30、xss发生的位置

一、GET型URL中的XSS

如果url中提交的参数值,在页面中显示,很有可能就存在xss

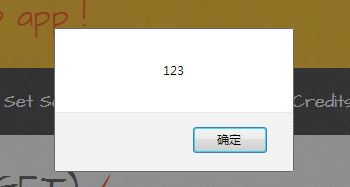

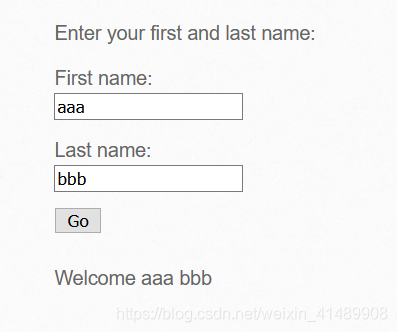

1、输入aaa、bbb点击go,url中显示了提交的数据

2、将firstname改为

弹出窗口

二、POST型URL中的XSS

1、输入aaa、bbb,点击go,url中没有提交数据,通过抓包可以看到post数据

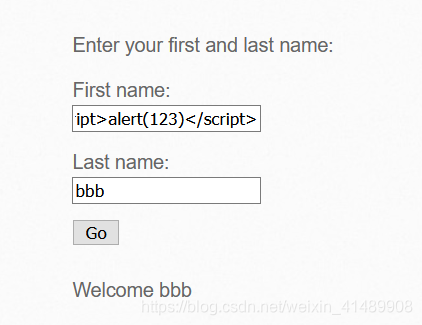

2、修改post数据,将aaa修改为,重新go

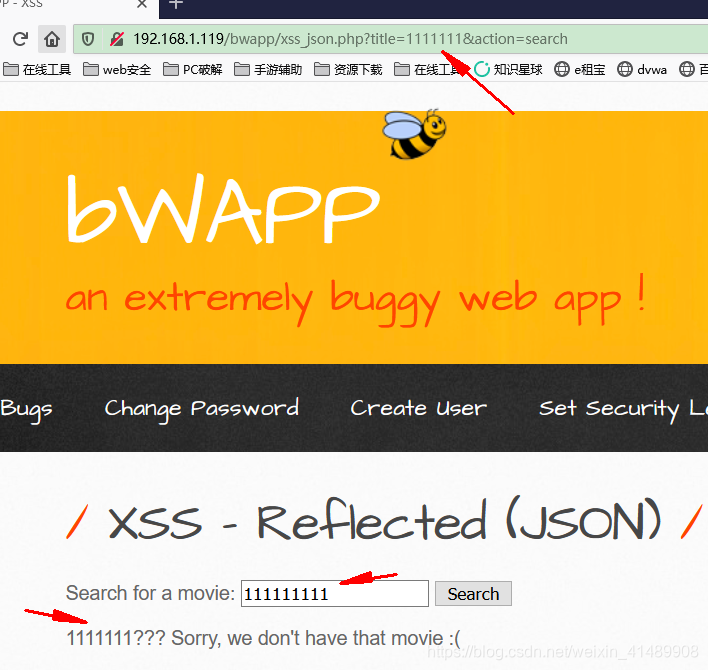

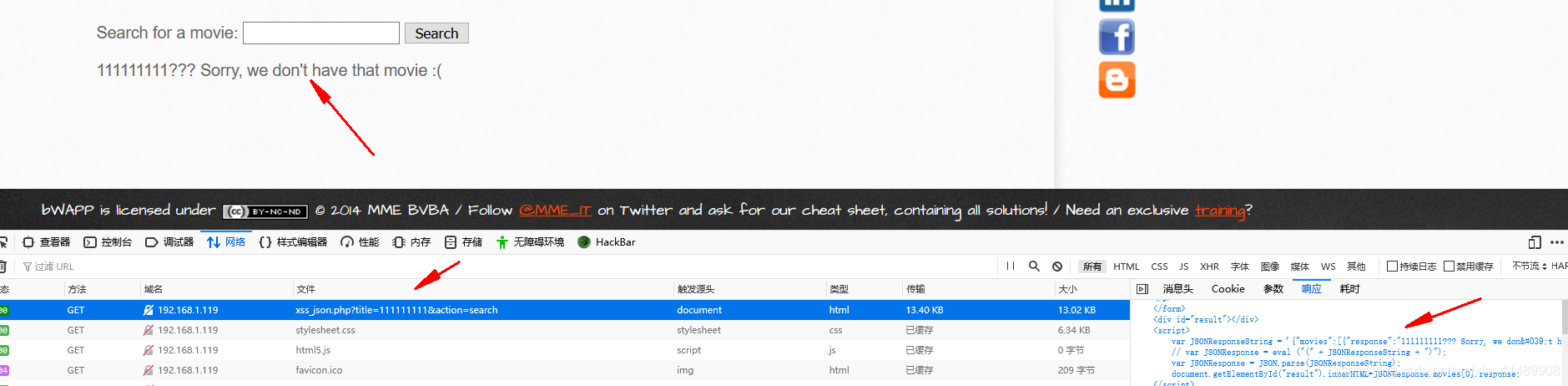

三、JSON中的xss

1、输入字符,点击search,抓包,查看响应,

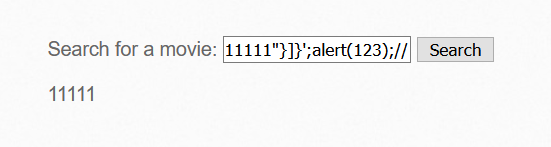

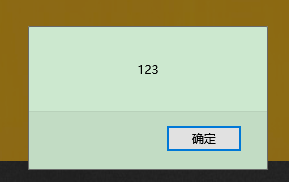

2、闭合语句,构造payload:11111"}]}’;alert(123);//点击search,成功闭合并弹出窗口

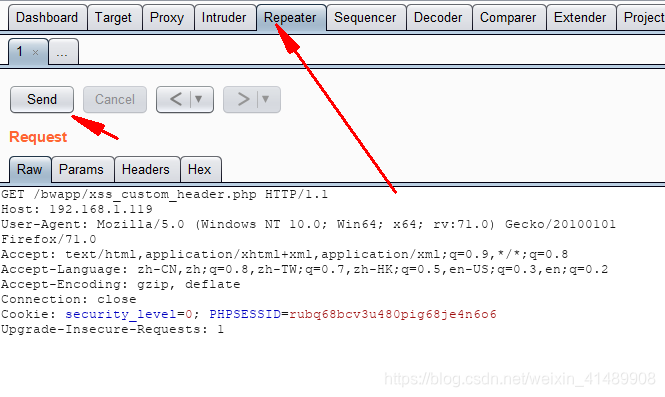

四、自定义http头中的xss漏洞

1、用burpsuit抓包,发送到repeater

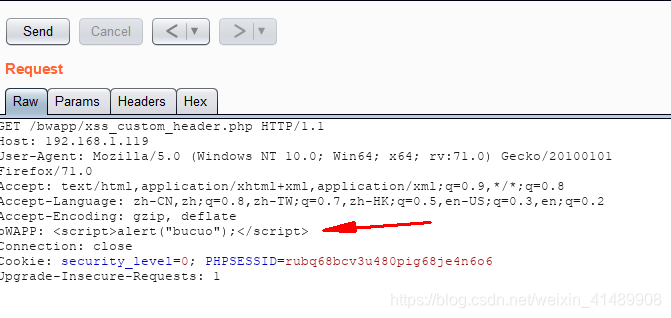

2、添加http头bWAPP,发送

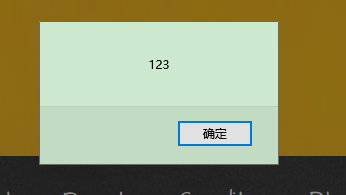

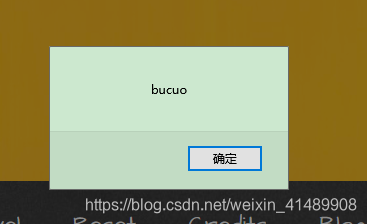

3、在响应窗口右击,选择show response in browser,复制网址到浏览器访问,

成功弹出

禁止非法,后果自负

欢迎关注公众号:web安全工具库

392

392

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?