文章目录

漏洞描述

-

Nginx的目录遍历漏洞与Apache的一样,都是配置方面的问题。默认配置的话是不会开启目录遍历的。

-

该漏洞与Nginx、php版本无关,属于用户配置不当造成的目录穿越漏洞。

-

nginx让目录中的文件以列表的形式展现只需要一条指令

autoindex on;

autoindex可以放在location中,只对当前location的目录起作用。你也可以将它放在server指令块则对整个站点都起作用。或者放到http指令块,则对所有站点都生效。 -

下面是一个简单的例子:

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-AJprkqem-1580276630843)(attach/on.png)]](https://i-blog.csdnimg.cn/blog_migrate/56828c3d977d2f0404a408a109e239c3.png)

环境搭建

步骤一:linux下安装docker

apt install docker.io

步骤二:搜索nginx镜像

docker search nginx

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-cv9i30g7-1580276630845)(attach/search.jpg=4000x200)]](https://i-blog.csdnimg.cn/blog_migrate/19f0f04f6426b814fd196d7de7bd34e7.jpeg)

步骤三: 拉nginx镜像

docker pull nginx

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-E9VBRiLS-1580276630845)(attach/pull.jpg)]](https://i-blog.csdnimg.cn/blog_migrate/51f713f4e5cacaeb37dfbdfe4f87ccb8.jpeg)

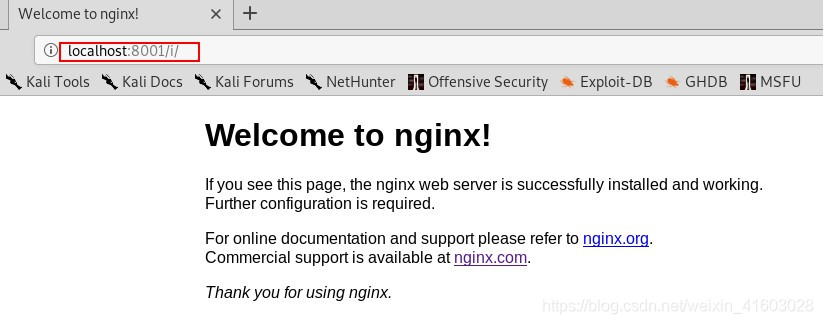

步骤四:运行docker并检测nginx环境

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-YFx83HHh-1580276630846)(attach/docker.jpg)]](https://i-blog.csdnimg.cn/blog_migrate/4f9ca2ff64cc52a5a1fe6587805492a0.jpeg)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-mVdc2xXa-1580276630846)(attach/nginx.jpg)]](https://i-blog.csdnimg.cn/blog_migrate/1cd9f7beabe8f06fa4b3a804c6311b45.jpeg)

需要下载vim

- apt-get update

- apt-get install -y vim

漏洞复现

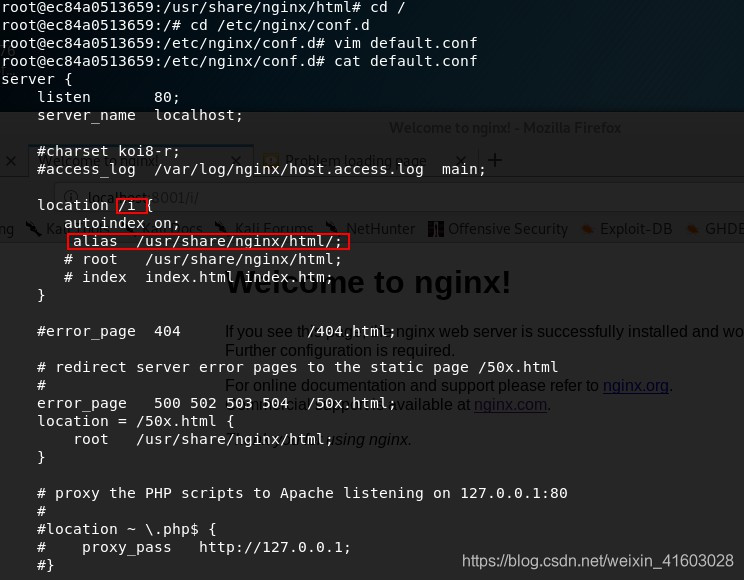

步骤一:添加autoindex on;

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-oQ2eNmXE-1580276630847)(attach/on.png)]](https://i-blog.csdnimg.cn/blog_migrate/91dfe89463ecc7b560ca248aba21fb05.png)

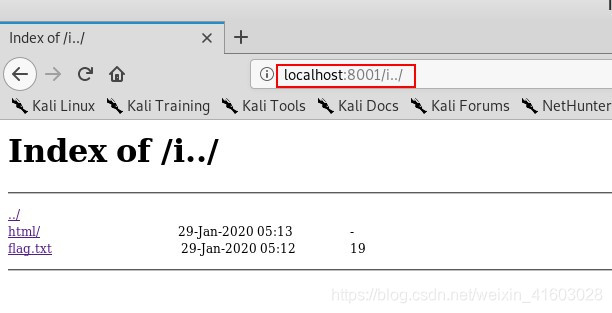

步骤二:在nginx服务器路径下创建文件夹并用浏览器访问

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-7zVJ5H29-1580276630847)(attach/touch.png)]](https://i-blog.csdnimg.cn/blog_migrate/a3d1148b6bfb0ddcd345f7a2f30967ec.png)

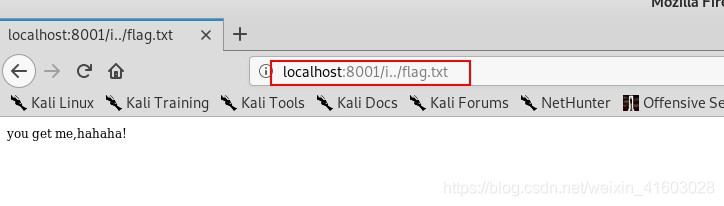

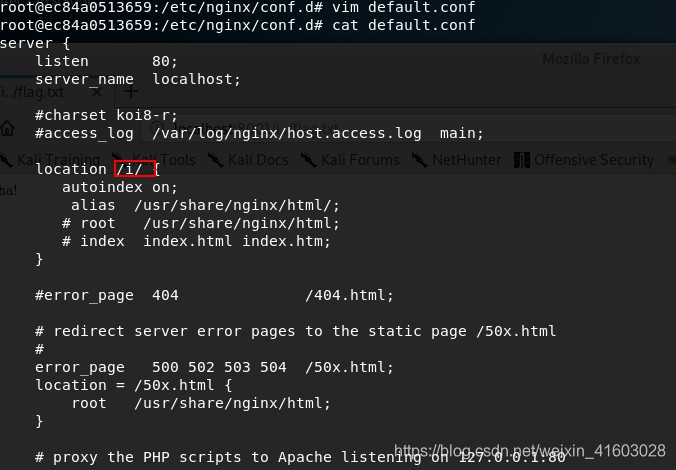

步骤三:修改配置文件并复现漏洞

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-zUvzZTIa-1580276630848)(attach/off.png)]](https://i-blog.csdnimg.cn/blog_migrate/1575038b0909ff90554e0329b8be5945.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-8HpgKVwD-1580276630848)(attach/403.png)]](https://i-blog.csdnimg.cn/blog_migrate/d6506e2cd31029ab2a268eba8784b10b.png)

总结:

- cd:cd=change directory

- 路径位置:可以在配置文件里面找到nginx服务下的html路径

参考连接:

- https://www.cnblogs.com/yuzly/p/11208842.html

- http://www.nginx.cn/692.html

- https://blog.csdn.net/WY92139010/article/details/101977704

补充:

漏洞防御:

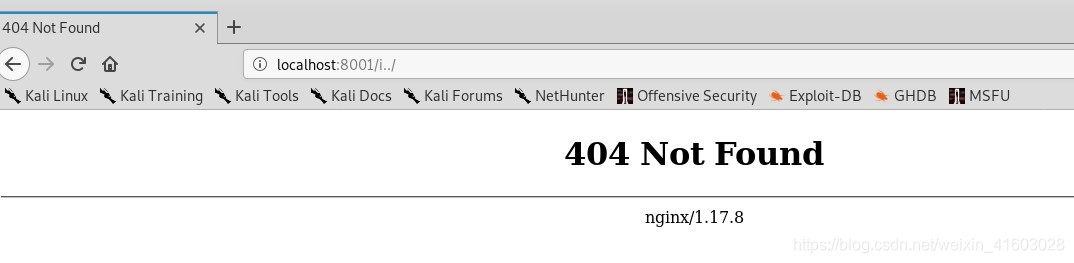

- 修改/etc/nginx/conf.d/default.conf,把i使用/闭合

- 重启nginx服务,再次访问localhost:8001/i…/,提示404,说明该漏洞不存在

本文详细介绍了Nginx目录遍历漏洞的原理,包括如何通过不当配置导致漏洞的产生,以及如何利用autoindex指令使目录中的文件以列表形式展现。同时,提供了在Linux环境下使用Docker搭建Nginx服务进行漏洞复现的步骤,并给出了防御措施。

本文详细介绍了Nginx目录遍历漏洞的原理,包括如何通过不当配置导致漏洞的产生,以及如何利用autoindex指令使目录中的文件以列表形式展现。同时,提供了在Linux环境下使用Docker搭建Nginx服务进行漏洞复现的步骤,并给出了防御措施。

4200

4200

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?