简介:纯真IP扫描器是一款网络安全工具,提供了快速扫描和识别IP地址的功能,通过结合精确的纯真IP数据库来提供准确的IP信息查询服务。它支持对IP地址进行在线状态和开放端口的扫描,并能帮助用户在网络安全检测、维护和监控中快速定位问题。本工具还包括使用说明、安装程序以及最新数据库下载链接,确保用户能够高效地管理和优化网络环境,同时注意合法合规使用,避免侵犯他人网络隐私。

1. IP扫描功能概述

IP扫描作为一种基础的网络诊断工具,在IT行业中有着广泛的应用。它允许网络管理员和安全专家检测网络中的活跃主机、服务以及潜在的安全漏洞。在本章中,我们将简单介绍IP扫描的工作原理,以及它在网络安全和网络管理中的重要性。随后,我们将探讨如何利用纯真IP数据库以及相关的扫描工具来执行IP扫描任务,为深入理解和应用这一工具奠定基础。

IP扫描是利用网络协议栈的特性,通过发送各种网络请求并分析响应来发现网络上活跃的IP地址及其相关服务的过程。其基本原理是网络通信中的请求与响应机制,扫描工具通常会尝试建立连接或发送特定的包到目标IP,如果存在相应的服务或主机,它们会返回响应信息。

IP扫描可应用于多个场景,包括但不限于网络漏洞评估、网络资产发现、网络维护和故障排查。使用恰当,它能帮助提高网络安全性和效率。然而,在进行扫描时,重要的是要确保合法和符合道德规范,并且遵循相关的法律法规和最佳实践。接下来,我们将会深入了解纯真IP数据库以及如何在法律允许的范围内使用它。

2. 纯真IP数据库详细介绍

2.1 纯真IP数据库的结构组成

2.1.1 数据库文件格式解析

纯真IP数据库采用特定的文件格式,通常包含多个文件,用以记录IP地址段与其对应地理位置信息。这些文件通常包含以下结构:

- 数据库索引文件(*.idx):存储IP地址与数据块的映射关系,加速查询过程。

- 数据库数据文件(*.bin):存储详细的地理位置信息,包括省、市、运营商等。

数据库索引文件中,每一个条目通常由起始IP、结束IP、数据块起始位置组成。它通过二分查找等方式快速定位到IP地址所在的数据块。

索引文件的每个条目一般由以下字段组成:

- 起始IP地址:表示该数据块起始的IP地址。

- 结束IP地址:表示该数据块结束的IP地址。

- 数据块偏移量:指向数据文件中的具体位置。

下面是一个索引文件条目的示例:

0.0.0.0 - 128.128.128.128 0

128.128.128.129 - 255.255.255.255 456789

其中, 0 和 456789 分别代表数据块在数据文件中的偏移量。

2.1.2 数据库中的字段含义

纯真IP数据库中的每个数据块包含了具体的地理位置信息。这些信息以特定的字段形式存储,常见的字段包括:

- IP起始地址:数据块开始的IP地址。

- IP结束地址:数据块结束的IP地址。

- 国家代码:该IP地址对应的国家代码,例如“CN”代表中国。

- 区域代码:国家内的区域代码,比如省、自治区、直辖市等。

- 城市代码:进一步细分的城市代码。

- 运营商信息:提供IP服务的网络运营商名称。

- 地理位置坐标:提供经纬度坐标,可用于定位。

这些字段使得IP地址可以被查询并关联到现实世界的具体地理位置。例如,通过解析一个IP地址,我们能够了解到它属于哪个国家、哪个城市、由哪家运营商提供服务。

2.2 纯真IP数据库的更新机制

2.2.1 更新流程和原理

纯真IP数据库的更新是其保持准确性的关键所在。更新流程和原理通常如下:

- 数据源收集 :利用爬虫、公开API接口等手段,收集全球范围内的IP地址分配信息。

- 数据处理 :将收集到的数据按照地理位置进行分类和处理。

- 文件生成 :根据处理结果,生成新的索引文件和数据文件。

- 发布更新 :将新生成的文件发布到服务器上供用户下载。

更新的原理基于纯真数据库文件的结构。新旧文件之间的不同部分会通过某种算法计算得出差异,从而让用户下载小部分的更新数据来同步最新信息,而不是整个文件。

2.2.2 更新频率及数据来源

纯真IP数据库通常会有一个固定的更新频率,例如每周更新一次。而更新的数据来源一般包括:

- 国家级IP地址分配机构的官方公告。

- 公开的IP地址注册信息查询接口。

- 大型网络公司的IP资源分配记录。

以上来源确保了纯真数据库能够及时反映全球IP地址的最新变化。

以上详细介绍了纯真IP数据库的结构组成、字段含义以及更新机制。接下来的章节将讨论如何使用纯真IP扫描器进行基础操作。

3. 使用纯真IP扫描器的基本操作

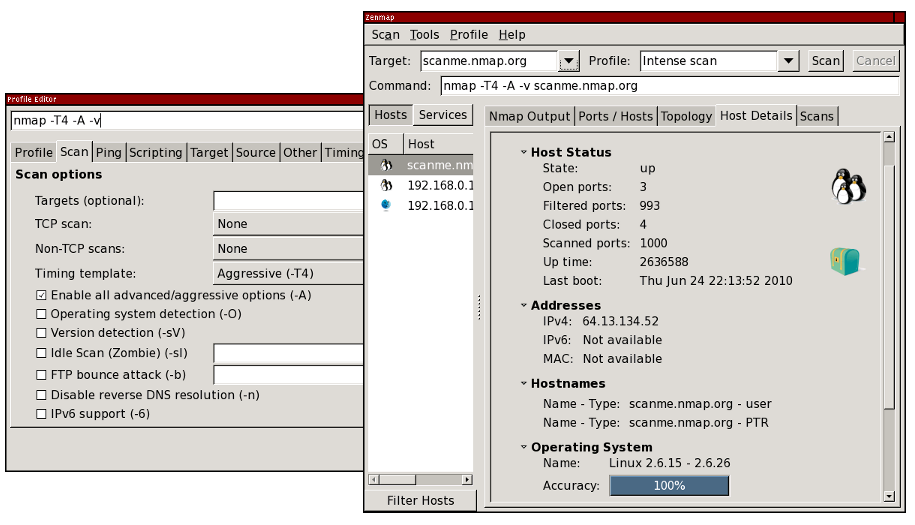

在本章节中,将向您介绍如何使用纯真IP扫描器进行基本操作。纯真IP扫描器是一款强大的网络管理工具,可帮助用户快速有效地进行网络范围内的IP地址扫描和分析。本章将分为两个主要部分:安装和配置纯真IP扫描器以及IP扫描器的功能使用。

3.1 安装和配置纯真IP扫描器

3.1.1 系统环境要求和安装步骤

纯真IP扫描器支持多种操作系统,但为保证最佳兼容性和性能,推荐在满足一定硬件配置的Windows系统上运行。在开始安装前,请确认系统满足以下最低要求:

- Windows 7 或更高版本

- 最低1GB的RAM(建议使用2GB以上)

- 至少有100MB的可用硬盘空间

安装纯真IP扫描器的步骤如下:

- 下载纯真IP扫描器最新版本的安装包。

- 双击下载的安装程序,遵循向导提示完成安装。

- 安装完成后,启动纯真IP扫描器。

安装过程中,如遇到权限不足或兼容性问题,请检查系统账户控制设置,并以管理员权限运行安装程序。若系统提示需要兼容模式运行,请选择Windows 7兼容模式。

3.1.2 扫描器的基本设置

安装完成后,需进行一些基本设置以确保扫描器能按预期工作。纯真IP扫描器提供了直观的图形用户界面(GUI)进行配置:

- 打开纯真IP扫描器,进入"设置"菜单。

- 在"扫描设置"中,可以自定义扫描的参数,如并发连接数、超时时间等。

- 在"显示设置"中,可以调整扫描结果显示方式,包括字体、颜色和布局。

- 在"网络配置"选项卡中,可以配置网络连接参数,例如代理设置、网络接口等。

完成设置后,点击"确定"或"应用"按钮保存您的配置,并开始使用纯真IP扫描器。

3.2 IP扫描器的功能使用

3.2.1 网络范围的选择与扫描

纯真IP扫描器提供了灵活的网络范围选择工具。在"扫描"菜单中,用户可以选择"自定义范围"进行精确的网络扫描。可以输入特定的IP范围,例如 "192.168.1.1 - 192.168.1.254",或者使用扫描器预设的常用范围,如"当前网络"或"整个子网"。

进行扫描时,按下"开始扫描"按钮,扫描器将自动检测所选网络范围内的所有活跃IP地址,并显示结果。扫描过程中,用户可以根据需要暂停、继续或停止扫描。

3.2.2 扫描结果的解读和应用

扫描完成后,扫描器界面上会列出所有发现的设备,并显示其IP地址、MAC地址、主机名等信息。用户可以将扫描结果导出为多种格式,例如CSV、文本或XML。

解读扫描结果时,重点关注开放端口、服务类型和操作系统信息等数据。这些信息有助于识别潜在的安全漏洞、管理网络资产和优化网络配置。

另外,这些结果可以用于网络审计、故障诊断和网络监控等多种场景。通过纯真IP扫描器,网络管理员能够高效地了解和管理其网络环境。

下面,我们通过一个实际的操作示例来说明上述内容:

操作示例:扫描本地网络范围并解读结果

1. 打开纯真IP扫描器。

2. 在"扫描"菜单中选择"自定义范围"。

3. 输入IP范围:192.168.1.1 - 192.168.1.254,并点击"开始扫描"。

4. 扫描完成后,观察结果列表,选择感兴趣的结果点击"详细信息"。

5. 在详细信息窗口中,可以查看目标设备的所有开放端口和服务。

6. 点击"导出结果",选择适合的格式,如CSV,保存数据以备后用。

这样,您就完成了一次基于纯真IP扫描器的网络扫描,并对扫描结果进行了初步的解读和应用。通过实践操作,您可以加深对扫描器功能的理解并提高网络管理的效率。

4. 数据库更新与维护

4.1 纯真IP数据库的更新流程

纯真IP数据库是网络信息查询的重要工具,它需要定期更新以保证数据的时效性和准确性。下面将详细讲解更新程序的获取与安装,以及更新操作步骤详解。

4.1.1 更新程序的获取与安装

纯真IP数据库更新程序可以从官方网站下载。通常,更新程序会提供Windows和Linux两个版本,以适应不同的操作系统环境。以下是获取和安装更新程序的基本步骤:

- 访问纯真IP数据库官方网站,下载最新版本的更新程序。

- 根据操作系统环境解压下载的文件。例如,在Windows环境下,可以使用WinRAR或7-Zip解压缩工具。

- 运行解压后的安装文件,按照安装向导完成安装。安装过程中可能会要求选择安装路径或修改安装选项,根据个人需要进行配置。

- 安装完成之后,通常会有一个快捷方式添加到桌面,方便后续使用。

4.1.2 更新操作步骤详解

更新程序安装完成后,需要按照以下步骤进行数据库的更新操作:

- 启动更新程序,通常会看到一个简单的用户界面,列出了当前数据库的版本信息和更新选项。

- 点击“开始更新”按钮,更新程序会自动连接到纯真数据库的更新服务器。

- 根据更新程序的提示,选择合适的更新方式。更新方式可能包括快速更新、完整更新等。

- 更新程序开始下载新的数据库文件。在下载过程中,尽量不要中断程序运行,以避免数据不一致的问题。

- 数据库下载完成后,更新程序会自动进行数据导入。在这个过程中,不要关闭程序或断电。

- 更新完成后,通常会有一个确认窗口,显示本次更新的具体信息,包括更新的日期、版本号以及新增或变更的记录数量。

flowchart LR

A[开始更新] --> B[连接更新服务器]

B --> C{选择更新方式}

C -->|快速更新| D[下载新数据库]

C -->|完整更新| E[下载完整数据库]

D --> F[导入数据]

E --> F

F --> G[更新完成]

4.2 数据库维护的最佳实践

数据库维护是确保纯真IP数据库稳定运行的重要环节,下面将讨论数据库备份与恢复的最佳实践,以及在维护过程中可能会遇到的问题及解决方案。

4.2.1 数据库备份与恢复

在数据库维护过程中,备份和恢复是不可缺少的环节。以下是备份和恢复的基本步骤:

- 备份数据库 :

- 在更新数据库前,应该进行一次数据库备份,以防止更新过程中出现意外导致数据丢失。

-

找到存储数据库文件的目录,将整个文件夹复制到另一个安全的位置作为备份。

-

恢复数据库 :

- 如果数据库出现问题,需要从备份中恢复。

- 将备份的数据库文件夹复制回原始位置,替换掉当前的数据库文件。

- 在更新程序中重新进行数据导入,确保数据一致性。

4.2.2 维护中常见问题及解决

在日常的数据库维护中,可能会遇到以下问题:

- 更新失败 :

- 如果更新程序提示更新失败,首先检查网络连接是否正常。

- 确认是否下载了正确的更新文件,有时候文件可能因网络原因损坏。

-

如果问题依旧存在,可以尝试重新启动更新程序,或联系官方技术支持寻求帮助。

-

数据不一致 :

- 如果在使用数据库时发现数据有误差,可能是更新过程中断导致的。

- 此时可以尝试再次更新,或从最近的备份中恢复数据。

- 保持数据备份的频率和及时性,以减少数据不一致带来的影响。

通过合理的维护流程和解决策略,能够确保纯真IP数据库稳定运行,提供准确的网络信息查询服务。

5. IP地址查询与解析

5.1 IP地址查询的原理和方法

5.1.1 查询技术的理论基础

IP地址查询技术通常依赖于域名系统(DNS)和IP数据库。DNS将人类可读的域名解析为计算机用于通信的IP地址。当用户在浏览器地址栏输入一个网址时,DNS解析过程会启动,将域名转换为对应的IP地址,从而使得用户的请求能够送达目标服务器。

查询过程涉及到的两个主要协议是:

- DNS查询协议:用于域名解析。包括递归查询和迭代查询。

- WHOIS协议:用于查询注册域名的详细信息,包括注册人、联系方式、DNS服务器等。

查询技术的实现依赖于网络配置,例如DNS服务器的设置,以及使用的查询工具。

5.1.2 查询工具的选择与使用

市场上存在多种IP查询工具,它们既可以是命令行工具,也可以是图形用户界面(GUI)程序。

-

nslookup和dig是常用的命令行工具,可以执行DNS查询。 - 图形界面工具如

Advanced IP Scanner,提供用户友好的界面。 - 在线查询服务如

IPChicken或ipleak.net。

使用这些工具时,用户需要输入目标域名,工具将与DNS服务器交互,返回解析结果。此外,查询工具还能够返回额外的信息,如MX记录(邮件交换记录)和NS记录(名称服务器记录)。

5.2 解析IP地址的高级技巧

5.2.1 IP与域名的互查技巧

IP地址与域名的互查是网络管理和故障排查中常见的需求。了解两者之间的关系有助于网络监控和安全防护。

技巧一:IP反查域名

反向DNS查询是通过IP地址查找对应域名的过程。使用 dig 命令可实现这一过程:

dig -x IP_ADDRESS

该命令执行后会显示该IP地址所对应的域名。如果查询结果显示 NXDOMAIN ,意味着没有找到对应的反向记录。

技巧二:域名查询IP

通常使用 nslookup 或 dig 命令查询域名的IP地址:

nslookup DOMAIN_NAME

或者

dig +short DOMAIN_NAME

以上命令分别返回域名对应的IP地址列表。

5.2.2 反向DNS查询的实现

反向DNS查询是通过IP地址来查找其域名的记录,这对于邮件服务器的配置和网络安全管理非常重要。

实现过程

-

配置PTR记录 :在DNS服务器上为IP地址配置PTR记录(指针记录),这是一种特殊的DNS记录,用于IP地址到域名的反向映射。

-

查询PTR记录 :使用

dig或nslookup实现PTR记录查询。

使用 dig 查询PTR记录的例子:

bash dig -x IP_ADDRESS

- 解析结果 :PTR记录的查询结果将显示与IP地址关联的域名。如果找不到对应的PTR记录,则表示反向DNS没有配置或有误。

注意事项

- 并不是所有的IP地址都有反向DNS记录。互联网服务提供商(ISP)通常只为它们提供的IP地址设置PTR记录。

- 在进行反向DNS查询时,应确保查询工具和DNS服务器配置正确,以便正确解析结果。

示例表格

| IP地址 | 域名 | 查询结果 | 注释 | |------------|---------------------|-----------|-----------------------------------------| | 192.0.2.1 | example.com | 192.0.2.1 | 反向DNS记录正确配置 | | 198.51.100.1 | (无记录) | NXDOMAIN | 未配置PTR记录 |

通过以上的表格和代码块,我们可以看到如何使用 dig 命令进行反向DNS查询,并根据返回值解析结果。

Mermaid流程图

graph LR;

A[输入IP地址] --> B[使用dig进行PTR记录查询];

B --> C{查询结果};

C -->|有记录| D[显示对应域名];

C -->|无记录| E[显示NXDOMAIN];

D --> F[记录配置正确];

E --> G[无PTR记录或错误];

这个流程图展示了反向DNS查询的过程,以及根据查询结果可能得出的结论。

通过深入理解查询原理、熟悉高级技巧和工具使用,可以有效地进行IP地址的查询与解析工作。这些知识对IT专业人士来说至关重要,尤其是在网络安全和网络管理领域。

6. 安全使用纯真IP扫描器

6.1 遵守法律法规的重要性

在使用纯真IP扫描器时,遵守相关法律法规是至关重要的。随着网络安全法的不断普及和完善,个人和组织在进行网络活动时,都必须确保自己的行为不违反法律规定。

6.1.1 网络安全法的解读

网络安全法是保护网络安全、维护网络空间主权和国家安全、保护公民、法人和其他组织的合法权益,促进经济社会信息化健康发展的一系列法律规定。纯真IP扫描器虽然是一种网络工具,但如果被用于非法目的,比如未经授权扫描他人的服务器、获取敏感信息等,可能会触犯相关法律条款。

6.1.2 合法使用IP扫描的界限

合法使用IP扫描器的界限在于是否有网络管理员的授权。在进行扫描之前,网络管理员或网络所有者必须清楚了解扫描的目的和范围,并给予明确的许可。合法扫描通常用于网络故障诊断、安全性检测、服务监控等方面。

6.2 提高扫描器使用安全性的措施

在合法使用的基础上,采取一定的安全措施可以进一步提升纯真IP扫描器的安全使用环境。

6.2.1 安全配置扫描器

为了防止不当操作和潜在的安全风险,应当对扫描器进行安全配置。这意味着要设置强密码、限制访问权限、只允许信任的IP地址访问扫描器界面,并关闭不必要的服务和端口。定期检查和更新扫描器的配置,也是确保安全性的重要环节。

6.2.2 防范网络攻击和数据泄露

网络攻击和数据泄露是使用IP扫描器时需要特别注意的问题。可以通过配置防火墙规则、使用入侵检测系统、加密传输数据和存储信息等方式来防范这些威胁。另外,应该定期对扫描器进行安全审计,确保所有安全措施都是最新的,并且能够有效抵抗最新发现的攻击方法。

通过以上措施的实施,可以确保纯真IP扫描器的使用既安全又合法,从而避免可能的法律风险和数据泄露问题。在实际操作中,还需要结合具体的法律法规和组织的内部政策,制定出符合实际情况的安全策略。

简介:纯真IP扫描器是一款网络安全工具,提供了快速扫描和识别IP地址的功能,通过结合精确的纯真IP数据库来提供准确的IP信息查询服务。它支持对IP地址进行在线状态和开放端口的扫描,并能帮助用户在网络安全检测、维护和监控中快速定位问题。本工具还包括使用说明、安装程序以及最新数据库下载链接,确保用户能够高效地管理和优化网络环境,同时注意合法合规使用,避免侵犯他人网络隐私。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?