0x1,前言

DNS2tcp作为一款实现DNS通道的linux工具,可以方便用户进行搭建自己的DNS通道,以及通过综合手段实现对他人进行DNS劫持和其他攻击。在作本地实验时,大部分文章对本地实验不是特别清晰,这里把自己的搭建过程说下。

0x2,环境配置

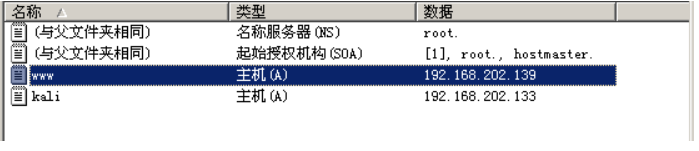

DNS服务器:winserver2003 192.168.202.139

服务器:kali 192.168.202.133

客户端:kali 192.168.202.138

0x3,winserver2003的配置

利用winserver2003搭建本地DNS服务器比较简单,这里不再赘述,将主域名www解析到winserver中,选中一个二级域名解析到kali服务端中即可。

0x4,服务端配置

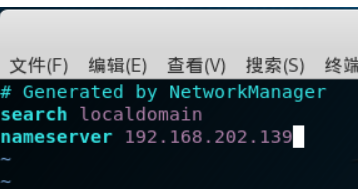

注意这里需要将kali的dns地址换成dns服务器的地址,vi /etc/resolv.conf

然后再修改 /etc/dns2tcpd.conf, vi /etc/dns2tcpd.conf

0x5,客户端配置

客户端只要确保将DNS改为winserver2003地址即可,其他的无需再作更改。

0x6,实验开始

这里主要使用nc连接进行实验,当然也可以使用ssh或其他连接方式。

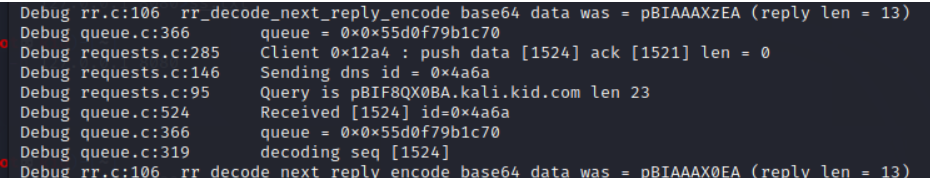

服务端: dns2tcpd -F -d 1 -f /etc/dns2tcpd.conf

切记将 nc 端口打开: nc -l 8888

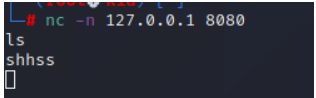

客户端:dns2tcpc -c -d 3 -l 8080 -r -k pass nc -z kali.kid.com 192.168.202.138

然后在客户端下进行进行nc连接:nc 127.0.0.1 8080

正常情况下可进行通信功能和客户端这边会有回显(但也可能会有其他的端口占用或者其他摸莫名的bug)。

然后利用抓包工具等即可进行流量抓取和分析。

266

266

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?