从去年年末开始,各大APP就开始给用户推送他们的「年度报告」。很快啊,朋友圈就被网易云、QQ音乐、B站的年度报告刷屏了。说起来还挺矛盾的,人们一边为自己的信息泄露而焦虑着,一边又享受着别人分析自己数据。今天吃完板烧鸡腿堡出来在群里看到好多人在讨论浙大出的这个信息化年度数据账单,然而并没有什么有价值的数据。

下午摸鱼的时候稍微分析了一下接口,不复杂,但是因为想当然浪费了很多时间。网址:

https://it2020.zju.edu.cn/

https://it2020.zju.edu.cn/会跳转到实际的页面

https://it2020.zju.edu.cn/share,但是直接访问

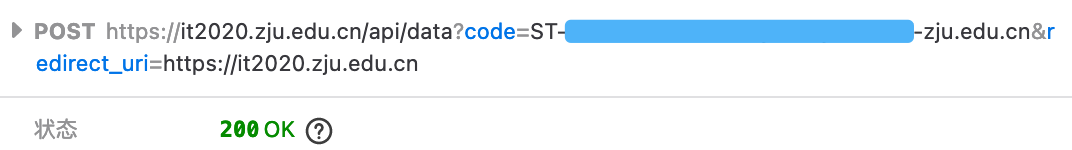

https://it2020.zju.edu.cn/share则会跳转到微信推文的页面。用浏览器随便抓一下包,容易看出所有的数据都包含在这条POST请求的响应中:

redirect_uri为固定参数,我们只需要找到

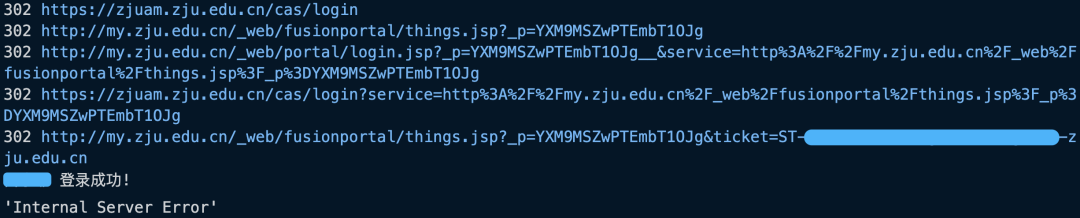

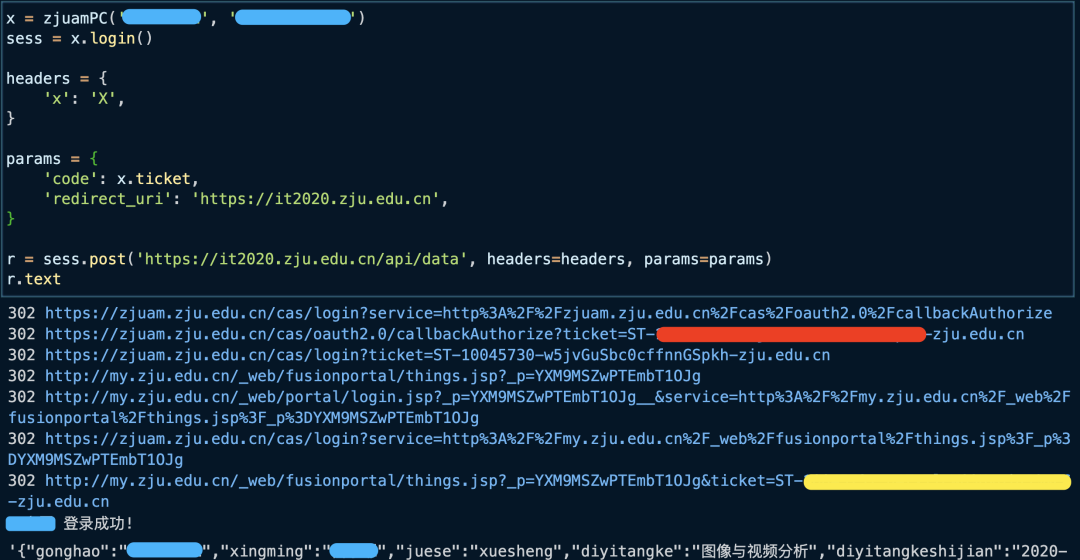

code这个参数就好了。之前写浙大通行证模拟登录的时候就发现登录时会发送多个状态码为302的重定向请求:

# 登录

resp = s.post(......)

for r in resp.history:

print(r.status_code, r.url)

ticket参数,我就想当然的觉得我们需要的

code参数就是这个。然而把这个

ticket参数的值扣下来赋值给

code,然后发送POST请求,得到的响应为「

500 Internal Server Error」。我只好按部就班地沿着请求列表向上找,希望能找到

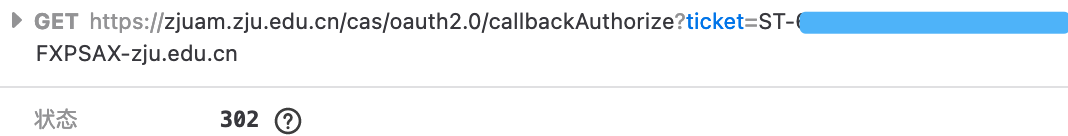

code参数的来源。一番攀谈交心了解到,

code参数和上面一个302重定向的请求中的

ticket参数相同:

ticket这个参数,但是它们的值是不一样的,第一个

ticket的值才是我们想要的

code参数的值。

47

47

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?