MessageAuthentication Code(MAC)是一种保障信息完整性和认证的密码学方法,其中CMAC的全称是Cypher-Based

Message Authentication Code,基于AES等对称加密方式实现消息认证。通信双方需要共享一个对称密钥,由发送方生成一个MAC值,附在消息后面,接收方计算收到消息的MAC,如果和收到的MAC一致,则说明没有被篡改,并且能确认发送方一定拥有相同的密钥,即认证身份。

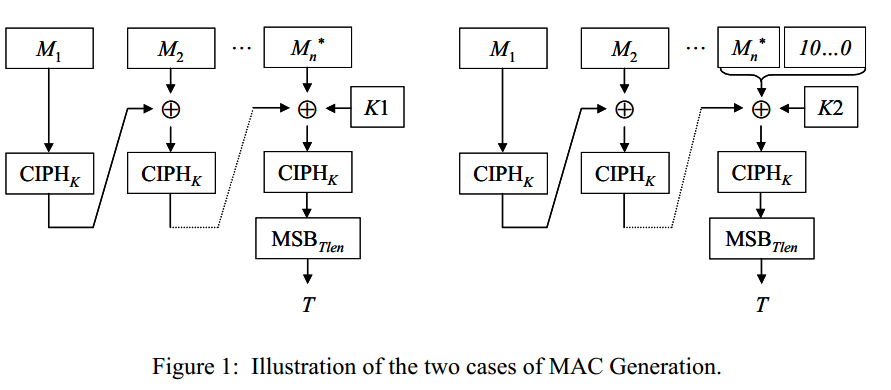

美国国家标准与技术研究院NIST推荐了一种CMAC计算方式,可以避免CBC-MAC带来的缺点,编号为800-3B,文档可以从其官网上下载。该算法通过MAC密钥生成k1和k2两个子密钥,并规定了数据位填充的规则,可以通过AES-128、AES-192、AES-256三种模式进行MAC计算,支持所有整数字节的数据以及长度为0的输入。下图为MAC算法处理不需要位填充和需要位填充的两种情况。本文介绍AES-128生成的CMAC实现。

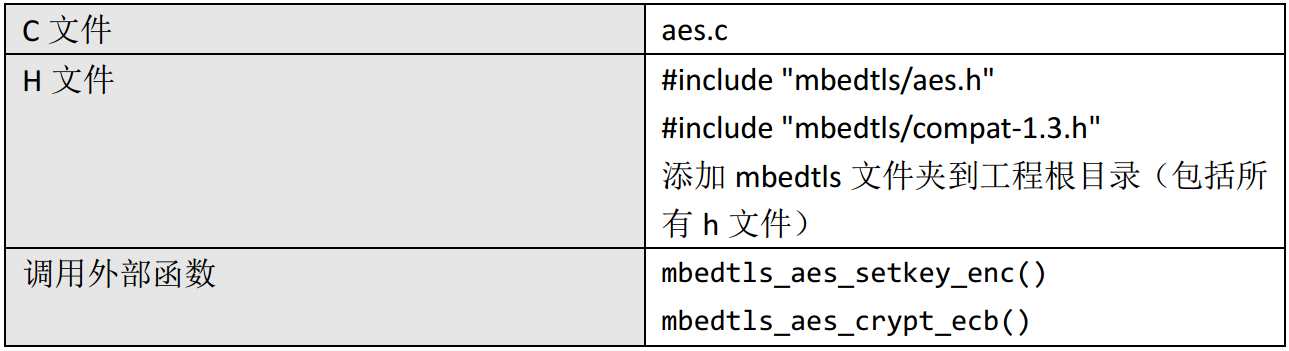

本C代码外部依赖项是mbedTLS的密码学库,下载及使用见《C语言实现AES加密解密》。

表1外部调用列表

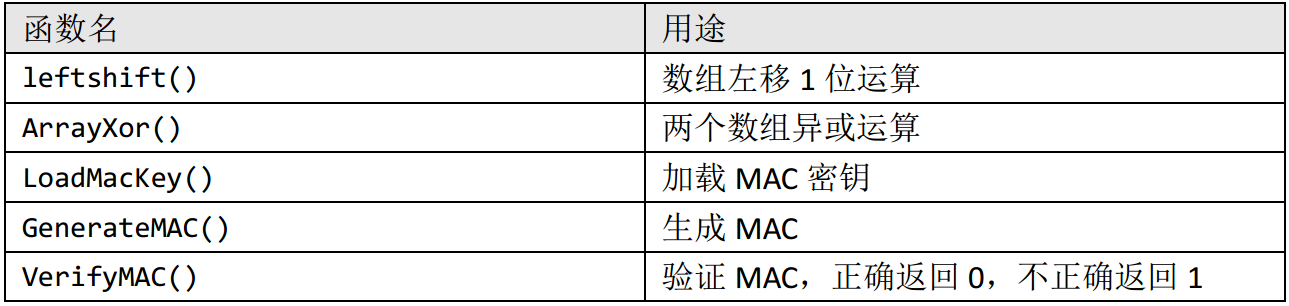

本CMAC算法包括的内部函数如下。

表2本代码中设计的函数

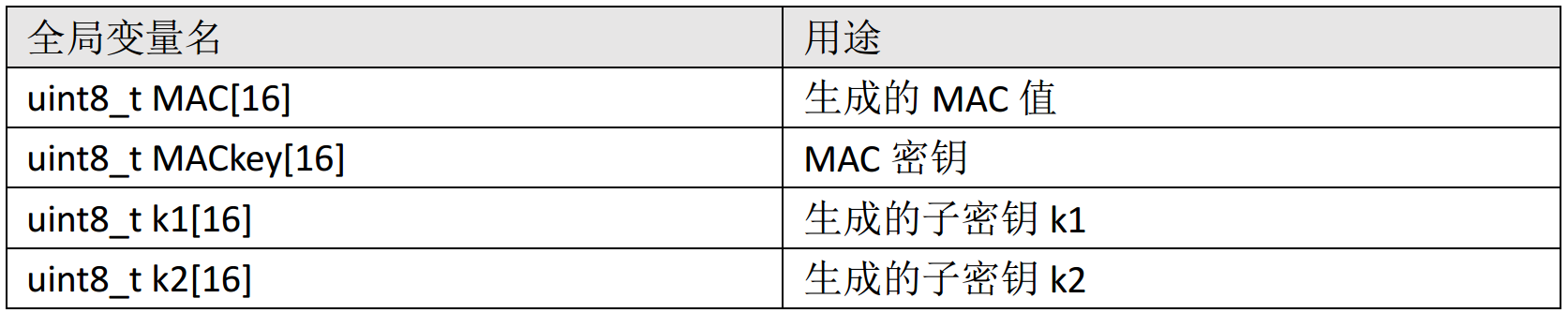

本CMAC算法包括的全局变量如下。

表3本代码中的全局变量

CMAC实现部分代码如下:

#include

#include "mbedtls/aes.h"

#include "mbedtls/compat-1.3.h"

uint8_t MAC[16];

uint8_t MACkey[16];

uint8_t k1[16];

uint8_t k2[16];

mbedtls_aes_context aes;

void leftshift(int len, uint8_t* add, uint8_t*des)

{

int i;

for (i = 0; i < len - 1; i++)

{

des[i] = (

本文详细介绍了如何在C语言中实现AES-128 CMAC算法,这是一种基于对称加密的Message Authentication Code(MAC)方法,用于确保信息完整性和身份认证。通过NIST推荐的800-3B标准,算法通过生成子密钥k1和k2来处理不同长度的数据,依赖于mbedTLS密码学库。代码示例展示了如何设置MAC密钥、生成MAC值以及验证MAC的有效性。

本文详细介绍了如何在C语言中实现AES-128 CMAC算法,这是一种基于对称加密的Message Authentication Code(MAC)方法,用于确保信息完整性和身份认证。通过NIST推荐的800-3B标准,算法通过生成子密钥k1和k2来处理不同长度的数据,依赖于mbedTLS密码学库。代码示例展示了如何设置MAC密钥、生成MAC值以及验证MAC的有效性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1224

1224

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?