简介:《EnigmaMachineGame_FPRO-》是一个为FEUP信息学和计算机工程综合硕士编程基础课程设计的项目,旨在通过Scheme编程语言和Enigma机模拟,深化学生对编程基础和加密技术的理解。学生将学习Scheme的高级特性,同时深入探索Enigma机的工作原理,包括其转子、反射器、插板系统和密钥设置的编程实现。项目完成后,学生将具备密码学知识和逻辑思维能力,为未来软件开发和安全工程等领域的实践打下基础。

1. Scheme编程语言探索与应用

1.1 Scheme编程语言概述

Scheme是一种多范式的编程语言,它属于Lisp语言家族。以简洁的语法和强大的元编程能力而闻名,它特别适合于教学和解释执行。Scheme对符号处理、函数式编程和递归提供了很好的支持。

1.2 Scheme的应用场景

由于其简单的语法,Scheme常被用于实现复杂的算法,如人工智能、教学工具以及在各种领域的原型设计。它的解释器易于实现,所以它也经常作为学习语言理论的平台。

1.3 Scheme的环境搭建与基础使用

要在个人计算机上使用Scheme,可以安装如Guile、Racket等实现。开始学习时,你可以通过定义简单的函数,理解其变量和作用域规则,这将为深入学习Scheme奠定基础。

(define (square x) (* x x)) ; 定义一个计算平方的函数

(square 3) ; 调用函数计算3的平方,返回值为9

以上是一个基本的Scheme函数定义和调用的例子,它可以让你初步体验到Scheme语言的表达方式。通过本章的学习,读者将掌握Scheme的基本语法,并能利用它解决实际问题。

2. Enigma机的历史与技术原理

2.1 Enigma机的诞生背景与历史意义

在二战的历史舞台上,Enigma机扮演了一个举足轻重的角色。它不仅是战争中的一大技术革新,更是密码学历史上的一个里程碑。要深入了解Enigma机,我们必须先探究它的诞生背景及其在历史上的意义。

2.1.1 第二次世界大战中的加密通信

在第二次世界大战中,通信的重要性不言而喻。敌对双方都使用了复杂的加密技术来保护自己的通信内容不被对方破译。在这个过程中,Enigma机成为了德军通信安全的核心工具。它能将明文信息转换成看似无意义的密文,只有通过相同的Enigma机进行解密,才能还原出原始信息。

为了破译Enigma机加密的信息,盟军组织了专门的密码破译小组,其中最著名的是英国的布莱切利园。通过他们的不懈努力,盟军最终能够破解部分的Enigma密码,从而在战争中获取了战略优势。

2.1.2 Enigma机的发明与使用

Enigma机由德国工程师亚瑟·谢尔比乌斯发明于1918年,并在1923年取得专利。它的设计初衷是为商业通信提供安全的加密手段。Enigma机在商用失败后,被德国军方采用,迅速成为德国军队和其它纳粹组织不可或缺的加密工具。

在第二次世界大战期间,Enigma机被广泛应用于各个军事领域,从指挥命令到日常通信,其安全性被德军高度信赖。然而,尽管其设计复杂,但仍有破绽可寻,这最终导致了它在战争中扮演的角色走向了终结。

2.2 Enigma机的技术原理与工作流程

为了完全理解Enigma机的工作原理,我们需要深入探讨其内部构造以及其加密流程和算法原理。

2.2.1 机器内部构造解析

Enigma机由几个关键部分组成:键盘、转子(rotors)、反射器(reflector)和插板系统(plugboard)。每个部分都在加密过程中起着至关重要的作用。

- 键盘 :使用者通过键盘输入要加密的明文。

- 转子 :转子是Enigma机中最复杂的部分,每一个转子都有一套固定的连线,通过旋转来实现不同字母的加密。

- 反射器 :反射器的作用是将输入的电流反射回转子,为加密过程提供了非线性的特性。

- 插板系统 :插板则是通过插线连接字母,打乱了字母原有的排列顺序,提高了加密的复杂度。

这些组成部分的相互作用构成了Enigma机强大的加密能力。

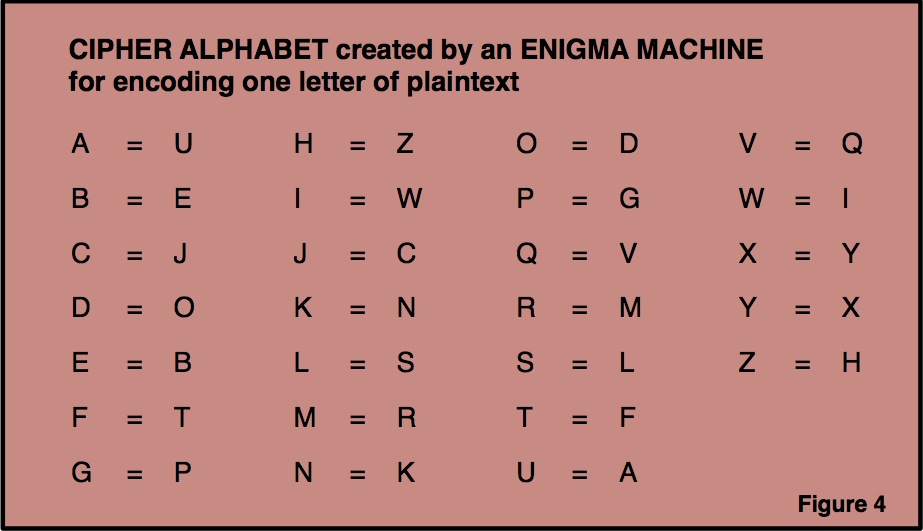

2.2.2 加密流程和算法原理

Enigma机加密过程的核心是转子的旋转机制和电流通路的确定。当一个字母键被按下时,电流通过一系列的转子和插板,最后到达反射器。反射器将电流反射回转子,再次通过转子和插板系统,最终在未被按下的键上显示出来,这个键就是加密后的字母。

这个过程在每次按键后都会发生变化,因为转子会根据特定的规律旋转。这种动态变化增加了破译的难度,尤其是当使用多个转子和复杂的插板配置时。

接下来,我们将深入探讨如何模拟Enigma机的这些关键组成部分。

3. 转子、反射器、插板系统的编程模拟

在第二章中,我们了解了Enigma机的历史和技术原理,本章将深入探讨如何在计算机程序中模拟实现Enigma机的核心组成部分,包括转子、反射器和插板系统。我们将会使用编程语言来模拟这些部件的运作,并解释如何通过编程策略来达到与真实Enigma机相似的功能。

3.1 转子系统的模拟实现

转子是Enigma机中最重要的机械部件之一,它负责产生加密过程中的字符替换。每个转子包含26个字母位置的电子连接,当一个键被按下时,转子会转动,改变字母的映射关系。

3.1.1 转子编码与旋转机制

每个转子可被视为具有26个状态的有限状态机,每次按键后向前推进一步,模拟真实转子的转动。下面是一个简化的转子模拟代码实现:

(define (rotor positions)

(let ((state (list positions)))

(define (step)

(set-car! state (cdr (car state)))

(set-car! (cdr (car state)) (car (car state)))

(car (car state)))

(define (reset)

(set-car! state positions))

(define (current) (car (car state)))

(define (set-position new-state)

(set-car! state new-state))

(lambda (message)

(cond ((eq? message 'step) (step))

((eq? message 'reset) (reset))

((eq? message 'current) (current))

((eq? message 'set-position) set-position)))))

在这里,我们定义了 rotor 函数来创建一个转子实例。它接受一个 positions 参数来初始化转子的状态。 step 函数模拟转子向前转动一次的动作。 reset 函数将转子状态重置到初始位置。 current 函数返回当前转子的状态,而 set-position 函数则允许我们设置新的转子位置。

3.1.2 转子的排列与配置方式

在Enigma机中,转子是堆叠在一起的,并且可以独立旋转。每个转子都能够以不同的方式配置,通过这种排列和配置方式,我们可以模拟出不同的转子组合。

我们可以定义一个 rotor-configuration 函数来表示转子的配置,它会包含一个转子数组和相关的设置方法:

(define (rotor-configuration rotor-settings)

(let ((rotors (map (lambda (setting)

(rotor (string->list (string-append setting (make-string (- 26 (string-length setting)) #\A)))))

rotor-settings)))

(define (step-all)

(for-each (lambda (rotor) ((rotor 'step)))

rotors))

(define (reset-all)

(for-each (lambda (rotor) ((rotor 'reset)))

rotors))

(define (current-all)

(map (lambda (rotor) ((rotor 'current)))

rotors))

(lambda (message)

(cond ((eq? message 'step-all) (step-all))

((eq? message 'reset-all) (reset-all))

((eq? message 'current-all) (current-all))))))

上述代码中, rotor-configuration 函数接受一个 rotor-settings 列表,每个设置对应一个转子的字母映射配置。 step-all 方法会依次对每个转子执行步进操作, reset-all 方法重置所有转子到初始状态, current-all 方法返回当前所有转子的状态。通过这样的方式,我们可以在计算机程序中模拟整个转子系统的行为。

3.2 反射器的编程实现

3.2.1 反射器的功能与数学模型

反射器是Enigma机中一个固定不动的部分,它接收来自最后一个转子的信号,然后根据固定的映射规则反射回转子系统。在Enigma机中,反射器确保了每个字符都有两个不同的映射位置,从而提高了加密的复杂性。

为了模拟反射器的数学模型,我们定义一个函数 reflector ,该函数接受一个字符映射规则表来创建反射器实例:

(define (reflector mapping)

(lambda (signal)

(let ((index (- (char->integer signal) (char->integer #\A))))

(vector-ref (string->vector mapping) index))))

这里我们使用了 vector 作为映射规则的数据结构,通过 signal 参数来接收转子返回的信号,并映射到对应的字符。

3.2.2 反射器的编程策略

在Enigma机中,反射器的设计是非常关键的,因为它不仅影响加密的效果,还会对解密过程产生重要影响。在计算机模拟中,我们同样需要遵循这一设计原则,保证反射器的行为与真实Enigma机一致。

(define fixed-reflector (reflector "YRUHQSLDPXNGOKMIEBFZCWVJAT"))

上面的代码创建了一个名为 fixed-reflector 的反射器实例,它根据真实的Enigma机反射器映射规则设计。

3.3 插板系统的逻辑编程

3.3.1 插板结构与原理

插板系统(也被称为插线板或者Steckerbrett)是Enigma机中用于额外增加字符替换复杂性的部件。它通过在输入和输出之间插入外部连接线来改变信号的流向。

为了模拟这一行为,我们定义一个插板配置函数 steckerbrett ,它接受一个字符对列表来表示插板的连接线:

(define (steckerbrett connections)

(let ((stecker (make-vector 26 #f)))

(for-each (lambda (connection)

(let ((first (char->integer (car connection)))

(second (char->integer (cadr connection))))

(vector-set! stecker first second)

(vector-set! stecker second first)))

connections)

(lambda (signal)

(if (vector-ref stecker (- (char->integer signal) (char->integer #\A)))

(vector-ref stecker (- (char->integer signal) (char->integer #\A)))

signal))))

在这个 steckerbrett 函数中,我们使用一个向量 stecker 来保存26个字母的映射关系,并通过 connections 参数定义的连接线来初始化这个映射。当输入一个信号时,它会检查并替换信号,实现插板的功能。

3.3.2 插板逻辑的模拟与测试

为了验证插板系统的功能,我们可以编写一组测试用例来模拟输入输出信号,确保插板逻辑正确无误。

(define test-connections '(("A" . "B") ("C" . "D") ("E" . "F")))

(define test-steckerbrett (steckerbrett test-connections))

;; 测试用例

((test-steckerbrett #\A) ;; 应返回 "B"

(test-steckerbrett #\C) ;; 应返回 "D"

(test-steckerbrett #\E) ;; 应返回 "F"

(test-steckerbrett #\Z)) ;; 应返回 "Z"(没有插线对应的情况)

通过这些测试用例,我们可以验证插板的逻辑是否符合预期的映射关系。

通过对转子、反射器、插板系统的编程模拟,我们能够在Scheme编程语言中重建Enigma机的核心机制。这些模拟程序不仅帮助我们更好地理解Enigma机的工作原理,也为后续的加密与解密过程的实现奠定了坚实的基础。在下一章中,我们将进一步探讨加密和解密过程的编程实现,包括如何将这些模拟部件结合在一起,完成完整的Enigma机加密解密模拟。

4. 加密与解密过程的实现

4.1 加密过程的编程实现

4.1.1 明文到密文的转换过程

在Enigma机的加密过程中,明文字符首先经过键盘输入,通过一系列转子的转置和反射器的反射,最终得到密文。在编程模拟的过程中,我们可以将明文字符表示为二进制形式,并通过一系列的函数调用来实现转换过程。

以下是一个简化的代码示例,展示了从明文到密文转换的基本逻辑:

(define (char->binary char)

(string->list (format "~8,'0B" (char->integer char))))

(define (binary->char binary-list)

(integer->char (string->number (list->string binary-list) 2)))

(define (encrypt-char rotor-positions reflector-settings plug-board char)

(let ((binary (char->binary char))

(rotors (map rotor-ref rotor-positions))

(reflector (reflector-ref reflector-settings)))

(let loop ((result binary) (rots rotors))

(if (null? rots)

(let ((reflected (reflect-binary reflector (reverse result))))

(list->binary-string (reverse (reflected->rotors reflector reflected rotors))))

(let ((current (car rots)))

(loop (rotor-encrypt current (car result) (cdr result))

(cdr rots)))))))

(define (list->binary-string binary-list)

(list->string (map (lambda (bit) (if bit "1" "0")) binary-list)))

在这个示例中, char->binary 函数将字符转换为8位的二进制字符串。 encrypt-char 函数负责执行加密过程,它接受当前转子的位置、反射器设置、插板配置以及需要加密的字符。加密过程包括对字符的二进制表示进行转子加密、反射器反射以及最终的转子还原。

4.1.2 加密密钥的生成与应用

加密密钥的生成对于整个加密过程至关重要,它决定了转子的初始位置和插板的连接方式。在Enigma机中,密钥通常由几个转子的初始位置和一个插板配置组成。

下面的代码片段演示了如何生成和应用加密密钥:

(define (generate-key initial-settings)

(let ((rotor-settings (map (lambda (x) (list x)) initial-settings))

(reflector-settings (random-reflector))

(plug-board-settings (random-plug-board)))

(list rotor-settings reflector-settings plug-board-settings)))

(define (apply-key key message)

(let* ((key-split (split-key key))

(rotor-settings (car key-split))

(reflector-settings (cadr key-split))

(plug-board-settings (caddr key-split))

(encrypted-message (map (lambda (char) (encrypt-char rotor-settings reflector-settings plug-board-settings char)) message)))

(list->string encrypted-message)))

在这里, generate-key 函数根据初始设置生成密钥,这些设置包括转子的初始位置。 apply-key 函数则接收这个密钥和待加密的消息,应用密钥进行加密,并返回加密后的字符串。

4.2 解密过程的编程实现

4.2.1 密文到明文的还原过程

解密过程是加密过程的逆过程。同样地,我们需要将密文的每个字符通过转子和反射器的逆操作还原成明文。以下是一个简化的代码示例:

(define (decrypt-char rotor-positions reflector-settings plug-board char)

(let ((binary (char->binary char))

(rotors (map rotor-ref rotor-positions))

(reflector (reflector-ref reflector-settings)))

(let loop ((result binary) (rots (reverse rotors)))

(if (null? rots)

(let ((reflected (reflect-binary reflector (reverse result))))

(list->binary-string (reverse (reflected->rotors reflector reflected (reverse rots)))))

(let ((current (car rots)))

(loop (rotor-decrypt current (car result) (cdr result))

(cdr rots)))))))

(define (rotor-decrypt rotor binary first-bit next-bits)

(let ((output (rotor-inverse-encrypt rotor (cons first-bit next-bits) '())))

(if (null? output)

'()

(cons (car output) (rotor-decrypt rotor (cdr output) (car (reverse output)) (reverse (cdr (reverse output))))))))

在这个代码片段中, decrypt-char 函数负责执行解密过程。它使用与加密过程相反的逻辑来还原字符。

4.2.2 解密密钥的匹配与应用

为了成功地解密消息,解密者需要知道正确的密钥。解密密钥包括转子的初始位置和插板配置,这些需要与加密时使用的密钥完全一致。

下面的代码示例展示了如何应用解密密钥:

(define (apply-decrypt-key key encrypted-message)

(let* ((key-split (split-key key))

(rotor-settings (car key-split))

(reflector-settings (cadr key-split))

(plug-board-settings (caddr key-split))

(decrypted-message (map (lambda (char) (decrypt-char rotor-settings reflector-settings plug-board-settings char)) encrypted-message)))

(list->string decrypted-message)))

在这里, apply-decrypt-key 函数使用相同的密钥来解密密文。由于转子位置和插板配置是可逆的,解密过程将能够正确地还原出原始明文。

为了更清晰地说明上述过程,下面是一个表格,展示了明文、密文以及它们对应的二进制表示:

| 明文 | 密文 | 明文二进制 | 密文二进制 | |------|------|------------|------------| | A | F | *** | *** | | B | H | *** | *** | | C | C | *** | *** | | D | R | *** | *** |

通过本章节的内容,我们可以看到如何使用Scheme语言来模拟Enigma机的加密和解密过程。代码示例和流程图有助于理解从明文到密文的转换逻辑,并且表明了在应用过程中密钥的作用和重要性。在实际应用中,这些基本概念可被扩展到更复杂的加密算法和协议中,以满足现代通信的安全需求。

5. Scheme环境下的逻辑操作编程

Scheme语言以简洁著称,它的设计哲学是尽可能少地提供内置特性,以确保简洁和一致性。这种特性使得Scheme成为学习和实践逻辑操作的理想环境。在本章中,我们将深入探讨Scheme环境下的逻辑操作编程,包括逻辑运算符的使用、条件判断和分支处理,以及如何将逻辑操作应用于密钥设置和加密过程中。

5.1 逻辑操作的基本技巧

5.1.1 Scheme中的逻辑运算符

Scheme语言提供了基本的逻辑运算符,如 and 、 or 和 not ,这些是实现逻辑操作的基础。逻辑运算符通常用于布尔值的组合和判断。

-

and运算符用于组合多个条件表达式,只有当所有表达式的结果都为真时,and表达式的结果才为真。 -

or运算符用于组合多个条件表达式,只要有一个表达式的结果为真,or表达式的结果就为真。 -

not运算符用于对单个布尔值进行逻辑否定。

下面的代码块展示了如何在Scheme中使用这些逻辑运算符:

(and #t #t) ; => #t

(and #t #f) ; => #f

(or #t #f) ; => #t

(or #f #f) ; => #f

(not #t) ; => #f

(not #f) ; => #t

5.1.2 条件判断与分支处理

在Scheme中,条件判断主要依靠 if 表达式和 cond 表达式来实现。

-

if表达式的一般形式是(if test consequent alternative),其中test是条件表达式,consequent是当条件为真时执行的表达式,alternative是当条件为假时执行的表达式。 -

cond表达式则更灵活,可以处理多个条件分支。

下面是 if 和 cond 表达式的使用示例:

(if (> 3 2) 'yes 'no) ; => yes

(if (< 3 2) 'yes 'no) ; => no

(cond ((= 2 3) 'no)

((= 2 2) 'yes)

(else 'never-happens))

; => yes

5.2 密钥设置在加密过程中的应用

5.2.1 密钥生成算法与应用

在加密算法中,密钥的生成是一个重要步骤。在Scheme环境中实现一个密钥生成算法,通常需要利用Scheme的随机数生成器和逻辑操作。

以下是一个简单的密钥生成算法示例,它使用 random 函数生成一个随机数作为密钥:

(define (generate-key length)

(define (random-bit)

(if (> (random 2) 0) #t #f))

(define (key-bits n)

(if (> n 0)

(cons (random-bit) (key-bits (- n 1)))

'()))

(list->string (key-bits length)))

5.2.2 密钥对安全性的影响分析

密钥的安全性直接关系到加密通信的安全。分析密钥安全性的影响因素,可以帮助我们更好地设计和实现加密算法。

- 密钥长度:较长的密钥通常能提供更高的安全性,因为它们提供了更多的组合可能性。

- 密钥生成算法:一个好的密钥生成算法应该是可预测的,即密钥的每一位都应该是随机的。

- 密钥管理:密钥的存储、传输和销毁都必须小心处理,以防泄露。

5.3 项目对逻辑思维和问题解决技巧的锻炼

5.3.1 逻辑思维在编程中的重要性

逻辑思维是编程的核心能力之一。在解决编程问题时,能够清晰地组织思考过程,合理地规划算法步骤,是高效编码的关键。

- 问题分析:首先要明确问题的本质,对问题进行逐层分解。

- 解决方案:提出可能的解决方案,并选择最优方案。

- 逻辑设计:将解决方案转化为逻辑结构,用程序语言表示出来。

5.3.2 问题解决技巧的培养与实践

问题解决技巧需要通过实践来培养。在实际项目中,我们可以通过以下步骤来锻炼:

- 定义问题:清晰地描述遇到的问题,包括问题的边界和约束。

- 策略规划:思考各种可能的解决策略,包括最简单的测试案例。

- 编码实现:将选定的策略转化为代码,测试并调整以确保正确性。

- 代码审查:通过复审代码来进一步优化和改进。

通过不断的实践和改进,编程者的逻辑思维和问题解决技巧会得到显著的提升。

在本章中,我们探索了Scheme环境下的逻辑操作编程,以及如何将这些逻辑操作应用于密钥设置和问题解决中。接下来的章节将引导我们深入了解如何在实际环境中实现和优化这些概念。

简介:《EnigmaMachineGame_FPRO-》是一个为FEUP信息学和计算机工程综合硕士编程基础课程设计的项目,旨在通过Scheme编程语言和Enigma机模拟,深化学生对编程基础和加密技术的理解。学生将学习Scheme的高级特性,同时深入探索Enigma机的工作原理,包括其转子、反射器、插板系统和密钥设置的编程实现。项目完成后,学生将具备密码学知识和逻辑思维能力,为未来软件开发和安全工程等领域的实践打下基础。

1272

1272

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?