实验链接

恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达到恶意用户的特殊目的。XSS攻击分成两类,一类是来自内部的攻击,主要指的是利用程序自身的漏洞,构造跨站语句。另一类则是来自外部的攻击,主要指的自己构造XSS跨站漏洞网页或者寻找非目标机以外的有跨站漏洞的网页。

链接:http://www.hetianlab.com/expc.do?ce=a1913a3d-0dbb-4de9-a786-a8732bdcfa0e

实验简介

-

实验所属系列:Web应用安全

-

实验对象: 本科/专科信息安全专业

-

相关课程及专业:信息网络安全概论

-

实验类别:实践实验类

实验目的

-

深入理解xss工作原理;

-

怎么去绕过规则实现xss

-

培养学生的独立思考能力

预备知识

-

了解点php和javascript,下面给出了学习网址:

-

http://www.w3school.com.cn/js/index.asp

-

http://www.w3school.com.cn/php/php_syntax.asp

-

实验环境

浏览器/服务器环境;

服务器配置:apache+php+Mysql;

打开实验网址(http://10.1.1.11:81),可以看到实验练习系统。

实验步骤

本实验分为三个实列任务(续写实验一)

实列四:换一个角度,阳光依旧;

实列五:限制了我的左手,我还有右手呢;

实列六:大胆去思考,小心的去求证;

说明:实验二比实验一的难度相对来说是加大了。大牛之路是艰辛的,当你感孤独与寂寞的时候,说明你已经上路了。你其实并不孤独,你走的路,其实都已经很多人走过了。加油吧!少年们。

放开了你们的手脚,大胆的去思考,不要被习惯束缚,答案并不唯一。

实例四:换一个角度,阳光依旧

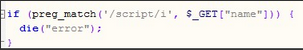

关键代码:

尝试构造语句使浏览器执行弹出对话框的脚本,并完成实验分析四。

仔细观察关键代码,发现其使用正则表达式对script进行匹配,且不区分大小写。

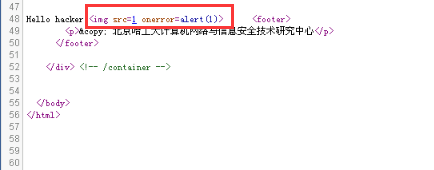

因此尝试实验三的方法,使用 “ img src " 语句:

成功!

查看源码:

输入语句被浏览器当作网页代码处理。

实例五:限制了我的左手,我还有右手

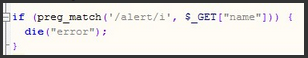

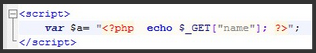

关键代码:

尝试构造语句使浏览器执行弹出对话框的脚本,并完成实验分析五。

仔细观察关键代码,发现其使用正则表达式对alert进行匹配,且不区分大小写。

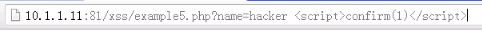

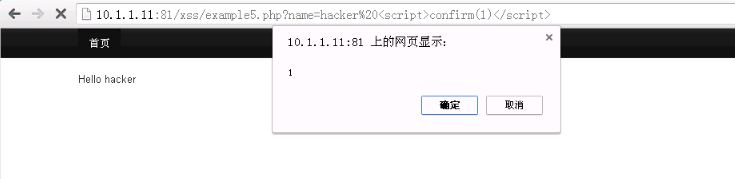

因此尝试使用 “ confirm " 语句生成弹框:

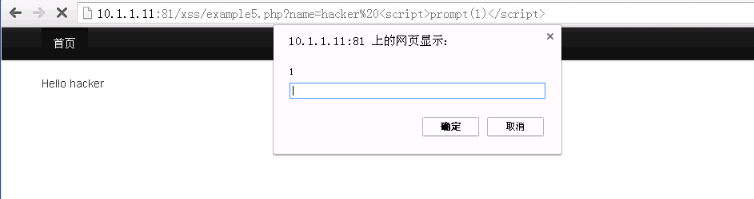

也可使用 “prompt "语句:

同样也可与试验四结合,使用 “ img src " 语句替换 ” script “ 语句,有同样的效果:

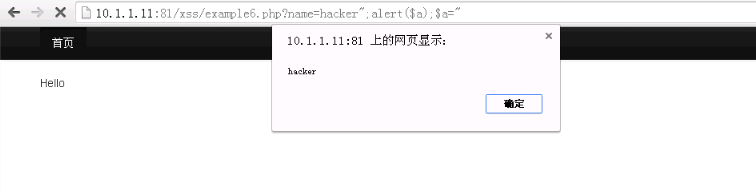

实例六:大胆去思考,小心去求证

关键代码:

尝试构造语句使浏览器执行弹出对话框的脚本,并完成实验分析六。

由关键代码可知,利用 ‘ ”;’ 对输入语句进行分割。

尝试输入:

name=hacker";alert($a);a="

该条语句的重点是对 ‘ “ ’的处理。

成功!

答题

964

964

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?