简介:在Android平台上,开发一个使用RSA加密技术的安全短信应用要求开发者掌握Java编程、Android SDK、RSA算法和Android安全通信等关键技术。本文将详细介绍这些技术要点,以及如何实现RSA密钥对的生成和管理、短信内容的加密与解密、SMS API的使用、权限管理、数据存储以及相关的安全实践,从而构建一个安全的短信服务平台。

1. Java编程基础

1.1 Java语言的核心概念

Java语言是面向对象的编程语言,其核心概念包括类、对象和方法。类是创建对象的蓝图,对象是类的实例,而方法是类中定义的函数。理解这些概念对于编写高效的Java代码至关重要。

public class Animal {

// 类变量

String color = "black";

// 类构造器

public Animal(String c) {

color = c;

}

// 类方法

void setColor(String c) {

color = c;

}

// 类方法

String getColor() {

return color;

}

}

public class Main {

public static void main(String[] args) {

// 创建对象实例

Animal myDog = new Animal("white");

// 调用类方法

myDog.setColor("black");

System.out.println(myDog.getColor());

}

}

1.2 面向对象的编程思维

面向对象编程(OOP)的思维模式强调将问题分解为简单的对象,并为每个对象创建清晰的接口。OOP包括封装、继承和多态等特性,这些特性有助于提高代码的可维护性和可扩展性。

1.2.1 封装

封装是隐藏对象的属性和实现细节,仅向外界暴露接口的过程。在Java中,通过访问修饰符(public、private、protected等)来控制访问级别。

1.2.2 继承

继承允许创建层次化的类结构,子类可以继承父类的属性和方法。继承使用关键字 extends 实现,增强了代码的复用性。

1.2.3 多态

多态是同一个行为具有多个不同表现形式或形态的能力。在Java中,多态主要通过方法重载和重写来实现。

1.3 关键知识点深入理解

掌握变量、数据类型、运算符、流程控制语句、数组和字符串处理对于Java编程来说是必不可少的。异常处理机制也是保证程序健壮性的关键部分,学会正确使用异常可以帮助我们更好地应对程序运行时出现的错误。

try {

int result = 10 / 0; // 将引发 ArithmeticException

} catch (ArithmeticException e) {

System.out.println("不能除以零!");

} finally {

System.out.println("这是一个finally语句块");

}

通过对以上内容的深入学习和实践,Java编程者将为探索更高级的Android应用开发打下坚实的基础。

2. Android SDK应用开发

Android 应用核心组件概述

Android 应用由一系列核心组件构成,它们协同工作以响应用户的操作和系统事件。理解这些组件是开发高效Android应用的基础。下面是Android四大核心组件的简要介绍:

- Activity :一个Activity代表一个屏幕,是用户进行交互的界面单元。通常情况下,一个应用包含多个Activity,它们形成一个任务栈,遵循“后进先出”原则。

- Service :Service是一个在后台执行长时间运行操作的应用组件,不提供用户界面。Service可以用来播放音乐、执行网络操作,或者处理一些后台数据等。

- BroadcastReceiver :BroadcastReceiver是应用用来响应系统级广播消息的组件。这些消息可以是系统事件,如电池电量低、有电话呼入、收到短信等。

- ContentProvider :ContentProvider为应用提供了一种在不同应用之间共享数据的方式。通过ContentProvider,一个应用可以请求其他应用的数据,或向其他应用提供数据。

Android SDK 开发环境搭建

开发Android应用前,首先需要搭建一个合适的开发环境。以下是搭建Android开发环境的基本步骤:

- 安装Android Studio :访问Android开发者官网下载并安装最新版本的Android Studio。

- 安装Android SDK :Android Studio默认会安装最新的Android SDK,但开发者可以自行选择需要安装的SDK版本。

- 配置虚拟设备(AVD) :利用Android Studio提供的AVD Manager,创建和配置一个虚拟设备,模拟不同版本和配置的Android设备。

Activity生命周期和事件处理

理解Activity的生命周期是编写稳定Android应用的关键。以下为Activity生命周期的主要阶段:

- onCreate() :首次创建Activity时调用,进行界面布局的加载和初始化设置。

- onStart() :Activity可见时调用,但尚未获得焦点。

- onResume() :Activity获得焦点并开始与用户交互。

- onPause() :Activity失去焦点,但仍然可见。常用于暂停或者保存用户数据。

- onStop() :Activity不再可见时调用,可以用来进行一些清理工作。

- onDestroy() :Activity被销毁前调用,用于释放资源。

- onRestart() :Activity从停止状态重新启动时调用。

对事件的处理通常是在Activity的 onTouchEvent 方法中完成。在该方法中,可以通过传入的MotionEvent对象来判断用户进行了哪些操作,例如点击、长按等,然后执行相应的响应逻辑。

Android应用数据存储和界面布局设计

Android 应用可以使用多种方式来存储数据:

- SharedPreferences :用于存储少量数据的轻量级存储解决方案。

- SQLite数据库 :Android内置的一个小型关系数据库,用于存储结构化数据。

- 文件系统 :存储非结构化数据文件。

- Room数据库 :作为SQLite的一个抽象层,提供了一个方便的数据库访问解决方案。

在Android Studio中,使用XML来定义应用的用户界面布局。布局文件被放置在 res/layout 目录下,定义了各个组件如何显示和排列。

代码块和逻辑分析

下面的代码示例展示了如何在Android应用中处理简单的点击事件:

@Override

public void onCreate(Bundle savedInstanceState) {

super.onCreate(savedInstanceState);

setContentView(R.layout.main_layout); // 加载布局文件

Button myButton = findViewById(R.id.my_button); // 查找布局中的按钮组件

myButton.setOnClickListener(new View.OnClickListener() {

@Override

public void onClick(View v) {

// 当按钮被点击时执行的操作

Toast.makeText(MainActivity.this, "Button clicked!", Toast.LENGTH_LONG).show();

}

});

}

在上述代码中, findViewById 用于获取布局文件中定义的按钮组件。通过为按钮设置一个点击监听器,当按钮被用户点击时,会执行 onClick 方法内的代码。这个方法内,使用 Toast.makeText 来向用户显示一个短暂的信息提示。

小结

本章介绍了Android SDK应用开发的基础知识和实践技能,包括应用的核心组件、开发环境的搭建、Activity生命周期的理解和事件处理的方法、数据存储和界面布局的设计。掌握这些知识对于进行高效的Android应用开发至关重要。

3. RSA加密算法应用

3.1 加密算法的基础知识

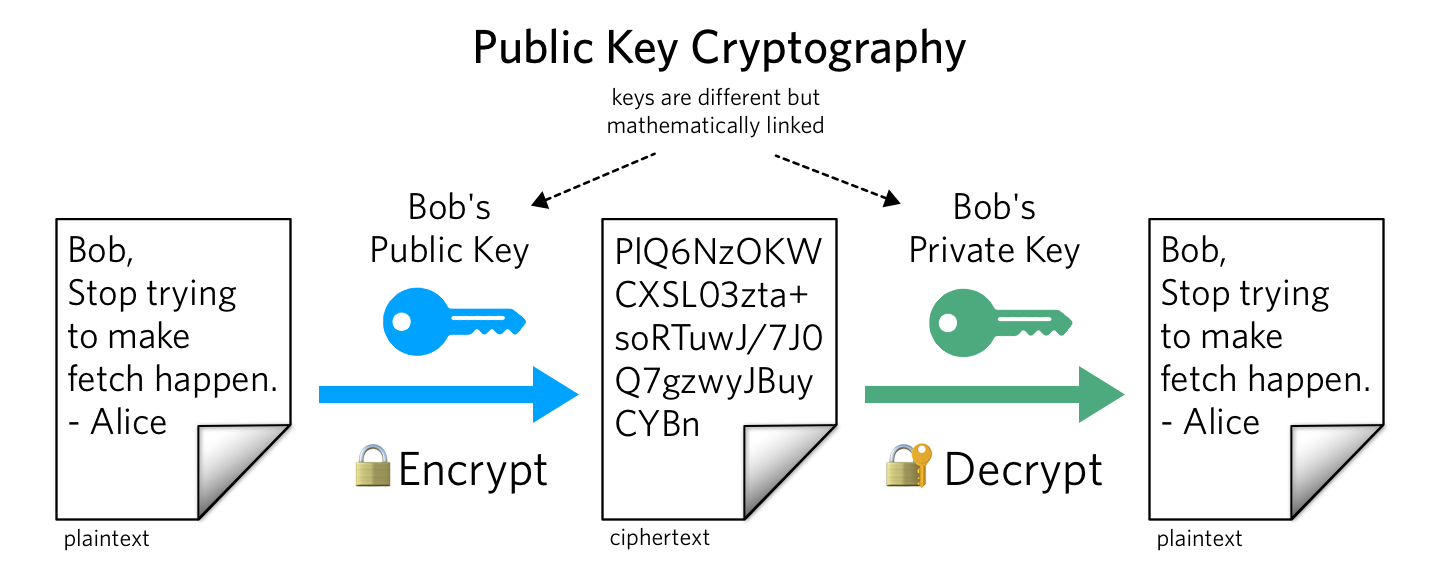

信息安全是现代社会不可或缺的一部分,而加密算法则是信息安全领域的基石。在深入探讨RSA算法之前,首先需要了解一些基础的加密概念。加密算法可以被分类为对称加密和非对称加密。在对称加密中,加密和解密使用相同的密钥。而非对称加密则使用一对密钥:公钥和私钥。公钥可用于加密信息,而私钥则用于解密。这种方式提供了更高级别的安全性,特别是在互联网通信中。

3.2 RSA算法的原理和实现

3.2.1 RSA算法原理

RSA算法是一种广泛使用的非对称加密算法,它由Rivest、Shamir和Adleman在1977年提出,因此得名RSA。RSA的安全性基于大数分解的困难性,即从两个大质数的乘积分解出这两个质数是非常困难的。RSA算法涉及到以下几个步骤:

- 密钥对生成:选择两个大的质数,计算它们的乘积得到模数N,接着选择一个与φ(N)=(p-1)(q-1)互质的整数e作为公钥指数,计算e的模φ(N)逆元d作为私钥指数。

- 加密过程:使用公钥(模数N和公钥指数e)对明文进行加密,得到密文。

- 解密过程:使用私钥(模数N和私钥指数d)对密文进行解密,恢复出明文。

3.2.2 RSA密钥对的生成

要使用RSA算法,首先需要生成一对公钥和私钥。在Java中可以使用 java.security.KeyPairGenerator 类来生成密钥对。

import java.security.KeyPair;

import java.security.KeyPairGenerator;

import java.security.NoSuchAlgorithmException;

import java.security.PrivateKey;

import java.security.PublicKey;

public class RSAKeyPairGenerator {

public static KeyPair generateKeyPair() throws NoSuchAlgorithmException {

KeyPairGenerator keyPairGenerator = KeyPairGenerator.getInstance("RSA");

keyPairGenerator.initialize(2048);

return keyPairGenerator.generateKeyPair();

}

}

以上代码展示了如何生成一个2048位长的RSA密钥对。 KeyPairGenerator 的 initialize 方法用于初始化密钥生成器,参数为密钥的长度。生成的密钥对包含一个公钥和一个私钥。

3.2.3 RSA密钥对的安全存储

密钥的安全存储对于保护加密通信至关重要。在实际应用中,密钥不应该硬编码在源代码中,而是应该使用密钥管理服务或者安全存储解决方案来保护。以下是一个简单示例,展示如何将生成的密钥对写入到文件系统中。

import java.io.IOException;

import java.nio.file.Files;

import java.nio.file.Paths;

import java.security.KeyPair;

import java.security.KeyPairGenerator;

import java.security.NoSuchAlgorithmException;

public class RSASaveKeys {

public static void saveKeyPair(KeyPair keyPair, String publicKeyPath, String privateKeyPath) throws IOException {

// 将公钥写入文件

Files.write(Paths.get(publicKeyPath), keyPair.getPublic().getEncoded());

// 将私钥写入文件

Files.write(Paths.get(privateKeyPath), keyPair.getPrivate().getEncoded());

}

}

3.2.4 RSA加密和解密过程

一旦拥有了公钥和私钥,我们就可以进行加密和解密的操作。以下是一个简单的加密和解密的示例。

import java.security.KeyPair;

import java.security.KeyPairGenerator;

import java.security.NoSuchAlgorithmException;

import java.security.PrivateKey;

import java.security.PublicKey;

import javax.crypto.Cipher;

public class RSAEncryptionDecryptionExample {

public static byte[] encrypt(byte[] data, PublicKey publicKey) throws Exception {

Cipher cipher = Cipher.getInstance("RSA");

cipher.init(Cipher.ENCRYPT_MODE, publicKey);

return cipher.doFinal(data);

}

public static byte[] decrypt(byte[] data, PrivateKey privateKey) throws Exception {

Cipher cipher = Cipher.getInstance("RSA");

cipher.init(Cipher.DECRYPT_MODE, privateKey);

return cipher.doFinal(data);

}

}

在这个例子中, encrypt 和 decrypt 方法分别用于加密和解密数据。使用 Cipher 类和相应的加密模式初始化,然后使用 doFinal 方法执行加密或解密操作。

3.3 RSA在Android平台的集成与使用

3.3.1 Android项目中配置RSA密钥

要在Android项目中使用RSA加密,首先需要在 build.gradle 文件中添加相关的依赖。

dependencies {

implementation 'org.bouncycastle:bcprov-jdk15on:1.68'

}

3.3.2 实例演示:RSA加密和解密

本节将演示一个完整的示例,展示如何在Android平台上生成RSA密钥对,并使用这些密钥进行加密和解密操作。

import java.security.KeyPair;

import java.security.KeyPairGenerator;

import java.security.NoSuchAlgorithmException;

import java.security.PrivateKey;

import java.security.PublicKey;

import javax.crypto.Cipher;

public class RSAUtil {

public static KeyPair generateRsaKeyPair() throws NoSuchAlgorithmException {

KeyPairGenerator keyPairGenerator = KeyPairGenerator.getInstance("RSA");

keyPairGenerator.initialize(2048);

return keyPairGenerator.generateKeyPair();

}

public static PublicKey generatePublicKey(byte[] publicKeyData) {

// 代码省略...

}

public static PrivateKey generatePrivateKey(byte[] privateKeyData) {

// 代码省略...

}

public static byte[] rsaEncrypt(byte[] data, PublicKey publicKey) throws Exception {

Cipher cipher = Cipher.getInstance("RSA");

cipher.init(Cipher.ENCRYPT_MODE, publicKey);

return cipher.doFinal(data);

}

public static byte[] rsaDecrypt(byte[] data, PrivateKey privateKey) throws Exception {

Cipher cipher = Cipher.getInstance("RSA");

cipher.init(Cipher.DECRYPT_MODE, privateKey);

return cipher.doFinal(data);

}

}

3.3.3 高级加密标准AES与RSA的结合使用

通常情况下,对于大量数据的加密,我们会先使用AES进行数据加密,然后再使用RSA加密AES的密钥。这样可以在保证数据安全性的同时,也保证了加密过程的效率。

import javax.crypto.Cipher;

import javax.crypto.KeyGenerator;

import javax.crypto.SecretKey;

// ... 其他必要的导入

public class AESWithRSA {

public static SecretKey generateAESKey() throws NoSuchAlgorithmException {

KeyGenerator keyGen = KeyGenerator.getInstance("AES");

keyGen.init(256);

return keyGen.generateKey();

}

public static byte[] encryptAESData(byte[] data, SecretKey aesKey) throws Exception {

// AES加密代码省略...

}

public static byte[] decryptAESData(byte[] encryptedData, SecretKey aesKey) throws Exception {

// AES解密代码省略...

}

}

3.3.4 RSA加密应用实践的总结

通过本章节的介绍,我们可以看到RSA加密算法在实际应用中是如何操作的。从密钥生成到加密解密过程,再到与AES的结合使用,每一步都是确保数据安全的关键环节。在Android平台上实现这些步骤,需要理解加密原理以及掌握对应的API调用,同时也需要处理好密钥的安全存储和管理问题,以免密钥泄露,造成安全风险。

3.4 RSA加密实践的挑战与优化

3.4.1 密钥管理和存储优化

密钥的管理是加密应用中最关键的环节之一。密钥泄露会导致加密体系的崩溃,因此密钥的存储和管理策略必须足够安全。在Android平台上,可以使用Android Keystore系统来存储私钥,它提供了密钥的安全存储和生命周期管理。

import java.security.KeyStore;

public class KeyStoreExample {

public static void savePrivateKeyToKeystore(String alias, PrivateKey privateKey, KeyStore keyStore) {

// 将私钥保存到KeyStore的代码省略...

}

}

3.4.2 性能优化和应用案例

RSA加密的性能随着密钥长度的增加而下降。因此,对于需要加密大量数据的应用来说,使用RSA直接加密并不高效。一个常见的做法是使用RSA加密AES密钥,然后使用AES对数据进行加密。这种方法可以在保持数据安全性的同时,提高处理效率。

import javax.crypto.Cipher;

// ... 其他必要的导入

public class RSAAndAESCombinedExample {

public static byte[] encryptDataUsingAESWithRSAKey(byte[] data, PublicKey rsaPublicKey, KeyGenerator aesKeyGenerator) throws Exception {

// 首先生成AES密钥

SecretKey aesKey = aesKeyGenerator.generateKey();

// 使用AES密钥加密数据

byte[] encryptedData = encryptAESData(data, aesKey);

// 使用RSA加密AES密钥

byte[] encryptedAESKey = rsaEncrypt(aesKey.getEncoded(), rsaPublicKey);

// 将加密后的AES密钥和加密后的数据一起返回

// 具体返回方式可以根据实际需求决定

return new byte[0]; // 示例代码,实际应有返回值

}

}

3.4.3 安全性和合规性考量

在应用RSA加密算法时,还需要考虑数据保护法规和安全合规性要求。例如,某些领域和国家可能要求使用特定长度的密钥或特定算法。开发者在设计加密机制时,需要了解并遵守相关法规,以确保加密通信的安全性和合法性。

3.4.4 RSA加密实践的潜在风险和防御策略

虽然RSA加密算法非常安全,但仍然存在一些潜在的风险。一个主要的风险是侧信道攻击,攻击者可能通过分析加密过程中的时间消耗、电力消耗或电磁泄露来推断出密钥信息。为了防御这种风险,开发者需要采取各种措施,例如随机化处理时间、使用安全的操作系统调用等。同时,必须确保使用的RSA库是安全和最新的,以防止已知漏洞的利用。

// 示例代码,展示如何随机化处理时间

public void randomizedProcessingTime() {

long startTime = System.currentTimeMillis();

// 加密或解密操作...

long endTime = System.currentTimeMillis();

long sleepTime = startTime - endTime + (long)(Math.random() * 100);

if (sleepTime > 0) {

try {

Thread.sleep(sleepTime);

} catch (InterruptedException e) {

Thread.currentThread().interrupt();

}

}

}

在实际应用中,应结合当前的安全最佳实践和法律法规要求,使用最新版本的加密库,并关注安全社区发布的安全更新,以确保加密实践的持续安全性和合规性。

3.4.5 RSA加密算法的发展趋势

随着量子计算的发展,传统的加密算法可能会面临新的威胁。量子计算机能够在多项式时间内解决目前认为困难的问题,如大数分解,这可能使RSA等基于数论的加密算法变得不再安全。因此,研究和开发量子安全加密算法,如基于格的加密算法,已成为加密领域的新趋势。

通过本章节的介绍,我们可以了解到RSA加密算法的应用、优化和潜在风险。在Android平台上使用RSA算法进行数据加密和安全通信时,需要综合考虑安全存储、性能、合规性以及防御潜在攻击的策略。同时,开发者还应密切关注加密技术的最新发展,以便及时调整加密实践,保护数据安全。

4. Android安全通信实践

4.1 加密传输的重要性

在当今的网络环境中,数据传输的安全性是重中之重。在移动应用开发中,尤其是在Android平台上,保护用户数据不被拦截和篡改是一个基本但极为重要的任务。通过加密技术可以有效提升数据在传输过程中的安全性,确保数据即使被截获,也无法被未授权的第三方所解读。在本节中,我们将详细探讨如何在Android平台上实现数据的加密传输。

4.1.1 数据加密与解密的基础

在进行数据加密之前,首先需要了解一些基本的加密原理。加密是将明文转换为密文的过程,而解密则是将密文还原为明文的过程。在Android开发中,常见的加密算法包括对称加密和非对称加密。

对称加密 使用相同的密钥进行加密和解密,如AES(高级加密标准)算法。其优点是速度快,效率高,适合处理大量数据。缺点是密钥管理困难,特别是在分布式系统中。

非对称加密 ,如RSA算法,使用一对密钥:公钥和私钥。公钥用于加密数据,而私钥用于解密。它解决了密钥分发的问题,但由于其计算复杂度较高,因此更适合小量数据的加密。

4.1.2 Android平台上的加密库

在Android平台上,Java Cryptography Architecture (JCA) 提供了一整套加密服务。JCA包括多种加密算法的实现,开发者可以根据需求选择合适的加密技术。

4.1.3 使用HTTPS保护数据传输

HTTPS(安全超文本传输协议)是HTTP的安全版本,通过SSL/TLS协议为HTTP通信提供加密。在Android应用中,可以通过添加安全证书和配置SSL/TLS来启用HTTPS。这一过程涉及到复杂的握手协议,但Android提供了简便的API来帮助开发者实现HTTPS通信。

4.1.4 实际操作步骤

为了在Android应用中启用HTTPS,我们需要执行以下步骤:

- 选择合适的SSL/TLS库,如OpenSSL。

- 获取或生成服务器的SSL/TLS证书,并将其安装在服务器上。

- 在Android客户端配置SSLSocketFactory,用于创建SSL连接。

- 在应用中进行网络请求时,使用配置了SSL的HttpClient或OkHttpClient等库。

4.1.5 代码示例

以下是一个配置SSL的示例代码:

``` .ssl.HttpsURLConnection; import java.io.BufferedReader; import java.io.InputStreamReader; ***.URL;

public class HttpsWithSSL {

public static void main(String[] args) {

String targetUrl = "***";

try {

URL url = new URL(targetUrl);

HttpsURLConnection conn = (HttpsURLConnection) url.openConnection();

conn.setRequestMethod("GET");

conn.setReadTimeout(10000);

conn.setConnectTimeout(15000);

conn.setDoInput(true);

// Check server's SSL certificate

SSLContext sc = SSLContext.getInstance("TLS");

sc.init(null, TrustManagerFactory.getDefaultTrustManagers(), new java.security.SecureRandom());

conn.setSSLSocketFactory(sc.getSocketFactory());

// Connect and read response

BufferedReader reader = new BufferedReader(new InputStreamReader(conn.getInputStream()));

StringBuilder response = new StringBuilder();

String line;

while ((line = reader.readLine()) != null) {

response.append(line).append("\n");

}

reader.close();

System.out.println(response.toString());

} catch (Exception e) {

e.printStackTrace();

}

}

}

## 4.2 配置和使用SSL/TLS协议

### 4.2.1 SSL/TLS的工作原理

SSL/TLS协议主要通过以下几种机制来保护数据传输的安全:

1. **身份验证**:通过服务器证书确认服务器的身份。

2. **密钥交换**:在客户端和服务器之间协商出一个对称加密密钥。

3. **数据完整性**:使用消息摘要来确保数据未被篡改。

4. **加密**:使用协商出的对称密钥对数据进行加密。

### 4.2.2 配置SSL证书

为了在Android应用中使用HTTPS,服务器必须配置有效的SSL证书。开发者可以选择自签名证书或由权威证书颁发机构(CA)签发的证书。自签名证书适用于测试环境,而正式环境中必须使用CA签发的证书。

### 4.2.3 使用HTTPS进行通信

在Android应用中,可以使用如OkHttp这样的网络库来简化HTTPS通信的配置。OkHttp库在内部处理SSL握手和证书验证等复杂步骤。

```kotlin

val client = OkHttpClient.Builder()

.build()

val request = Request.Builder()

.url("***")

.build()

client.newCall(request).enqueue(object : Callback {

override fun onFailure(call: Call, e: IOException) {

e.printStackTrace()

}

override fun onResponse(call: Call, response: Response) {

println(response.body?.string())

}

})

4.3 HTTPS的配置与使用

4.3.1 HTTPS配置步骤

配置HTTPS涉及以下几个主要步骤:

- 获取SSL证书。

- 将SSL证书部署到服务器。

- 在Android客户端配置SSL/TLS。

- 实现HTTPS请求。

4.3.2 代码逻辑解读

在上节提供的OkHttp示例代码中,我们展示了如何使用OkHttp库来发送HTTPS请求。该代码段首先构建了一个OkHttpClient实例,然后构建了一个GET请求。通过调用 enqueue 方法,我们异步发送了请求,并在回调中处理响应。这是现代Android开发中处理HTTPS请求的推荐方式,简单且高效。

4.3.3 常见问题与解决方法

在实现HTTPS的过程中,开发者可能会遇到各种问题。其中较为常见的是SSL握手错误,这通常是由于客户端不信任服务器证书或服务器配置了无效证书造成的。解决这些问题通常需要确保服务器证书有效并被客户端信任。

4.3.4 安全建议

为了增强HTTPS的安全性,建议采取以下措施:

- 定期更新SSL证书。

- 使用现代加密算法和密钥长度,如TLS 1.2以上。

- 在服务器端配置HSTS(HTTP严格传输安全)以强制HTTPS。

- 监控HTTPS实施中的错误和警告,及时处理安全事件。

4.4 认证机制与权限控制

4.4.1 认证的重要性

在Android应用中,认证机制确保了只有授权用户才能访问受保护的资源。权限控制则是用来限定用户或进程对于资源的访问权限。认证和权限控制是实现安全通信的关键组件。

4.4.2 实现认证机制

在Android应用中,可以使用多种认证方式,包括但不限于:

- 基本认证 :通过用户名和密码进行验证。

- 摘要认证 :通过摘要算法来验证密码,以增加安全性。

- OAuth :一种授权框架,允许第三方应用通过访问令牌来访问受保护的资源。

- JWT :JSON Web Tokens,用于创建访问令牌,适用于客户端-服务器架构。

4.4.3 权限控制的实现

Android提供了基于角色的访问控制机制(RBAC),可以通过Android权限系统来实现。开发者可以定义自定义权限,并在应用的Manifest文件中声明。然后在代码中根据用户角色动态申请和检查权限。

4.4.4 权限管理实践

以下是一个简单的权限检查的代码示例:

if (ContextCompat.checkSelfPermission(thisActivity, Manifest.permission.CAMERA)

!= PackageManager.PERMISSION_GRANTED) {

// Permission is not granted

ActivityCompat.requestPermissions(thisActivity,

new String[]{Manifest.permission.CAMERA},

MY_PERMISSIONS_REQUEST_CODE);

} else {

// Permission has already been granted

// Perform action on camera

}

4.4.5 安全最佳实践

- 最小权限原则 :只请求和使用应用运行所必需的权限。

- 用户隐私 :在请求权限时,清晰地告知用户权限的具体用途。

- 权限撤销 :允许用户随时撤销已经授予的权限。

4.5 小结

本章节详细探讨了Android平台上实现安全通信的方法和最佳实践。我们了解了数据加密、SSL/TLS协议以及HTTPS配置的基础知识,并通过代码示例展示了如何在Android客户端实现安全通信。接着,我们探讨了认证机制和权限控制的重要性,并提供了一些实践中的代码实现。通过这些内容的学习,读者应该能够为自己的Android应用实现一个安全的通信环境。

5. Android SMS API应用

短信服务(SMS)长久以来一直是移动通信的基础功能之一,它允许用户通过短消息进行文本的发送和接收。在Android平台中,系统为开发者提供了一套丰富的API,来利用这项服务。开发者可以使用这些API来实现各种功能,例如用户验证、通知提醒,乃至实现一个简单的消息传递应用。本章将带您深入了解如何在Android应用中使用SMS API,以及处理与SMS相关的各种情况。

发送短信

5.1 SMSManager发送短信

在Android中,发送短信通常可以通过 SmsManager API来实现。 SmsManager 是一个帮助应用发送短信的类,提供了简单易用的方法来发送短信。

SmsManager smsManager = SmsManager.getDefault();

smsManager.sendTextMessage(phoneNumber, null, message, null, null);

这段代码非常直接,将手机号、短信内容等参数传入 sendTextMessage 方法即可。但发送短信可能牵涉到权限问题,因此在发送前需要在AndroidManifest.xml中声明发送短信的权限。

<uses-permission android:name="android.permission.SEND_SMS" />

5.2 使用Intent发送短信

除了直接使用 SmsManager 之外,您还可以通过发送一个 Intent 来间接地调用系统的短信应用来发送短信,这为用户提供了更多的选择。

Intent intent = new Intent(Intent.ACTION_SENDTO);

intent.setData(Uri.parse("smsto:" + phoneNumber));

intent.putExtra("sms_body", message);

startActivity(intent);

使用 Intent 的方式需要用户确认,因此更加友好,特别是在需要用户参与并手动发送短信的场景中。

5.3 发送短信的权限和状态监听

发送短信除了需要在AndroidManifest.xml中声明发送短信的权限外,在Android 6.0及以上版本,还需要动态请求权限。

if (ContextCompat.checkSelfPermission(this, Manifest.permission.SEND_SMS) != PackageManager.PERMISSION_GRANTED) {

ActivityCompat.requestPermissions(this, new String[]{Manifest.permission.SEND_SMS}, MY_PERMISSIONS_REQUEST_SEND_SMS);

}

在用户响应权限请求后,您需要监听结果,根据结果进行相应的处理。

@Override

public void onRequestPermissionsResult(int requestCode, @NonNull String[] permissions, @NonNull int[] grantResults) {

if (requestCode == MY_PERMISSIONS_REQUEST_SEND_SMS) {

if (grantResults.length > 0 && grantResults[0] == PackageManager.PERMISSION_GRANTED) {

// 用户授权,可以发送短信

} else {

// 用户拒绝授权,需要提示用户

}

}

}

接收短信

5.4 短信接收的广播接收器

为了处理接收到的短信,需要创建一个 BroadcastReceiver ,并声明一个 <intent-filter> 来监听短信接收的事件。

public class MySmsReceiver extends BroadcastReceiver {

@Override

public void onReceive(Context context, Intent intent) {

if (intent.getAction().equals("android.provider.Telephony.SMS_RECEIVED")) {

Bundle bundle = intent.getExtras();

if (bundle != null) {

Object[] pdus = (Object[]) bundle.get("pdus");

if (pdus != null) {

for (Object pdu : pdus) {

SmsMessage smsMessage = SmsMessage.createFromPdu((byte[]) pdu);

String sender = smsMessage.getDisplayOriginatingAddress();

String messageBody = smsMessage.getMessageBody();

}

}

}

}

}

}

5.5 在AndroidManifest.xml中注册接收器

在AndroidManifest.xml中注册上面创建的 BroadcastReceiver ,并设置适当的权限。

<receiver android:name=".MySmsReceiver"

android:enabled="true"

android:exported="true"

android:permission="android.permission.BROADCAST_WAP_PUSH">

<intent-filter>

<action android:name="android.provider.Telephony.SMS_RECEIVED" />

</intent-filter>

</receiver>

5.6 处理短信内容

接收到短信后,您可能需要对短信内容进行解析和处理。短信内容往往以PDU(协议数据单元)的形式传递,您需要使用 SmsMessage 类将其解析为可读的文本。

短信安全

5.7 短信拦截器

短信拦截器允许您在短信到达 BroadcastReceiver 之前拦截和处理短信。您可以通过设置 <intent-filter> 的优先级来决定拦截器的优先级。

<receiver android:name=".MySmsInterceptor"

android:enabled="true"

android:exported="true"

android:permission="android.permission.BROADCAST_WAP_PUSH">

<intent-filter android:priority="1000">

<action android:name="android.provider.Telephony.SMS_RECEIVED" />

</intent-filter>

</receiver>

5.8 使用短信拦截器应用案例

短信拦截器可以用在多种场景中,比如短信验证码自动填充、恶意短信检测等。

public class MySmsInterceptor extends BroadcastReceiver {

@Override

public void onReceive(Context context, Intent intent) {

if (intent.getAction().equals("android.provider.Telephony.SMS_RECEIVED")) {

// 在这里拦截和处理短信内容

}

}

}

5.9 短信API的安全性分析

在使用短信API时,安全性是一个不容忽视的问题。开发者需要确保短信内容的加密传输,防止短信被截获或篡改。例如,在一些敏感操作如金融交易中,通常需要短信验证码的双重认证机制来增加安全性。

总结

通过本章节的介绍,您现在应该对Android平台中的SMS API有了深入的理解。不仅学会了如何发送和接收短信,还掌握了如何通过拦截器来控制短信流以及如何在应用中实现短信相关功能的安全性。这些技能对于开发需要短信验证和通知功能的应用至关重要。在下一章节中,我们将探讨Android权限管理与配置的重要性以及如何在应用中实现安全的权限管理策略。

6. 权限管理与配置

Android权限体系简介

在Android系统中,为了保护用户的隐私和设备的安全,引入了一套复杂的权限管理系统。应用开发人员必须在AndroidManifest.xml文件中声明应用所需的所有权限,并且用户必须授予这些权限才能使应用正常运行。Android权限分为不同的级别:正常、危险、签名、签名者以及系统权限,开发者需要根据实际情况选择合适的权限类型。

权限分类详解

正常权限

正常权限通常是用户隐私影响较小的权限,例如访问网络状态或设置闹钟等。这类权限被授予时,系统会直接分配,不需要用户确认。

危险权限

危险权限涉及用户隐私和设备安全的关键数据,如联系人、短信、位置等。开发者必须在运行时请求用户明确授权。

签名权限

签名权限仅限具有相同签名的应用之间使用,不需要用户确认。

签名者权限

签名者权限是给具有相同证书签名的应用使用的,也不需要用户确认。

系统权限

系统权限是预留给系统应用的权限,通常普通应用无法访问。

权限声明和请求流程

声明权限

在AndroidManifest.xml中,通过 <uses-permission> 标签声明需要的权限。例如:

<uses-permission android:name="android.permission.SEND_SMS"/>

请求权限

对于危险权限,需要在运行时动态请求。示例如下:

if (ContextCompat.checkSelfPermission(thisActivity, Manifest.permission.SEND_SMS)

!= PackageManager.PERMISSION_GRANTED) {

ActivityCompat.requestPermissions(thisActivity,

new String[]{Manifest.permission.SEND_SMS},

MY_PERMISSIONS_REQUEST_SEND_SMS);

}

动态权限请求逻辑

用户授权响应

用户在系统弹出的权限请求对话框中会做出选择。当用户点击确定后,系统会回调 onRequestPermissionsResult 方法。

@Override

public void onRequestPermissionsResult(int requestCode,

String permissions[], int[] grantResults) {

switch (requestCode) {

case MY_PERMISSIONS_REQUEST_SEND_SMS: {

if (grantResults.length > 0

&& grantResults[0] == PackageManager.PERMISSION_GRANTED) {

// 权限被授予,可以执行发送短信的操作

} else {

// 权限被拒绝,通知用户

}

return;

}

}

}

Android权限模型的演变

Android 6.0 动态权限

从Android 6.0(API级别23)开始,用户可以在应用运行时授予或撤销权限。

Android 10 权限变更

Android 10增加了对应用在后台访问某些数据和资源的限制,例如取消了前台服务的永久位置权限。

最佳实践

权限最小化原则

应用仅应请求完成必要功能所必需的权限,避免请求与功能无关的权限。

用户体验优先

合理的权限请求时机和明确的权限用途说明可以提升用户体验。

安全性增强

动态权限管理的代码应集中处理,统一管理用户授权状态,避免出现权限泄露。

在下一节中,我们将深入了解数据存储与安全的关键概念,探讨如何在Android应用中实现安全高效的数据存储解决方案。

7. 数据存储与安全

7.1 Android中的数据存储选项

Android平台为开发者提供了多种数据存储方案,每种方案都适用于不同的场景。这些方案包括:

-

SharedPreferences : 适用于存储少量的数据,如设置偏好。SharedPreferences使用键值对的形式存储,操作简单,适用于保存应用的配置信息。

-

SQLite数据库 : 对于需要结构化数据存储的应用,SQLite数据库提供了一个轻量级的关系型数据库解决方案。它支持标准的SQL语言,允许开发者执行复杂的查询操作。

-

文件系统 : Android支持标准的文件I/O操作,允许应用直接在设备上读写文件。文件系统适用于存储图片、文本和二进制数据等大文件。

-

Room数据库 : 这是Android架构组件的一部分,为SQLite数据库提供了一个抽象层,简化了数据库操作。Room支持编译时验证数据库访问逻辑,并且易于测试。

代码示例 :使用SharedPreferences存储和检索数据

SharedPreferences sharedPreferences = getSharedPreferences("MyPrefs", Context.MODE_PRIVATE);

SharedPreferences.Editor editor = sharedPreferences.edit();

editor.putString("key", "value");

editor.apply();

代码示例 :使用SQLite创建和操作数据库表

// Creating the database helper class

public class DatabaseHelper extends SQLiteOpenHelper {

private static final String DATABASE_NAME = "mydatabase";

private static final int DATABASE_VERSION = 1;

public DatabaseHelper(Context context) {

super(context, DATABASE_NAME, null, DATABASE_VERSION);

}

@Override

public void onCreate(SQLiteDatabase db) {

db.execSQL("CREATE TABLE IF NOT EXISTS test_table (id INTEGER PRIMARY KEY AUTOINCREMENT, data TEXT)");

}

@Override

public void onUpgrade(SQLiteDatabase db, int oldVersion, int newVersion) {

db.execSQL("DROP TABLE IF EXISTS test_table");

onCreate(db);

}

}

7.2 数据加密和脱敏技术

随着隐私保护法规的加强,数据加密和脱敏技术变得越来越重要。以下是几个关键点:

-

数据加密 : 加密是将数据转换为一种不可读的格式,只有拥有正确密钥的用户才能将其解密。Android提供了多种加密技术,如AES和RSA,用于实现数据的加密和解密。

-

数据脱敏 : 脱敏是对数据进行处理,使其不可识别或转换为无法用于原始用途的格式。脱敏通常用于日志或测试数据,以保护个人隐私。

-

Android Keystore系统 : Android Keystore系统提供了一种安全的机制来存储密钥,这些密钥用于保护应用数据安全。它支持密钥生成、存储和使用等操作。

代码示例 :使用Android Keystore系统生成和使用密钥

KeyStore keyStore = KeyStore.getInstance("AndroidKeyStore");

keyStore.load(null);

KeyGenerator keyGenerator = KeyGenerator.getInstance(KeyProperties.KEY_ALGORITHM_AES, "AndroidKeyStore");

keyGenerator.init(new KeyGenParameterSpec.Builder(

"myKey",

KeyProperties.PURPOSE_ENCRYPT | KeyProperties.PURPOSE_DECRYPT)

.setBlockModes(KeyProperties.BLOCK_MODE_GCM)

.setEncryptionPaddings(KeyProperties.ENCRYPTION_PADDING_NONE)

.build());

SecretKey key = keyGenerator.generateKey();

7.3 实现数据的加密保护

为了确保用户数据在存储和传输过程中的安全性,开发者应该采取以下措施:

-

数据传输加密 : 在网络上传输数据时,使用SSL/TLS等加密协议,确保数据在传输过程中不被截获或篡改。

-

数据存储加密 : 在本地存储数据时,应采用文件加密或数据库加密的方式,确保数据即使被非法获取也无法读取。

-

使用安全API : 利用Android提供的安全API,如指纹认证和锁屏安全等,进一步保护应用中的敏感数据。

代码示例 :使用AES加密算法加密和解密数据

Cipher cipher = Cipher.getInstance("AES/GCM/NoPadding");

cipher.init(Cipher.ENCRYPT_MODE, key);

byte[] encryptedData = cipher.doFinal(plainText);

// To decrypt

cipher.init(Cipher.DECRYPT_MODE, key);

byte[] decryptedData = cipher.doFinal(encryptedData);

7.4 数据存储安全的最佳实践

为了确保数据存储的安全性,建议遵循以下最佳实践:

-

限制数据访问 : 应用应只访问其需要的数据,并确保敏感数据不被意外暴露。

-

安全的代码编写 : 开发者应遵循安全编码标准,避免常见的安全漏洞,如SQL注入和数据泄露。

-

定期更新和维护 : 定期更新应用,修复已知的安全漏洞,确保使用的加密库是最新版本。

通过实施上述章节所述的数据存储方案和安全措施,开发者能够有效地提升Android应用的数据存储安全性和隐私保护水平。下一章节将继续深入探讨Android安全实践和风险防范。

简介:在Android平台上,开发一个使用RSA加密技术的安全短信应用要求开发者掌握Java编程、Android SDK、RSA算法和Android安全通信等关键技术。本文将详细介绍这些技术要点,以及如何实现RSA密钥对的生成和管理、短信内容的加密与解密、SMS API的使用、权限管理、数据存储以及相关的安全实践,从而构建一个安全的短信服务平台。

516

516

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?