墨者学院——内部文件上传系统漏洞分析溯源

根据背景:

我们可以尝试该页面做了什么防护:

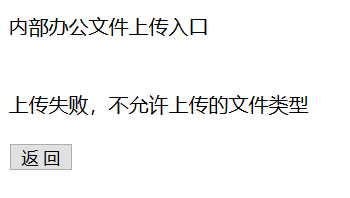

首先尝试输入php或者asp文件,发现不行:

再次尝试txt、jpg等文件,发现可以上传:

通过F12查看其服务,为IIS/6.0:

上百度搜索IIS的漏洞,知道了当我们上传xxx.asp文件时,该文件以后的子文件都以asp文件来执行,例如ccooll.asp后面有子文件ccooll.jpg,则/ccooll.asp/ccooll.jpg以asp文件执行。

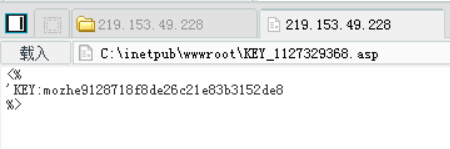

接下来,我们便开始getshell,因为这是asp,所以构造一句话木马:

<% eval request("ccooll") %>

然后上传有一句话木马的ccooll.txt并使用bp工具抓包:

在图中位置加上xxx.asp,这样服务器读到xxx.asp目录时后面都以asp文件执行。最后打开菜刀,连接其返回的地址,找到key即可。

](https://img-blog.csdnimg.cn/20210408115950288.png?x-oss-process=image/watermark,type_ZmFuZ3poZW5naGVpdGk,shadow_10,text_aHR0cHM6Ly9ibG9nLmNzZG4ubmV0L3dlaXhpbl80MzA3MjkyMw==,size_16,color_FFFFFF,t_70)

结束语:这是抬锅整理出来的题解希望能对大家有帮助☺

1423

1423

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?