1、异常现象确认

查看CPU占用率,发现work32 cpu占用率较高

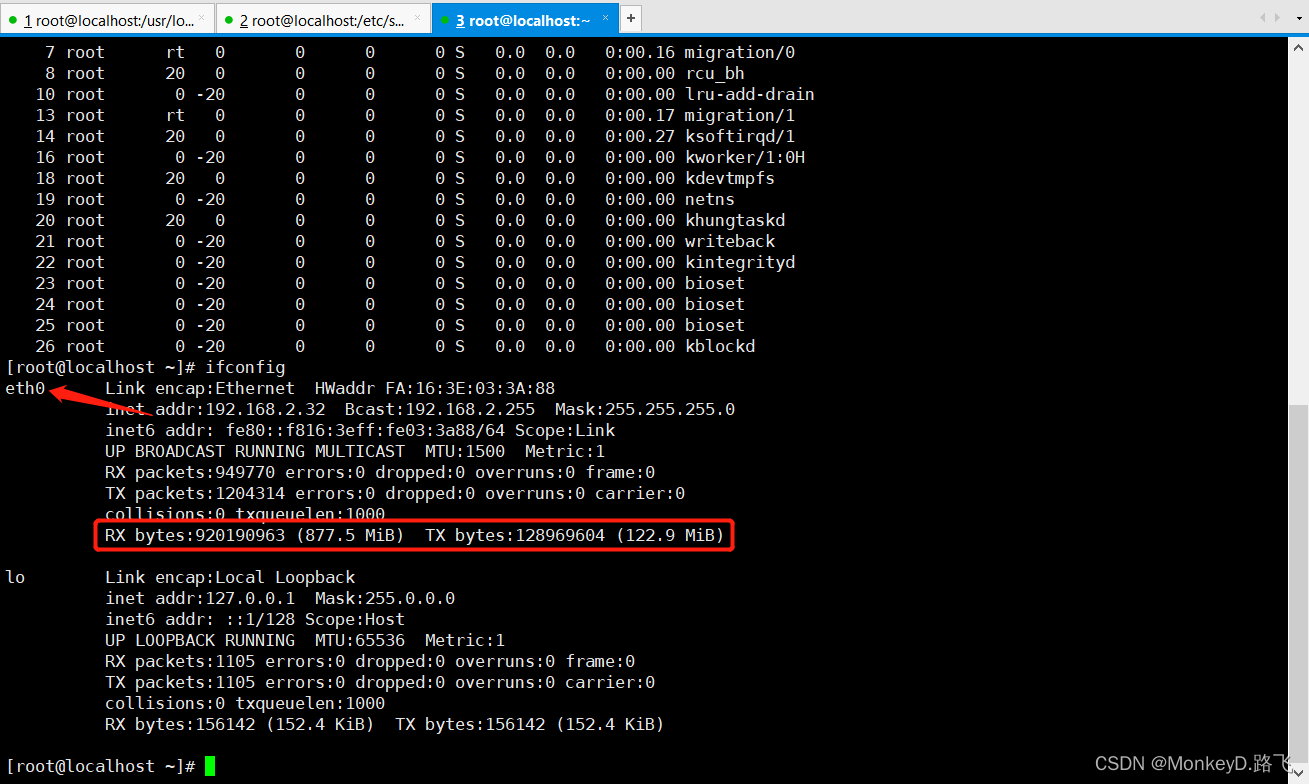

查看网卡信息发现发送了大量数据包

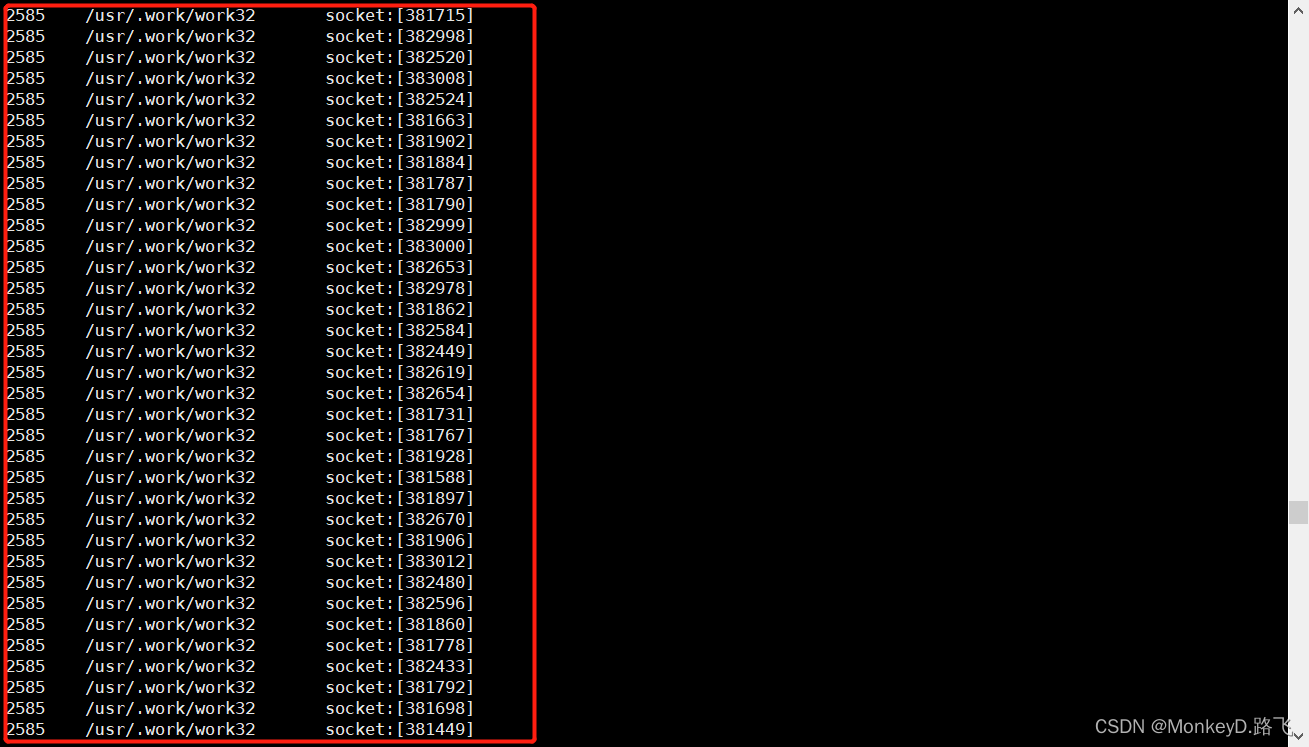

使用:lsof -i -PnR 命令查看网络通信情况,发现work32存在大量网络通信

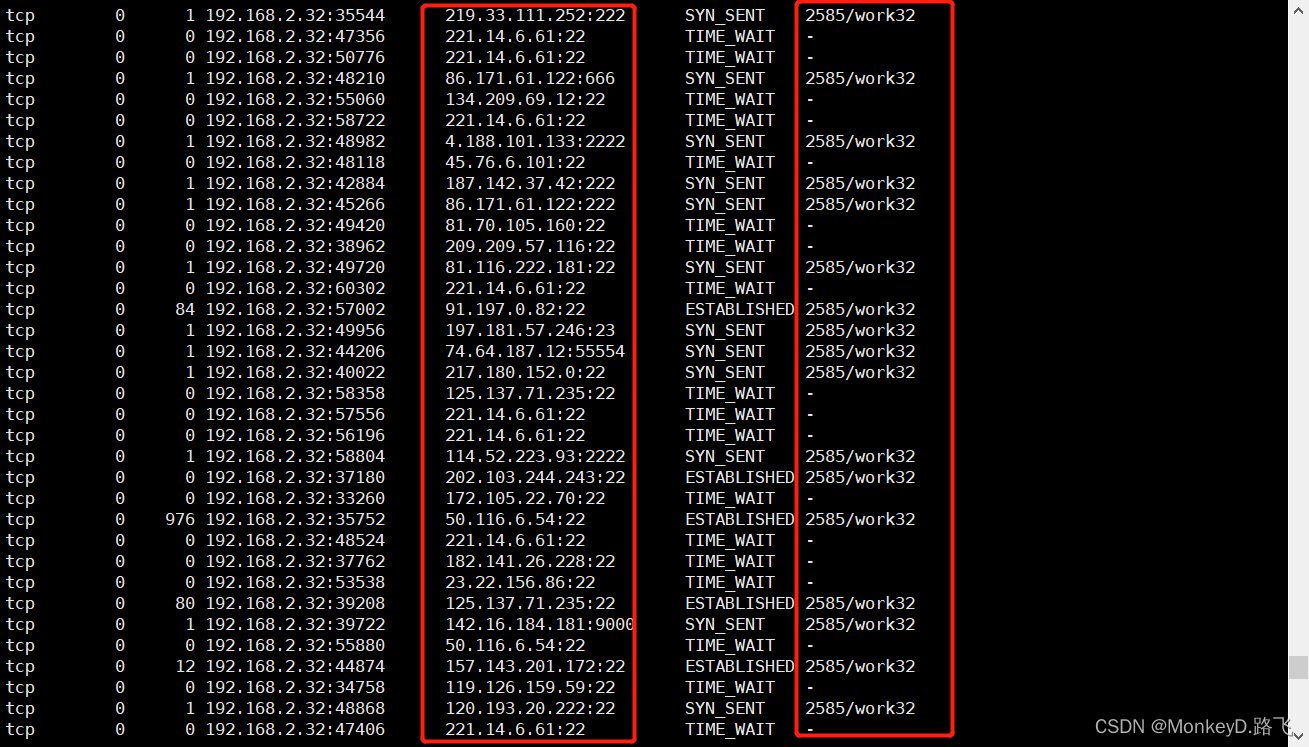

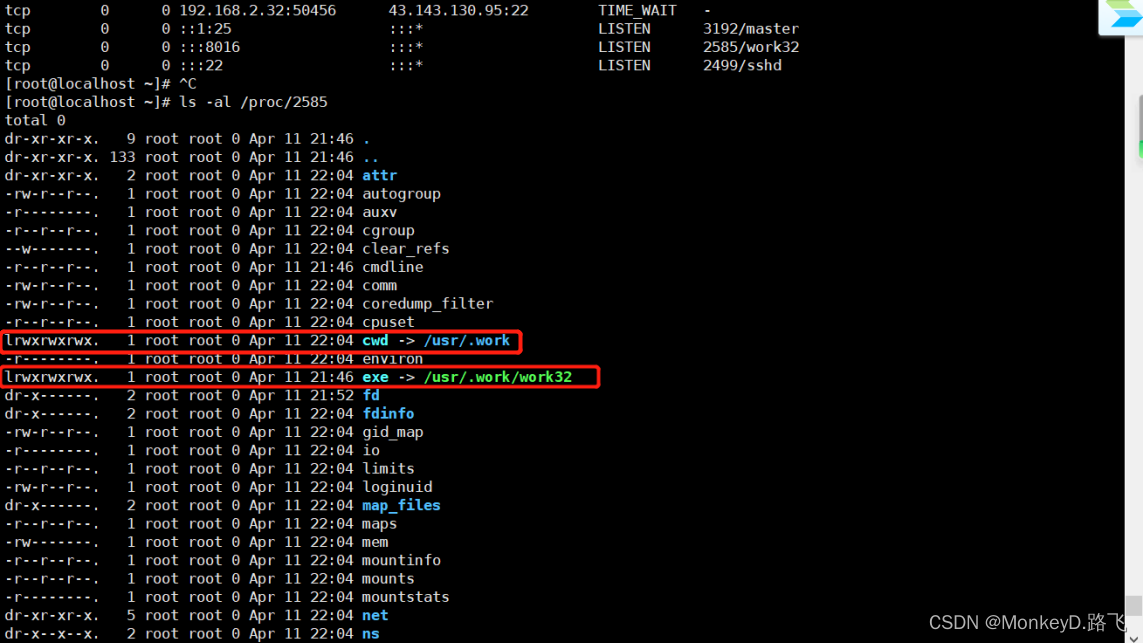

执行netstat -tantp语句查看到:SYN_SENT (表示客户端发送建立连接的SYN请求),发现该主机中的可疑进程work32在登陆很多外部主机的SSH 端口

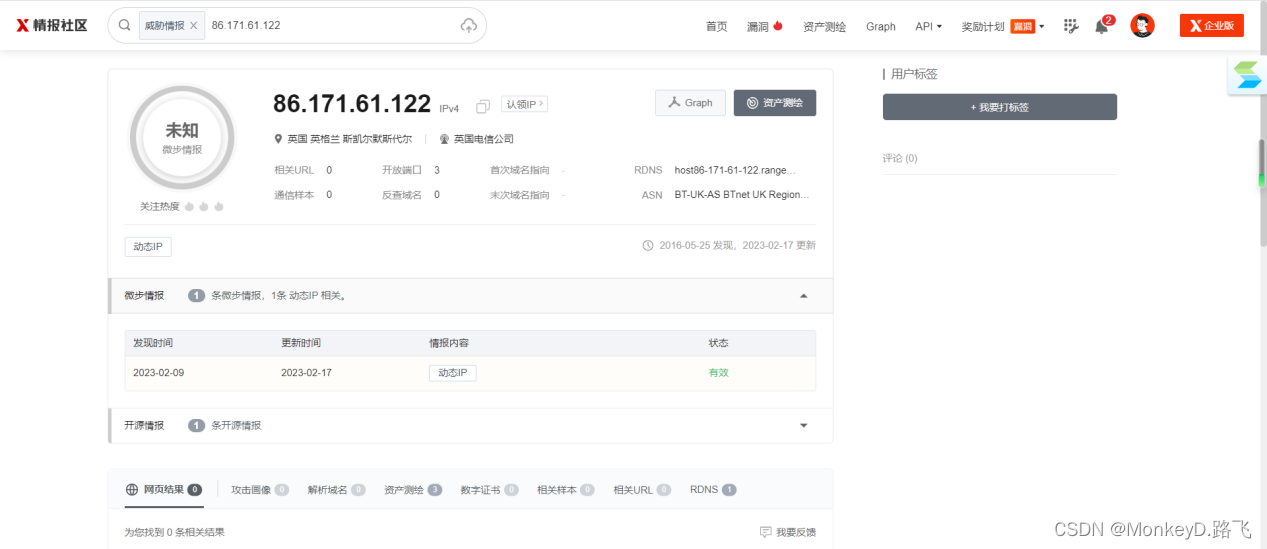

于深信服/微步等威胁检测平台中对部分外连IP进行检测,暂未发现报威胁异常

2、分析排查

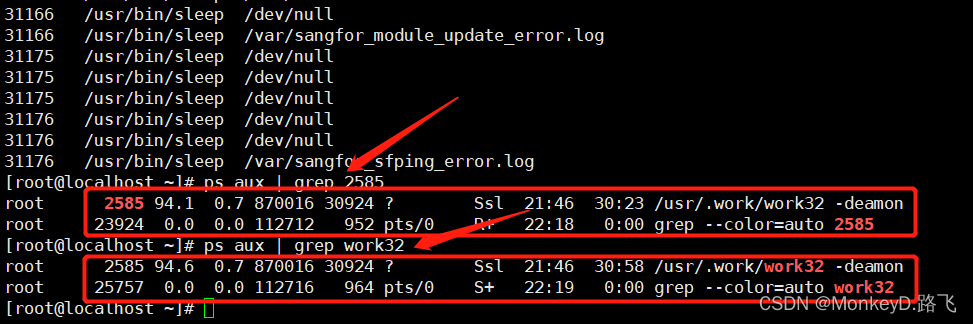

查找PID-2585或查找进程work32

Is -al /proc/[可疑PID]目录,查看到对应进程目录和进程

进入到命令下发现.work目录不存在,使用ls -a 查看.work文件夹被隐藏

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5568

5568

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?