Day02:数据包拓展

一、网站解析对应

-

简要网站搭建过程

https://www.cnblogs.com/GodSince/p/12010184.html

-

涉及到的攻击层面?(源码、搭建平台、系统、网络层等)

-

涉及到的安全问题?(目录、敏感文件、弱口令、ip及域名等)

二、HTTP/S数据包

#Request 请求数据包

#Response 返回数据包

#Request 请求数据包

#Proxy 代理服务器

#Response 返回数据包

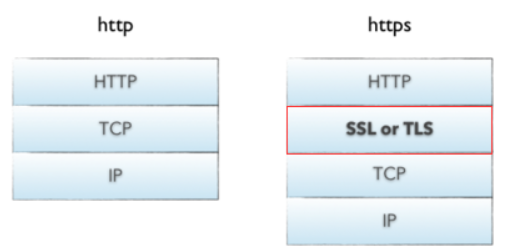

三、HTTP和HTTPS

- http和https的具体区别

-

http简要通信过程

建立连接 --> 发送请求数据包 -->返回响应数据包 -->关闭连接

1)浏览器建立与web服务器之间的连接

2)浏览器将请求数据打包(生成请求数据包)并发送到web服务器

3)web服务器将处理结果打包(生成响应数据包)并发送给浏览器

4)web服务器关闭连接

-

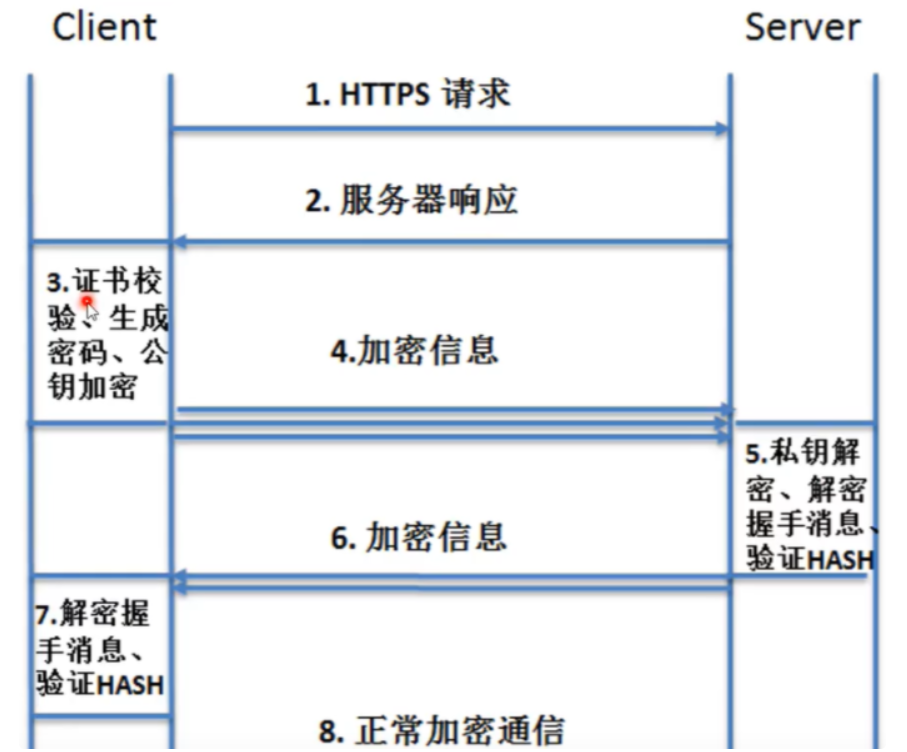

https简要通信过程

四、Request请求数据包格式

-

请求行:请求类型/请求资源路径、协议的版本和类型

# 请求行由三个标记组成:请求方法、请求URL和HTTP版本,它们用空格分隔。 # 例如: GET /index.html HTTP/1.1 HTTP 规划定义了8种可能的请求方法: GET:检索URL中标识资源的一个简单请求 HEAD:与GET方法相同,服务器只返回状态行和头标,并不返回请求文档 POST:服务器接收被写入客户端输出流中数据的请求 PUT:服务器保存请求数据作为指定URL新内容的请求 DELETE:服务器删除URL中命令的资源的请求 OPTIONS:关于服务器支持的请求方法信息的请求 TRACE:web服务器反馈HTTP请求和其头标的请求 CONNECT:已文档化,但当前未实现的一个方法,预留做隧道处理 -

请求头:一些键值对,浏览器与web服务器之间都可以发送,特殊的某种含义

HOST:主机或域名地址

Accept:指浏览器或其他客户可以接受的MIME文件格式,servlet可以根据它判断并返回适当的文件格式

User-Agent:是客户浏览器名称

Host:对应网址URL中的web名称和端口号

Accept-Language:指出浏览器可以接受的语言种类,如en或者en-us,指英语

connection:用来告诉服务器是否可以维持固定的HTTP连接、http是无连接的,HTTP/1.1使用Keep-Alive为默认值,这样当浏览器需要多个文件时(比如一个HTML文件和相关的图形文件),不需要每次都建立连接

Cookie:浏览器用这个属性向服务器发送Cookie。Cookie是在浏览器中寄存的小型数据体,他可以记载服务器相关的用户信息,也可以用来实现会话功能

Referer:表明产生请求的网页URL,这个属性可以用来跟踪web请求是从什么网站来的。如比从网页/icconcept/index.jsp中点击一个链接到网页/icwork/search,再向服务器发送的GET/icwork/search中的请求中,Referer是http://hostname:8080/icconcept/index.jsp

Content-Type :用来表明request的内容类型,可以用HttpServeletRequest的getContentType()方法取得。

Accept-Charset:指出浏览器可以接受的字符编码

Accept-Encoding:指出浏览器可以接受的编码方式。编码方式不同于文件格式,它是为了压缩文件传递速度。浏览器在接收到web响应之后再解码,然后再检查文件格式

-

空行:请求头与请求体之间用一个空行分开

最后一个请求头标之后是空行,发送回车符和退行,通知服务器以下不再有头标 -

请求体:要发送的数据(一般post提交时候会用)

使用POST传送,最常使用的是Content-Type和Content-Length头标 -

request请求数据包

GET / HTTP/1.1 Host: www.baidu.com Connection: keep-alive Cache-Control: max-age=0 sec-ch-ua: " Not;A Brand";v="99", "Google Chrome";v="97", "Chromium";v="97" sec-ch-ua-mobile: ?0 sec-ch-ua-platform: "Windows" Upgrade-Insecure-Requests: 1 User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/97.0.4692.20 Safari/537.36 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9 Sec-Fetch-Site: none Sec-Fetch-Mode: navigate Sec-Fetch-User: ?1 Sec-Fetch-Dest: document Accept-Encoding: gzip, deflate, br Accept-Language: zh-CN,zh;q=0.9 Cookie: BIDUPSID=ECC99DB5C7F2E0DC6F69320B3E4834CB; PSTM=1641811746; BAIDUID=ECC99DB5C7F2E0DCA86856080CAA6296:FG=1; BD_UPN=12314753; __yjs_duid=1_42d3275b063dc18447409d7f3bacd6791641811955408; BAIDUID_BFESS=ECC99DB5C7F2E0DCA86856080CAA6296:FG=1; BDSFRCVID_BFESS=YRIOJeCmHx76oAoHTcfXuxUqA2KK0gOTHllnvbLfn0s5Ur-VJeC6EG0Ptf8g0KubUElrogKK0gOTH6KF_2uxOjjg8UtVJeC6EG0Ptf8g0M5; H_BDCLCKID_SF_BFESS=tJ-fVCK-tD_3JbTN2Roo-P_3qxby26nbLRb9aJ5nJD_bOnCCjPb13-thMpoOLRoCBIv-hnnlQpP-eCOs2RjpjTkvhNDjqP5k3grmKl0MLU7Wbb0xynoD3qDqjUnMBMnG5mOnan373fAKftnOM46JehL3346-35543bRTLnLy5KJtMDF4e5D2ejb3jGRf-b-X-KOhLT6ea-3_KRrN55RZ0xFgyxom2xvOJbcy5R7dQnOto-593JQNDxPUDMJ9LUvQaIoq3qRDaDJ5Mf54qqjkbfJBQttjQn3hfIkja-5tQl5SqR7TyU42bU47yaji0q4Hb6b9BJcjfU5MSlcNLTjpQT8r5MDOK5OuJRQ2QJ8BJC-2hDJP

五、response响应数据包格式

-

Response返回数据包数据格式

一个响应由四个部分组成:状态行、响应头标、空行、响应数据

-

状态行:协议版本,数字形式的状态代码和状态描述,各元素之间用空格进行分割

# HTTP响应码 1XX:信息,请求收到,继续处理 2XX:成功,行为被成功的接收、理解和采纳 3XX:重定向,为了完成请求,必须进一步执行的动作 4XX:客户端错误 5XX:服务器错误 200:存在文件 403:存在文件夹 3XX:均可能存在 404:不存在文件及文件夹 500:均可能存在 -

响应头标:包含服务器类型、日期、长度、内容类型等

像请求头标一样,它们指出服务器的功能,标识出响应数据的细节

-

空行:响应头与响应体之间用空行隔开

最后一个响应头标之后是一个空行,发送回车符和退行,表面服务器一下不再有头标。

-

响应数据:浏览器会将实体内容中额数据取出来,生成相应的页面

HTML文档和图像等,也就是HTML本身

六、涉及资源

www.mozhe.cn

ip.aizhan.com

ip.chinaz.com

七、Burpsuite2021安装与设置

下载链接

链接: https://pan.baidu.com/s/1iuXmFDZG5uRx97FjuZtV1g 提取码: 9tmc

步骤(电脑中需要安装jdk):

-

解压文件

-

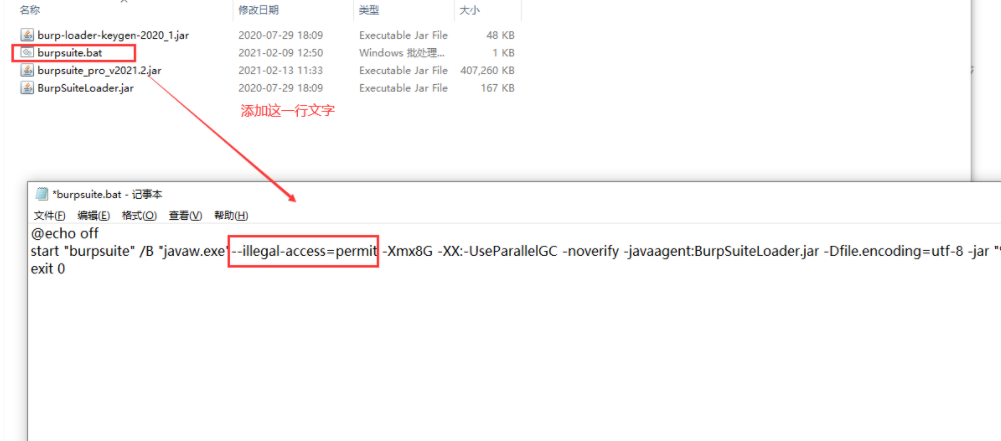

修改文件

-

双击burpsuite.bat进行安装

-

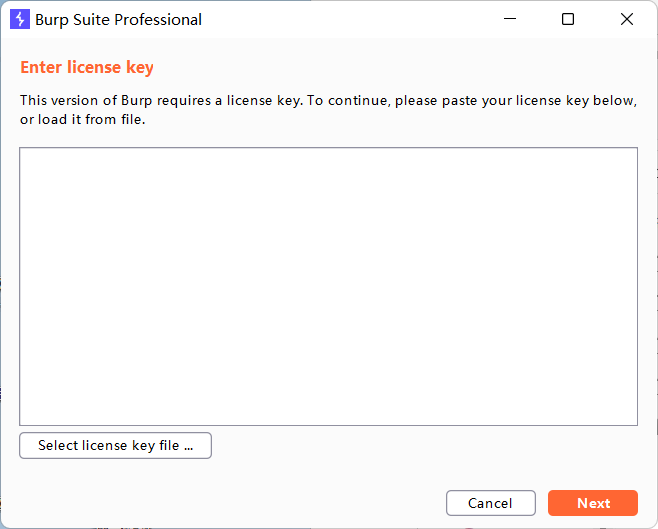

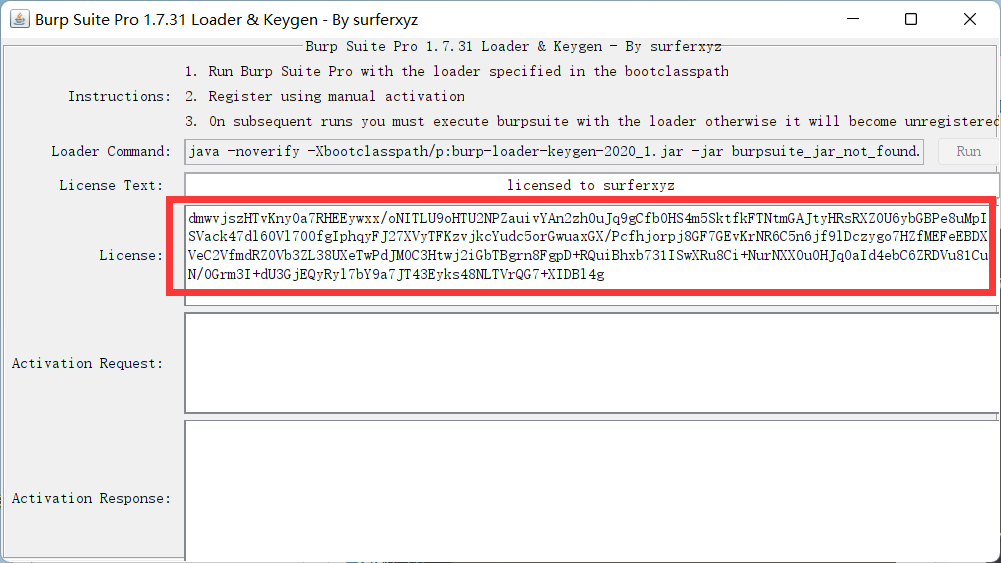

出现以下页面之后需要采用注册机来获取注册码

-

使用注册机

1)win+r 输入cmd 打开命令框 --illegal-access=permit

2)找到burpsuite的解压路径D:\burp-loader-keygen-2020_1.jar

3)在命令框内输入 java-jar D:\burp-loader-keygen-2020_1.jar

4)会出来一个弹窗

5)将弹窗中License的内容复制至第4步的空白框内

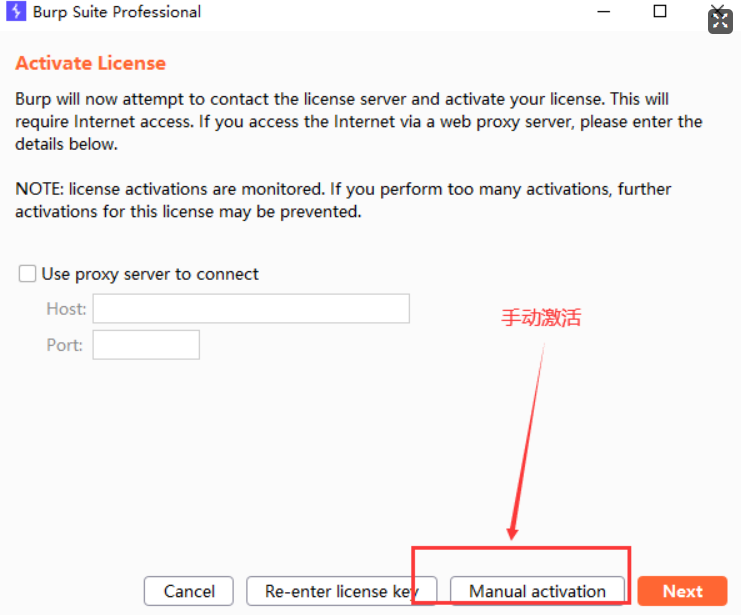

6)选择手动激活

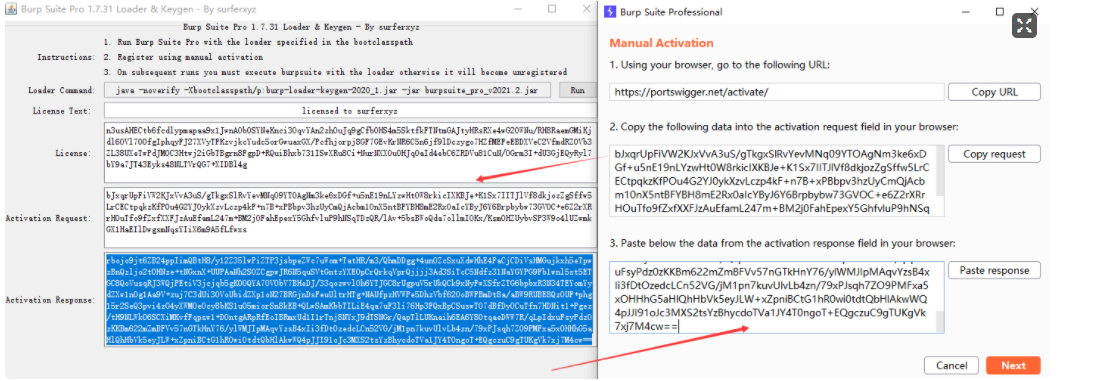

7)将框内所有内容复制粘贴至相应的位置

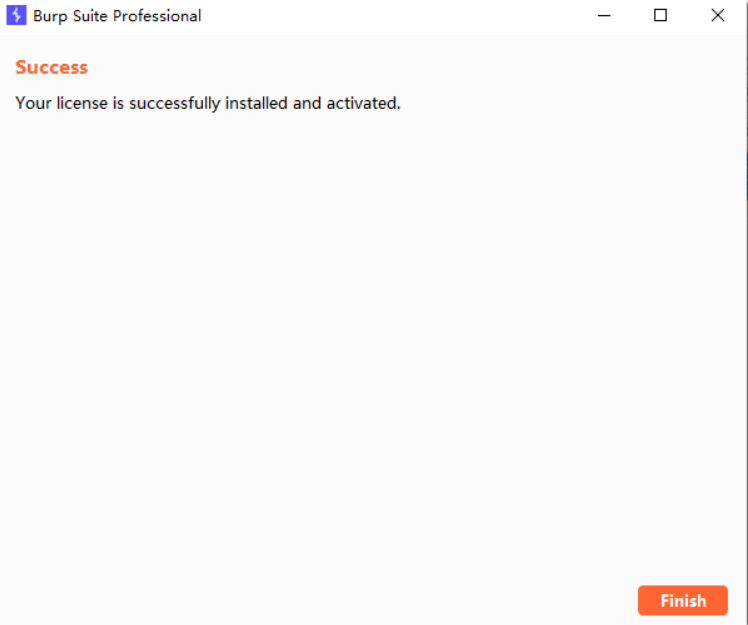

8)激活成功

八、涉及演示案例

Burpsuite抓包修改测试(墨者在线靶场)

案例一:来源页伪造

要求:

步骤:

1)启动burpsuite、靶场环境,并将burpsuite设置到抓包模式

2)点击”搜索引擎数据查询平台“会弹出”禁止浏览,当前页面仅允许从google.com访问“

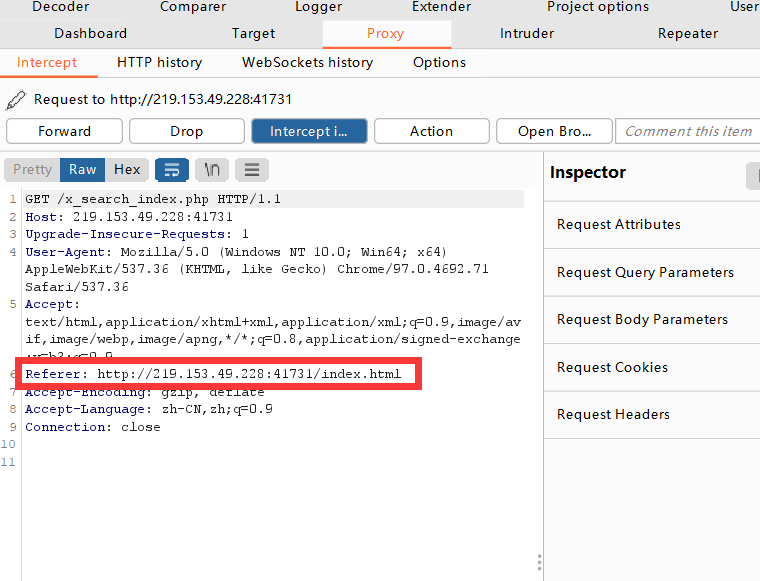

3)网页的请求头信息中的refer字段指的是”从哪个页面跳转过来的“,原网页的refer信息如下:

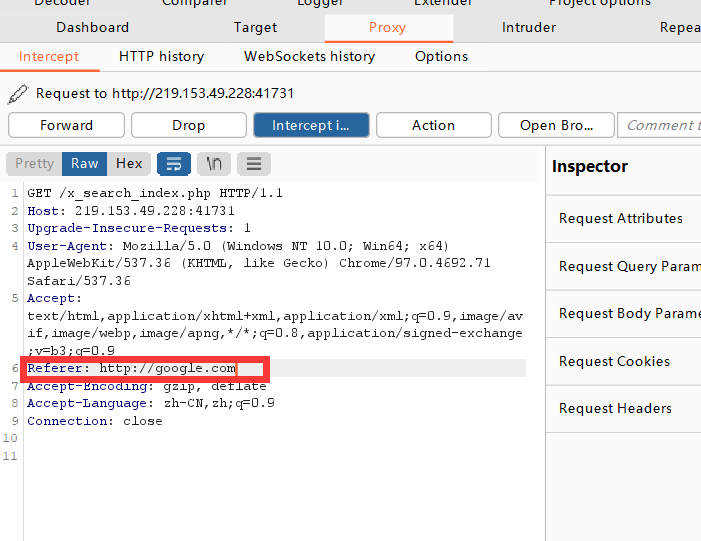

4)修改refer信息为:http://google.com,然后放行

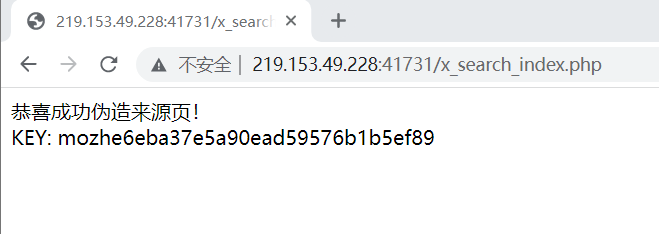

5)放行之后即可进入页面并获得key

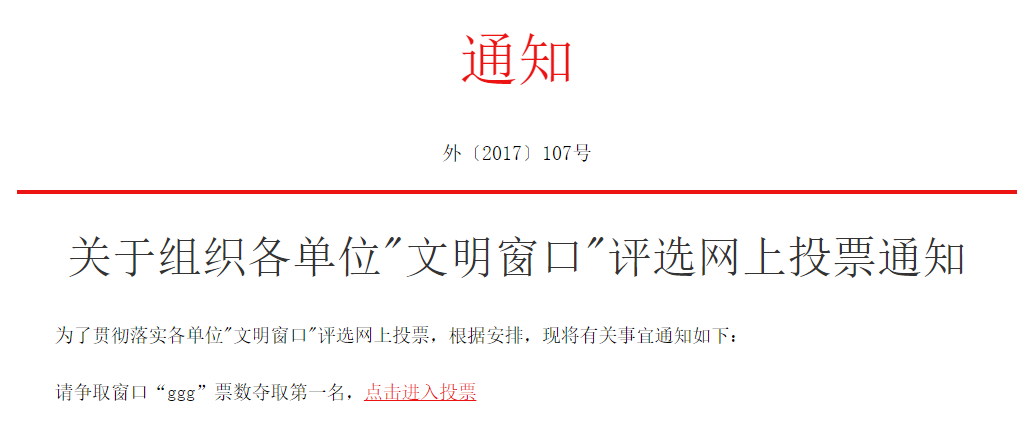

案例二:投票系统程序设计缺陷分析

要求:

步骤:

-

进入投票系统,每个ip只能投一票

-

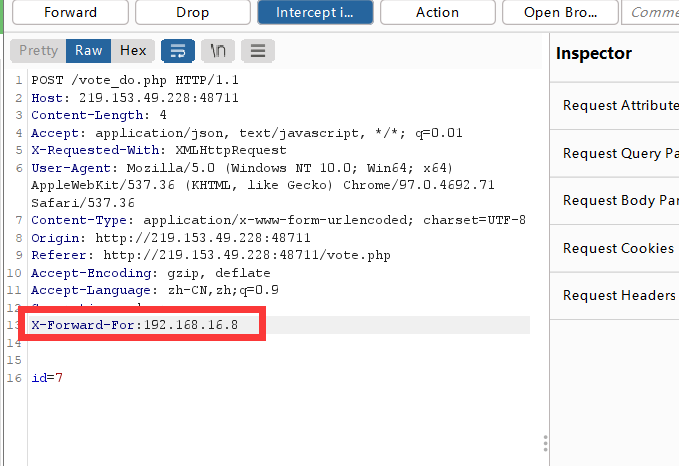

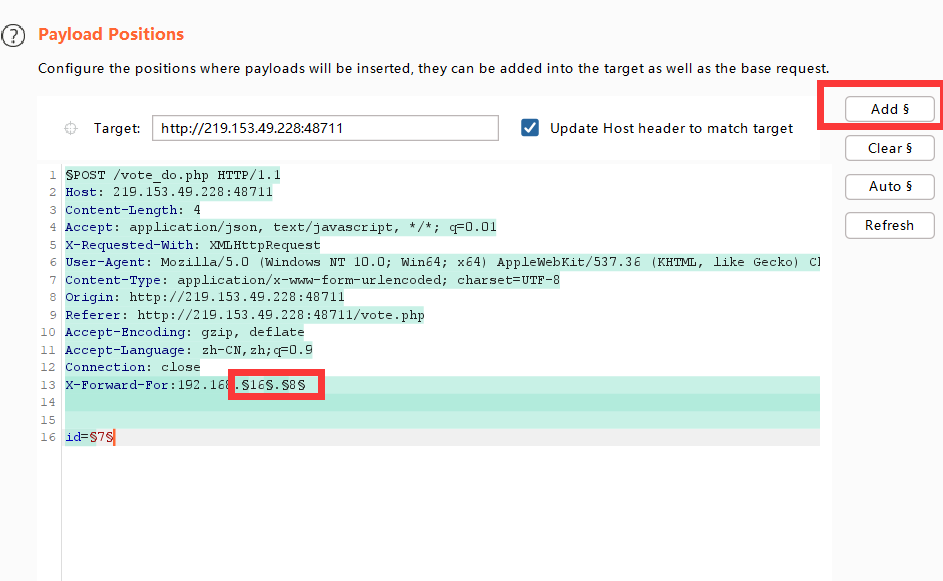

进入burpsuite抓包,进行抓包,增加X_FORWARDED_FOR字段

-

发送到intruder,设置变量

-

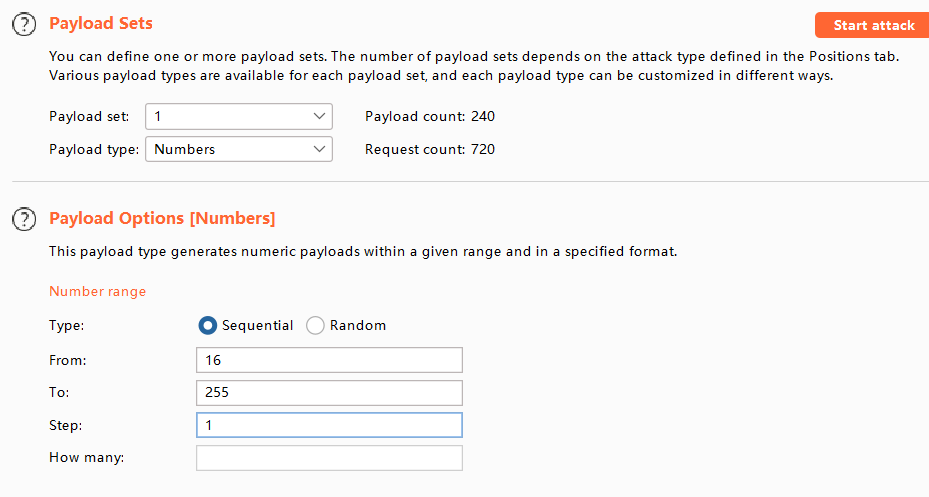

设置变量数值

-

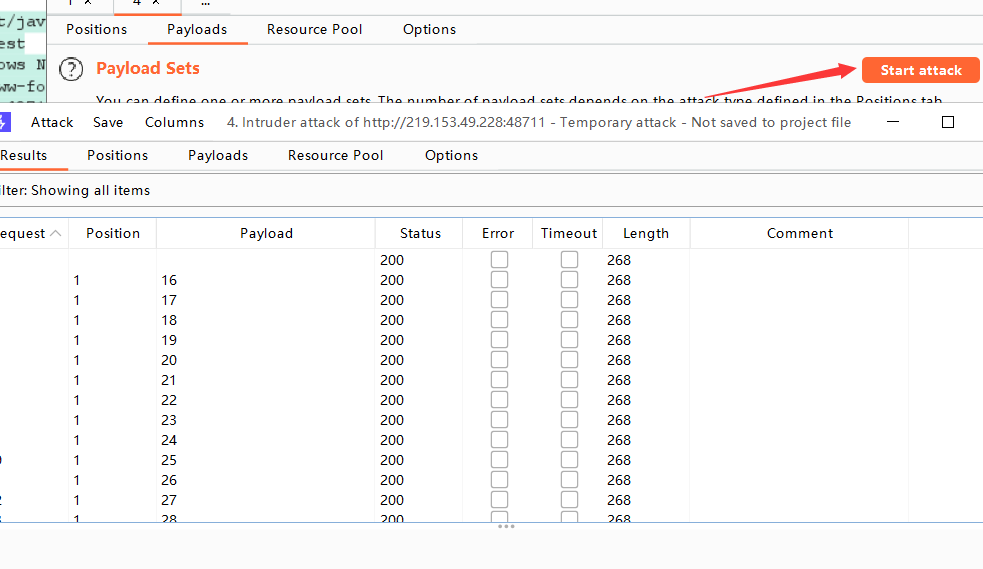

点击开始攻击

-

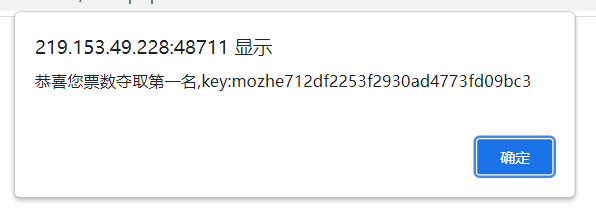

完成任务,获得key

293

293

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?