网站链接

aHR0cHM6Ly9wYXNzcG9ydC5tZWl0dWFuLmNvbS9hY2NvdW50L3VuaXRpdmVsb2dpbg==

(base64解密后可见)

网站分析

发现登录接口有5个密文参数,其中uuid、token_id、csrf在页面源码中都是存在的,直接xpath或者正则获取到就好了。h5Fingerprint这个参数和之前一篇文章的_token加密逻辑一致。

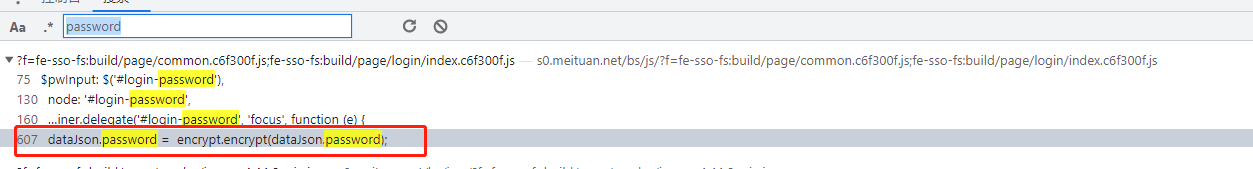

所以最后就只剩下了密码加密参数password,先全局搜索下,发现是可以搜索到的,而且发现了一个很熟悉的关键词encrypt

其实,基本可以断定就是这里了,我们在这里下上断点,重新提交,发现和我想的一致

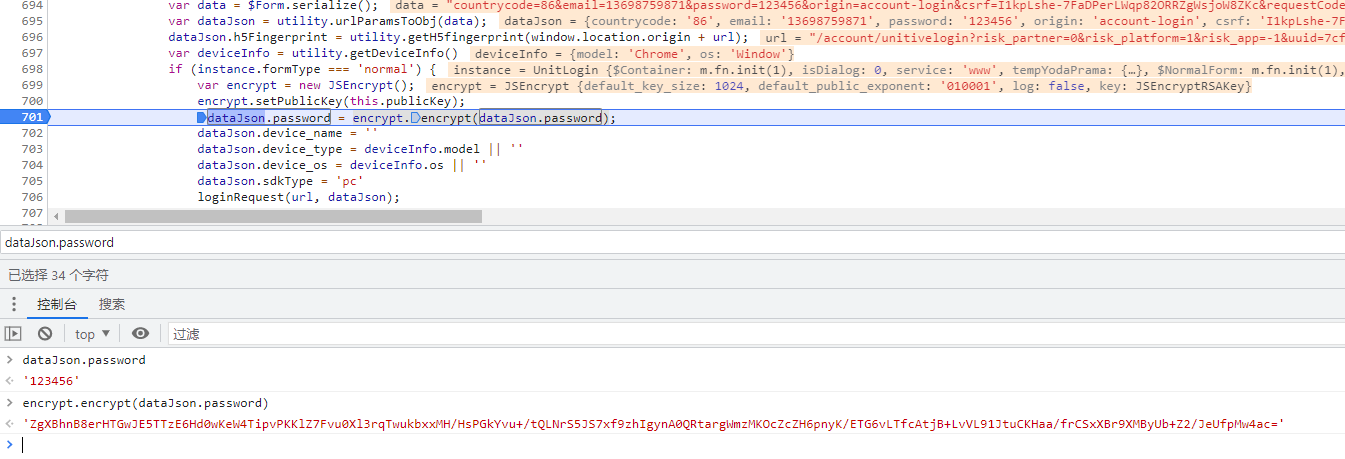

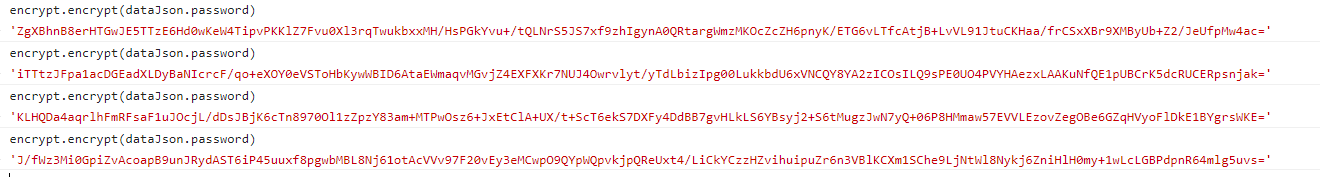

但其实还会发现,这个加密的结果是动态的

这里不想去细扣了,因为loginRequest()这个函数就直接是发包了,所以这里的加密位置的定位是没有问题的

如果喜欢,欢迎大佬们关注我的公众号,一起进步

js分析

把js扣下来,在本地运行,会发现有很多问题,首先环境需要补很多,甚至还有jq的$,即使全部补完了,也会发现调用函数后会出现死循环,其实还是挺烦的,其实可以换个思路,搜下JSEncrypt,发现这个是一个加密库,用npm install jsencrypt直接安装就好了,然后直接上代码

const JSEncrypt = require("jsencrypt");

var encryptor = new JSEncrypt() // 创建加密对象实例

//之前ssl生成的公钥,复制的时候要小心不要有空格

var pubKey = '-----BEGIN PUBLIC KEY-----\n' +

'MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCRD8YahHualjGxPMzeIWnAqVGMIrWrrkr5L7gw+5XT55iIuYXZYLaUFMTOD9iSyfKlL9mvD3ReUX6Lieph3ajJAPPGEuSHwoj5PN1UiQXK3wzAPKcpwrrA2V4Agu1/RZsyIuzboXgcPexyUYxYUTJH48DeYBGJe2GrYtsmzuIu6QIDAQAB' +

'\n-----END PUBLIC KEY-----'

encryptor.setPublicKey(pubKey)//设置公钥

var rsaPassWord = encryptor.encrypt('123456') // 对内容进行加密

console.log(rsaPassWord)

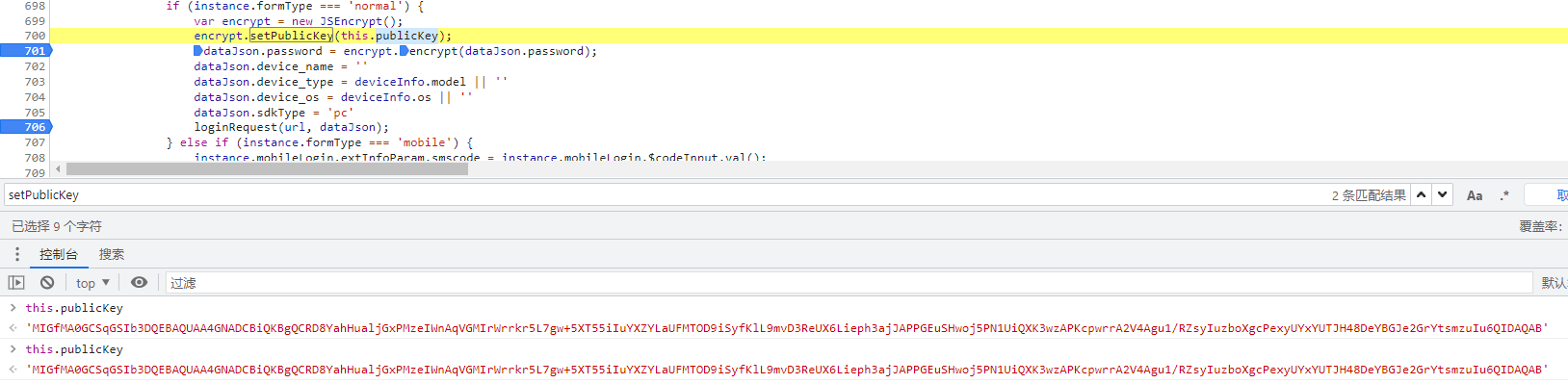

至于这个pubKey,在这里,是固定的

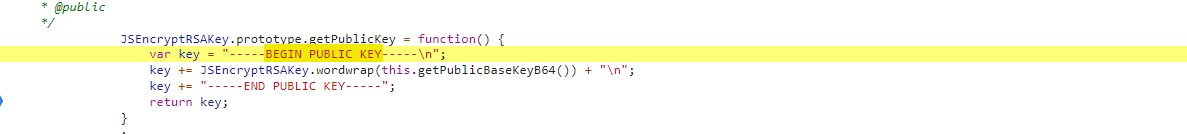

至于上面的-----BEGIN PUBLIC KEY-----的写法在这里

另外还有py还原版的代码,一起放出来吧

import base64

from Crypto.Cipher import PKCS1_v1_5

from Crypto.PublicKey import RSA

def rsa_password(pwd):

"""RSA加密"""

publickey = 'MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCRD8YahHualjGxPMzeIWnAqVGMIrWrrkr5L7gw+5XT55iIuYXZYLaUFMTOD9iSyfKlL9mvD3ReUX6Lieph3ajJAPPGEuSHwoj5PN1UiQXK3wzAPKcpwrrA2V4Agu1/RZsyIuzboXgcPexyUYxYUTJH48DeYBGJe2GrYtsmzuIu6QIDAQAB'

rsa_publickey = '-----BEGIN RSA PRIVATE KEY-----\n' + publickey + '\n-----END RSA PRIVATE KEY-----'

key = RSA.importKey(rsa_publickey)

cipher = PKCS1_v1_5.new(key)

encode_base64 = base64.b64encode(cipher.encrypt(pwd.encode()))

cipher_pwd_str = encode_base64.decode()

print(cipher_pwd_str)

return cipher_pwd_str

if __name__ == '__main__':

rsa_password('123456')

小结

经过百度,RSA用公钥加密出来的密文确实每次都会不一样。具体为什么不一样,我水平有限,看不明白,反正能用就行了。

本文揭秘了一次网站登录过程中的密码加密策略,通过JS分析发现使用了JSEncrypt库对'123456'进行RSA公钥加密,每次加密结果不同。重点讲解了如何定位加密逻辑并提供了解密代码示例。

本文揭秘了一次网站登录过程中的密码加密策略,通过JS分析发现使用了JSEncrypt库对'123456'进行RSA公钥加密,每次加密结果不同。重点讲解了如何定位加密逻辑并提供了解密代码示例。

6068

6068

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?