前言

在使用一个上位机程序时,弹出了试用期已结束,由于有使用它的需求,便想着能不能把它的防御措施给干掉。

0x1 思路

①通过字符串查找定位弹窗的代码→找到弹窗的条件→fail

②分析main函数→找到弹窗的调用函数

0x2 实操

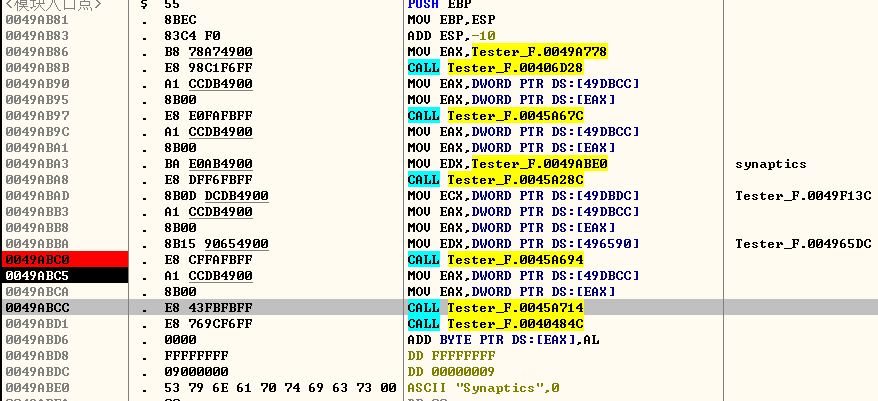

首先通过在main函数中每处call下断点,找到最原始的调用CALL(0045A694)

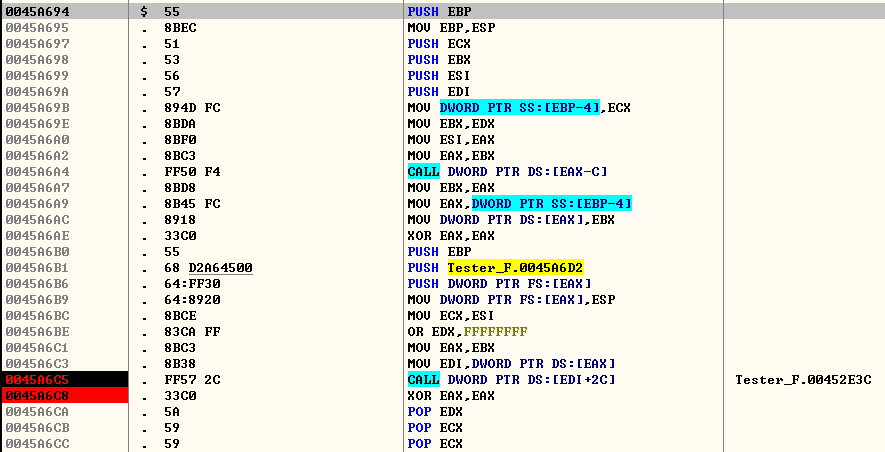

跟踪这个CALL,定位到了调用了另一个CALL(00452E3C)

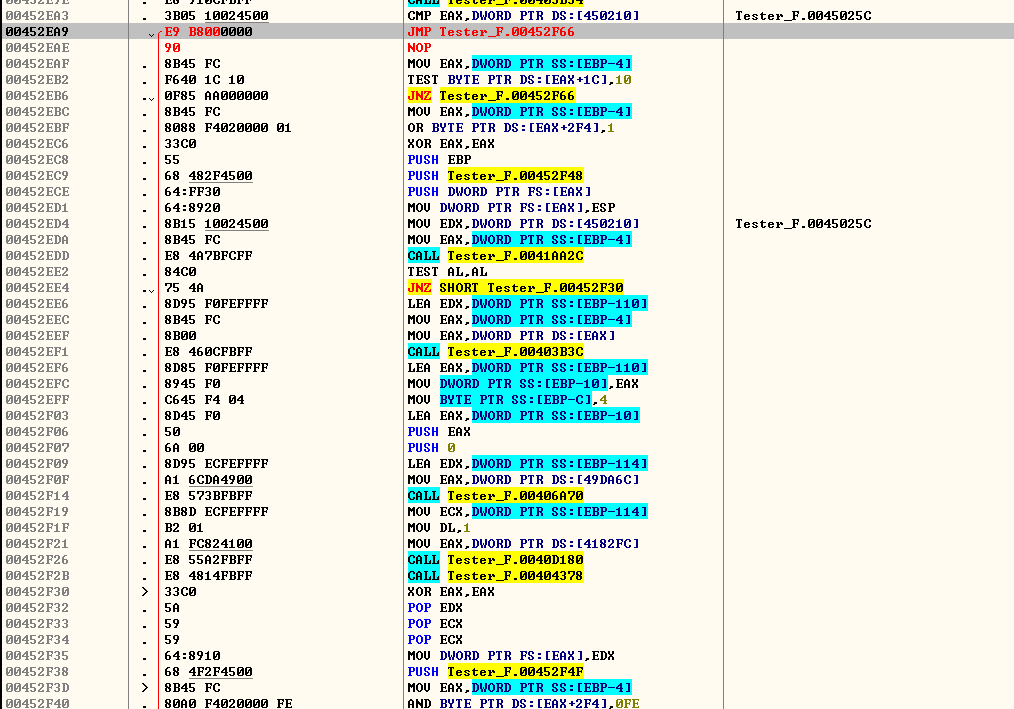

中间修改此处代码的JE,运行后发现没有弹窗,初步判断这个函数里面有判断弹窗的逻辑(00452EA9)

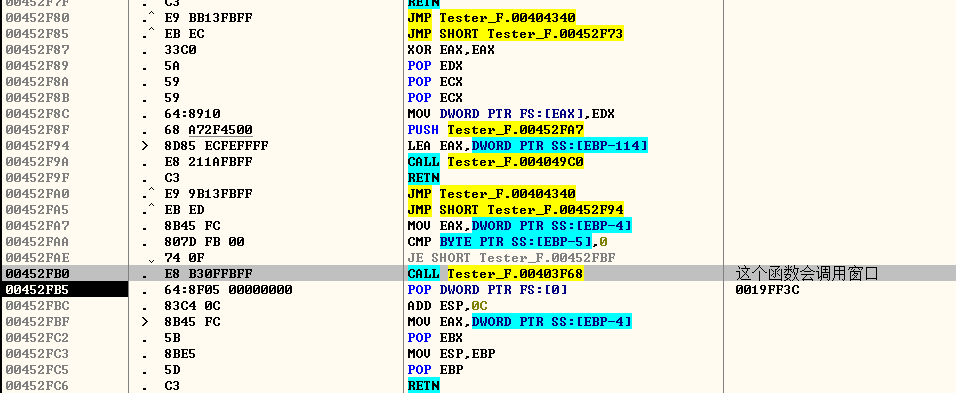

继续跟踪(00452FB0)

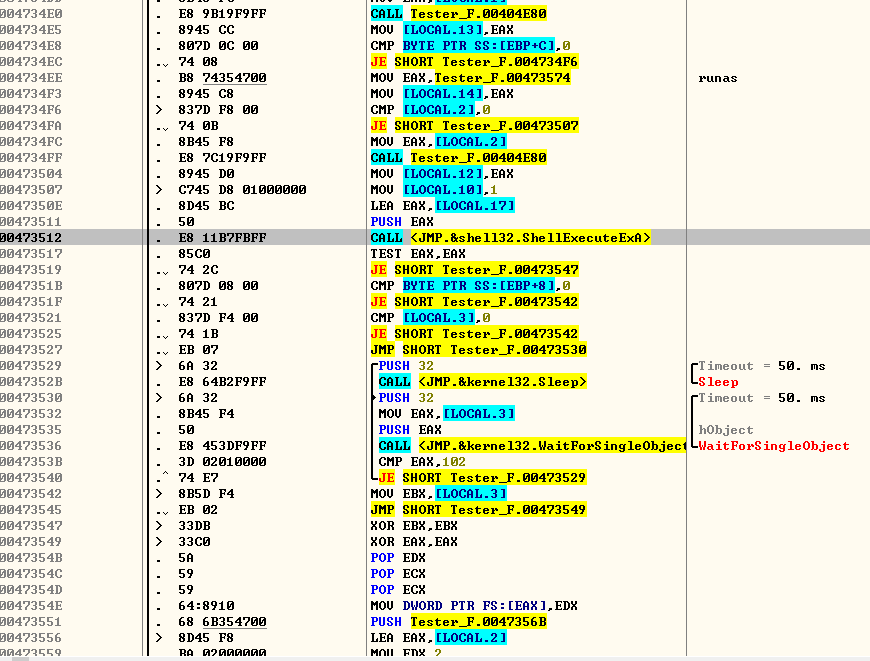

最后一顿瞎跟踪,定位到弹窗是通过cmd执行一个隐藏的exe(D:\Desktop\tmp\Tester_FA_0525_v1\._cache_Tester_FA_230922_v1.exe)产生的,隐藏exe的方式暂不知晓

0x3 总结

①分析的exe太少了

②分析一个具体函数的功能的能力不够

9250

9250

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?