第十章、系统安全及应用

一、账号安全基础措施

1.系统账号清理

系统账号清理

grep "/sbin/nologin$" /etc/passwd

usermod -s /sbin/nologin 用户名

将非登录用户的Shell设为/sbin/nologin

usermod -s/sbin/nologin 用户名

锁定长期不使用的账号

passwd -l 用户名

usermod -L 用户名

passwd -S 用户名

解锁账号

usermod-U zhangsan#解锁账号

passwd -u zhangsan#解锁账号

删除无用的账号

userdel 【-r】用户名 #-r彻底删除账号相关内容

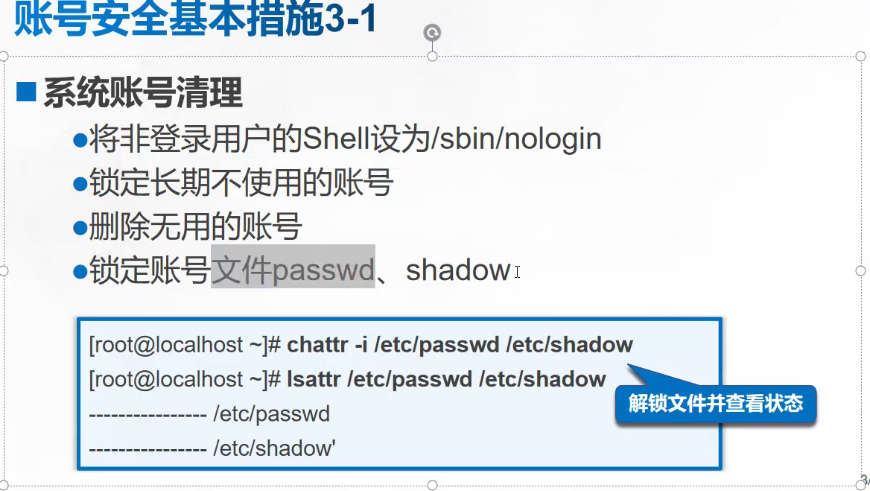

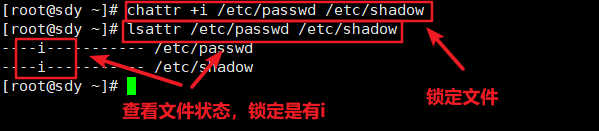

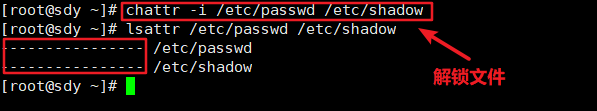

锁定账号文件passwd、shadow

chattr +i /etc/passwd /etc/shadow ##锁定文件

lsattr /etc/passwd /etc/shadow ##查看情况

chattr -i /etc/passwd /etc/shadow ##解锁文件

**如果只给shadow文件上锁,也不能创建用户

2.密码安全控制

设置密码有效期

要求用户下次登录时修改密码

适用于新建用户:

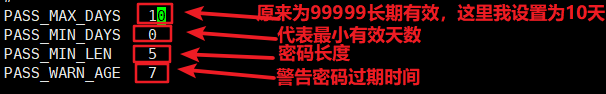

vi /etc/login.defs

PASS_MAX_DAYS 10

#设置密码有效期10天 默认99999

PASS_MIN_DAYS 0

#表示自上次修改密码以来,最少隔多少天后用户才能再次修改密码,默认值是0

PASS_MIN_LEN 5

#密码最小长度,对于root无效

注解:指定密码的最小长度,默认不小于5位,但是现在用户登录时逊证己经被PAM模块取代,所以这个选项并不生效。

PASS_WARN_AGE 7

#指定在密码到期前多少天,系统就开始提醒用户密码即将到期,默认为7天。

扩展

通过pam模块来防止暴力破解ssh

[root@benet ~]vim /etc/pam.d/sshd

在第一行下面添加一行:

auth required pam tally2.so deny=3 unlock time=600 leven deny rootroot unlock time=1200

说明:尝试登陆失败超过3次,普通用户600秒解锁,root用户1200秒解锁

手动解除锁定:

查看某一用户错误登陆次数:

pam tally2 --user

例如,查看work用户的错误登陆次数:

pam tally2 --user root

清空所用户错误登陆次数:

pam tally2 --user–reset

例如,清空wOrk用户的错误登陆次数,

pam_tally2–user root --reset

chage 命令用于设置密码时限

#适用于已有的lisi用户,密码有效期30天

chage -M 30 lisi

cat /etc/shadow | grep lisi

#执行以下墚作可强制要求用户zhangsan下次登录时重设密码

chage -d 0 zhangsan

cat /etc/shadow | grep zhangsan

#验证检查linux上特定用户的密码到期日期

chage -l zhangsan

chage -l lisi

例外

检查 Linux 上除系统用户外的所有用户的密码有效期

下面的 shell 脚本将显示有到期日期的用户列表。

for user in $(cat /etc/passwd |cut -d: -f1); do echo $user; chage -l $user | grep “Password expires”; done | paste -d " " - - | sed ‘s/Password expires#g’ | grep -v “never”

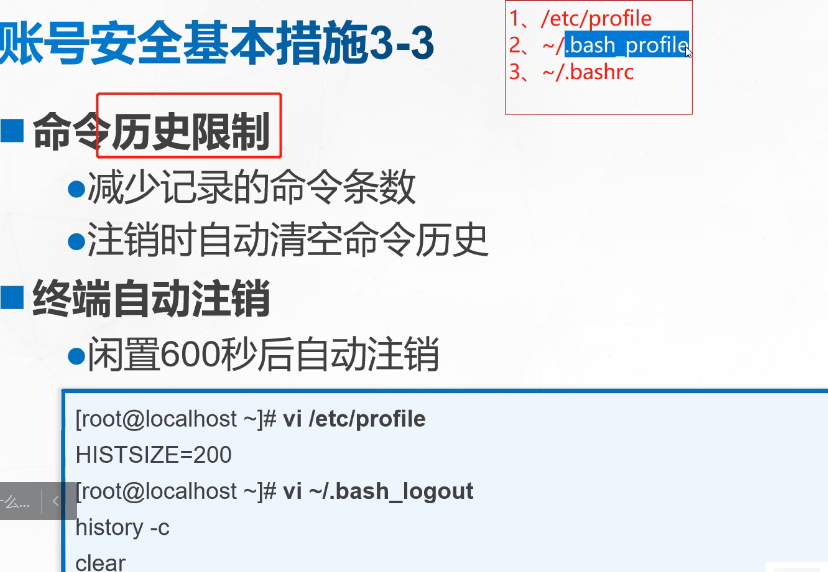

3、命令历史限制

/etc/profile #为每个用户设置的环境变量信息

~/.bash_profile #当前用户

~/.bashrc

source /etc/profile 刷新

------------------

.bash_history保存history历史记录的文件-》磁盘数据

history-》内存中的数据

history -c

rm -f ~/.bash_history or echo "" > ~/.bash_history or【vim】~./bash_logout正常退出时加载的内容

----------------

vim /etc/profile

HISTSIZE=100

#最大历史记录上限100条

----------------

vim /etc/profile

export TMOUT=60

#闲置时间

----------------

export HISTSIZE=15#适用于当前用户

验证history中保留15条就前面记录将删除

----------------

history

history -c ##临时清除内存中的信息

vim .bash_history ##

echo " " > .bash_history #清空磁盘隐藏文件中的历史记录

----------------

每次用户登录时历史命令

关于环境变量的读取顺序:

用户登录 ->> 加载~/.bash_profile --> bash_profile中配置了首先是使~/.bashrc生效

.bash_profile”文件中的命令将在该用户每次登录时被执行

.bashrc”文件中的命令会在每次加载“/bin/bash

.bash_logout在退出shell时被读取

其他办法

如果需要每个用户登出时都清除输入的命令历史记录,可以在/etc/skel/.bash_logout文件中添加下面这行rm -f $HOME/.bash_history 。这样,当用户每次注销时,

.bash_history文件都会被删除.

4、终端自动注销

#闲置600秒后自动注销

vi /etc/profile #适用于新登录用户

export TMOUT=600#适用于当前用户

source /etc/profile #刷新

需要注意的是,当正在执行程序代码编译、修改系统配置等耗时较长的操作时,应避免 设置 TMOUT 变量。必要时可以执行“unset TMOUT”命令取消 TMOUT 变量设置

除此之外,还可以修改用户宿主目录中的~/.bash_logout 文件,添加清空历史命令的 操作语句。这样,当用户退出已登录 Bash 环境以后,所记录的历史命令将自动清空

vi ~/.bash_logout

history -c

clear

二、使用su命令切换用户

1、su命令用途及用法

用途:Substitute User,切换用户

格式:su - 目标用户(横杠“ - ”代表切换到目标用户的家目录)

2、密码验证

root切换任意用户,不验证密码

普通用户切换其他用户,验证目标用户的密码

带 “ - ” 表示将使用目标用户的登录Shell环境

su操作记录:/var/log/secure

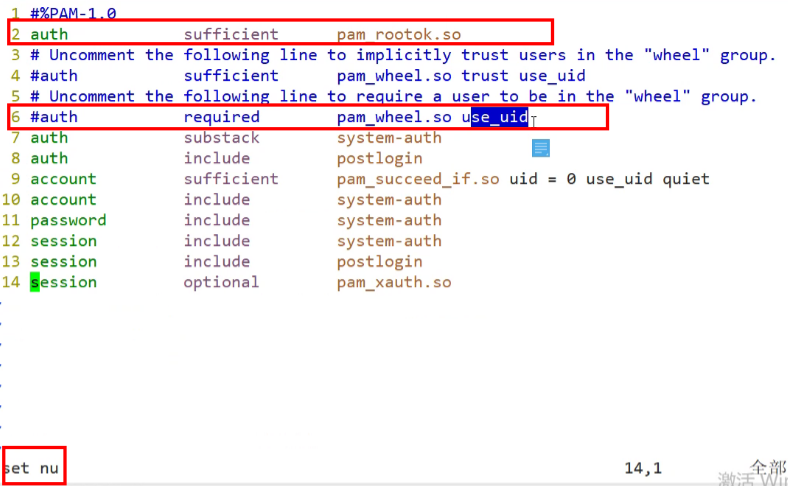

3、限制实用su命令的用户

将允许使用su命令的用户加入wheel组

启用pam_wheel认证模块

在/etc/pam.d/su文件里设置禁止用户使用su命令

a)以上两行是默认状态(即开启第一行,注释第二行),这种状态下是允许所有用户间使用su命令进行切换的。

b)两行都注释也是运行所有用户都能使用su命令,但root下使用su切换到其他普通用户需要输入密码;如果第一行不注释,则root使用su切换普通用户就不需要输入密码(am rootok.so模块的主要作用是使uid为0的用户,即root用户能够直接通过认证而不用输入密码。)

c)如果开启第二行,表示只有root用户和wheel组内的用户才可以使用su命令

d)如果注释第一行,开启第二行,表示只有whee1组内的用户才能使用su命令,root用户也被禁用su命令。

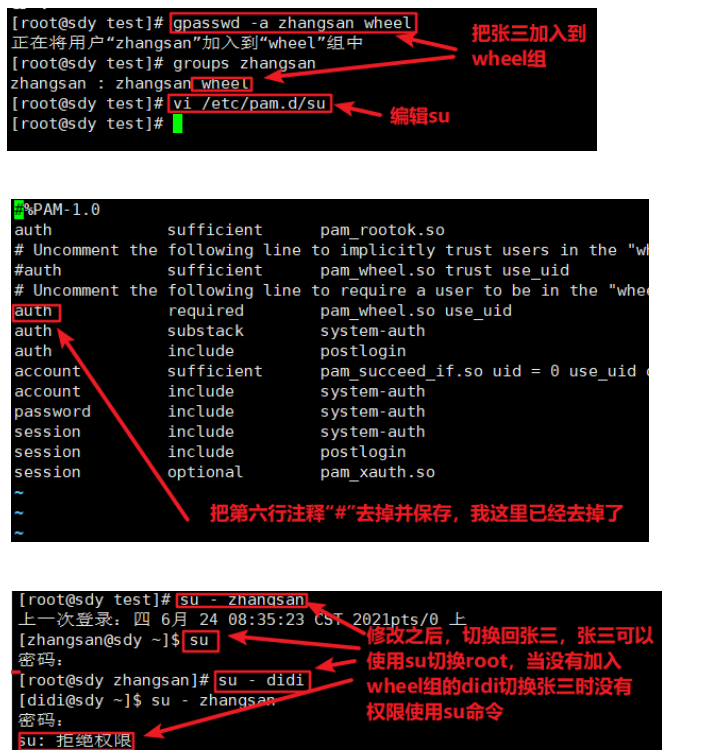

开启第六行,此时启动PAM安全认证,除root用户外,其他用户无法实用su命令

如要把其他用户也可以使用su命令,可以将其加入wheel组中

gpasswd -a zhangsan wheel #把zhangsan加入wheel组中

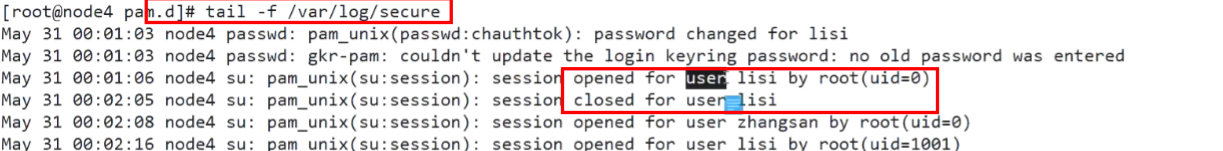

4、查看su操作记录

tail -f /var/log/secure #实时查看日志安全信息

三、用户提权-sudo

在进行系统操作时,有些命令只有root用户可以执行,为了避免root用户密码被更多的人知道,我们可以对普通的用户进行提权,使其可以使用root的一些权限而不用登入root账户。

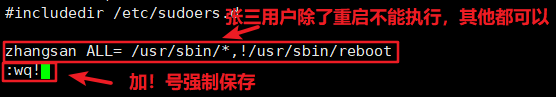

在Linux中可以使用visudo或vim /etc/sudoers文件进行对用户进行提权设置。这里的/etc/sudoers文件权限为440,所以在编辑完之后需要wq!保存强制退出。

1、sudo命令的用途及用法

- 用途∶ 以其他用户身份(如root)执行授权的命令

- 用法:sudo 授权命令

2、配置sudo授权(单用户

-

visudo或者vi /etc/sudoers

-

记录格式 :用户 主机名=命令程序列表(绝对路径),多个命令用,隔开

-

可以使用通配符“ * ”号任意值和“ !”号进行取反操作;“%”用于对组的表示

例1:zhangsan localhost=/usr/bin/ifdown

例2:

3、sudo [参数选项]命令

-k:结束密码的有效期限,也就是下次再执行sudo时便需要输入密码;。

-l:列出目前用户可执行与无法执行的指令;

-u<用户>:以指定的用户作为新的身份。若不加上此参数,则预设以root作为新的身份;

-v:延长密码有效期限5分钟;

4、给用户组设置提权

用户(user):直接授权指定的用户名,或采用"号组名"的形式(授权一个组的所有用)

主机(MACHINE):使用此配置文件的主机名称。此部分主要是方便在多个主机间共用同一份sudoers文件,一般设为localhost

或者实际的主机名即可。

命令(COMMANDS):允许授权的用户通过sudo方式执行的特权命令,需填写命令程序的完整路径,多个命令之间以逗号","进行分隔。

5、别名给用户组设置提权

当使用相同授权的用户较多,或者授权的命令较多时,可以采用集中定义的别名。用户、 主机、命令部分都可以定义为别名(必须为大写),分别通过关键字User_Alias、Host_Alias、Cmnd_Alias来进行设置。

#查看组下面的用户

grep “wheel” /etc/group

用户别名的语法格式:

1)User_Alias 用户别名:包含用户、用户组(%组名(使用%引导))、还可以包含其他其他已经用户的别名

User_Alias OPERATORS=zhangsan,tom,lisi

2)Host_Alias

主机别名:主机名、IP、网络地址、其他主机别名 !取反

Host_Alias MAILSVRS=smtp,pop

3)Cmnd_Alias

命令路劲、目录(此目录内的所有命令)、其他事先定义过的命令别名

Cmnd_Alias PKGTOOLS=/bin/rpm,/usr/bin/yum

wangliu 可以使用uesradd uesradd

需求:wangliu root用户下的权限useradd usermod

visudo

wangliu ALL=(root) /usr/sbin/useradd,/usr/sbin/usermod

如wangliu ALL=(root) NOPASSWD:/usr/sbin/useradd,PASSWD:/usr/sbin/usermod #前面不需要输入密码 ,后面需要输入密码

四、PAM安全认证

1、su命令的安全隐患

- 默认情况下,任何用户都允许使用su命令,有机会反复尝试其他用户(如root)的登录密码,带来安全风险

- 为了加强su命令的使用控制,可借助于PAM认证模块,只允许极个别用户使用su命令进行切换

2、PAM(Pluggable Authentication Modules)可插拔式认证模块

- 是一种高效而且灵活便利的用户级别的认证方式

- 也是当前Linux服务器普遍使用的认证方式

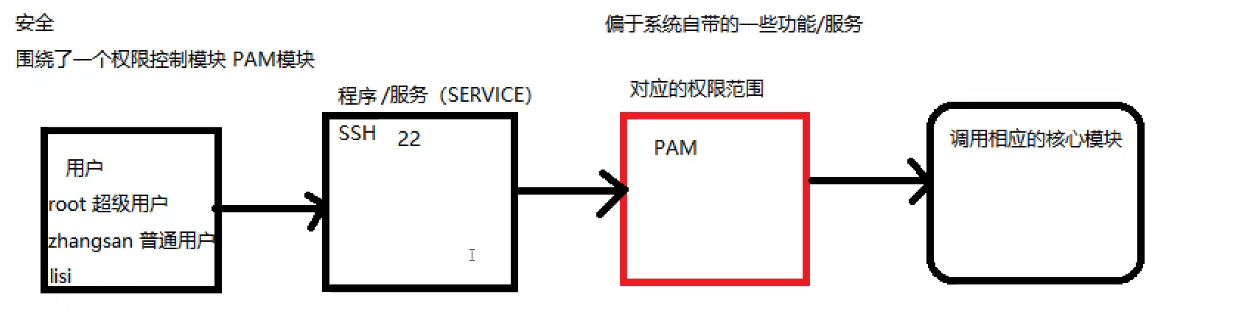

3、PAM认证原理

一般遵循的顺序

●Service(服务)→PAM(配置文件)→pam_*.so(模块)

首先要确定哪一项服务,然后加载相应的PAM的配置文件(位于/etc/pam.d下),最后调用认证文件(位于/lib64/security 下)进行安全认证

用户访问服务器时,服务器的某一个服务程序把用户的请求发送到PAM模块进行认证

不同的应用程序所对应的PAM模块是不同的

4、PAM认证的构成

查看某个程序是否支持PAM认证,可以用Is命令

●示例∶ 查看su是否支持PAM模块认证(pam.d管理系统自带操作)

ls /etc/pam.d | grep su

■查看su的PAM配置文件∶ cat /etc/pam.d/su

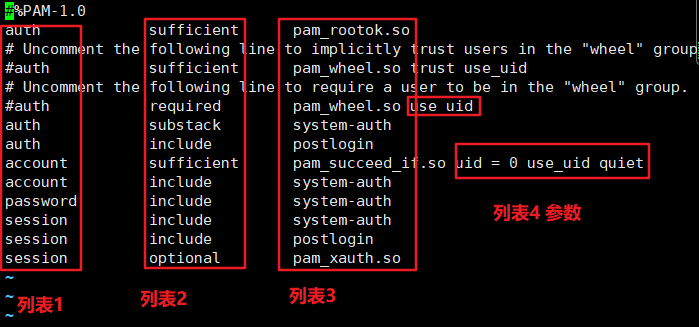

●每一行都是一个独立的认证过程

●每一行可以区分为三个字段

- 认证类型

- 控制类型

- PAM模块及其参数

第一列代表PAM认证模块类型

auth∶ 对用户身份进行识别,如提示输入密码,判断是否为root。

account∶ 对账号各项属性进行检查,如是否允许登录系统,帐号是否已经过期,是否达到最大用户数等。

password∶ 使用用户信息来更新数据,如修改用户密码。

session∶ 定义登录前以及退出后所要进行的会话操作管理,如登录连接信息,用户数据的打开和关闭,挂载文件系统。

第二列代表PAM控制标记

reguired∶ 表示需要返回一个成功值, 如果返回失败,不会立亥将失败结果返回,而是继续进行同类型的下一一验证,所有此类型的模块都执行完成后,再返回失败。

requisite∶ 与required类似,但如果此模块返回失败,则立刻返回失败并表示此类型失败。

sufficient∶ 如果此模块返回成功,则直接向程序返回成功,表示此类成功, 如果失败, 也不影响这类型的返回值。

optional∶不进行成功与否的返回,一般不用于验证,只是显示信息(通常用于 session 类型)。

include∶ 表示在验证过程中调用其他的PAM配置文件。比如很多应用通过完整调用/etc/pam.d/system-auth(主要负责用户登录系统的认证工.作)来实现认证而不需要重新逐一去写配置项。

第三列代表PAM模块

默认是在/lib64/security/ 目录下,如果不在此默认路径下, 要填写约对路径。

同一个模块,可以出现在不同的模块类型中,它在不同的类型中所执行的操作都不相同,这是由于每个模块针对不同的模块类型编制了不同的执行函数。

第四列代表PAM模块的参数

这个需要根据所使用的模块来添加。传递给模块的参数。参数可以有多个,之间用空格分隔开。

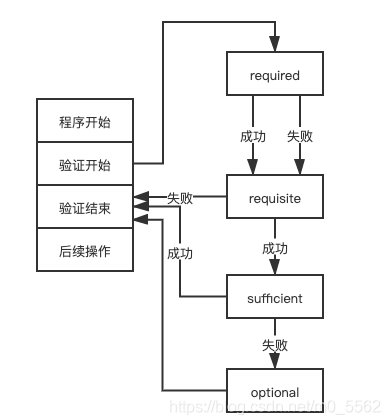

5、PAM安全认证流程

控制类型也称做Control Flags,用于PAM验证类型的返回结果

1.required验证失败时仍然继续,但返回Fail

2.requisite验证失败则立即结束整个验证过程,返回Fail

3.sufficient验证成功则立即返回,不再继续,否则忽略结果并继续

4.optional不用于验证,只显示信息(通常用于session类型)

required : 表示该行以及所涉及模块的成功是用户通过鉴别的[必要条件]。换句话说,只有当对应于应用程序的所有带requi red标记的模块全部成功后,该程序才能通过鉴别。同时,如果任何带requi red标记的模块出现了错误,PAM并不立刻将错误消息返回给应用程序,而是在所有此类型模块都调用完毕后才将错误消息返回调用他的程序

说白了,就是必须将所有的此类型模块都执行一次,其中任何一个模块验证出错,验证都会继续进行,并在执行完成之后才返回错误信息。这样做的目的就是不让用户知道自已被哪个模块拒绝,通过一种隐蔽的方式来保护系统服务。就像设置防火墙规则的时候将拒绝类的规则都设置为drop-样,以致于用户在访问网络不成功的时候无法准确判断到底是被拒绝还是目标网络不可达

requisite: 与required相仿, 只有带此标记的模块返回成功后,用户才能通过鉴别。不同之处在于其一旦失败就不再执行堆中后面的其他模块,并且鉴别过程到此结束,同时也会立即返回错误信息。与上面的required相比,似乎要显得更光明正大一-些

sufficient: 表示该行以及所涉及模块验证成功是用户通过鉴别的[充分条件]。也就是说只要标记为sufficient的模块一旦验证成功,那么PAM便立即向应用程序返回成功结果而不必尝试任何其他模块。即便后面的层叠模块使用了requisite或者required控制标志也是一样。当标记为sufficient的模块失败时,sufficient模 块会当做optional对待。因此拥有sufficient标志位的配置项在执行验证出错的时候并不会导致整个验证失败,但执行验证成功之时则大门]敞开。所以该控制位的使用务必慎重

optional: 表示即便该行所涉及的模块验证失败用户仍能通过认证。在PAM体系中,带有该标记的模块失败后将继续处理下一模块。也就是说即使本行指定的模块验证失败,也允许用户享受应用程序提供的服务。使用该标志,PAM框架会忽略这个模块产生的验证错误,继续顺序执行下一个层叠模块

总结:

PAM简单来说就是管理系统“默认"程序/服务的权限程序

PAM su切换用户(su程序的使用权限)

PAM sudo提权/借权

五、终端登陆安全控制

限制root只在安全终端登录

禁止普通用户登录当服务器正在进行备份或调试等维护工作时,可能不希望再有新的用户登录系统。这时候,只需要简单地建立/etc/nologin文件即可。login程序会检查/etc/nologin文件是否存在,如果存在,则拒绝普通用户登录系统(root用户不受限制)。

touch /etc/nologin #除root以外的用户不能登录了。

此方法实际上是利用了shutdown延迟关机的限制机制,只建议在服务器维护期间临时使用。当手动删除/etc/nologin文件或者重新启动主机以后,即可恢复正常。

vi /etc/securetty 注释tty5tty6

虚拟机内远程不可虚拟控制台的选择可以通过按下ctrl+A1t键和功能键Fn(n=1~6)来实现(tty1-tty6)tty1图形界面tty2-6字符界面

注释

tty4 root就不能登录

临时

linux如何使用1ast命令显示用户或终端登录情况

六、网络端口扫描nmap

SYN(synchronous建立联机)

ACK(acknowledgement 确认)

PSH(push传送)

FIN(finish结束)

RST(reset重置)

URG(urgent紧急)

Sequence number(顺序号码)

Acknowledge number(确认号码)

端口的取值范围是:0-65535

1、网络扫描NMAP

namp 【扫描类型】【选项】<扫描目标>

- 一款强大的网络扫描、安全检测工具

- 官方网站: htp://nmap.org/

- CentOS 7.3光盘中安装包nmap-6.40-7.el7 .x86_ 64.rpm

NMAP 是一个强大的端口扫描类安全评测工具,支持 ping 扫描、多端口检测等多种技术。

#安装 NMAP 软件包

rpm -qa | grep nmap

yum install -y nmap

2、nmap命令常用的选项和扫描类型

-

-sS,TCP SYN 扫描**(半开扫描**):只向目标发出 SYN 数据包,如果收到 SYN/ACK响应包就认为目标端口正在监听,并立即断开连接;否则认为目标端口并未开放。

tcp确定三次握手 -

-sT,TCP 连接扫描:这是完整的 TCP 扫描方式,用来建立一个 TCP 连接,如果 成功则认为目标端口正在监听服务,否则认为目标端口并未开放。

-

-sF,TCP FIN 扫描:开放的端口会忽略这种数据包,关闭的端口会回应RST数据包。许多防火墙只对 SYN 数据包进行简单过滤,而忽略了其他形式的 TCP 攻 击包。这种类型的扫描可间接检测防火墙的健壮性。

-

-sU,UDP 扫描:探测目标主机提供哪些 UDP 服务,UDP扫描的速度会比较慢。

-

-sP,ICMP 扫描:类似于 ping 检测,快速判断目标主机是否存活,不做其他扫描。

-

-P0,跳过 ping 检测:这种方式认为所有的目标主机是存活的,当对方不响应 ICMP 请求时,使用这种方式可以避免因无法 ping 通而放弃扫描。

43.142.125.113

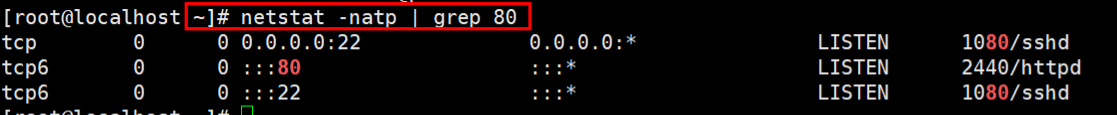

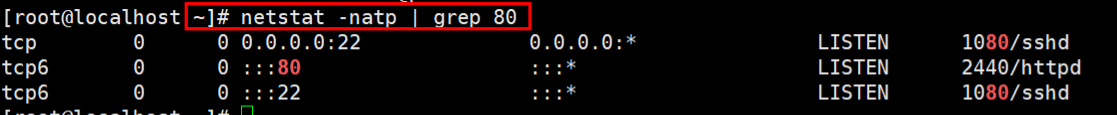

netstat -natp | grep 80 ##查看正在运行的使用TCP协议的80端口的网络状态信息

:::三个冒号表示IPV6协议

nmap -sT 127.0.0.1 //扫描常用的 TCP 端口

nmap -sU 127.0.0.1 //扫描常用的 UTP 端口

nmap -sP 127.0.0.1 //ICMP 扫描

nmap -P0 192.168.10.0/24

#禁ping临时

echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all

#启用ping

echo 0 > /proc/sys/net/ipv4/icmp_echo_ignore_all

--------

永久禁 ping

#编辑配置

vim /etc/sysctl.conf

#设置禁ping(如果有此配置就无需重复添加,仅更新值即可)

net.ipv4.icmp_echo_ignore_all = 1

net.ipv4.ip_forward=1 #开启路由转发

#刷新配置

sysctl -p

--------------------

#启用ping

net.ipv4.icmp_echo_ignore_all = 0

nmap -p 139,445 192.168.4.100-200

//检测 IP 地址位于 192.168.4.100~200 的主机是否开启文件共享服务

nmap -p 80 192.168.226.0/24

3、netstat命令常用选项

netstat -natp

#查看正在运行的使用TCP协议的网络状态信息

netstat -naup

#查看正在运行的使用UDP协议的网络状态信息

-

-a∶ 显示主机中所有活动的网络连接信息、(包括监听、非监听状态的服务端口)。

-

-n∶ 以数字的形式显示相关的主机地址、端口等信息。

-

-t∶ 查看 TCP相关的信息。

-

-u∶ 显示 UDP协议相关的信息。

-

-p∶ 显示与网络连接相关联的进程号、进程名称信息(该选项需要 root 权限)。

-

-r∶ 显示路由表信息。

-

-l∶ 显示处于监听状态的网络连接及端口信息。

netstat是查看指定协议的网络信息,包含:

1.协议(TCP/UDP) TCP

2.队列queue接收队列 0

3.队列queue发送队列 0

4.IP:Port :::80(IPV6)192.168.226.131:80(接收端) 192.168.226.132:Port(发送端)

5.LISTEN状态包含了连接状态、断开状态、等待状态

6.PID/进程任务 3456/httpd

netstat -natp

#查看正在运行的使用TCP协议的网络状态信息

netstat -naup

#查看正在运行的使用UDP协议的网络状态信息

- -a∶ 显示主机中所有活动的网络连接信息、(包括监听、非监听状态的服务端口)。

- -n∶ 以数字的形式显示相关的主机地址、端口等信息。

- -t∶ 查看 TCP相关的信息。

- -u∶ 显示 UDP协议相关的信息。

- -p∶ 显示与网络连接相关联的进程号、进程名称信息(该选项需要 root 权限)。

- -r∶ 显示路由表信息。

- -l∶ 显示处于监听状态的网络连接及端口信息。

---

[外链图片转存中...(img-HRrOrShy-1654510686046)]

netstat是查看指定协议的网络信息,包含:

1.协议(TCP/UDP) TCP

2.队列queue接收队列 0

3.队列queue发送队列 0

4.IP:Port :::80(IPV6)192.168.226.131:80(接收端) 192.168.226.132:Port(发送端)

5.LISTEN状态包含了连接状态、断开状态、等待状态

6.PID/进程任务 3456/httpd

876

876

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?