0x01 简介

用友NC6.5版本存在未授权文件上传漏洞,攻击者可以未授权上传任意文件,进而获取服务器控制权限。

0x02 漏洞分析

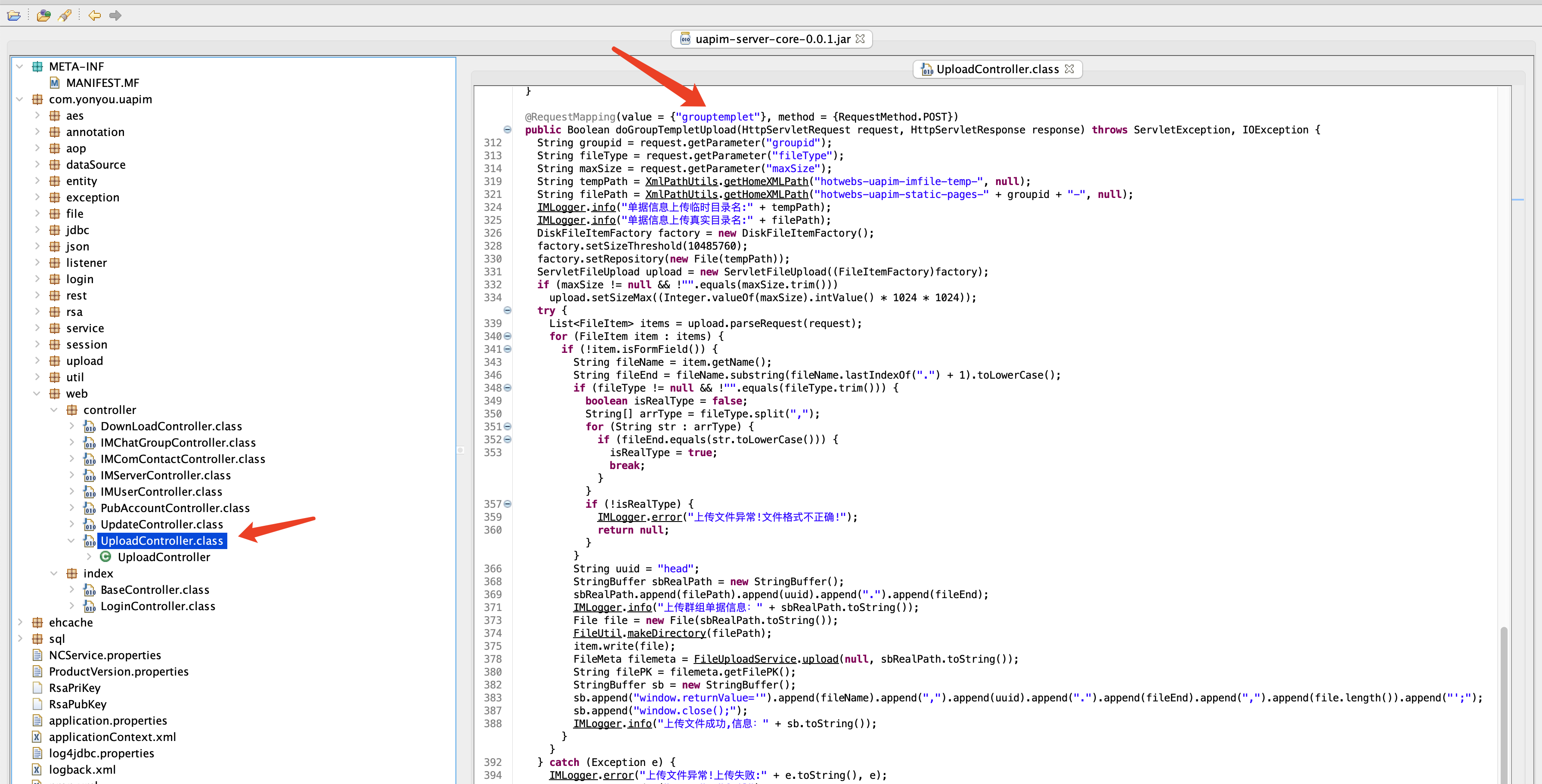

根据已知漏洞URL,找到对应jar包为:C:\yonyou\home\hotwebs\uapim\WEB-INF\lib\uapim-server-core-0.0.1.jar

反编译jar包,找出逻辑代码

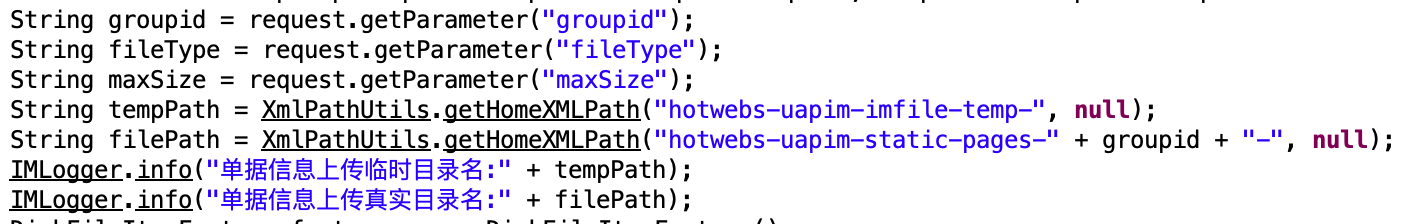

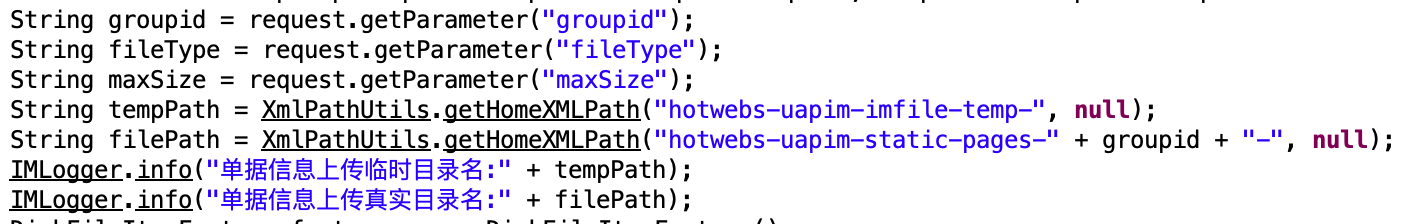

获取groupid、filetype、maxSize,定义上传路径

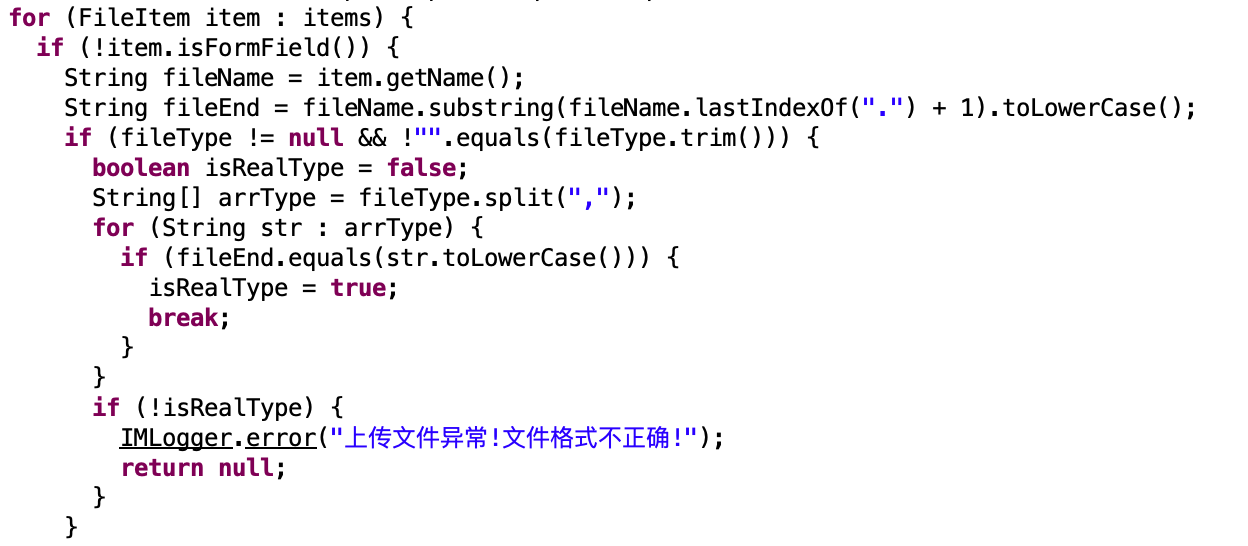

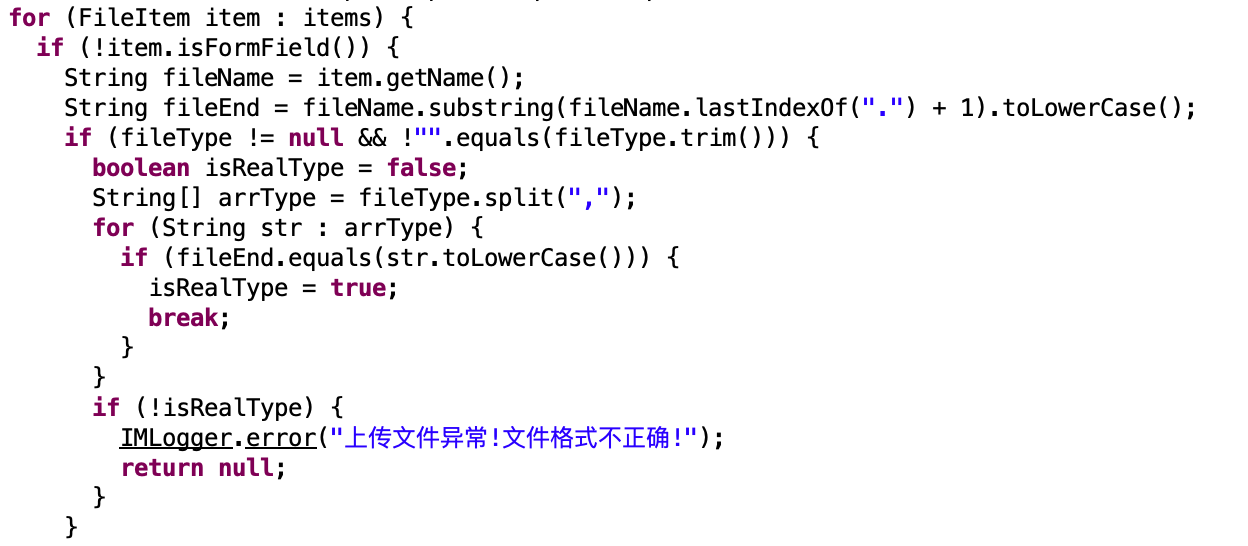

判断文件后缀名与fileType是否一致

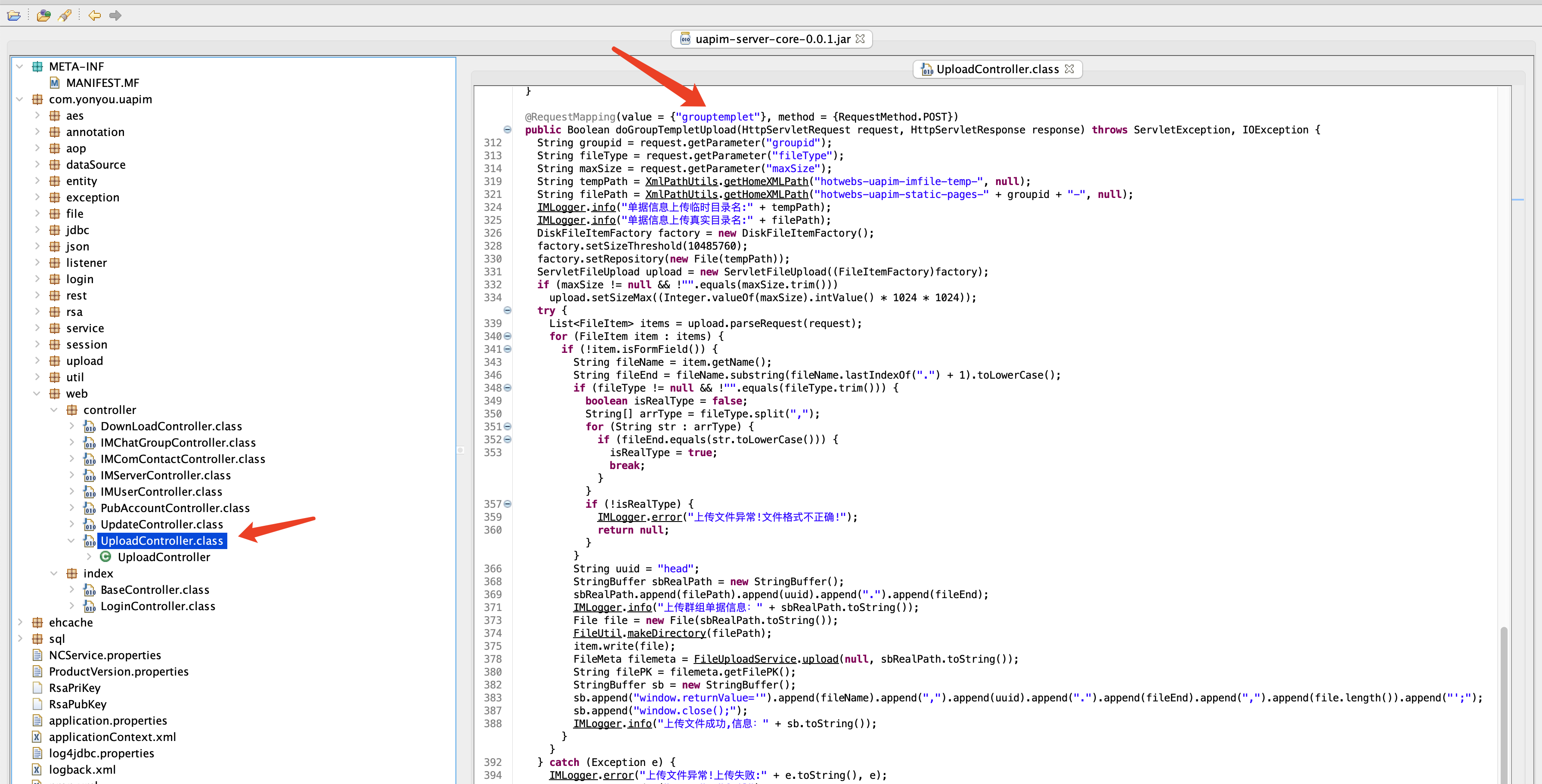

拼接文件绝对路径

用友NC6.5版本存在未授权文件上传漏洞,攻击者可以未授权上传任意文件,进而获取服务器控制权限。

根据已知漏洞URL,找到对应jar包为:C:\yonyou\home\hotwebs\uapim\WEB-INF\lib\uapim-server-core-0.0.1.jar

反编译jar包,找出逻辑代码

获取groupid、filetype、maxSize,定义上传路径

判断文件后缀名与fileType是否一致

拼接文件绝对路径

507

507

8941

8941

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?