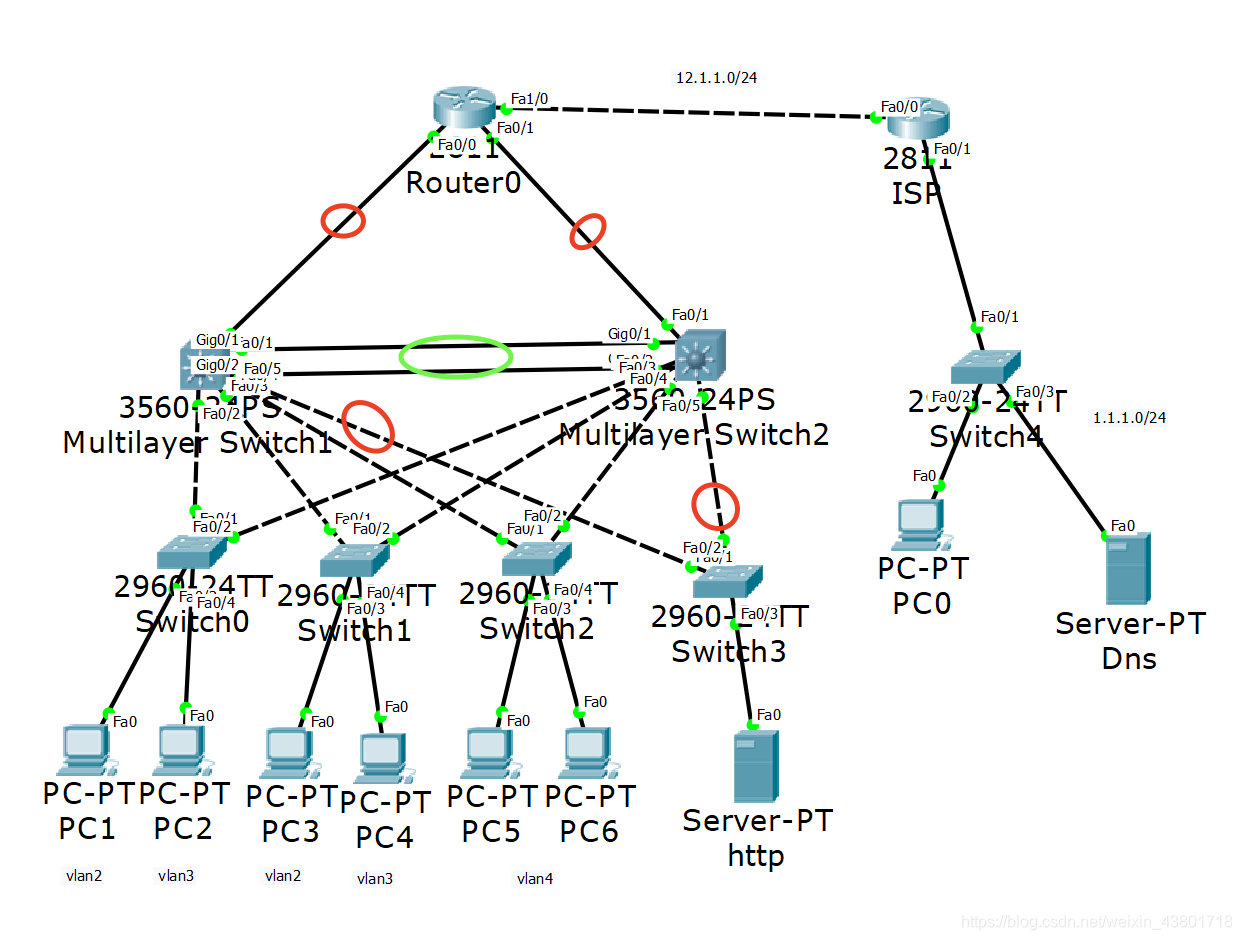

实验拓扑图如下图

其中红圈圈的为三层交换机中的三层线路,绿圈圈的线需设置为二层channel

实验要求:

- 内网IP-172.16.0.0/16

- 外网IP随意

- 运用Vlan-DTP-VTP-SVI-DHCP-HSRP(VRRP)-STP(PVST+)等技术

- 端口安全

- 所有的内网PC可以访问外网PC

- 外部PC通过域名可以访问HTTP服务器

- 断开SWI或SW2时,网络依然可以通讯

IP规划

- 骨干 172.16.0.0/25----172.16.0.0/30 172.16.0.4/30

- vlan2 172.16.1.0/25

- vlan3 172.16.1.128/25

- vlan4 172.16.2.0/25

- http 172.16.2.128/25

配置思路:

channel–>DTP–>trunk–>VTP–>VLAN–>STP–>SVI–>网关冗余–>DHCP

配置步骤:

- 将sw1和sw2之间的两个gigabitEthernet口变成channel口,并将其设置为trunk干道,该命令在两台交换机上均进行

interface range GigabitEthernet0/1-2

channel-group 1 mode on

switchport trunk encapsulation dot1q

switchport mode trunk

- 分别在汇聚层交换机sw1、sw2与接入层交换机连接的接口:F0/2-4 上手动配置trunk干道,因为DTP中手动与被动可以形成trunk干道,所以在接入层交换机上不需要手动配置trunk

interface FastEthernet0/2-4

switchport trunk encapsulation dot1q

switchport mode trunk

- 在sw1和sw2上配置VTP,并定义自己为server,在接入层交换机上配置VTP,并定义自己为client,server可以修改删除VTP,client不能修改删除vlan

(sw1、sw2)

vtp domain ccnp

vtp password 123456

vtp mode server

(接入层交换机)

vtp domain ccnp

vtp password 123456

vtp mode client

-

在sw1上创建vlan2-4,并通过VTP同步创建到其他交换机

-

将接入层交换机的接口划入到相应的vlan中,顺便配置端口加速:spanning-tree portfast

-

分别将创建的vlan的根和备份放在不同的汇聚层交换机,形成分流,这里将vlan1和vlan2的根放置在sw1,vlan3和vlan4的根放置在sw2

(sw1)

spanning-tree vlan 1 root primary

spanning-tree vlan 2 root primary

spanning-tree vlan 3 root secondary

spanning-tree vlan 4 root secondary

(sw2)

spanning-tree vlan 3 root primary

spanning-tree vlan 4 root primary

spanning-tree vlan 1 root secondary

spanning-tree vlan 2 root secondary

- 在sw1和sw2上配置SVI接口,并同时配置三层接口F0/5

(sw1)

interface Vlan2

ip address 172.16.1.1 255.255.255.128

interface Vlan3

ip address 172.16.1.129 255.255.255.128

interface Vlan4

ip address 172.16.2.1 255.255.255.128

interface F0/5

no switchport

ip address 172.16.2.129 255.255.255.128

(sw2)

interface Vlan2

ip address 172.16.1.2 255.255.255.128

interface Vlan3

ip address 172.16.1.130 255.255.255.128

interface Vlan4

ip address 172.16.2.2 255.255.255.128

interface F0/5

no switchport

ip address 172.16.2.130 255.255.255.128

- 在sw1和sw2上配置网关冗余,并配置上行链路追踪,注意:根网桥和网关应该设置到一处

(sw1)

interface vlan 2

standby 1 ip 172.16.1.126

standby 1 priority 101

standby 1 preempt

standby 1 track FastEthernet0/1

interface vlan 3

standby 1 ip 172.16.1.254

standby 1 preempt

standby 1 track FastEthernet0/1

interface vlan 4

standby 1 ip 172.16.2.126

standby 1 preempt

standby 1 track FastEthernet0/1

interface F0/5

standby 1 ip 172.16.2.254

standby 1 priority 101

standby 1 preempt

standby 1 track FastEthernet0/1

(sw2)

interface vlan 2

standby 1 ip 172.16.1.126

standby 1 preempt

standby 1 track FastEthernet0/1

interface vlan 3

standby 1 ip 172.16.1.254

standby 1 priority 101

standby 1 preempt

standby 1 track FastEthernet0/1

interface vlan 4

standby 1 ip 172.16.2.126

standby 1 priority 101

standby 1 preempt

standby 1 track FastEthernet0/1

interface F0/5

standby 1 ip 172.16.2.254

standby 1 preempt

standby 1 track FastEthernet0/1

- 在sw1和sw2上配置DHCP,注意,DHCP池塘的网关为网关冗余的虚拟IP,而不是SVI的IP,开启三层交换机的路由功能

(sw1和sw2配置一样即可,也可各拿一半地址池的IP)

ip dhcp pool v2

network 172.16.1.0 255.255.255.128

default-router 172.16.1.126

dns-server 114.114.114.114

ip dhcp pool v3

network 172.16.1.128 255.255.255.128

default-router 172.16.1.254

dns-server 114.114.114.114

ip dhcp pool v4

network 172.16.2.0 255.255.255.128

default-router 172.16.2.126

dns-server 114.114.114.114

ip routing

- 在Router0、sw1、sw2上运行eigrp动态路由协议,并将sw1,sw2下方的路由汇总发送上去,节省路由条目

(Router、sw1、sw2配置均相等)

router eigrp 90

no auto-summary

network 172.16.0.0

ip summary-address eigrp 90 172.16.0.0 255.255.255.0

11.边界路由器缺省路由指向ISP,并通过eigrp将缺省路由下方

ip route 0.0.0.0 0.0.0.0 12.1.1.2

interface f0/0

ip summary-address eigrp 90 0.0.0.0 0.0.0.0

12.配置边界nat,使得内网可以访问外网

access-list 1 permit 172.16.0.0 0.0.255.255

ip nat inside source list 1 interface FastEthernet1/0 overload

interface F1/0

ip nat outside

interface F0/0

ip nat inside

interface F0/1

ip nat inside

13.将内网http服务器的端口映射到边界路由器的F1/0口

ip nat inside source static tcp 172.16.2.150 80 12.1.1.1 80

14.在接入层交换机连接用户的接口上设置端口安全

(每个连接用户的接口上配置)

interface FastEthernet0/2

switchport mode access

switchport port-security

switchport port-security maximum 132

switchport port-security mac-address sticky

switchport port-security violation protect

我的认知:

如果存在vlan,那么三层交换机的网关冗余必须要有vlan对用的SVI的IP,因为对于三层接口,是直接有IP的,但是对于VLAN,它们也是独立的网段,但是没有接口,那么就没有相应可以做VLAN网关冗余的入口。

还有一点,对于上面的实验图

一台路由器和两台三层交换机间起eigrp动态协议,正常来说,底下的两台三层交换机应该给上面发包进行建邻等过程,但是,三层交换机上存在的SVI接口是虚拟接口,它们会将包往下面的设备发,这样是不应该的,可以将这些接口进行被动接口设置,但是,即使这样,channel线路上也会有SVI进行包的发送,假如说两个三层交换机有1000个SVI,那么一秒就要发送1000个包,但是发这么多包仅仅是为了建立一个邻居,很没必要而且过多的包也会增加中间channel线的负担,所以对于三层交换机起动态协议时,先讲所有的接口设置为被动接口,然后再将应该发送包的接口取消被动接口设置

1590

1590

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?