记录菜鸡觉悟的第一天

做了一道很有意思的杂项 ,首先下载附件 是一张二维码

扫描一下这个可以得到UEFTUyU3QjBLX0lfTDBWM19ZMHUlMjElN0Q=

一看格式知道这是base64,所以拿去解码得到

PASS%7B0K_I_L0V3_Y0u%21%7D

转换一下就得

PASS{0K_I_L0V3_Y0u!}

唔感觉没那么简单 提交一蛤果然是错的

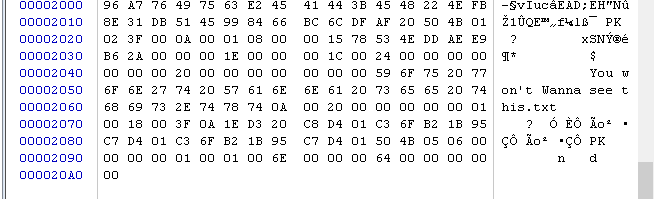

拖到winhex看一下发现东西

注意到后面有个.txt文件 ,所以我们放在kali里面binwalk一下

于是hi我们得到了rep.zip文件,打开后是一个上锁了txt文件,这个时候投机取巧一下相期我们之前得到的PASS{0K_I_L0V3_Y0u!}还没用,而且pass头看着就很像密码啥的??

所以我们把大括号内的内容输进去得到最后的flag

ISCC{S0rrY_W3_4R3_Ju5T_Fr1END}

2496

2496

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?