Apache Optionsbleed 信息泄漏漏洞(CVE-2017-9798)

0x01 漏洞简介

Apache HTTP Server是Apache软件基金会的一个开放源代码的网页服务器。

Apache HTTP Server <= 2.2.34、2.4.x <= 2.4.27版本,若能在用户.htaccess文件中设置Limit指令,或httpd.conf中有某些错误配置(即Optionsbleed),则远程攻击者可读取进程内存敏感数据。

0x02 影响版本

Apache httpd 2.2.34/2.4.27之前的版本

0x03 环境搭建

使用下载并运行环境:docker run -d -P vulfocus/apache-cve_2017_9798

查看端口映射,80端口所映射的端口就是网站首页

0x04 漏洞分析

Optionsbleed 是 Apache HTTP 中的一个 use after free 错误,它会导致为响应 HTTP OPTIONS 请求而构建损坏的 Allow 标头。这可能会从可能包含秘密的服务器进程中泄漏任意内存片段。多次请求后内存块会发生变化,因此对于易受攻击的主机,可以泄漏任意数量的内存块。

如果网站管理员试图将“限制”指令与无效的 HTTP 方法一起使用,就会出现该错误。

这是一个由 UAF 导致的信息泄漏漏洞,正如漏洞作者所说这个漏洞的影响确实远小于心脏出血,原因如下:

第一,使用.htaccess文件进行服务器配置本身并不被Apache官方推荐,因为这会极大的影响服务器的响应效率。理论上,只有对特定目录设置权限之类的特殊情况,.htaccess文件才应该被使用,再加上想要触发漏洞还要满足.htaccess文件中需定义一个未被全局注册过的Limit指令这一条件,使得符合情况的机器大幅减少。

第二,漏洞利用程序不一定能够稳定运行,只有当hash节点的val被覆盖成了0、2或5的情况下,字符串才能被当作是合法的方法加入到allow数组中。

第三,也是最重要的一点,这个漏洞泄漏的内存数据并不大。

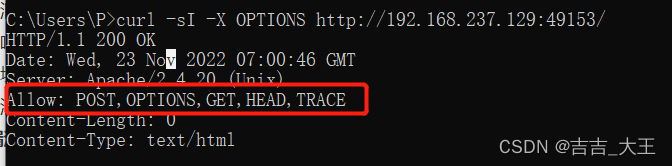

0x05 漏洞复现

想要触发漏洞,需要在服务器目录下添加一个.htaccess文件(这是一个配置文件),并且需要在该文件中添加一个没有被全局注册过的 Limit 指令。

接着在Apache服务器子目录下创建.htaccess文件,并在文件中写入如下内容:

<Limit abcxyz>

</Limit>

证明漏洞存在。

4139

4139

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?