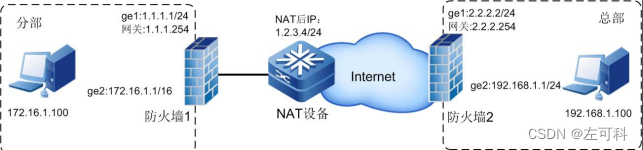

两个防火墙之间通过 IKE 建立 IPSec VPN 隧道(NAT 穿透-单侧 NAT)

组网需求:

某公司总部和分部之间要通过 Internet 进行通信,为保证信息安全,计划搭建 IPSec VPN 隧道对通信的数据进行加密。

1、总部和分部均使用防火墙联入互联网。

2、两台防火墙均工作在路由模式,总部防火墙位于公网出口,即边界处。

3、分部防火墙位于

NAT

设备后,需要通过

NAT

设备访问公网。

4、两台防火墙之间通过预共享密钥的方式搭建

VPN

自动隧道。

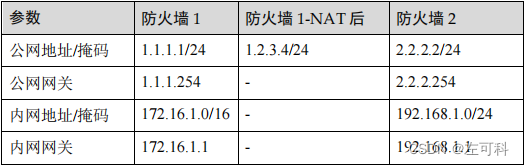

两台防火墙的具体参数如下表所示:

配置思路:

1. 配置基础网络功能,使防火墙内的主机能够正常访问互联网。

2. 配置 IKE 提议和 IKE 网关。

3. 配置 IPSec 提议和 IPSec 隧道。

4. 配置安全策略,放行相关流量。

配置防火墙 1

步骤

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4883

4883

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?