BUUCTF刷题记录

[SUCTF 2019]EasySQL && [极客大挑战 2019]LoveSQL

[SUCTF 2019]EasySQL

这道题确实把我困住了

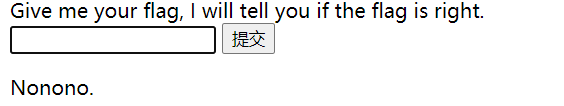

只有一个输入框,fuzz之后发现过滤了不少东西,显示Nonono

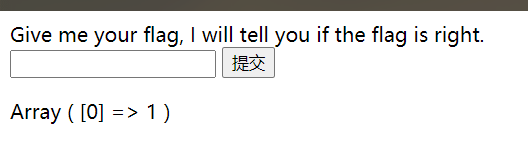

输入1之后显示

而且不管输入几都是这个界面

但是输入字母不是。

在这里我确实没有想到要去猜测后台查询字符的格式。

然而可以通过这里猜测到后台语句中有一个||

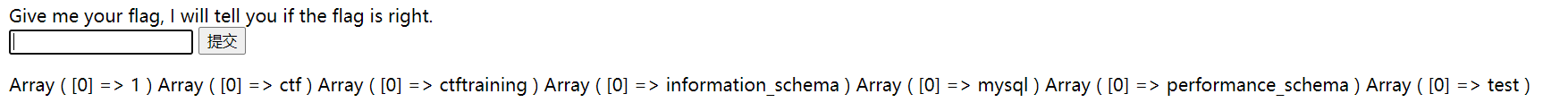

1;show databases# 查询数据库信息

1;show tables# 查询表

存在表Flag

想describe查询Flag表字段信息,却发现被ban

这里又卡住了,看了WP,发现是这样:

做为一道题目,from一定是from flag

所以后面是:||flag from Flag

select *,1||flag from Flag

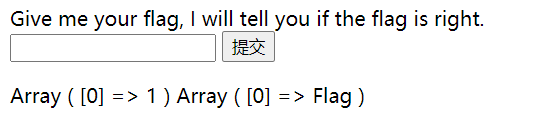

输入 *,1后,

就成了 select *,1 from Flag 然后就可以爆出Flag表中所有内容。

官方WP为:

1;set sql_mode=pipes_as_concat;select 1

set sql_mode = pipes_as_concat 意为将||视为字符连接串

也就是 select 1;select concat(1,flag) from Flag

这道题关键就是猜测后台已有的代码部分

[极客大挑战 2019]LoveSQL

这道题难度就很低了,非常简单的入门题

先尝试弱口令 1’ or 1=1#

只有admin的密码,别的什么都没有

只有admin的密码,别的什么都没有

看来是需要注入

找到注入点,2和3都是注入点

爆库名

爆表名

那么flag应该就在l0ve1ysq1中了

后面正常爆列然后输出就好。

461

461

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?