1、漏洞简介

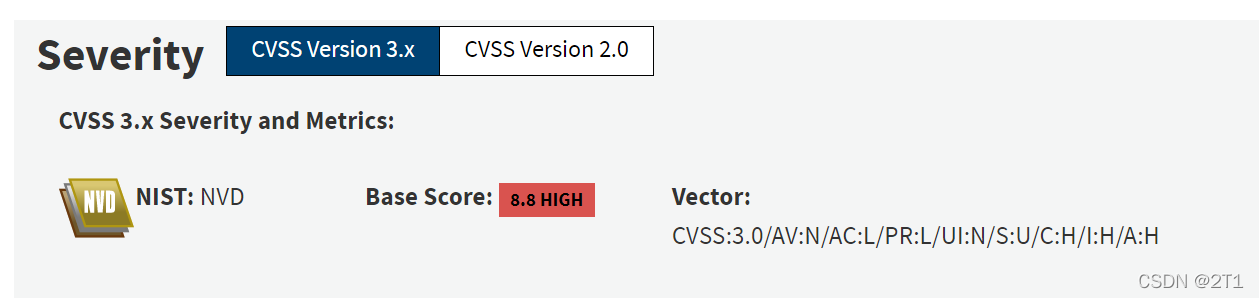

华为HG532部分定制版本存在远程代码执行漏洞。经过身份验证的攻击者可以向端口 37215 发送恶意数据包以发起攻击。成功利用可能导致远程执行任意代码。

Check Point 安全研究人员在过去一个月中观察到了 Satori 僵尸网络的活动。

Satori 是臭名昭著的Mirai 僵尸网络 的更新变体, 恶意软件研究人员 MalwareMustDie 于 2016 年 8 月首次发现该恶意代码。该恶意代码旨在针对 物联网设备,Satori 版本针对华为 HG532 设备上的端口 37215。

2、固件提取

3、文件系统提取

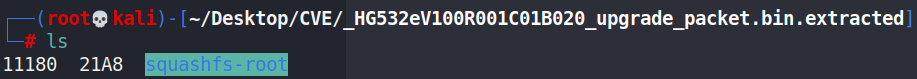

使用binwalk

binwalk -Mre HG532eV100R001C01B020_upgrade_packet.bin

获得squashfs-root

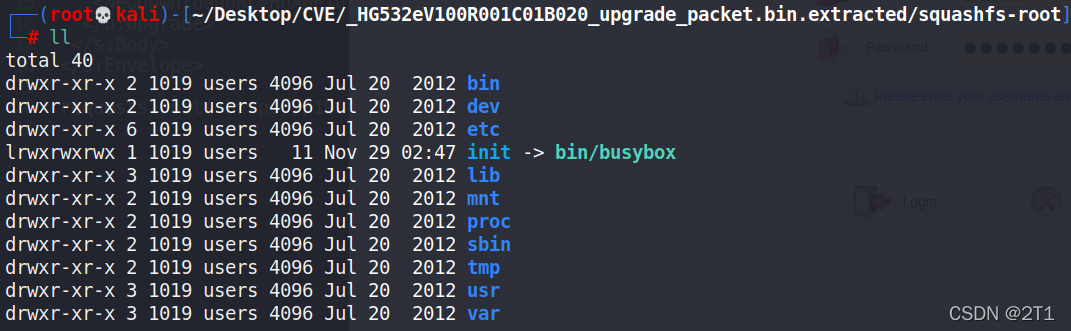

其中有比较完整的文件系统

此处的squashfs-root文件夹需要在后面上传到qemu虚拟机中

4、固件仿真

下载qemu

sudo apt-get install qemu

sudo apt-get install qemu binfmt-support qemu-user-static

下载qemu启动虚拟机所需要的“镜像”,这个地方的镜像是和之前的固件版本要匹配,MIPS,32位,大端

经过测试debian_squeeze_mips_standard.qcow2与vmlinux-2.6.32-5-4kc-malta

wget https://people.debian.org/~aurel32/qemu/mips/debian_squeeze_mips_standard.qcow2

wget https://people.debian.org/~aurel32/qemu/mips/vmlinux-2.6.32-5-4kc-malta

创建虚拟网桥,实现虚拟机内部和Ubuntu的连接

sudo apt-get

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1239

1239

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?