今天学习的东西有两个,一个是http协议里面的响应包源代码,一个是密码口令里面的默认口令。

1.响应包源代码

首先点开进去之后是这样的

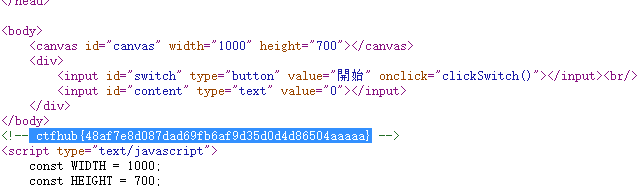

是一个贪吃蛇小游戏,处于爱玩的目的我还是尝试了一下这个游戏,这个蛇使用wasd来控制移动方向的,然后只能吃绿色方块,不能碰到边界和出现的棕色圆形。但是我发现这好像对于我找到flag并没有什么用,本着题目标题的提示,我点开了网页源代码查看

果然在这里就发现了flag,额有点尴尬,没想到这么简单,我还以为是个很复杂的过程呐

2.默认口令

首先点开这里面的是这样子的

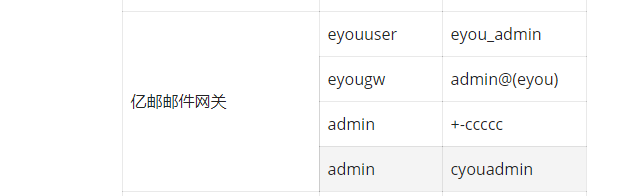

貌似是一个邮件网关的登录界面,因为我之前有一点点经验,这里面大部分的用户名都是admin,密码我就不知道了,所以我随便猜了一个,果然不对。然后结合标题所给提示,我觉得这个密码很可能是一个固定的值,然后仔细的看这个页面,我又想到如果只是让我们爆破密码的话,完全可以弄一个简单而朴实的界面就行了,为什么要搞一个这么花哨的呢?而且这里面还告诉你了这是一个什么邮件网关,虽然我并不知道这是一个什么邮件网关,但是也能大概猜到一点,于是去百度了一下“邮件网关默认口令”

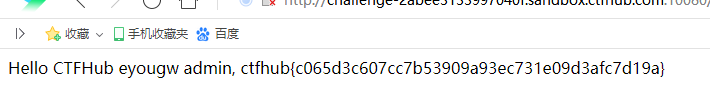

结合界面里面的eyou,应该能猜出这是亿邮邮件网关,所以把这些常用的用户名和密码都试一遍,发现是第二个,于是得到flag

网络信息安全学习day4

最新推荐文章于 2022-09-16 16:58:08 发布

5829

5829

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?