今天主要是学习到了有关SQL注入的部分问题

1.SQL整数型注入

首先点进去是一个这样的样子

然后我就傻傻的输入了一个1 试了一下

然后出来了一个查询结果,我天真的以为这个就是答案,于是真的去试了一下提交flag,结果当然是错的,哪里会这么简单

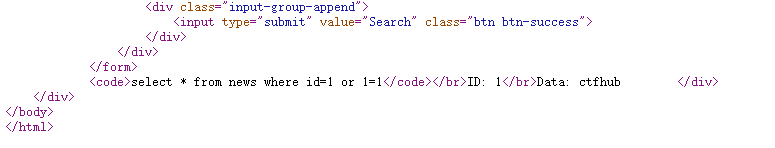

然后我就点开了源代码查看了一下

可以看到id=1 or 1=1 ,显然存在注入

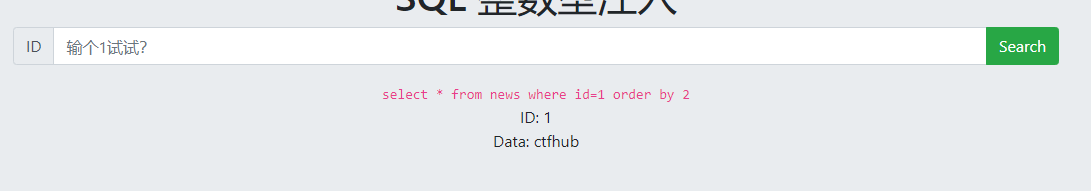

然后查看了一下字段数目

可以看到和输入1的时候结果一样,说明有两个字段

然后查询SQL语句插入位置

此时要先保证之前的数据没有,之后再加上union。当id=-1的时候数据不存在数据库中,然后就可以看到位置2可以插入SQL语句。

接着查一下数据库名

通过在2位置改成,database()就能查到数据库名了

既然在这个数据库的news表里面貌似没有我们要找的答案,那么就需要查一下这个数据库的其他表的情况了

可以看到还有一个表叫flag,看到这个表名显而易见我们要找的flag就

应该在这个表里面

然后从第一个字段开始看起,很巧,第一个字段就是要找的flag

网络信息安全学习day3

最新推荐文章于 2024-06-05 13:43:22 发布

1684

1684

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?