一、 工具及软件

- TP-LINK无线网卡:TL-WN722N

- Wifi-pumpkin

github项目地址:https://github.com/P0cL4bs/WiFi-Pumpkin.git

安装:./installer.sh --install - social-enginner-toolkit(setoolkit)

- aircrack-ng

二、 实现效果

利用用户对Wifi的信任,创建伪AP,等待用户连接,进行中间人劫持,获取用户上网期间浏览的数据及输入的敏感信息。

三、 实验流程

基本使用(被动获取信息):

-

使用Wifi-pumpkin创建伪AP名称,可以选择AP的身份认证模式(开放、WEP、WPA),配置DHCP服务,为用户自动分配IP地址。

伪AP配置:

DHCP服务器配置:

-

此时用户连接WIFI上网,Wifi-pumpkin可以截获用户访问的图片,输入的用户名密码等信息。

用户上网敏感信息:

扩展使用(主动获取信息): -

kali连接无线网卡,启用网卡monitor模式。

开启网卡monitor模式:

-

使用Wifi-pumpkin创建伪AP名称,可以选择AP的身份认证模式(开放、WEP、WPA),配置DHCP服务,为用户自动分配IP地址。

-

进行DNS欺骗,首先要关闭代理功能。

关闭代理:

-

启用Wifi-pumpkin DNS欺骗模块,有两种功能,可以选择欺骗某一个域名,也可以选择全部欺骗。

DNS欺骗模块:

-

指定跳转页面,在工具中写入简单的页面。

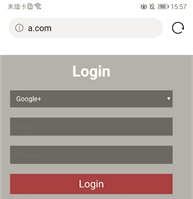

简易钓鱼页面:

-

在工具中指定钓鱼页面

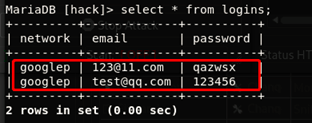

a)先启动mysql服务,创建数据库:hack、数据表:logins(用于存储用户敏感数据)

mysql –u root

create database hack

create table logins(network varchar(64),email varchar(64),password varchar(64));

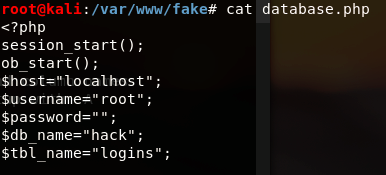

b) 下载钓鱼页面源码,放在/var/www目录下,修改页面源码,重启数据库。

钓鱼页面项目地址

修改钓鱼页面源码:

c) 选择Set Directory功能点,指定钓鱼页面,设置页面路径。

自定义钓鱼页面路径:

d) 用户访问a.com,输入用户名密码,数据库中会自动记录。

数据库中记录敏感信息:

-

如果想克隆指定站点作为钓鱼页面,使用工具social-enginner-toolkit(setoolkit),克隆指定站点部署在kali上,DNS欺骗会定向到克隆页面。

Setoolkit使用

获取用户信息:

-

缺点:无法实现连接WIFI自动跳出克隆认证页面。

无法获取https流量,访问https页面无法跳转克隆页面。 -

aircrack-ng套件部分工具介绍

a) airmon-ng:主要实现:检测网卡信息、更改网卡模式等功能。

b) airodump-ng:嗅探网卡接收到的数据包等功能。

c) aireplay-ng:向无线网络中注入数据包,可以实现强制重新身份认证、抓包重放等功能。

d) airbase-ng:可以嗅探用户以前连接过得WIFI,实时伪造AP。

参考链接:

https://blog.csdn.net/qq_42001855/article/details/99592988

https://blog.bbskali.cn/124.html

https://blog.csdn.net/u012206617/article/details/86632234

8844

8844

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?