这个lab主要讲了事件发生后,在Windows系统上进行实时搜证时可能用到的一些有用的指令。利用这些指令我们能查看:

- 正在运行的进程

- 正在监听的端口

- 系统上存在的用户账号

- 系统上存在的用户组及每个组包括的账号

- 显示可用的网络分享

- 确认与自动运行的程序有关的registry key

- 其他奇奇怪怪的文件

要运行下列指令,要用admin身份来运行cmd,具体就是选择“Run as Administrator"

1. Netstat: 全称是network statistics,用来查看网络的使用,比如与其他电脑和设备的连接。MS的原文链接在这里

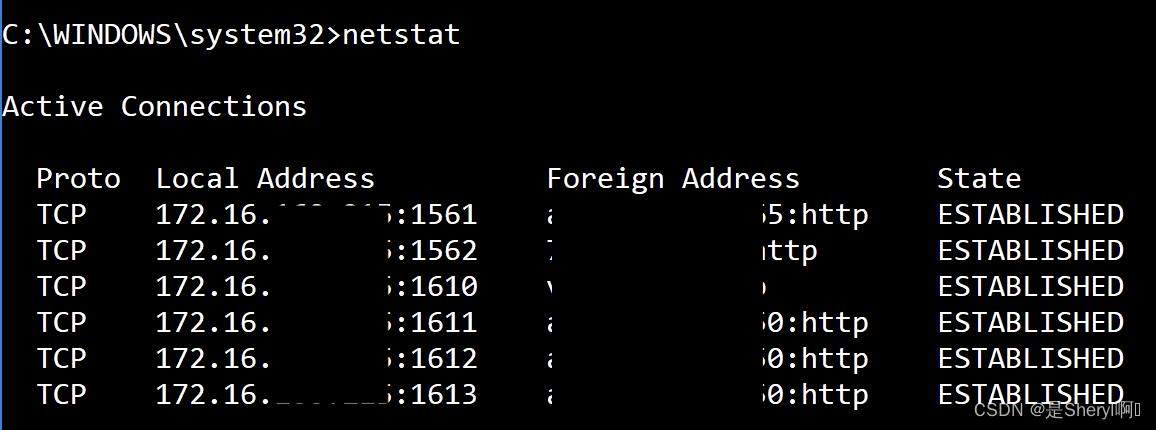

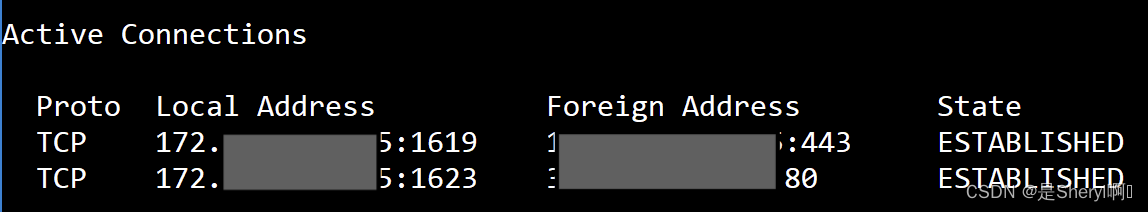

1) 首先可以直接输入netstat在cmd里,会显示此时所有与外部设备的TCP连接。注意这里的外部地址后显示的是协议

2)如果想把地址和端口以数字形式列出来的话,用netstat -n; 顺带一提,netstat -n <数字>就是延迟几秒分段显示结果

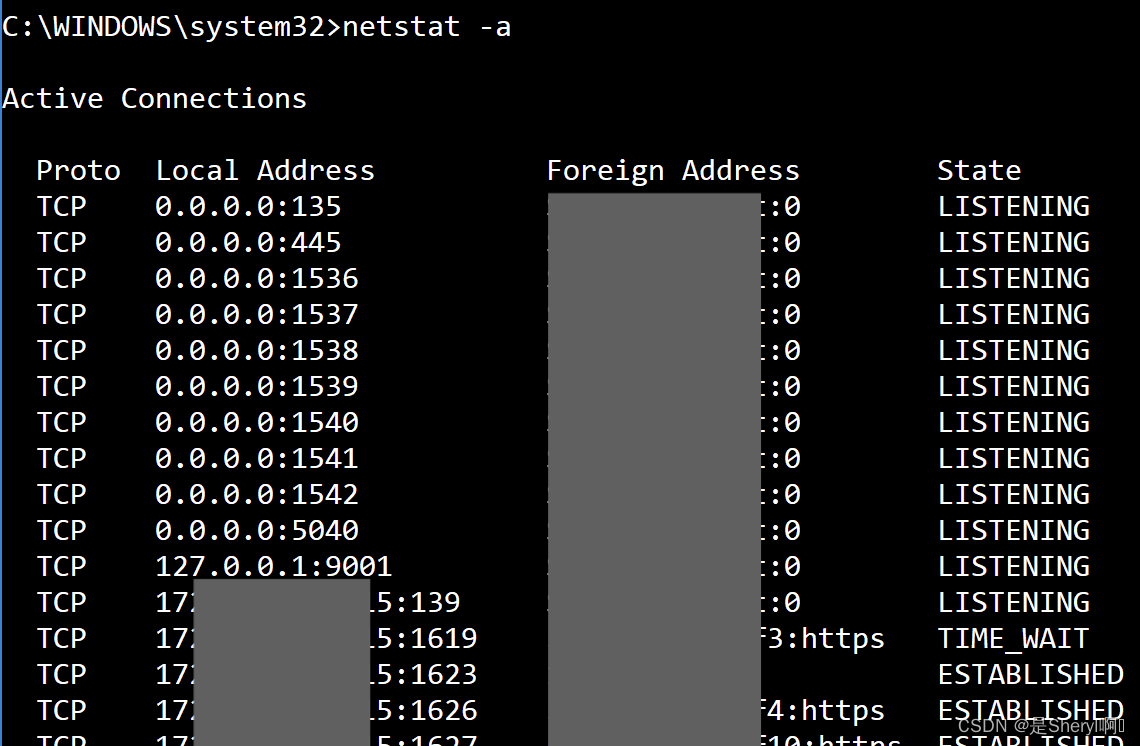

3)netstat -a会列出所有的网络连接,不管是不是active的;同时还会列出该设备所有在监听的TCP和UDP端口

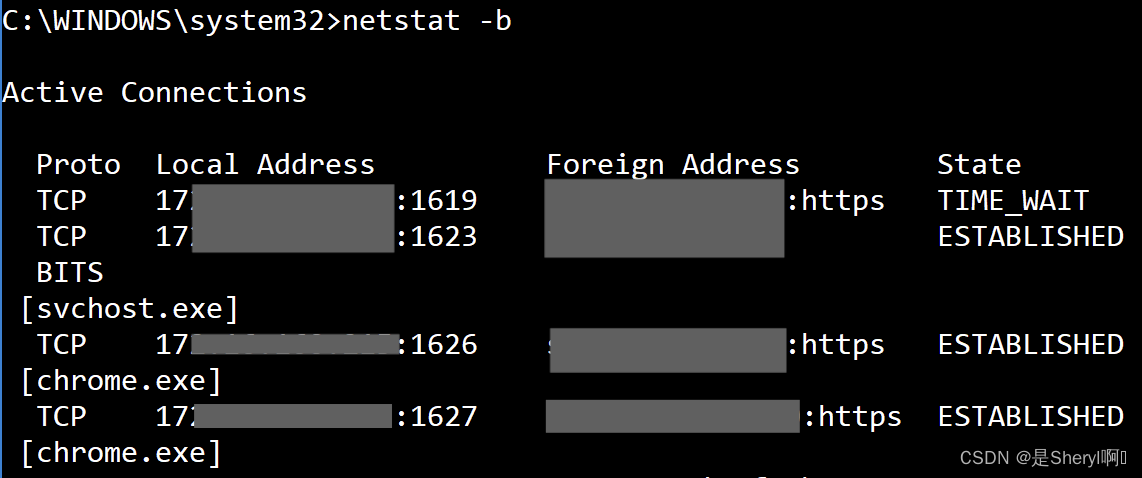

4)netstat -b 列出每个网络连接相关的可执行文件的信息,有时一个文件可以开启多个链接。

5) netstat -f用来显示每个连接的外部地址的FQDN(fully qualified domain name)。马赛克太麻烦就不截图了,总之就是把完整的域名列出来

6)netstat -o可以在netstat的结果上外加一列PID

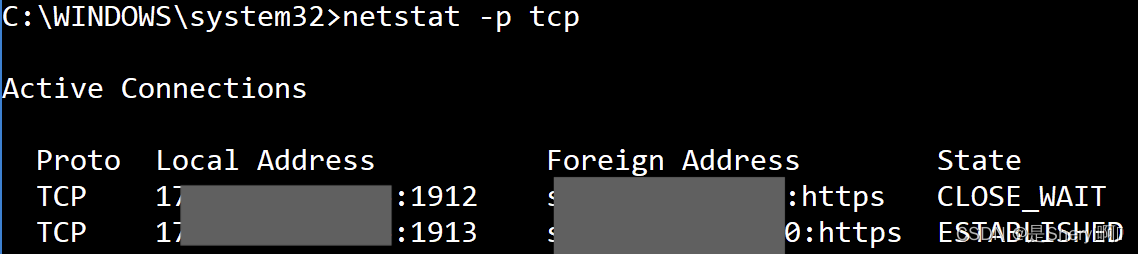

7)netstat -p <protocol>可以根据协议显示结果,比如下图netstat -p tcp就显示了所有的tcp连接;其他例子比如udp, tcpv6, udpv6等等

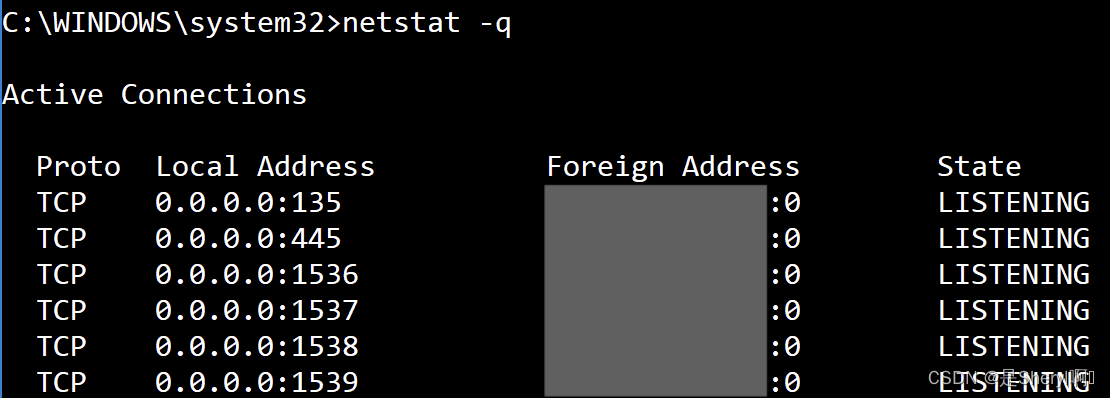

8)netstat -q会列出所有的端口,不管什么状态

9)netstat -naob会列出每个监听端口有关的exe和dll文件

10)netstat -s列出所有可用的协议的网络数据,包括tcp, udp, icmp

本文介绍了在Windows系统上进行实时搜证时使用的指令,包括netstat查看网络连接、taskmgr和tasklist检查进程、服务查看、文件大小检查、Registry Key分析、启动项检查以及计划任务审查等,帮助安全人员收集关键信息。

本文介绍了在Windows系统上进行实时搜证时使用的指令,包括netstat查看网络连接、taskmgr和tasklist检查进程、服务查看、文件大小检查、Registry Key分析、启动项检查以及计划任务审查等,帮助安全人员收集关键信息。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?